wireshark和nmap

原创博客,转载请注出处!

关于Wireshark和Nmap实验报告

Wireshark部分

一、捕获三次握手报并分析

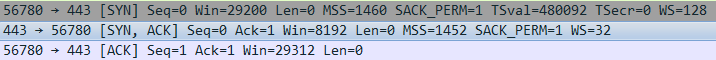

如上图所示,简述三次握手流程:

Step1.客户端由56780号端口向服务器443号端口发送同步位SYN=1,序列号seq=0的请求连接报文段。

Step2.服务器接收到连接请求报文后同意连接,返回报文SYN=1,ACK=1,确认序列号ack=0+1=1,自己的序列号为seq=0。

Step3.客户端收到服务端的回执后返回报文ACK=1,seq=0+1=1,ack=0+1=1。

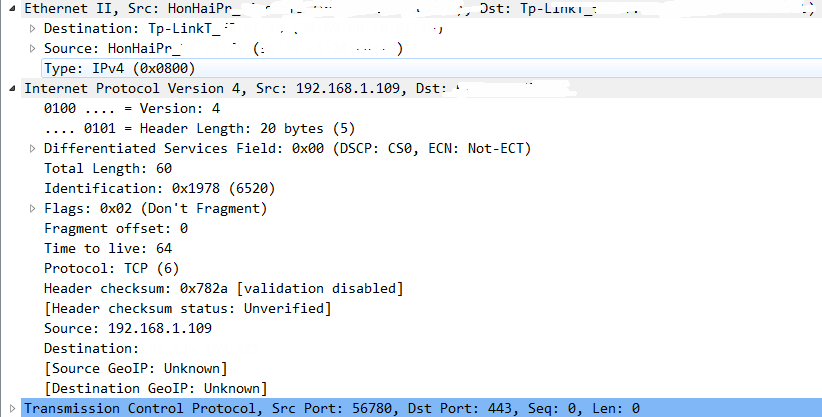

下面分析step1.的数据包

- 源数据包来自鸿海的无线网卡,源MAC地址:XXXXXXXXXX

- 目的数据包流向TP-Link路由器,目的MAC地址:XXXXXXXXX

- 互联网协议:IPV4

- 源IP地址:192.168.1.109(内网)

- 目的地址:XXXXXXXXXXXX(外网)

- 网际协议

- 版本号:4

- 头长度:20byte

- 总长度:60byte

- ID标识:6520

- 分片及偏移:不分片

- TTL生存周期:64跳

- 运输层协议:TCP

- IP首部校验和:0x782a

- 传输控制协议:

- 源端口:56780

- 目的端口:443

- 序列号seq:0

- 应答号ack:0

- 首部长度:40byte

- 同步位SYN:1

- 滑动窗口大小:29200

二、登陆包的抓取

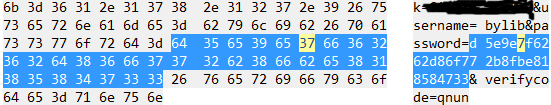

抓取的登陆包:

分析数据:

取得用户登陆名:bylib

加密后的密码:d5e9e7f6262d86f772b8fbe818584733

尝试进行解密但未成功

Nmap部分

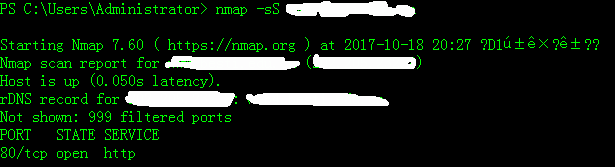

实验环境win7 poweshell

TCP SYN扫描:参数-sS

扫描目标:XXXXXXXXX

可以看到解析的该校服务器ip为XXXXXXXX,主机延迟时间0.05s,域名解析到XXXXXXXXXXX,未显示999个被过滤的端口,开放80端口,应用层使用的协议为http,运输层使用的协议为tcp。

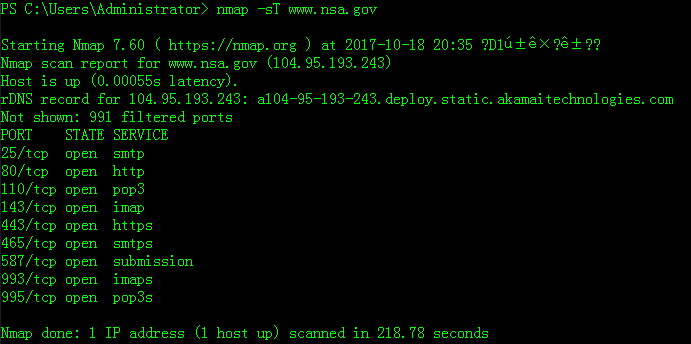

TCP connect扫描:

参数-sT

扫描目标:美国国家安全局

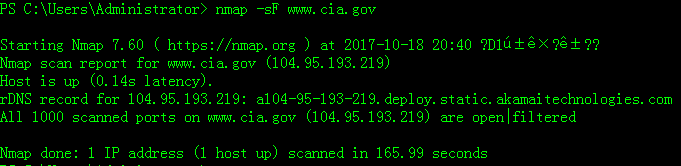

TCP FIN扫描:参数-sF

扫描目标:美国中央情报局

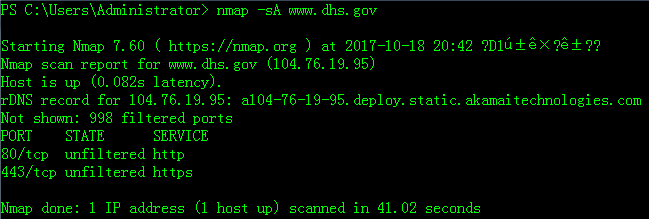

TCP ACK扫描:参数-sA

扫描目标:美国国土安全部

wireshark和nmap的更多相关文章

- 【网络与系统安全】20179209 wireshark和nmap实验

TCP三次握手包 在进行实验前,先梳理一遍TCP三次握手的过程,这个图是我本科学网络时画过不少于十遍的图,我觉得非常有纪念意义. 稍作解释,第一次握手,客户端发起请求连接,发送一个标志位为SYN的ip ...

- wireshark分析nmap和metasploit内置的syn扫描

syn扫描 syn扫描,根据三次握手,向端口发送syn包,如果对方回应SYN/ACK,则证明端口开放 首先是nmap 速度很快,0.67秒完成,看下wireshark的抓取 一次发送了大量的syn包 ...

- Archlinux 安装小计

前阵子Fedora太不稳定,几乎不能正常使用了,同时也对版本形式的linux每次升级后各种扫尾和清扫工作感到有点厌倦,心里也非常想体验一下linux的滚动发行版,所以下定决心要干掉fedora,主流的 ...

- python scapy的用法之ARP主机扫描和ARP欺骗

python scapy的用法之ARP主机扫描和ARP欺骗 目录: 1.scapy介绍 2.安装scapy 3.scapy常用 4.ARP主机扫描 5.ARP欺骗 一.scapy介绍 scapy是一个 ...

- Packt发布了2018年技能提升报告

2018年技能提升报告Skill Up 2018 - Developer Skills Report | PACKT Bookshttps://www.packtpub.com/skill-up-20 ...

- The Best Hacking Tools

The Best Hacking Tools Hacking Tools : List of security tools specifically aimed toward security pro ...

- 使用Nmap攻击靶机和使用Wireshark进行嗅探、分析

使用Nmap攻击靶机和使用Wireshark进行嗅探.分析 在上一次课中已经对Nmap的使用.原理已经做了很多学习,这次的课更多地针对Wireshark进行学习和使用. 使用192.168.200.1 ...

- 20169219 NMap+Wireshark实验报告

Tcpdump介绍 用简单的话来定义tcpdump,就是:dump the traffic on a network,根据使用者的定义对网络上的数据包进行截获的包分析工具. tcpdump可以将网络中 ...

- Wireshark抓包分析/TCP/Http/Https及代理IP的识别

前言 坦白讲,没想好怎样的开头.辗转三年过去了.一切已经变化了许多,一切似乎从没有改变. 前段时间调研了一次代理相关的知识,简单整理一下分享之.如有错误,欢迎指正. 涉及 Proxy IP应用 原理/ ...

随机推荐

- TCP的三次握手和四次挥手【经典】

参考:http://blog.csdn.net/cmm0401/article/details/77865479

- 学习Hadoop和Spark的好的资源

1. 官网http://spark.apache.org 有各种资源链接: 2. 总结得很好的个人博客[从零开始学Hadoop系列]1)初识http://blog.csdn.net/u01016816 ...

- 百度地图 JavaScript API 极速版 开发体会

前段时间百度地图API推出了 JavaScript API 极速版 1.0 简单看了一下,从产品定位来说真是挺好. 把开发人员细分成普通web开发人员和移动web开发人员.正好用到了手机地图这块决定尝 ...

- 关于提高UDP发送效率的方法

UDP的发送效率和什么因素有关呢? 直观觉得,UDP的切包长越大,应该发送效率越高(最长为65536).可是依据实际測试和在网上查到的资料的结果,包长度为1024为发送效率最高. 这样的结果让人感到疑 ...

- 两个QWidget叠加,可部分代替layout的功能

在QT开发过程中,有时候会遇到这样的问题,当我们自己创建了一个Layout对象以后,使用QWidget的setLayout方法,将这个Layout对象应用到窗口中的时候,发现窗口上没有我们添加的控件, ...

- NS2网络模拟(1)-延迟

1: #NS2_有线部分\EndDelay.awk 2: 3: BEGIN { 4: #Initialize the variable 5: MaxID = 0; 6: i = 0; 7: } 8: ...

- SharePoint 2010 WebPart Web部分 总的膏

SharePoint 2010 WebPart Web部分 总的膏 之前写SharePoint WebPart Web部分相关的博客,我们没有做一个索引.网友在查看的时候非常不方便,于 ...

- GlyphRun 对象和 Glyphs 元素简介

原文 GlyphRun 对象和 Glyphs 元素简介 GlyphRun 简介 Windows Presentation Foundation (WPF) 提供高级的文本支持包括直接访问的标志符号级标 ...

- JS 扩展方法prototype

通过类对象的prototype设置扩展方法,下面为String对象增加quote(两边加字符)方法 <script type="text/javascript"> St ...

- WCF调试日志

WCF调试,打不了断点or远程调试时,在配置文件的<configuration>结点下面加一段,就可以在对应位置查看服务器调试日志了,远程调试完毕发送亦可! <system.diag ...