Statement对象sql注入漏洞的问题

现在通过mysql以及oracle来测试sql注入 漏洞

mysql中的注释# oracle中的注释为--

所以注入漏洞就产生了

//登录测试

public void login()throws Exception{

Scanner input=new Scanner(System.in);

System.out.println("登录名:");

String loginname=input.nextLine();

System.out.println("密码:");

String password=input.nextLine(); getConn();

/*

String sql="select *from student where name=? and password=?";

PreparedStatement ps=(PreparedStatement) conn.prepareStatement(sql);

ps.setObject(1,loginname);

ps.setObject(2,password);

System.out.println(sql);

ResultSet rs=ps.executeQuery();

*/ // * sql注入漏洞

String sql="select *from student where name='"+loginname+"' and password='"+password+"'";

System.out.println(sql);

Statement s=(Statement) conn.createStatement();

ResultSet rs=s.executeQuery(sql);

System.out.println(sql); boolean flag=false;

if(rs.next()){

flag=true;//如果进入到循环 说明有数据 则登录成功

}

if(flag){

System.out.println("登录成功");

}else{

System.out.println("登录失败");

}

rs.close();

closeConn();

}

就以上代码 ,执行main方法,调用该login()方法 进行验证登录

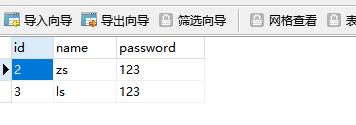

数据库

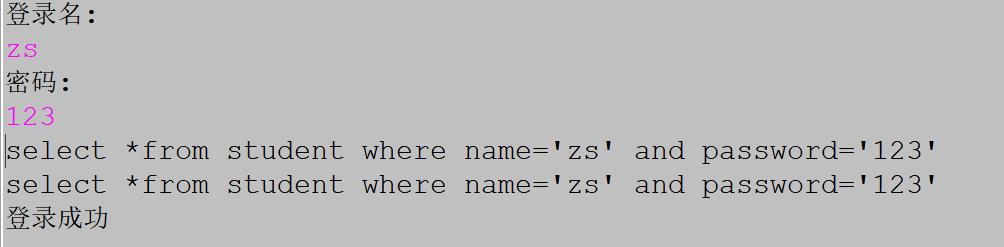

第一次 :输入正确的值 进行登录

结果很合理

第二次:输入错误的账号和密码

结果很合理 登录失败 因为数据库中查询不到该信息

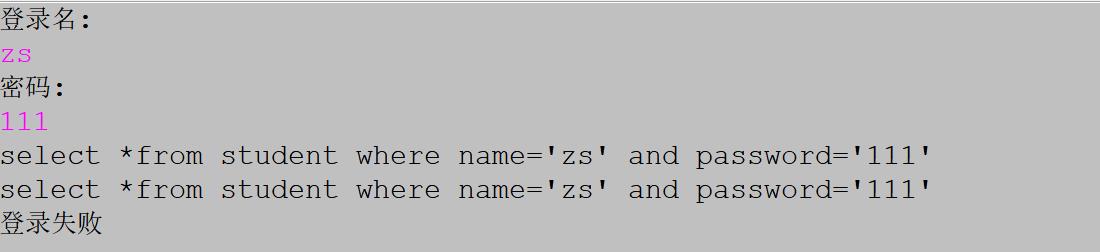

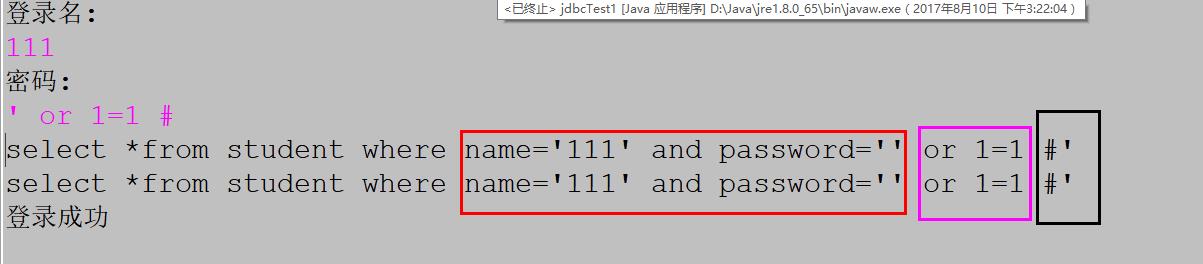

第三次:利用注入漏洞登录

怎么回事 随便输入的内容 竟然登录成功

原因 :mysql中使用#作为了注释 所以 拼接的sql语句就发生了变化

红色和粉色的框子中 是查询条件 是永远成立的 #作为注释 那么它之后随便输入任何内容都相当于没写 所以这就是利用注释 然后出现的查询漏洞

mysql注入漏洞语句:' or 1=1 # 所以oracle的注入漏洞语句就是:' or 1=1 --(他们中的恒等式x=x是永远成立的)

所以我们就需要使用PreparedStatement对象 他就是statement对象的增强版

Statement对象sql注入漏洞的问题的更多相关文章

- 预处理prepareStatement是怎么防止sql注入漏洞的?

序,目前在对数据库进行操作之前,使用prepareStatement预编译,然后再根据通配符进行数据填值,是比较常见的做法,好处是提高执行效率,而且保证排除SQL注入漏洞. 一.prepareStat ...

- jdbc mysql crud dao模型 sql注入漏洞 jdbc 操作大文件

day17总结 今日内容 l JDBC 1.1 上次课内容总结 SQL语句: 1.外键约束:foreign key * 维护多个表关系! * 用来保证数据完整性! 2.三种关系: * 一对多: * 一 ...

- 利用SQL注入漏洞登录后台

所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询 ...

- 使用参数化查询防止SQL注入漏洞(转)

SQL注入的原理 以往在Web应用程序访问数据库时一般是采取拼接字符串的形式,比如登录的时候就是根据用户名和密码去查询: string sql * FROM [User] WHERE UserName ...

- 10年前,我就用 SQL注入漏洞黑了学校网站

我是风筝,公众号「古时的风筝」,一个兼具深度与广度的程序员鼓励师,一个本打算写诗却写起了代码的田园码农! 文章会收录在 JavaNewBee 中,更有 Java 后端知识图谱,从小白到大牛要走的路都在 ...

- 简单分析什么是SQL注入漏洞

现在很多人在入侵的过程中基本都是通过SQL注入来完成的,但是有多少人知道为什么会有这样的注入漏洞呢?有的会随口说着对于字符的过滤不严造成的.但是事实是这样吗?我们学这些,不仅要知其然,更要知其所以然! ...

- Apache 'mod_accounting'模块SQL注入漏洞(CVE-2013-5697)

漏洞版本: mod_accounting 0.5 漏洞描述: BUGTRAQ ID: 62677 CVE ID: CVE-2013-5697 mod_accounting是Apache 1.3.x上的 ...

- 利用“参数赋值”防范SQL注入漏洞攻击

<<年轻,无权享受>————送给每一个看到此文的同僚们 在这无精打采的炎夏 我躺在阳台上房东的旧沙发 回想几个月来遇到的问题 我不禁内心开始慌张喘着粗气 还有大把时间去打拼 没有到只 ...

- 什么是简单的分析SQL注入漏洞

如今非常多人在入侵的过程中基本都是通过SQL注入来完毕的,可是有多少人知道为什么会有这种注入漏洞呢?有的会随口说着对于字符的过滤不严造成的. 可是事实是这样吗?我们学这些.不仅要知其然.更要知其所以然 ...

随机推荐

- HDU 3340 Rain in ACStar(线段树+几何)

HDU 3340 Rain in ACStar pid=3340" target="_blank" style="">题目链接 题意:给定几个多 ...

- Unity 使用C/C++ 跨平台终极解决方式(PC,iOS,Android,以及支持C/C++的平台)

PC的事实上根本不用说,毕竟C#和C++交互的文章已经够多了,当然我自觉得经过几次折腾后.差点儿全部游戏须要到的操作我都掌握了(各种传參方法,各种坑,不懂的能够留言问.尽管基本上没人看.哈哈) 废话不 ...

- 浅析hybrid模式下地支付宝钱包和微信

watermark/2/text/aHR0cDovL2Jsb2cuY3Nkbi5uZXQvd2VuY2hhbzEyNg==/font/5a6L5L2T/fontsize/400/fill/I0JBQk ...

- JavaScript 和Ajax跨域问题

json格式: { "message":"获取成功", "state":"1", "result": ...

- Hexo简介

Hexo是什么 Hexo(中文官方网站)是一个快速, 简洁且高效的博客框架. 让上百个页面在几秒内瞬间完成渲染. Hexo支持Github Flavored Markdown的所有功能, 甚至可以整合 ...

- bzoj4240: 有趣的家庭菜园(树状数组+贪心思想)

4240: 有趣的家庭菜园 题目:传送门 题解: 好题!%%% 一开始不知道在想什么鬼,感觉满足二分性?感觉可以维护一个先单调增再单调减的序列? 然后开始一顿瞎搞...一WA 看一波路牌...树状数组 ...

- STEM教育是什么?

STEM教育是什么? STEM 是Science科学.Technology技术.Engineering工程.Math数学,这4个词的开头字母的组合.所以STEM教育就是结合科学.技术.工程.数学的跨领 ...

- SwiftUI 官方教程(五)

SwiftUI官方教程(五) 5. 同时使用 UIKit 和 SwiftUI 至此,我们已准备好创建 map view 了,接下来使用 MapKit 中的 MKMapView 类来渲染地图. 在 Sw ...

- oracle scott趣事

Oracle里面是scott是个什么用户呢? 这个就要追朔到Oracle的创业阶段了, 1977年6月,埃里森,Bob Miner和Ed Oates在硅谷共同创办了一家名为软件开发实验室(Softwa ...

- 动画库animate.css的用法

简介 animate.css是一个来自国外的 CSS3 动画库,它预设了引起弹跳(bounce).摇摆(swing).颤抖(wobble).抖动(shake).闪烁(flash).翻转(flip).旋 ...