2.5星|《AI进化论》:疑似基于PPT与公关稿整理汇编而成

全书是目前AI在一些热门领域的应用的介绍,包括各行业内AI可以实现的功能、现有相关公司的具体业务等。对各公司的介绍仅限于能实现什么业务,具体做的怎么样,有什么优缺点则基本不提。

书中信息基本都是公开可见的资料,也没看到独特的分析。

读后感觉作者们对行业的理解比较肤浅,全书疑似基于PPT与公关稿整理汇编而成。

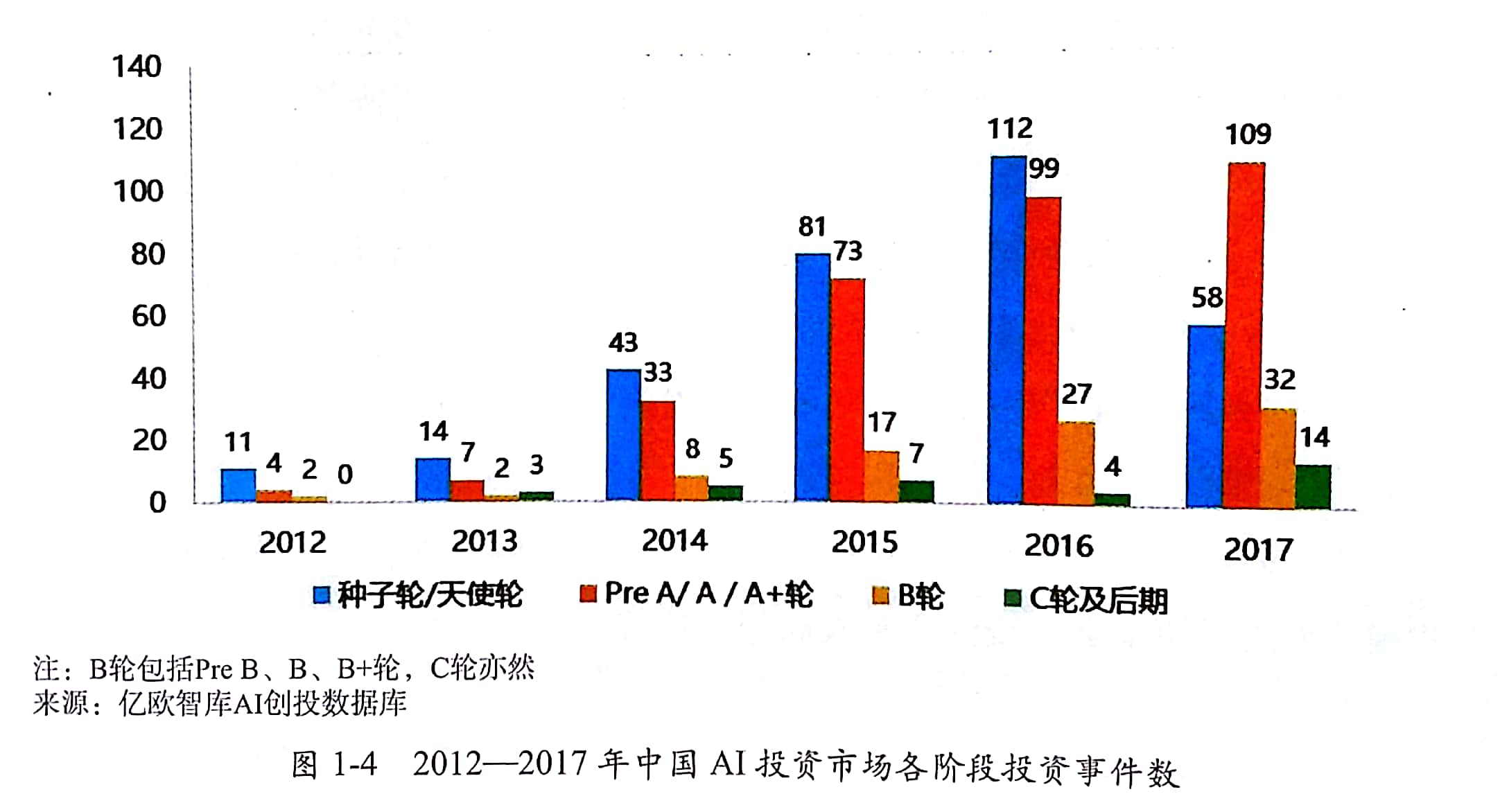

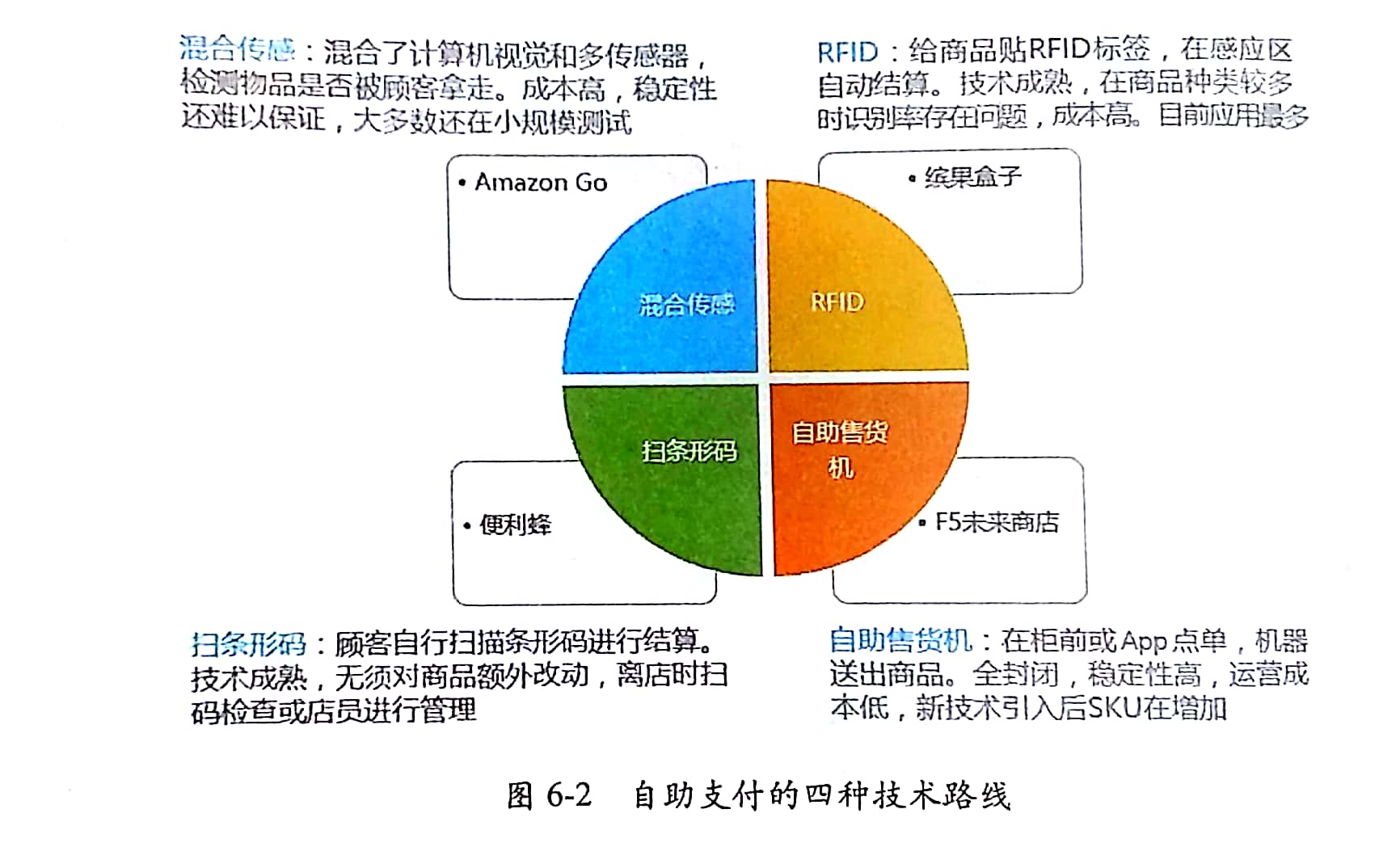

全书都是彩色印刷,附了不少图表,不过图表风格不太一致。许多彩图居然看不清文字,太可惜这些彩页了。这也是全书基于PPT整理而来的一个证据。

总体评价2.5星,价值不大。

以下是书中一些内容的摘抄:

1:1956年夏天,在美国新罕布什尔州的汉诺佛小镇上,一场历时两个月的会议在达特茅斯学院里进行着,讨论的议题是“用机器模仿人的智能”。P2

2:然而,在达特茅斯会议之后的很长一段时期内,人工智能都仅存在于各大研究派系的实验室之中。直到2006年“深度学习”被提出之后,人工智能才真正开始走入人类的生产和生活之中,正式跨越商业化“奇点”。P2

3:2017年,摩根大通在宣布将在全球的股票算法业务部门采用AI机器人LOXM执行交易之后,又开发了一款金融合同解析软件COIN。这款软件上线半年多,经测试,原先律师和贷款人员需要360000小时才能完成的工作,COIN只需几秒就能完成,且错误率大大降低。P13

4:基于PitchBook独角兽标准,在这些人脸识别技术服务公司中有四家独角兽,包括旷视科技、依图科技、商汤科技和云从科技。P16

我的微信公众号:

2.5星|《AI进化论》:疑似基于PPT与公关稿整理汇编而成的更多相关文章

- [转帖]疑似兆芯开先KX-7000跑分曝光:IPC性能大幅提升

疑似兆芯开先KX-7000跑分曝光:IPC性能大幅提升 https://www.bilibili.com/read/cv4028300 数码 11-23 1589阅读28点赞22评论 尽管有ARM架构 ...

- [转帖]WannaCry惊天大发现!疑似朝鲜黑客组织Lazarus所为

WannaCry惊天大发现!疑似朝鲜黑客组织Lazarus所为 Threatbook2017-05-16共588524人围观 ,发现 17 个不明物体系统安全 https://www.freebuf. ...

- SQL Server AlwaysON 同步模式的疑似陷阱

原文:SQL Server AlwaysON 同步模式的疑似陷阱 SQL Server 2012 推出的最重要的功能之一Alwayson,是一个集之前Cluster和Mirror于一体的新功能,即解决 ...

- 疑似CPU或者内存故障导致进程崩溃

我们有一个服务跑在微软云的所有宿主机上.最近发现某一台机器上该服务进程持续崩溃.崩溃原因是访问了一个无效指针,对应的代码如下 serviceListIniBuffer.AppendF("Se ...

- 2018-12-09 疑似bug_中文代码示例之Programming in Scala笔记第九十章

续前文: 中文代码示例之Programming in Scala笔记第七八章 源文档库: program-in-chinese/Programming_in_Scala_study_notes_zh ...

- 如何看待B站疑似源码泄漏的问题?

今天突然看到关于B站源码泄漏事.网曝B站整个网站后台工程源码遭泄露,开源项目平台Github上疑似出现了Bilibili网站后台工程,内含部分用户名密码.目前官方还没对此事作出任何回应,所以还无法确定 ...

- 计蒜客 疑似病毒 (AC自动机 + 可达矩阵)

链接 : Here! 背景 : 开始我同学是用 AC自动机 + DP 的方法来做这道题, 这道题的标签是 AC自动机, 动态规划, 矩阵, 按道理来说 AC自动机 + DP 应该是能过的, 但是他不幸 ...

- MySQL 对window函数执行sum函数疑似Bug

MySQL 对window函数执行sum函数疑似Bug 使用MySql的窗口函数统计数据时,发现一个小的问题,与大家一起探讨下. 环境配置: mysql-installer-community-8.0 ...

- Mac电脑疑似中毒该怎么应对处理

Mac电脑作为相对封闭的一个系统,它会中毒吗?如果有一天Mac电脑产生了疑似中毒或者遭到恶意不知名攻击的现象,那又应该如何从容应对呢?这些问题都是小编使用Mac系统一段时间后产生的疑惑,通过一番搜索研 ...

随机推荐

- CentOS 7下启动、关闭、重启、查看MySQL服务

1.启动命令 [root@xufeng Desktop]# service mysqld startRedirecting to /bin/systemctl start mysqld.service ...

- BZOJ1444:[JSOI2009]有趣的游戏(AC自动机,矩阵乘法)

Description Input 注意 是0<=P, n , l, m≤ 10. Output Sample Input input 1 3 2 2 1 2 1 2 AB BA AA inpu ...

- 记录一下iOS Leak的使用方法。

观测过程中不需要使用xcode.只需观察Leak工具即可 1:选中Xcode,点击左上角的Xcode.找到tool 然后找到instrument.如下图 2:打开instrument 找到Leak ...

- VRRP虚IP漂移

简介 VRRP 是 Virtual Router Redundancy Protocol 的简称,即 虚拟路由冗余协议 . 原文地址:https://linux-network-programming ...

- 【Linux】LVM逻辑卷管理和RAID

LVM概述: 是对磁盘分区进行管理的一种机制 是一种将一个或多个硬盘的分区在逻辑上集合,相当于一个大硬盘来使用,当硬盘的空间不 够使用的时候,可以继续将其它的硬盘的分区加入其中,这样可以实现一种磁盘空 ...

- 四层and七层负载均衡

四层负载/七层负载 在常规运维工作中,经常会运用到负载均衡服务.负载均衡分为四层负载和七层负载,那么这两者之间有什么不同? 废话不多说,详解如下: 1. 什么是负载均衡 1)负载均衡(Load ...

- day 81 Vue学习一之vue初识

Vue学习一之vue初识 本节目录 一 Vue初识 二 ES6的基本语法 三 Vue的基本用法 四 xxx 五 xxx 六 xxx 七 xxx 八 xxx 一 vue初识 vue称为渐进式js ...

- 不安分的android开发者(小程序初尝试,前后台都自己做)

前言 作为一个稍微有点想法的程序员来说,拥有一个自己开发,自己运营,完全属于自己的应用,应该是很多人的梦想.刚毕业那会,自己的工作是做游戏,于是也和朋友业余时间开发一些小游戏玩玩,可是终究不成气候,而 ...

- 时间序列分析工具箱——timetk

目录 时间序列分析工具箱--timetk timetk 的主要用途 加载包 数据 timetk 教程: PART 1:时间序列机器学习 PART 2:转换 翻译自<Demo Week: Time ...

- 对control file的学习笔记

SQL> startup nomount;startup nomount;ORACLEインスタンスが起動しました. Total System Global Area 521936896 byte ...