Social engineering tookit 钓鱼网站

目录

Set

Set(Social engineering tookit)是一款社会工程学工具,该工具用的最多的就是用来制作钓鱼网站。

Kali中自带了该工具。

钓鱼攻击

在应用程序中的漏洞利用工具集里面。

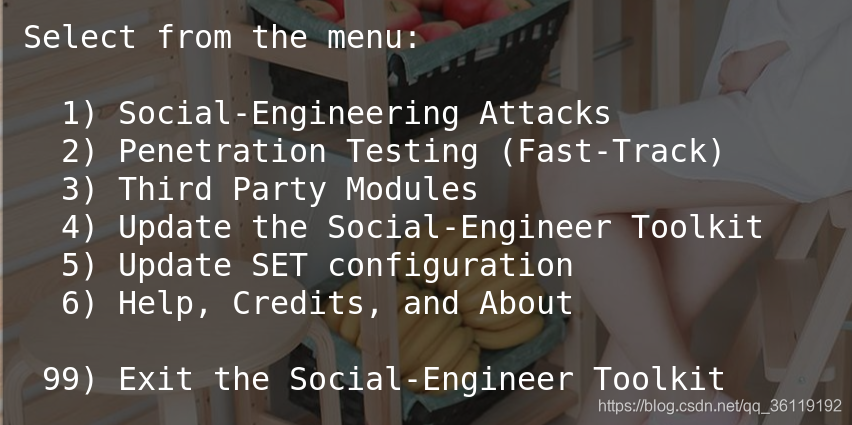

打开之后,我们看到了如下的界面。

1) 社会工程学攻击

2) 快速追踪测试

3) 第三方模块

4) 升级软件

5) 升级配置

6) 帮助

99)退出我们利用它来制作钓鱼网站,选择 1 社会工程学攻击 ,然后又跳出了下面的选择

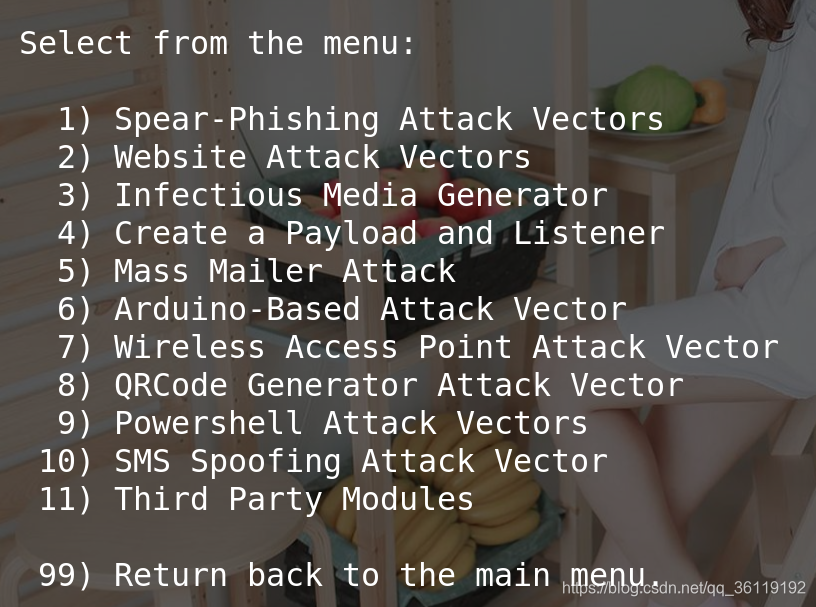

1)鱼叉式网络钓鱼攻击

2)网页攻击

3)传染媒介式(俗称木马)

4)建立payloaad和listener

5)邮件群发攻击(夹杂木马啊payload的玩意发给你)

6)Arduino基础攻击

7)无线接入点攻击

8)二维码攻击

9)Powershell攻击

10)第三反模块

99)返回上级我们选择 2 网页攻击 ,然后又跳出了下面的选择

1)java applet攻击(网页弹窗那种)

2)Metasploit 浏览器漏洞攻击

3)钓鱼网站攻击

4)标签钓鱼攻击

5)网站jacking攻击(这个真心不明白,好像也和java的攻击方式有些相同)

6)多种网站攻击方式

7)全屏幕攻击(不明所以的玩意,只能够对谷歌邮箱和脸书用)

8)HTA攻击方式

99)返回主按钮我们选择 3 钓鱼网站攻击,然后跳出来下面的选择

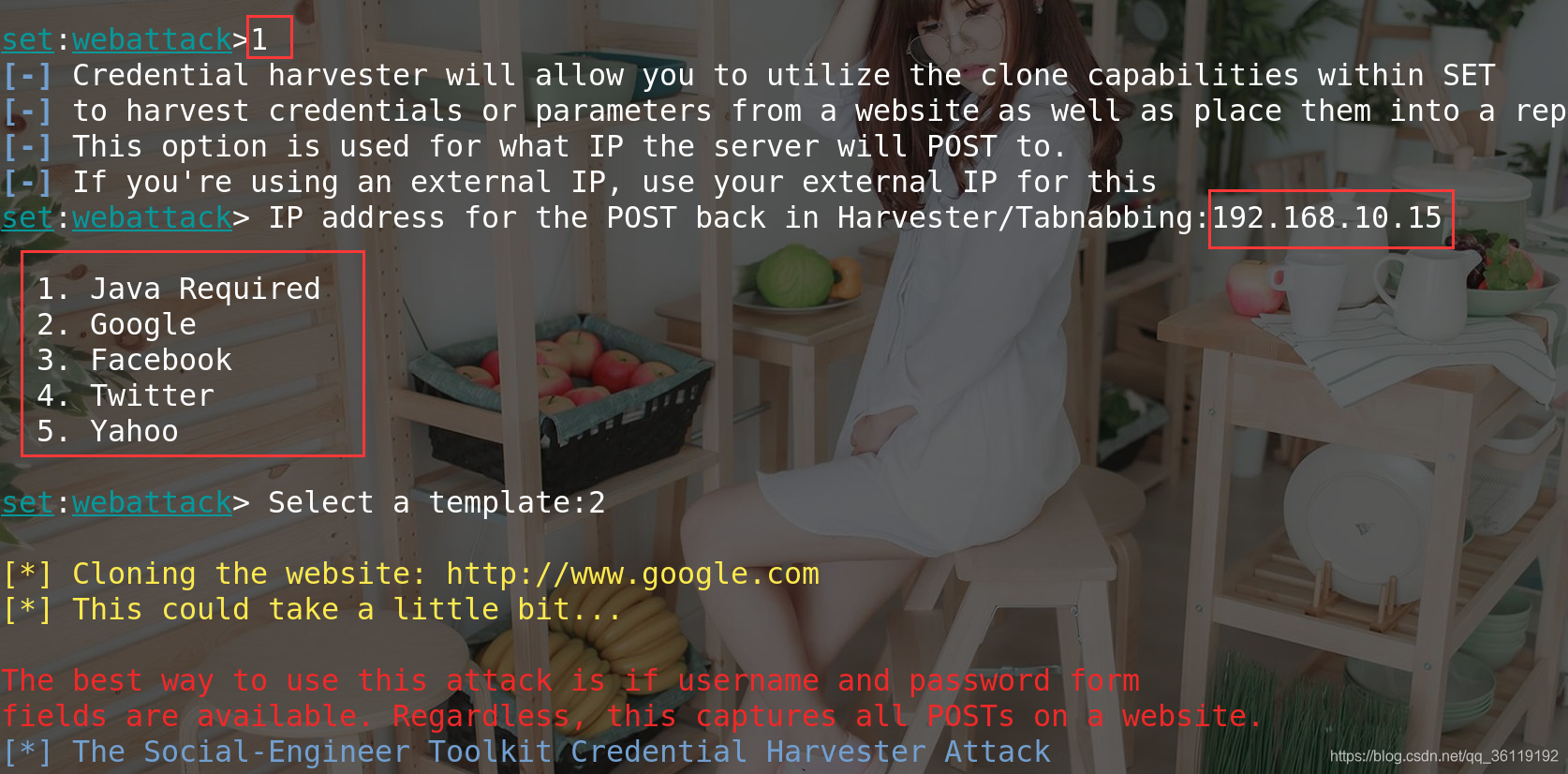

1)网站模版

2)设置克隆网站

3)导入自己的网站

99)返回到上一级如果我们选择1网站模板的话,会提示我们输入POST返回的地址,我们输入自己主机的地址,然后会叫我们选择网站的模板,我们选择2 google

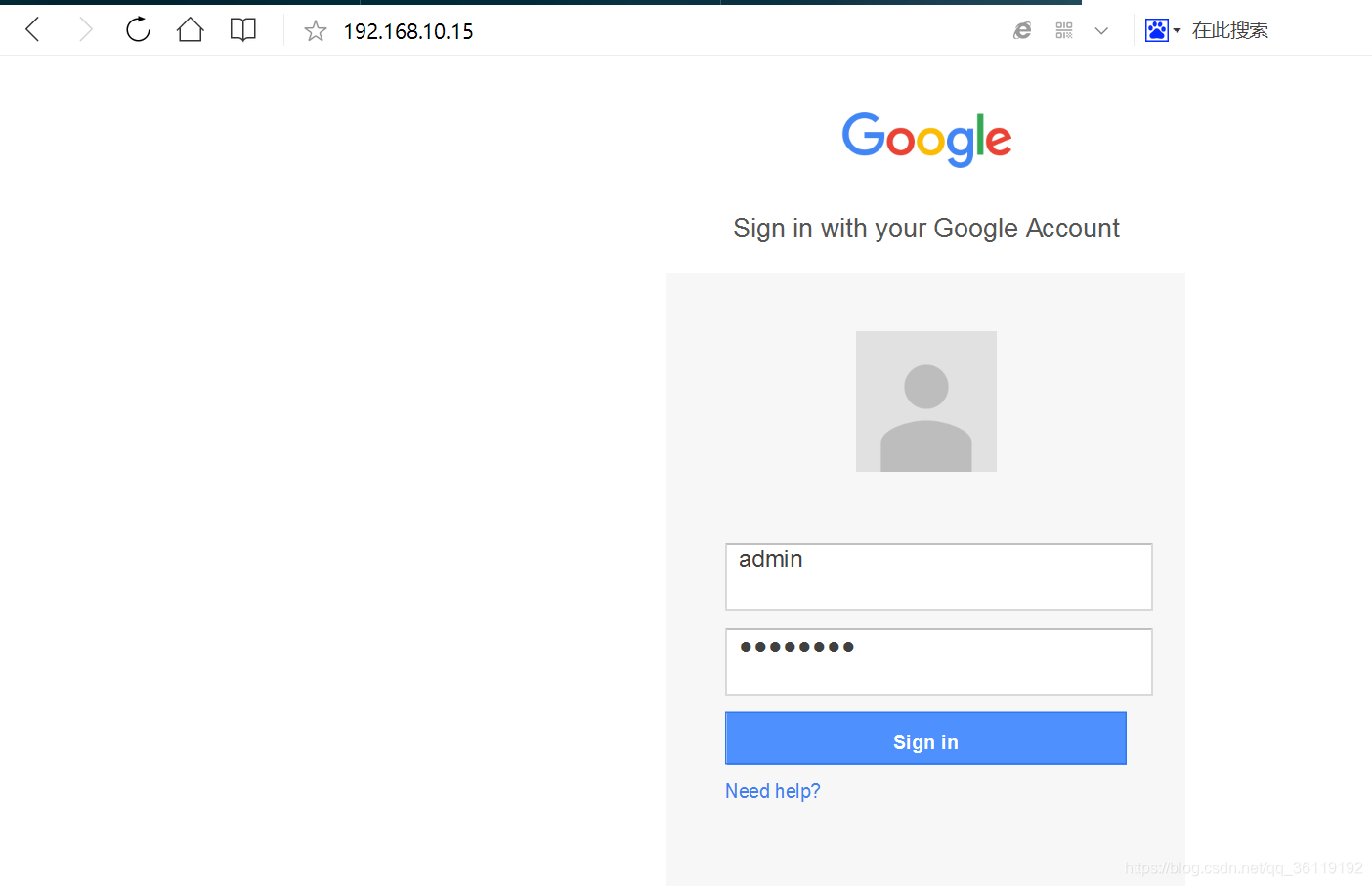

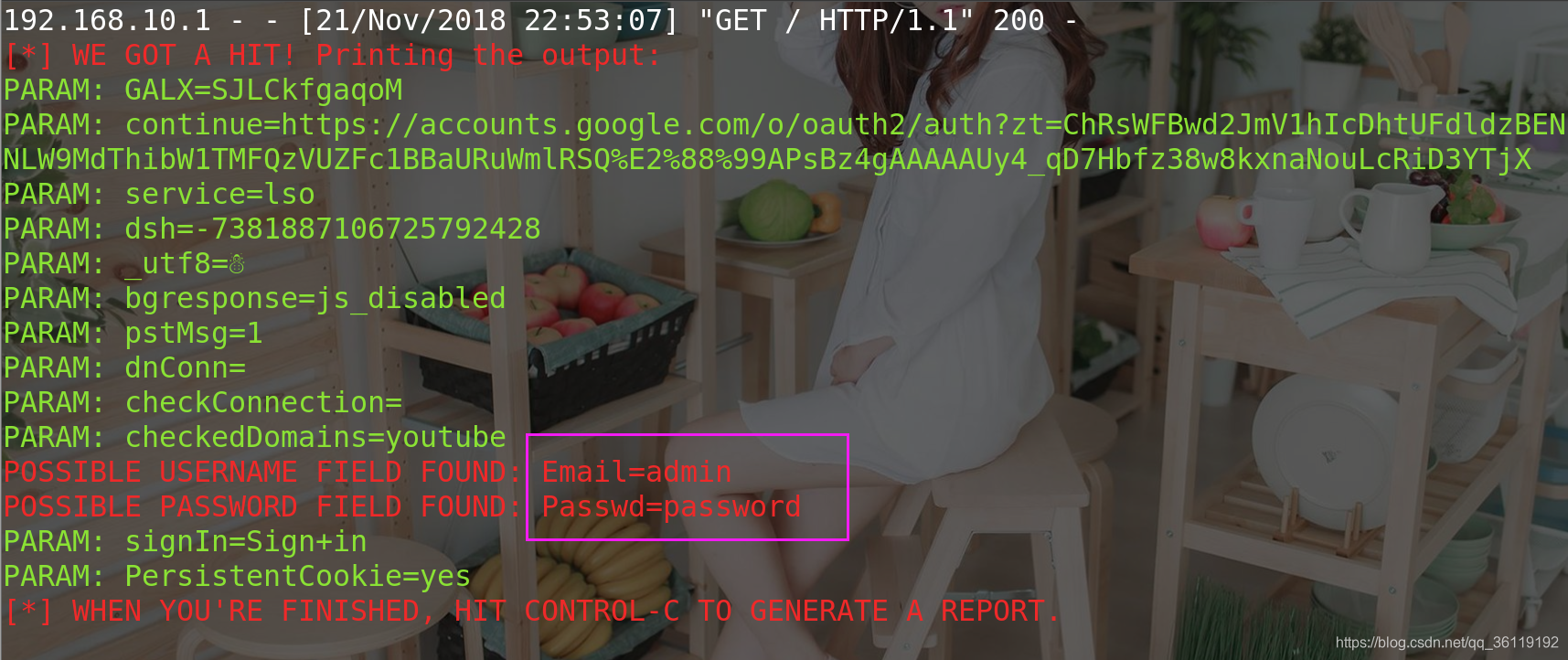

然后我们访问该主机,和谷歌的页面一模一样,如果我们输入用户名和密码登录的话,

我们就会收到用户输入的用户名和密码,这样就完成了一次钓鱼网站攻击了

网站克隆

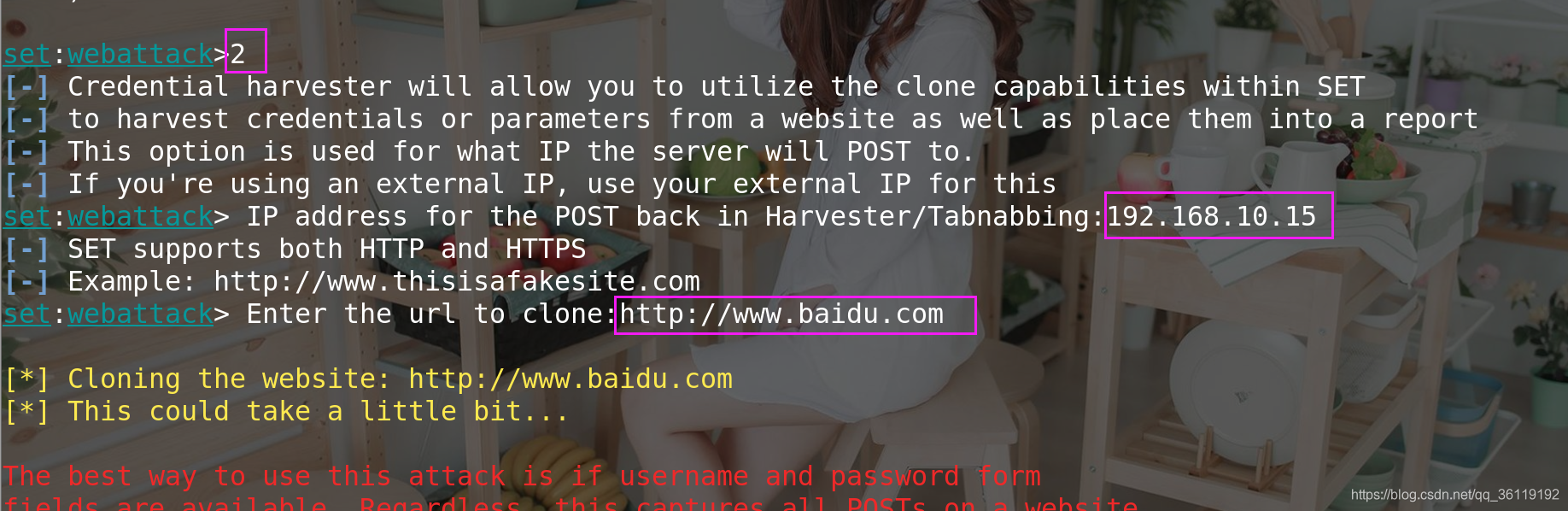

网站模板只有几个网站的模板,不能满足我们的需求。于是,在上一步我们可以选择克隆网站。这个克隆网站的要求就是最好是静态页面而且有POST返回的登录界面,现在的百度、QQ、163对于都克隆没用了。

访问网站,和百度页面一模一样,不过这并不能获取到用户输入的用户名和密码,只是外观一模一样

Social engineering tookit 钓鱼网站的更多相关文章

- Kali Linux之使用SET快捷生成钓鱼网站方法

SET (Social Engineering Tools) 1.使用命令:setoolkit 会显示工具菜单 2.输入1 ,选择菜单中的Social-Engineering Attacks (社会工 ...

- SQL注入-攻入Apple ID钓鱼网站实录

之前写的一篇利用SQL注入方式攻击钓鱼网站的文章,现在在博客园再分享一下. 下午,朋友发了一条朋友圈,内容大概这样: 大体就是她的iPhone丢了,收到了钓鱼短信,多么熟悉的套路,如下: 还好她比较机 ...

- Django之CSRF跨站请求伪造(老掉牙的钓鱼网站模拟)

首先这是一个测试的代码 请先在setting页面进行下面操作 注释完成后,开始模拟钓鱼网站的跨站请求伪造操作: 前端代码: <!DOCTYPE html> <html lang=&q ...

- 易维信(EVTrust)支招五大技巧识别钓鱼网站

网上购物和网上银行凭借其便捷性和通达性,在互联网上日渐流行.在互联网上,你可以随时进行转账汇款或进行交易.据艾瑞咨询发布<2008-2009年中国网上支付行业发展报告>显示:中国互联网支付 ...

- PJzhang:国外主流站点钓鱼网站示例工具shellphish

猫宁!!! 参考链接:https://www.uedbox.com/post/58583/ 这个是这个项目的github地址 https://github.com/thelinuxchoice/she ...

- setoolkit+花生壳 制作钓鱼网站

国家法律一定要遵守,知识要用在对的地方. 本贴只为了和大家交流学习,请勿用在其他地方,损害任何人的利益. 今天我,来说一下钓鱼网站 (在kali) 我们选择 1 回车 再选择 2 回车 再选择3 ...

- 基础学习:社会工程学---利用Kali下的setoolkit进行钓鱼网站制作

利用Kali下的setoolkit进行钓鱼网站制作 1.打开kali2019,输入setoolkit,打开setoolkit模块 2.输入命令1,进入钓鱼攻击页面 3.输入命令2,进入web钓鱼攻击页 ...

- [CareerCup] 10.2 Data Structures for Large Social Network 大型社交网站的数据结构

10.2 How would you design the data structures for a very large social network like Facebook or Linke ...

- Exploitation with Social Engineering Toolkit SET

下面演示如何使用S.E.T工具创建Payload并配置Armitage实现目标主机自动上线. 打开S.E.T工具选择第一项,进行Attacks配置. 选择4创建一个Payload和Listener. ...

随机推荐

- APICloud Avm.js跨端框架的优势

AVM(Application-View-Model)是APICloud推出的一个跨端的高性能 JavaScript框架,更趋近于原生的编程体验,它提供简洁的模型来分离应用的用户界面.业务逻辑和数据模 ...

- docker swarm模式跨主机连接

一.前言 当我们开发好微服务之后,考虑到灵活快速持续部署的需要,通常会考虑将其Docker镜像化并在Docker环境下运行.由于微服务个数通常会较多,把所有微服务部署在一台docker主机上是不现实的 ...

- Spring笔记(10) - 日志体系

一.概况 在项目开发当中,日志对于我们开发或运维人员来说,是一个必不可少的工具.在线下我们可以通过 debug 来查找排除问题,但对于线上系统来说,我们只能通过日志分析来查找问题,我们可以通过日志打印 ...

- WPF 基础 - Binding 的 数据更新提醒

WPF 作为一个专门的展示层技术,让程序员专注于逻辑层,让展示层永远处于逻辑层的从属地位: 这主要因为有 DataBinding 和配套的 Dependency Property 和 DataTemp ...

- P4285 [SHOI2008]汉诺塔 题解 (乱搞)

题目链接 P4285 [SHOI2008]汉诺塔 解题思路 提供一种打表新思路 先来证明一个其他题解都没有证明的结论:\(ans[i]\)是可由\(ans[i-1]\)线性递推的. (\(ans[i] ...

- Linux普通用户安装配置mysql(非root权限)

Linux普通用户安装配置mysql(非root权限) 说明:在实际工作中,公司内网的机器我们一般没有root权限,也没有连网,最近参考网上的资料使用一般的账户成功安装mysql,记录如下 Linux ...

- 自导自演的面试现场之--你竟然不了解MySQL的组提交?

Hi,大家好!我是白日梦!本文是MySQL专题的第 26 篇. 下文还是白日梦以自导自演的方式,围绕"组提交"展开本话题.看看你能抗到第几问吧 换一种写作风格,自导自演面试现场!感 ...

- 从零学脚手架(七)---webpack-dev-server使用

如果此篇对您有所帮助,在此求一个star.项目地址: OrcasTeam/my-cli webpack-dev-server使用 什么是webpack-dev-server 使用vue-cli .re ...

- vim宏录制的操作

1:在vim编辑器normal模式下输入qa(其中a为vim的寄存器) 2:此时在按i进入插入模式,vim编辑器下方则会出现正在录制字样,此时便可以开始操作. 3:需要录制的操作完成后,在normal ...

- vue 项目集成 husky+commitlint+stylelint

最近刚换了新工作,这两天也没有业务上的需求,做了一些前端工程化方面的东西.要在现有的项目中集成 husky+commitlint+stylelint,也不能对现有代码产生影响. 使用 lint 的目的 ...