安全漏洞系列(一)---XSS漏洞解决方案(C# MVC)

参考地址:https://www.cnblogs.com/sagecheng/p/9462239.html

测试项目:MVCDemo

一、XSS漏洞定义

XSS攻击全称跨站脚本攻击,它允许恶意web用户将代码(如:html代码)植入到页面上,当访问到该页面时,嵌入到页面的html代码会自动执行,从而达到恶意攻击的目的。

二、解决方案

1.新建立一个XSSHelper帮助类

public static class XSSHelper

{

/// <summary>

/// XSS过滤

/// </summary>

/// <param name="html">html代码</param>

/// <returns>过滤结果</returns>

public static string XssFilter(string html)

{

string str = HtmlFilter(html);

return str;

} /// <summary>

/// 过滤HTML标记

/// </summary>

/// <param name="Htmlstring"></param>

/// <returns></returns>

public static string HtmlFilter(string Htmlstring)

{

string result = System.Web.HttpUtility.HtmlEncode(Htmlstring);

return result;

}

}

2.再建立一个XSSFilterAttribute过滤类

/// <summary>

/// XSS 过滤器

/// </summary>

public class XSSFilterAttribute : ActionFilterAttribute

{

/// <summary>

/// OnActionExecuting

/// </summary>

/// <param name="context"></param>

public override void OnActionExecuting(ActionExecutingContext context)

{

//获取参数集合

var ps = context.ActionDescriptor.GetParameters();

if (ps.Count() == )

{

return;

}

//遍历参数集合

foreach (var p in ps)

{

if (context.ActionParameters[p.ParameterName] != null)

{

//当参数是str

if (p.ParameterType.Equals(typeof(string)))

{

context.ActionParameters[p.ParameterName] = XSSHelper.XssFilter(context.ActionParameters[p.ParameterName].ToString());

}

else if (p.ParameterType.Equals(typeof(Int64)))

{ }

else if (p.ParameterType.Equals(typeof(Int32)))

{ } else if (p.ParameterType.IsClass)//当参数是一个实体

{

PostModelFieldFilter(p.ParameterType, context.ActionParameters[p.ParameterName]);

}

} }

}

/// <summary>

/// 遍历实体的字符串属性

/// </summary>

/// <param name="type">数据类型</param>

/// <param name="obj">对象</param>

/// <returns></returns>

private object PostModelFieldFilter(Type type, object obj)

{

if (obj != null)

{

foreach (var item in type.GetProperties())

{

if (item.GetValue(obj) != null)

{

//当参数是str

if (item.PropertyType.Equals(typeof(string)))

{

string value = item.GetValue(obj).ToString();

item.SetValue(obj, XSSHelper.XssFilter(value));

}

else if (item.PropertyType.Equals(typeof(Int64)))

{ }

else if (item.PropertyType.Equals(typeof(Int32)))

{ }

else if (item.PropertyType.Equals(typeof(Int16)))

{ }

else if (item.PropertyType.IsClass)//当参数是一个实体

{

// item.SetValue(obj, PostModelFieldFilter(item.PropertyType, item.GetValue(obj)));

}

} }

}

return obj;

}

}

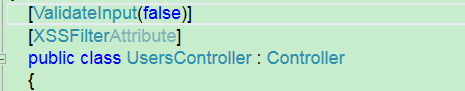

3.在控制器上加上该属性,就可对传递过来的参数数值进行过滤(记得要引入对应的命名空间)

说明:为什么要加入[ValidateInput(false)],因为用户如果加入类似<script>的话,直接就报错了,界面不友好,所以就修改为后台对输入的内容进行过滤处理。如果压根不希望用户输入类似的字符,需要也在前端进行一下验证就可以了。

安全漏洞系列(一)---XSS漏洞解决方案(C# MVC)的更多相关文章

- 利用窗口引用漏洞和XSS漏洞实现浏览器劫持

==Ph4nt0m Security Team== Issue 0x03, Phile #0x05 of 0x07 |=----------------- ...

- XSS漏洞学习笔记

XSS漏洞学习 简介 xss漏洞,英文名为cross site scripting. xss最大的特点就是能注入恶意的代码到用户浏览器的网页上,从而达到劫持用户会话的目的. 说白了就是想尽办法让你加载 ...

- Xss漏洞原理分析及简单的讲解

感觉百度百科 针对XSS的讲解,挺不错的,转载一下~ XSS攻击全称跨站脚本攻击,是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XS ...

- 关于针对XSS漏洞攻击防范的一些思考

众所周知,XSS几乎在最常见.危害最大的WEB漏洞.针对这个危害,我们应该怎么防范呢. 下面简单说一下思路. 作者:轻轻的烟雾(z281099678) 一.XSS漏洞是什么 XSS漏洞网上的资料太多, ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- XSS漏洞解决方案之一:过滤器

一:web.xml文件 <!-- 解决xss漏洞 --> <filter> <filter-name>xssFilter</filter-name> ...

- 为什么主流网站无法捕获 XSS 漏洞?

二十多年来,跨站脚本(简称 XSS)漏洞一直是主流网站的心头之痛.为什么过了这么久,这些网站还是对此类漏洞束手无策呢? 对于最近 eBay 网站曝出的跨站脚本漏洞,你有什么想法?为什么会出现这样的漏网 ...

- 一个跨域请求的XSS漏洞

场景回顾 一个表单进行跨域提交的方式有很多,我们使用的采用隐藏iframe,在本域下放一个代理页面,通过服务端配合完成一次完整的请求. 首先,部署proxy.html代理页面.这个页面处理服务端返回的 ...

随机推荐

- python实现LRU热点缓存

基于列表+Hash的LRU算法实现. 访问某个热点时,先将其从原来的位置删除,再将其插入列表的表头 为使读取及删除操作的时间复杂度为O(1),使用hash存储热点的信息的键值 class LRUCac ...

- linux epoll,poll,select

epoll函数用法,还有点poll和select 1,LT的epoll是select和poll函数的改进版. 特点是,读完缓冲区后,如果缓冲区还有内容的话,epoll_wait函数还会返回,直到把缓冲 ...

- Linux /proc/$pid部分内容详解【转】

转自:https://www.cnblogs.com/likui360/p/6181927.html auxv /proc/[pid]/auxv包含传递给进程的ELF解释器信息,格式是每一项都是一个u ...

- SQLServer常用快捷键汇总

菜单激活键盘快捷键 操作 SQL Server 2017 SQL Server 2008 R2 移到 SQL Server Management Studio 菜单栏 Alt Alt 激活工具组件的菜 ...

- Springboot的entity,dao,controller,service层级理解

1.Dao层:持久层,主要与数据库交互 DAO层首先会创建Dao接口,接着就可以在配置文件中定义该接口的实现类:接着就可以在模块中调用Dao的接口进行数据业务的处理,而不用关注此接口的具体实现类是哪一 ...

- 模仿51cto搜索框

做这个demo遇见的问题 1==>input type=submit有默认样式 padding:1px 6px所以将他去除 2==>input submit有默认样式 去除默认边框 bor ...

- 201871010126 王亚涛 《面向对象程序设计(Java)》第八周实验总结

项目 内容 这个作业属于哪个课程 https://www.cnblogs.com/nwnu-daizh/ 这个作业的要求在哪里 https://www.cnblogs.com/nwnu-daizh/p ...

- python selenium2 动态调试

#coding=utf-8'''Created on 2017-9-9 @author: ceshi 转自https://testerhome.com/topics/9897''' # rpcserv ...

- SpringCloud介绍(一)

Spring Cloud 是一套完整的微服务解决方案,基于 Spring Boot 框架,准确的说,它不是一个框架,而是一个大的容器,它将市面上较好的微服务框架集成进来,从而简化了开发者的代码量. 一 ...

- USACO Spinning Wheels

洛谷 P2728 纺车的轮子 Spinning Wheels https://www.luogu.org/problemnew/show/P2728 JDOJ 1800: Spinning Wheel ...