dhcp snooping、ARP防护、

应用场景

无线客户端流动性很大和不确定,比如在外来人员比较多的地方:广场、大厅、会议室和接待室等等。使用该方案可以有效地避免因为无线端出现私设IP地址导致地址冲突或者客户端中ARP病毒发起ARP攻击的情况。

优点:增加无线的安全性,防止无线客户端私设IP地址,防止无线网络因为arp攻击而瘫痪。

缺点:对无线设备的性能要求高,需要消耗无线设备的运行资源,需要增加额外的配置

功能简介:

在无线网络中,由于接入无线网络用户的多样性及不确定性,使得在无线端极有可能出现私设IP地址或者客户端中ARP病毒发起ARP攻击的情况,在无线设备上部署防ARP攻击功能,可以有效解决这些问题。

一、组网需求

防止无线用户私自配置IP地址导致IP地址冲突或者使用ARP攻击软件导致网络瘫痪

二、组网拓扑

三、配置要点

1、AC-1开启dhcp snooping并且配置信任端口

2、配置ARP防护功能

3、清除arp及 proxy_arp表

四、配置步骤

1、AC-1开启dhcp snooping并且配置信任端口

AC-1(config)#ip dhcp snooping ----->全局启用dhcp snooping

AC-1(config)#interface gigabitEthernet 0/1

AC-1(config-if-GigabitEthernet 0/1)#ip dhcp snooping trust ----->上联接口配置为信任端口

2、配置ARP防护功能

1)未开启Web认证功能时

AC-1(config)#wlansec 1

AC-1(config-wlansec)#ip verify source port-security ----->开启IP防护功能

AC-1(config-wlansec)#arp-check ----->开启ARP检测功能

2)开启Web认证功能时

AC-1(config)#web-auth dhcp-check ----->开启web认证下的dhcp检测功能(IP防护功能类似)

AC-1(config)#wlansec 1

AC-1(config-wlansec)#arp-check ----->ARP检测功能

3、清除arp及 proxy_arp表

AC-1#clear arp-cache

AC-1#clear proxy_arp

五、注意事项

1. 打开ARP Check检测功能可能会使相关安全应用的策略数/用户数减少。

2. 无法在镜像的目的口上配置arp-check功能。

3. 无法在DHCP Snooping信任端口上配置ARP Check功能。

4. 无法在全局IP+MAC的例外口配置ARP Check功能。

六、功能验证

1、无线用户连接到无线网络通过dhcp获取到IP地址被添加到dhcp snooping数据库内。

Ruijie#show ip dhcp snooping binding

Total number of bindings: 1

NO. MACADDRESS IPADDRESS LEASE(SEC) TYPE VLAN INTERFACE

----- ----------------- ------------ ------------ ---------------- ------ --------------

1 0811.9692.244C 172.16.1.4 86394 DHCP-Snooping 10 WLAN 1

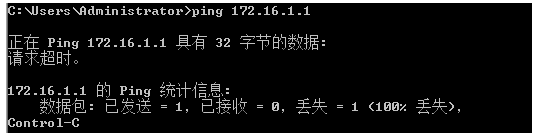

2、手动配置无线网卡IP地址,无法ping通网关。

3、将无线网卡IP静态配置为其他正常用户的IP地址,其他正常用户不会提示地址冲突。

dhcp snooping、ARP防护、的更多相关文章

- Cisco DHCP Snooping + IPSG 功能实现

什么是DHCP? DHCP(Dynamic Host Configuration Protocol,动态主机配置协议)是一个局域网的网络协议,前身是BOOTP协议, 使用UDP协议工作,常用的2个端口 ...

- DHCP Snooping的实现

DHCP Snooping的实现 DHCP Snooping的实现 主要作用:1.防止在动态获得IP地址的网络环境中用户手动配置PC的IP地址;2.防止A用户的PC静态配置的IP地址顶掉B用户PC动态 ...

- (一)Cisco DHCP Snooping原理(转载)

采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址.掩码.默认网关.DNS服务器等网络参数,简化了网络配置,提高了管理效率.但在DHCP服务的管理上存在一些问题,常见的有: ●D ...

- (五)Cisco dhcp snooping实例3-多交换机环境(DHCP服务器和DHCP客户端位于同VLAN)

试验拓扑 环境:dhcp server和dhcp客户端属于同vlan,但是客户端属于不同的交换机,在L2和L3交换机开启dhcp snooping后得出如下结论 L3交换机的配置 ip dhcp po ...

- 端口安全 | DHCP snooping

1.端口安全用于防止mac地址的欺骗.mac地址泛洪攻击.主要思想就是在交换机的端口下通过手工或者自动绑定mac地址,这就就只能是绑定的mac地址能够通过. 2.通过静态的端口绑定:将mac地址手工静 ...

- DHCP snooping

DHCP snooping 技术介绍 DHCP监听(DHCP Snooping)是一种DHCP安全特性.Cisco交换机支持在每个VLAN基础上启用DHCP监听特性.通过这种特性,交换机能够拦截第 ...

- Zyxel Switch-How to block a fake DHCP server without enabling DHCP snooping?

How to block a fake DHCP server without enabling DHCP snooping? Scenario How to block a fake DHCP se ...

- h3c dhcp snooping

1. 组网需求Switch B通过以太网端口Ethernet1/1连接到DHCP服务器,通过以太网端口Ethernet1/2.Ethernet1/3连接到DHCP客户端.要求:l与DHCP服务器相连的 ...

- DHCP snooping(DHCP监听)

DHCP监听可以防范利用DHCP发起的多种攻击行为,如DHCP中间人攻击,伪造多台设备耗尽地址池 DHCP监听允许可信端口上的所有DHCP消息,但是却过滤非可信端口上的DHCP消息,DHCP监听还会在 ...

随机推荐

- logstash在Windows2008简单配置实例

Windows2008 安装java1.8,配置系统环境变量: 官方下载并安装略...然后配置 logstash的配置文件 注意PATH路径名称不支持中文 input { file { type =& ...

- JAVA基础补漏--链表

查询慢:链表中数据不是连续的,每次查询元素,都得从头开始 增删快:链表结构,增加或删除一个数据,对链表的整体结构没有影响,所以快.

- OpenStack与Hadoop的区别与联系

Openstack是云操作系统,是将物理机虚拟化的云服务平台,包含各种管理组件及API.Hadoop则是“云计算”中分布式计算核心:存储与计算.但其两者面向是不同层面的.举个例子:比如现有多台底层的物 ...

- Spring MVC 处理中文乱码

<filter> <filter-name>characterEncodingFilter</filter-name> <filter-class>or ...

- Linux内核、 TCP/IP、Socket参数调优

/proc/sys/net目录 所有的TCP/IP参数都位于/proc/sys/net目录下(请注意,对/proc/sys/net目录下内容的修改都是临时的,任何修改在系统重启后都会丢失),例如下面这 ...

- DLL注入之SHELLCODE数据转换

#include "stdafx.h" #include <stdio.h> #include <string.h> #include <conio. ...

- Visual Studio 2010 C++ 属性设置基础

在 <Visual Studio 2010 C++ 工程文件解读>中提到了C++工程中可以进行用户自定义的属性设置,如何进行属性设置呢? 下面我们来了解一下 props 文件的基本规则: ...

- css实现一色多变化

.pesudo{ position: absolute; top:50%; left: 50%; transform:translate(-50%,-50%); width: 120px; paddi ...

- 交通部道路运输车辆卫星定位系统部标JTT808、809、796标准大全

无论是开发GPS设备硬件还是开发应用软件,都要面临一个标准,这个标准就是国家交通部发布的道路运输车辆卫星定位系统部标认证标准,它涵盖了GPS硬件设备参数.功能标准,也包括了设备上传到应用平台的协议标准 ...

- 解决:make:cc 命令未找到的解决方法

安装Redis的时候报这个错误 原因:未安装gcc 解决方法:安装gcc 自动安装,包括依赖库[root@VM_220_111_centos redis-3.2.9]# yum -y install ...