js加密(八)新浪微博登录

1. url: https://weibo.com/

2. target: 登录

3. 分析。由于需要填写验证码,本篇只分析破解用户名和密码加密部分,不做验证码识别。

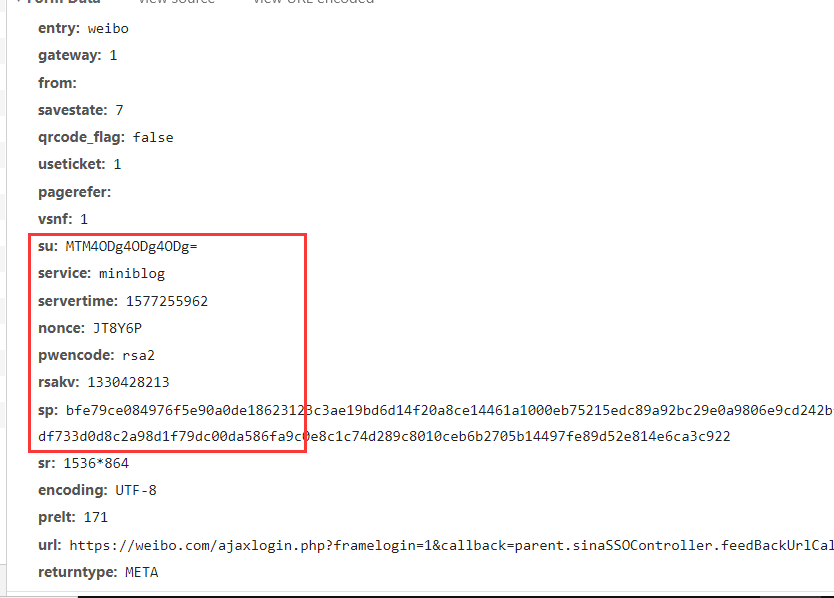

3.1 老规矩,F12,随便输入一个帐号密码,点击登录,看看都发起了哪些请求。找到其中的post请求(一般登录都是post请求)。我们找到了登录请求之后,看看都需要哪些参数,加密的参数基本如下:

也就su,servertime,nonce,rsakv,sp几个参数作了加密。而servertime是时间戳,over。nonce,rsakv这两个都是可以在上一个请求的响应中找到的,over。只剩下su和sp。猜测一个是帐号一个是密码。就先破sp吧。

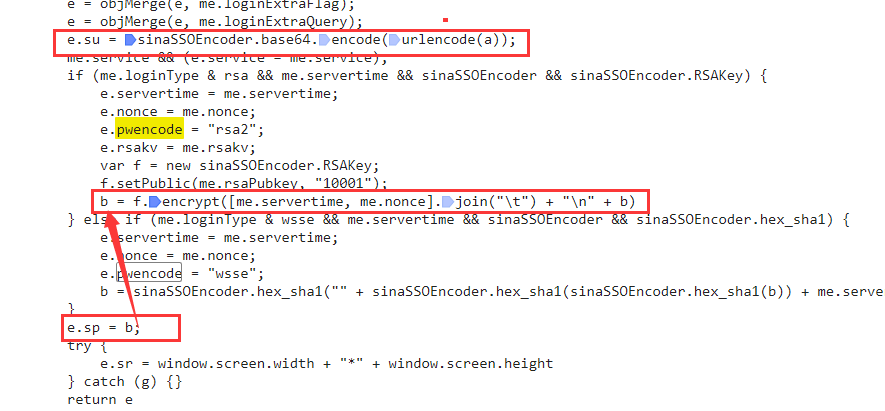

3.2 直接搜sp肯定是不方便的,目标太大,那就搜一下它上下看起来相关的,而且唯一性比较强的参数,pwencode。看名字也知道跟密码编码有关,那就搜它吧。

很快就找到了下面这些东西:

3.3 打断点调试,su就是su,b就是sp 。

3.4 扣js代码过程,略。就一个一个函数地搞就可以。

4. python代码:

from afterWork.config import proxies, userAgent

import requests

import json

import execjs

import time

import re

import random def getJsCode():

with open('jsCode.js', 'r') as f:

jsCode = f.read()

return jsCode def getSu(ctx, account):

su = ctx.call('getUser', account)

# print(su)

return su def getServerTimeNoncePubkey(su):

# print('1577263612028')

ts = re.sub(r'\.', '', str(time.time()))

ts = ts[:13]

data = {

'entry': 'weibo',

'callback': 'sinaSSOController.preloginCallBack',

'su': su,

'rsakt': 'mod',

'checkpin': '',

'client': 'ssologin.js(v1.4.15)',

'_': ts

} res = requests.get(url='https://login.sina.com.cn/sso/prelogin.php',

params=data)

# print(res.text)

# print(json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')')))

nonce = json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')'))['nonce']

pubkey = json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')'))['pubkey']

servertime = json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')'))['servertime']

rsakv = json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')'))['rsakv']

pcid = json.loads(res.text.lstrip('sinaSSOController.preloginCallBack(').strip(')'))['pcid']

return servertime, pubkey, nonce, rsakv, ts, pcid def getLoginData(su, serverTime, nonce, rsakv, sp, ts):

# print('1577263612028')

ts = re.sub(r'\.', '', str(time.time()))[:-4]

# url='https://login.sina.com.cn/sso/login.php?client=ssologin.js(v1.4.15)&_={}'.format(ts)

headers = {

'User-Agent': 'Opera/9.80 (Windows NT 6.0) Presto/2.12.388 Version/12.14',

'Host': 'login.sina.com.cn',

'Referer': 'https://www.weibo.com/login.php',

}

data = {

'entry': 'sso',

'gateway': '',

'from': 'null',

'savestate': '',

'useticket': '',

'pagerefer': 'https://login.sina.com.cn/sso/login.php?client=ssologin.js(v1.4.19)',

'vsnf': '',

'su': su,

'service': 'sso',

'servertime': serverTime,

'nonce': nonce,

'pwencode': 'rsa2',

'rsakv': rsakv,

'sp': sp,

'sr': '1536*864',

'encoding': 'UTF-8',

'cdult': '',

'domain': 'sina.com.cn',

'prelt': '',

'returntype': 'TEXT',

} res = requests.post(url='https://login.sina.com.cn/sso/login.php?client=ssologin.js(v1.4.15)&_={}'.format(ts),

data=data,

headers=headers,

timeout=10) res.encoding = 'GBK'

# print(res.text)

loginResult = json.loads(res.text)

print(loginResult)

return def getSp(ctx, pw, serverTime, nonce, pubKey):

sp = ctx.call('getPw', pw, serverTime, nonce, pubKey)

# print(sp)

return sp def mainFun():

account = '你的帐号'

pw = '你的密码'

ctx = execjs.compile(getJsCode())

su = getSu(ctx, account) serverTime, pubKey, nonce, rsakv, ts, pcid = getServerTimeNoncePubkey(su)

sp = getSp(ctx, pw, serverTime, nonce, pubKey)

getLoginData(su, serverTime, nonce, rsakv, sp, ts)

# login(account, sp, pcid, serverTime, nonce) if __name__ == '__main__':

mainFun()

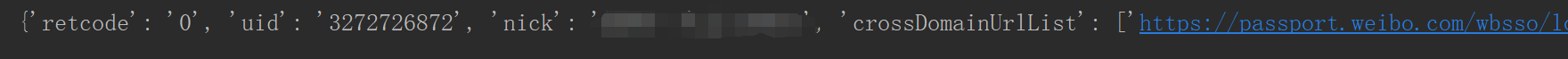

结果:

到这里,已经完成了登录,可以用session会话携带cookie去访问一些需要登录才能访问的信息。

学习交流,勿作他用。

js加密(八)新浪微博登录的更多相关文章

- Python 爬虫js加密破解(四) 360云盘登录password加密

登录链接:https://yunpan.360.cn/mindex/login 这是一个md5 加密算法,直接使用 md5加密即可实现 本文讲解的是如何抠出js,运行代码 第一部:抓包 如图 第二步: ...

- c#获取新浪微博登录cookie

用新浪微博api收集数据有诸多限制,每小时只能调用官方api函数150次,认证也很麻烦.因此想通过爬网页的方式来收集数据.访问新浪微博用户网页首先需要登录,登录获取cookie后可直接获取网页数据,无 ...

- 第三方登录 QQ登录 人人网登录 新浪微博登录

http://www.pp6.cn/Index.aspx http://www.pp6.cn/Login.aspx 网站有自己的账号系统,这里使用的第三方登录仅仅是获取第三方账号的唯一id,昵称,性别 ...

- AES加密解密——AES在JavaWeb项目中前台JS加密,后台Java解密的使用

一:前言 在软件开发中,经常要对数据进行传输,数据在传输的过程中可能被拦截,被监听,所以在传输数据的时候使用数据的原始内容进行传输的话,安全隐患是非常大的.因此就要对需要传输的数据进行在客户端进行加密 ...

- python爬虫之新浪微博登录

fiddler 之前了解了一些常见到的反爬措施,JS加密算是比较困难,而微博的登录中正是用JS加密来反爬,今天来了解一下. 分析过程 首先我们去抓包,从登录到微博首页加载出来的过程.我们重点关注一下登 ...

- 使用selenium进行密码破解(绕过账号密码JS加密)

经常碰到网站,账号密码通过js加密后进行提交.通过burp拦截抓到的账号密码是加密后的,所以无法通过burp instruder进行破解.只能模拟浏览器填写表单并点击登录按钮进行破解.于是想到了自动化 ...

- qq登录,新浪微博登录 ,接口开发

给linux命令在线中文手册加了,qq登录和新浪微博登录,认证用的是auth2.0,并且用了js api和php api相结合的方式来做的.个人觉得这种方式,兼顾安全和人性化.以前写过一篇关于申请的博 ...

- js加密后台加密解密以及验证码

该文档为转载内容: 加密解密 1 前端js加密概述 2 前后端加密解密 21 引用的js加密库 22 js加密解密 23 Java端加密解密PKCS5Padding与js的Pkcs7一致 验证码 1 ...

- 昆仑游戏[JS加密修改]

昆仑游戏:http://www.kunlun.com/index.html JS加密修改 BigTools=window.BigTools;//重点 RSAKeyPair=window.RSAKeyP ...

- web主题公园版权信息破解:script.js加密文件

很多人会使用web主题公园网站的免费worldpress主题,但它的主题又都被加了版权信息,故意让人找不到版权信息的修改位置. 你如果去footer.php里面删除版权信息(技术支持:web主题公园) ...

随机推荐

- 高级特征工程II

以下是Coursera上的How to Win a Data Science Competition: Learn from Top Kagglers课程笔记. Statistics and dist ...

- centos7中 yum的安装

自己误将yum卸载, 在重装时由于依赖问题一直报错: error: Failed dependencies: /usr/bin/python is needed by yum-3.4.3-16 ...

- Python常用的类库、对应的方法和属性

Python常用的类库.对应的方法和属性

- 爬取杭电oj所有题目

杭电oj并没有反爬 所以直接爬就好了 直接贴源码(参数可改,循环次数可改,存储路径可改) import requests from bs4 import BeautifulSoup import ti ...

- [HNOI2013] 游走 - 概率期望,高斯消元,贪心

假如我们知道了每条边经过的期望次数,则变成了一个显然的贪心.现在考虑如何求期望次数. 由于走到每个点后各向等概率,很显然一条边的期望次数可以与它的两个端点的期望次数,转化为求点的期望次数 考虑每个点对 ...

- 载 js验证密码 必须由大小写字母、数字和特殊字符组成

转自:https://blog.csdn.net/weixin_43824935/article/details/93601064 密码长度8-16位 必须由大写字母,小写字母,数字,特殊符号组成 正 ...

- 剑指offer 面试题52. 两个链表的第一个公共节点

这题之前leetcode做过,权当复习 首先这题没说是否一定有公共节点,如果代码可能因为这一点造成死循环的,需要提前验证所给两个链表是否有公共节点. 方法1:对于每一个list1的节点,遍历list2 ...

- ET框架之自写模块SmartTimerModule

1.代码结构图 2.SmartTimer 模块Entity: using System; namespace ETModel { [ObjectSystem] public class SmartTi ...

- JS高级---函数作为返回值使用

函数作为返回值使用 function f1() { console.log("f1函数开始"); return function () { console.log("函数 ...

- web前端基础-css-尺寸边框

尺寸和边框: 一.尺寸 行内元素是不能设置宽和高的,其高度是由元素里面的内容的高度撑起来的: 行内块元素可以设置宽和高,当行内块元素没有设置宽高的时候,行内块元素的宽高是其默认的宽高: 块级元素:可以 ...