Linux CentOS7 安装配置 IPtables

2021-08-11

1. 前言

防火墙其实就是实现 Linux 下访问控制功能的,分为硬件和软件的防火墙两种类型。无论在何网络中,防火墙工作的地方一定是网络的边缘。防火墙的策略、规则就是去定义防火墙到底如何工作,以达到让它对出入网络的 IP 、数据进行检测。

目前市面上比较常见的有三四层的防火墙,叫网络层的防火墙,还有七层的防火墙,即代理层的网关。

对于

TCP/IP

的7层模型来讲,第三层是网络层,三层的防火墙会在这层对源地址和目标地址进行检测;对于七层的防火墙,无论你源端口或者目标端口,源地址或者目标地址是什么,都将对你的所有信息进行检查。根据设计原理来看,七层防火墙会更加的安全,但是这样也会导致效率的下降,故市面上通用的防火墙方案都是二者相结合的。

2. IPtables 简介

IPtables 可以将规则组成一个列表,实现绝对详细的访问控制功能。

IPtables

是工作在用户空间中,定义规则的工具,本身并不算是防火墙。它定义的规则,可以让在内核空间当中的 NetFilter

读取,实现让防火墙工作。放入内核的地方必须是 TCP/IP 的协议栈经过的地方,可以实现读取规则的地方就叫做 NetFilter

(网络过滤器)。

作者一共在内核空间中选择了五个位置,来作为控制的地方

1. 内核空间中:从一个网络接口进来,到另一个网络接口去的

2. 数据包从内核流入用户空间的

3. 数据包从用户空间流出的

4. 进入/离开本机的外网接口

5. 进入/离开本机的内网接口

前三个位置已经基本上能将路径彻底封锁了,但是为什么已经在进出的口设置了关卡之后还要在内部卡呢?

因为数据包尚未进行路由决策,还不知道数据要走向哪里,所以在进出口是没办法实现数据过滤的。所以要在内核空间里设置转发的关卡,进入用户空间的关卡,从用户空间出去的关卡。那么,既然他们没什么用,那我们为什么还要放置他们呢?因为我们在做

NAT 和 DNAT 的时候,目标地址转换必须在路由之前转换。所以我们必须在外网而后内网的接口处进行设置关卡。

这五个位置也被称为五个钩子函数(hook functions),也叫五个规则链。

1.PREROUTING (路由前)

2.INPUT (数据包流入口)

3.FORWARD (转发管卡)

4.OUTPUT (数据包出口)

5.POSTROUTING (路由后)

这是 NetFilter 规定的五个规则链,任何一个数据包,只要经过本机,必将经过这五个链中的其中一个链。 CentOS7 默认的防火墙不是 IPtables,而是 firewalle,现在我们来在 CentOS7 环境下安装配置 IPtables。

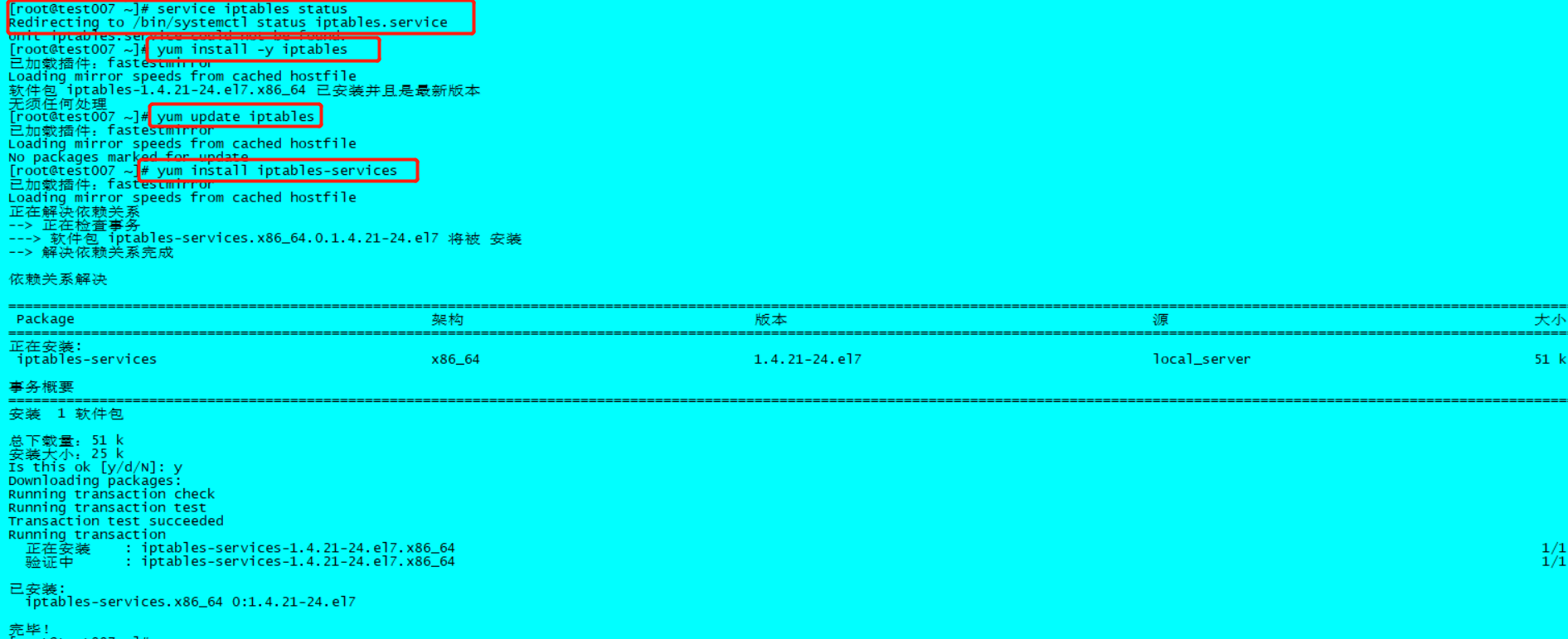

3. 下载安装 iptables iptables-services

# 检查系统中是否已经安装了 iptables

service iptables status

# 安装 iptables

yum install -y iptables

# 升级 iptables

yum update iptables

# 安装 iptables-services

yum install iptables-services

由图可见,该主机已经安装了 iptables ,所以只需要安装 iptables-services ,但是为了将流程演示,还是把所有的命令输了一遍。

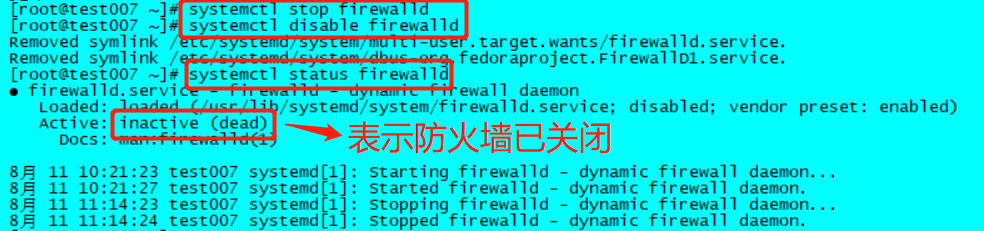

4. 禁用/停止自带的 firewalld 服务

# 停止 firewalld 服务

systemctl stop firewalld

# 禁用 firewalld 服务

systemctl disable firewalld

# 查看 firewalld 状态

systemctl status firewalld

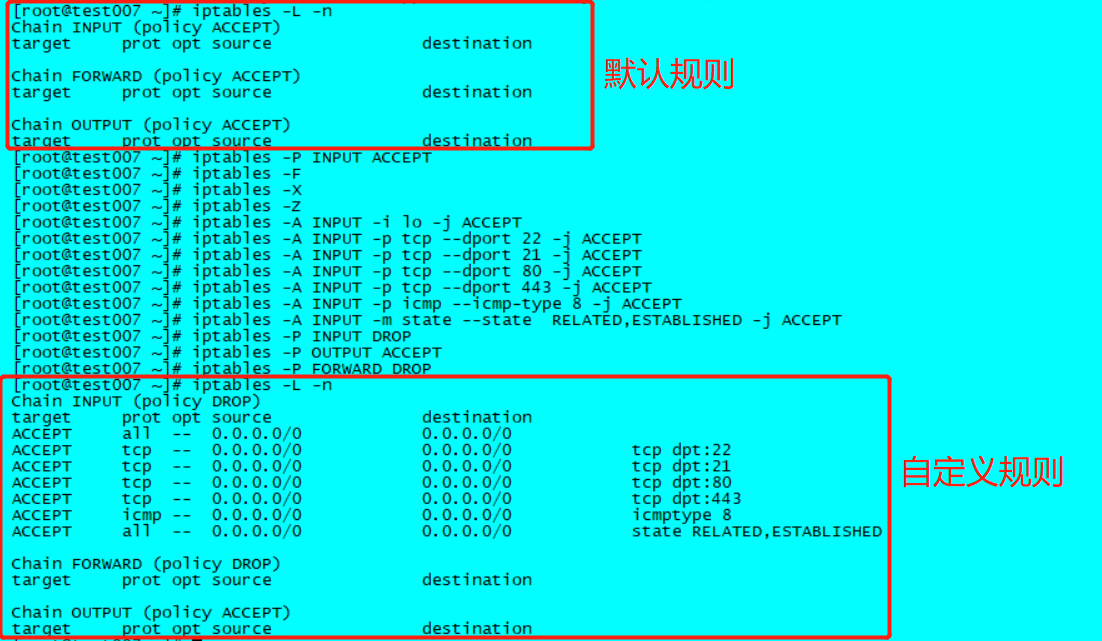

5. 设置现有规则

# 查看 iptables 现有规则

iptables -L -n # 先允许所有,不然有可能会出问题

iptables -P INPUT ACCEPT # 清空所有默认规则

iptables -F # 清空所有自定义规则

iptables -X # 所有计数器归 0

iptables -Z # 允许来自于 lo 接口的数据包(本地访问)

iptables -A INPUT -i lo -j ACCEPT # 开放22端口

iptables -A INPUT -p tcp --dport 22 -j ACCEPT # 开放21端口(FTP)

iptables -A INPUT -p tcp --dport 21 -j ACCEPT # 开放80端口(HTTP)

iptables -A INPUT -p tcp --dport 80 -j ACCEPT # 开放443端口(HTTPS)

iptables -A INPUT -p tcp --dport 443 -j ACCEPT # 允许ping

iptables -A INPUT -p icmp --icmp-type 8 -j ACCEPT # 允许接受本机请求之后的返回数据 RELATED ,是为 FTP 设置的

iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT # 其他入站一律丢弃

iptables -P INPUT DROP # 所有出站一律绿灯

iptables -P OUTPUT ACCEPT # 所有转发一律丢弃

iptables -P FORWARD DROP

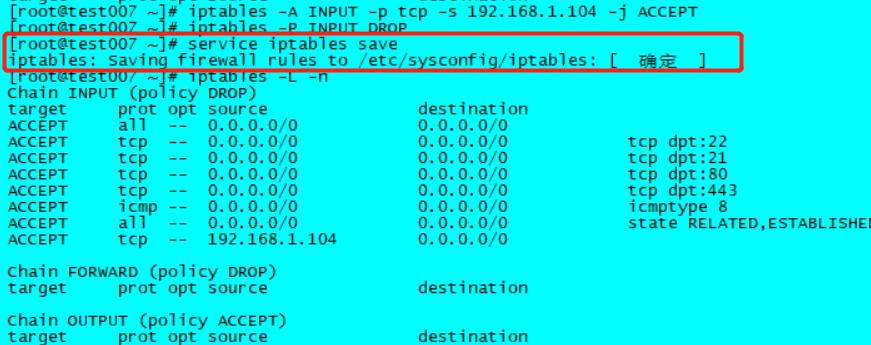

6. 其他规则设定

# 如果要添加内网 ip 信任(接受其所有 TCP 请求)

iptables -A INPUT -p tcp -s 192.168.1.104 -j ACCEPT # 过滤所有非以上规则的请求

iptables -P INPUT DROP # 要封停一个 IP,使用下面这条命令:

iptables -I INPUT -s ***.***.***.*** -j DROP #要解封一个 IP,使用下面这条命令:

iptables -D INPUT -s ***.***.***.*** -j DROP

7. 保存规则设定

# 保存上述规则

service iptables save

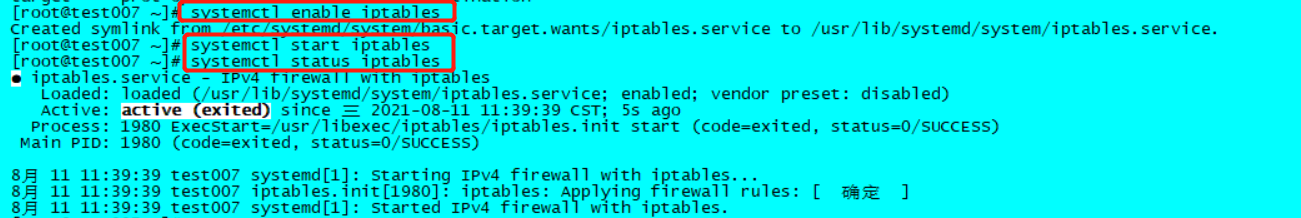

8. 开启 iptables 服务

# 注册 iptables 服务

# 相当于以前的 chkconfig iptables on

systemctl enable iptables # 开启服务

systemctl start iptables # 查看状态

systemctl status iptables

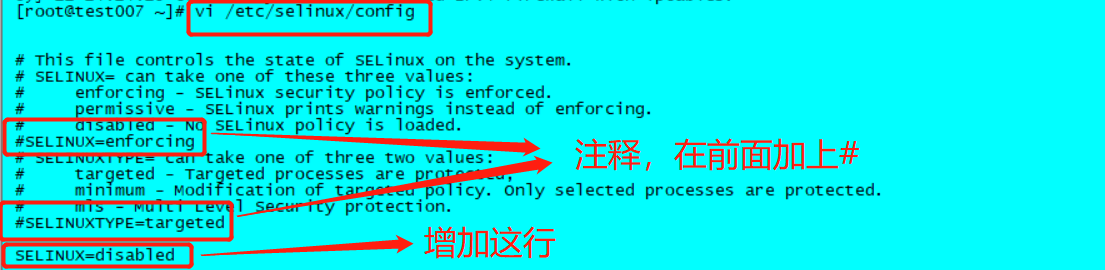

9. 关闭 SELINUX

vi /etc/selinux/config

SELINUX=disabled

10. 补充

# 参数

-A 将规则追加在原有规则的最后一条

-I 将新添加的规则加在原有规则的第一条

-L 列出当前的所有规则

-n 以数字的方式显示 ip

-s 指定作为源地址匹配,这里不能指定主机名称,必须是IP

IP | IP/MASK | 0.0.0.0/0.0.0.0

而且地址可以取反,加一个“!”表示除了哪个 IP 之外

-p 用于匹配协议的(这里的协议通常有3种,TCP/UDP/ICMP) # 命令

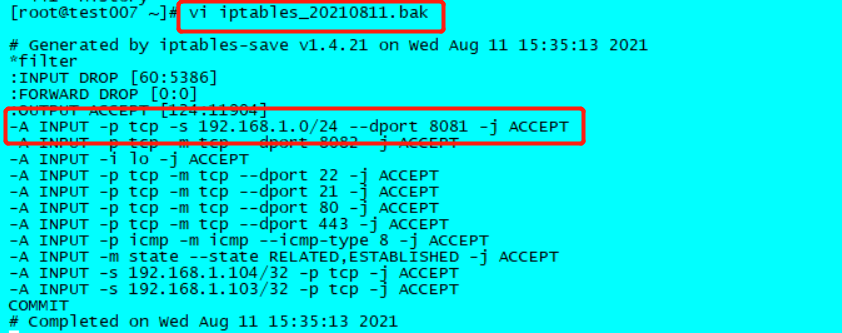

iptables-save 保存 iptables 的表配置

iptables-restore 还原 iptables 表的配置 # 将现有规则保存到一个 .bak 文件中(文件名任意)

iptables-save > iptables_20210811.bak # 修改规则

vi iptables_20210811.bak # 将修改后的规则输出到 iptables 列表中

iptables-restore < iptables_20210811.bak # 指定源地址访问端口

vi iptables_20210811.bak

# 在第一行输入以下内容,注意:该 ip 是电脑主机的 ip,不是虚拟机的

-A INPUT -p tcp -s 192.168.1.107 --dport 8081 -j ACCEPT # 指定网段

-A INPUT -p tcp -s 192.168.1.0/24 --dport 8081 -j ACCEPT

Linux CentOS7 安装配置 IPtables的更多相关文章

- CentOS7安装配置iptables防火墙

转载请注明出处:http://blog.csdn.net/l1028386804/article/details/50779761 CentOS7默认的防火墙不是iptables,而是firewall ...

- 阿里云服务器Linux CentOS安装配置(二)yum安装svn

阿里云服务器Linux CentOS安装配置(二)yum安装svn 1.secureCRT连接服务器 2.先创建一个文件夹,用来按自己的习惯来,用来存放数据 mkdir /data 3.yum安装sv ...

- LINUX CentOS7安装字体库

LINUX CentOS7安装字体库 2017年12月26日 17:06:07 q260996583 阅读数:4866更多 个人分类: linux JAVA画图时常用到Font 类对象 这样的对象 ...

- Linux centos7安装Mongodb

Linux centos7安装Mongodb-4.0 1.下载 官方下载地址:https://www.mongodb.com/download-center/community 2.上传解压 1)rz ...

- 在linux下安装配置rabbitMQ详细教程

在linux下安装配置rabbitMQ详细教程 2017年12月20日 17:34:47 阅读数:7539 安装Erlang 由于RabbitMQ依赖Erlang, 所以需要先安装Erlang. Er ...

- linux(centos7) 安装nginx

linux(centos7) 安装nginx 1.14(stable) 版本 Nginx配置文件常见结构的从外到内依次是「http」「server」「location」等等,缺省的继承关系是从外到内, ...

- linux centos7 安装常用软件java,node,mysql,Seafile

linux centos7 安装常用软件java,node,mysql,Seafile 安装压缩解压缩软件 yum install -y unzip zip 安装git yum install -y ...

- CentOS7 安装配置笔记

CentOS7 安装配置笔记 1.通过镜像安装 CentOS7 ==============================* 使用 UltraISO 9.7 或者 rufus-3.5p 制作ISO的 ...

- Linux(CentOS7)下配置多个tomcat

记录 Linux(CentOS7) 下配置多个 tomcat 的操作过程. 一.下载tomcat 前提:安装配置好jdk环境,未配置可参考Linux(CentOS7)下安装jdk1.8. 从 tomc ...

随机推荐

- 如何使用Git Flow 进行hotfix

前提是已经安装好git flow并做好配置.安装指导 1 首先确定你的紧急发布应基于那个分支(默认是mater/main分支,)并切换到对应分支. 2 git flow init--该命令会只指导你基 ...

- Linux下如何查看定位当前正在运行软件的配置文件

netstat命令 用于显示与IP.TCP.UDP和ICMP协议相关的统计数据,一般用于检验本机各端口的网络连接情况 netstat -lntup 说明: l:listening n:num t:tc ...

- XSS靶机

第一关 localhost:8083/xss/level1.php?name=test<script>alert(1)</script> 第二关 源码 文本框输入js代码,查看 ...

- DC-8 靶机渗透测试

DC-8 渗透测试 冲冲冲 ,好好学习 . 核心:cms上传添加存在漏洞组件,利用该组件getshell 操作机:kali 172.66.66.129 靶机:DC-4 172.66.66.137 网络 ...

- JSP的执行原理、JSP的内置对象、四大作用域解析、MVC模式理解>从零开始学JAVA系列

目录 JSP的执行原理.JSP的内置对象.四大作用域解析.MVC模式理解 JSP的执行原理 这里拿一个小例子来解析JSP是如何被访问到的 首先将该项目部署到tomcat,并且通过tomcat启动 通过 ...

- CF427B

没人用ST表么?他比线段树快. 考虑先把ST表跑下来,然后循环一遍区间的起点,看一下这个区间的最大值,和 \(t\) 比较一下即可. 然后这题就做完了.ST表裸题. int f[2000010][21 ...

- IIS短文件名漏洞原理与挖掘思路

首先来几个网址先了解一下 https://www.jb51.net/article/166405.htm https://www.freebuf.com/articles/web/172561.htm ...

- PWN——ret2dl_resolve

PWN--ret2dl_resolve ret2dl_resolve是栈溢出中,底层且高级的一种利用手段,这里特此做一篇笔记学习一下. 个人认为,要掌握这种方法,自己去写demo来多次调试分析是不二法 ...

- Linux命令(五)之service服务查找、启动/停止等相关操作

.personSunflowerP { background: rgba(51, 153, 0, 0.66); border-bottom: 1px solid rgba(0, 102, 0, 1); ...

- DDD领域驱动理解

在理解领域驱动的时候,网上很多大谈理论的文章,这种对于初学者不是太容易接受.根据我自己的学习经历,建议按照如下几个步骤学习: 粗略的看一遍领域驱动的理论,做到心中有形,知道领域驱动是什么,解决什么问题 ...