Burpsuite之Burp Collaborator模块介绍

Burp Collaborator.是从Burp suite v1.6.15版本添加的新功能,它几乎是一种全新的渗透测试方法。Burp Collaborator.会渐渐支持blind XSS,SSRF, asynchronous code injection等其他还未分类的漏洞类型。

本文主要介绍使用Burp Collaborator.对这几种类型漏洞进行探测。

概念:In-band attack与 out-band attack(带内与带外攻击)

首先介绍两个概念,带内与带外的区别核心在于是否使用不同的通信通道。

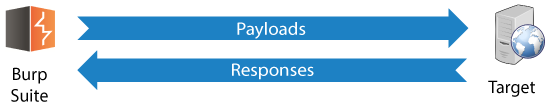

在一次攻击当中,只有一条通道,属于in-band(带内)攻击:

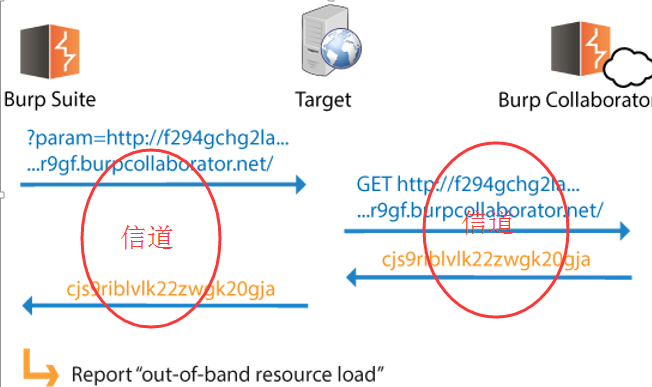

现在同一次攻击下,不止一条信道,则属于out-band(带外)攻击:

常规web测试模型

简单的讲,常规的web测试模型就是我们向目标发送payloads,然后分析目标返回的数据。

这个模型很容易建立并且容易理解,但是这个简单的模型漏掉很多bugs,比如:

- “super-blind” injection。”blind SQL injection”表示当一个payload破坏了正常的sql查询然而应用程序返回的内容没有任何有帮助的错误信息。但是在有些情况下,一个成功的注入在目标应用的返回里面是完全看不到区别的,意思就是,不论返回的内容还是返回的时间,都没有任何区别。举个例子,注入asynchronous logging function就是一个典型的情况

- 需要存储数据的情况。比如存储型xss理论上通过先提交payloads然后观察返回值是可以发现的。但是其他的存储型bugs很难发现,比如,stored (or second-order) SQL injection,数据先是以安全的方式存储在数据库中,然后再从数据库取出再拼接sql语句。要使用常规渗透模型发现这种漏洞,我们需要爆破每一种请求的组合,要先发送第一个request请求,然后在发送第二个request请求,然后观察返回值。

- 我们还会漏掉一种漏洞,一次成功的攻击只发生在应用内部,对攻击者是不可见的。比如,存储型xss攻击成功要求管理员访问管理地址。

- 还有很多涉及到内部系统与外部资源交互的情况,比如SSRF和RFI等漏洞。

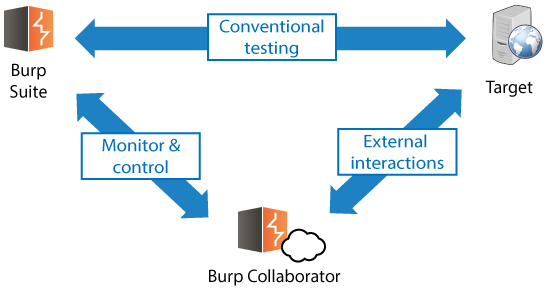

加入Burp Collaborator后的web测试模型

Burp Collaborator 给传统web测试模型添加了一个新的部分,Burp Collaborator的功能有:

- 捕捉由Burp发出的payloads触发的目标与外部系统发生数据交互行为

- 把Burp Collaborator与目标数据交互行为产生的返回数据传回攻击者

- 对很多新型漏洞进行可靠的探测。

Burp Collaborator模块包含如下特征:

- Burp Collaborator 服务器通常运行在公网上。

- 它使用自己的专用域名,并且这个服务器已注册为该域名的权威DNS服务器。

- 它提供一个DNS服务,可以响应任何对他的dns请求

- 它提供HTTP/HTTPS 服务,使用一个有效的SSL证书

- 将来可以添加其他的服务,比如smtp和ftp。

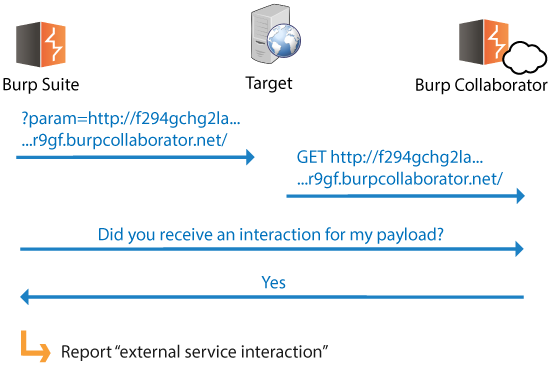

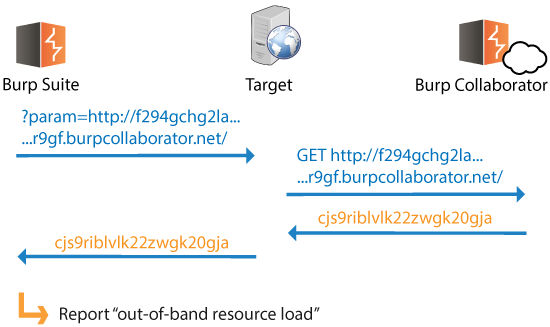

探测external service interaction(外部服务交互攻击)

与外部服务交互行为发生在一个payload提交到目标应用上,导致目标通过某个网络协议和一个外部的域名进行信息交互。

这种行为有时候被称为SSRF,我们更偏向于称之为外部服务交互(”external service interaction”)攻击,因为这种情况里面,很多行为不仅仅通过HTTP协议触发,还有SMB或者FTP等。

外部服务交互可以代表一个严重的漏洞,因为他可以允许应用服务器作为一个代理来攻击其他的服务器。这包裹公网上面的第三方系统,同一个组织下的内部系统或者监听在本地的服务。根据网络结构,这可以将内部容易被攻击的系统暴露给外部的攻击者。

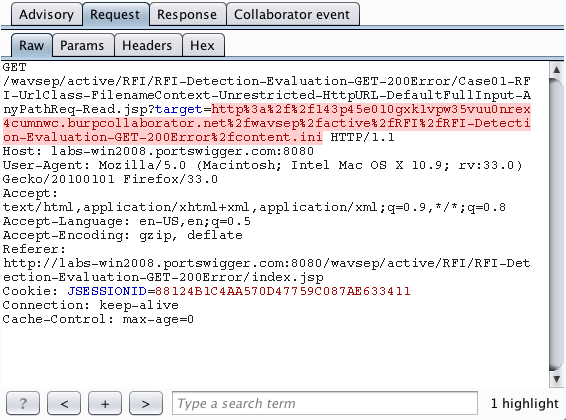

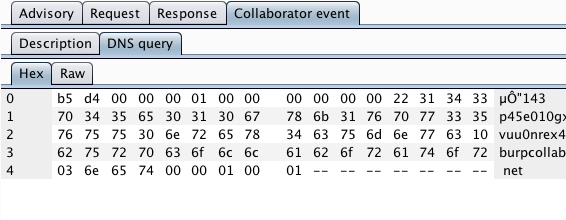

Burp payload包含Brup Collaborator主域名的随机子域名列表。当一个基于HTTP的外部服务交互攻击发生的时候,Collaborator服务器将会收到指定子域名的一个DNS查询。接收到DNS查询足够确认存在问题。如果一个payload以http://…开头只导致了一个DNS交互,那么几乎可以确定目标服务器阻止了对外http请求。在这种情况下,后续的攻击可以针对其他组织服务或目标其他IP。因为这个原因,Burp分开报告触发到的DNS和HTTP交互行为。

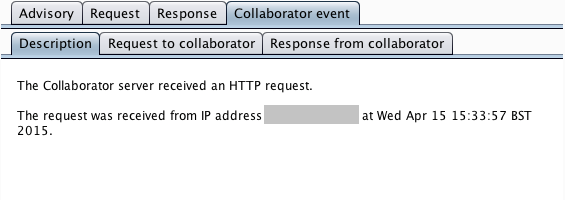

在Burp的issue advisory中,Burp报告中显示了尝试让目标服务器进行外部服务交互行为的请求和Collaborator server交互的所有细节。

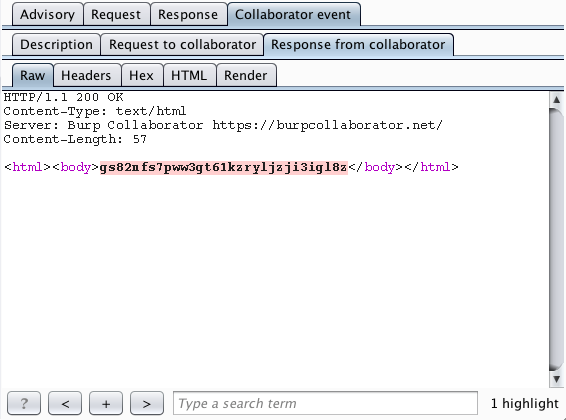

探测out-of-band resource load(带外资源加载)

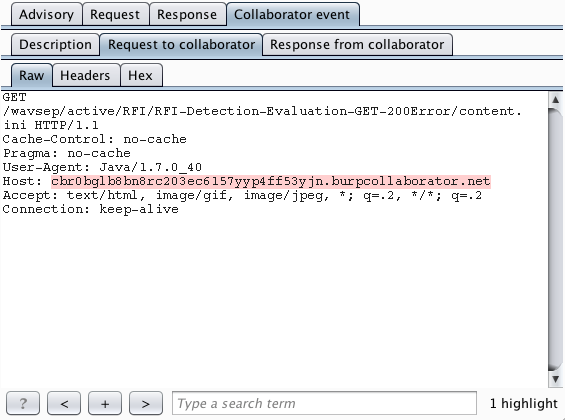

Out-of-band resource load发生的情况是将payload发送到目标应用上面导致目标先尝试通过一个域名获取内容,然后将获取到的内容整合到原始的返回数据之中。

这种行为有时候归类为为远程文件包含。但是远程文件包含这个名词有PHP文件包含等含义。我们更偏向于称之为” out-of-band resource load”攻击,因为这种情况里面,有时候应用从外部获取内容然后将其放入应用的返回结果当中。

Out-of-band resource load攻击是一种威胁很高的问题,一个攻击者发送payload,然后从可以交互的应用中获取数据。另外,这也可以导致暴露第三方系统或者敏感的内部系统。

另外,应用程序处理out-of-band content时暴露了一些重要而且不传统的攻击面。

Burp会详细报告Collaborator server产生的的交互行为信息,并展示内容如何从Collaborator反向传输到应用带内再返回给用户。

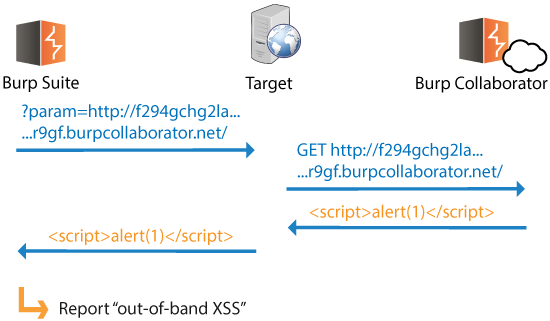

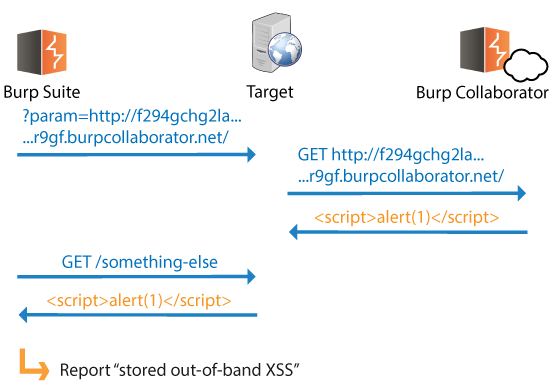

探测out-of-band XSS(带外XSS)

在外部资源加载漏洞已经确认存在的情况下,这时候很可能也存在out-of-band XSS

Out-of-band XSS不属于通常的XSS分类下

- 不是反射型,payload并不是在当前in-band 请求中发送给目标应用。

- 不是存储型,payload并没有存储在目标应用当中

- 不是DOM XSS:并没有已有的JavaScript。

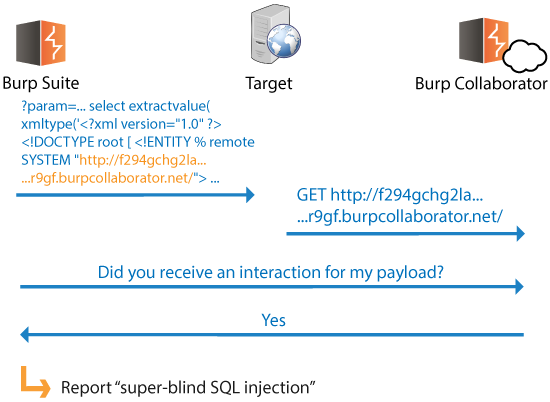

探测”super-blind” injection漏洞

在一个code injection 攻击不能触发任何可以被探测到的信息的情况下,我们可以在注入成功的时候通过触发一次外部服务交互,从而确认注入成功。

可以注入的payload类型包括SQL注入,XXE注入,OS命令注入等。使用这些payloads的时候,Burp不需要从目标服务器获取任何返回的信息,但是可以成功的探测到注入漏洞。在这种情况下,只需要一次DNS查询就可以确定注入漏洞存在。因为目标服务器需要进行域名查询所以总是允许外部DNS查询。

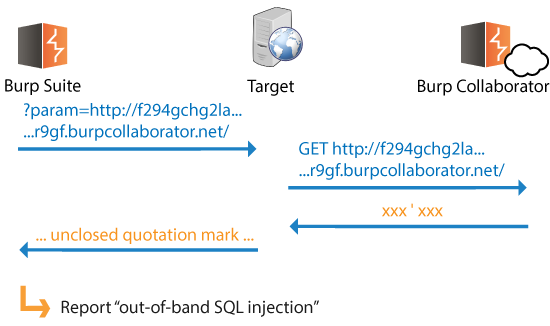

探测 out-of-band 注入漏洞

当探测到任何类型的外部服务交互,我们可以使用Collaborator server的返回数据来向目标服务器传输传统的输入型payloads。由于目标应用会处理Collaborator的返回数据,常规的漏洞就会存在,包括SQL注入,server-side code execution等。

这种漏洞可能会很常见,毕竟当前还没有完全被测试过。

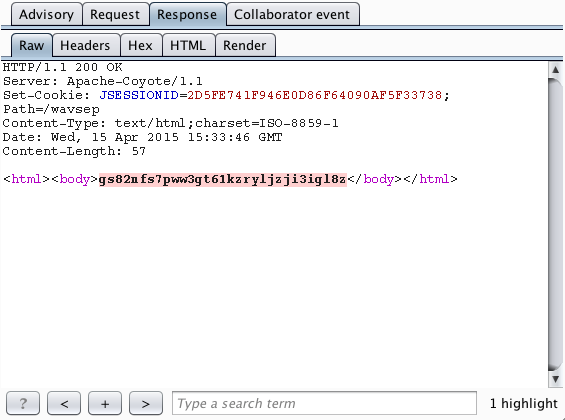

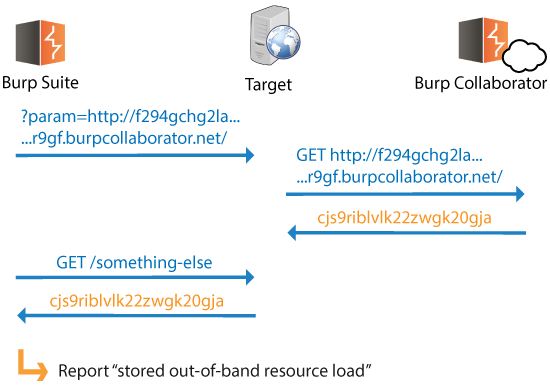

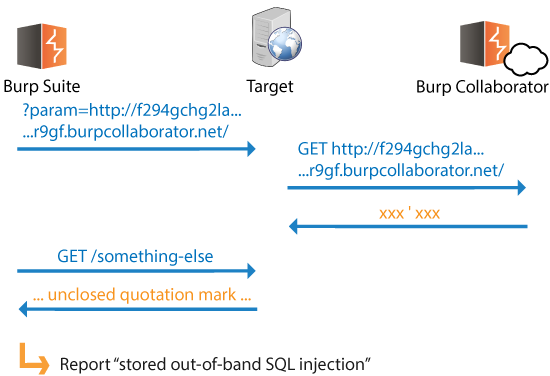

探测stored out-of-band 漏洞

目标应用程序会处理从Collaborator server获取的数据并存储。

探测stored out-of-band resource load 很直接:

基于上图的行为,我们可以测试stored out-of-band XSS漏洞:

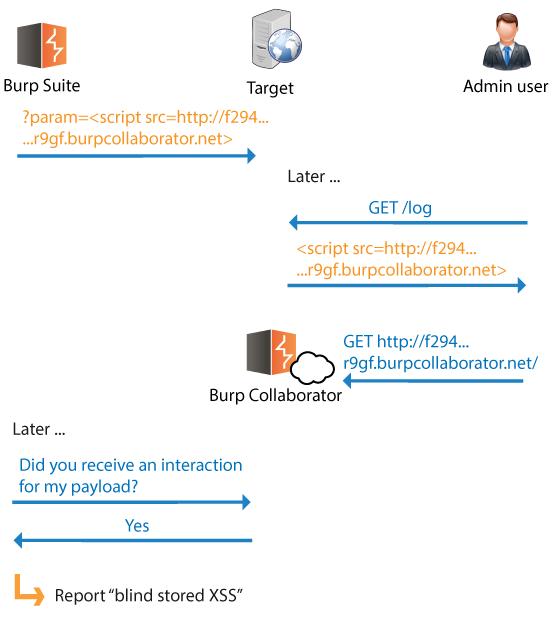

探测blind stored类型的漏洞

我们已经描述了如何探测”super-blind”注入漏洞,同样我们也可以探测那种先需要被存储下来,然后再被目标取出从而产生的漏洞。与Collaborator server之间的延迟的交互行为能让我们发现很多这种存储型的漏洞。

比如,XSS盲打(blind stored xss)这个漏洞,攻击者是无法探测到攻击是否成功,因为攻击者没有访问后台的权限。但是我们可以先提交存储型xss payloads,然后使用Collaborator server触发交互行为。

在这个例子中,当应用管理员访问被保护的页面,Burp通过Collaborator server可以确定存储型攻击发生。并且,通过从Collaborator获的HTTP Refer可以知道管理的管理地址(即后台地址)。

支持其他协议类型

上文中的漏洞类型主要涉及DNS和HTTP协议,事实上,我们也可以使用其他协议触发Collborator和目标应用交互行为:

- 通过SMTP协议注入mail头进行探测

- 触发一次SMB共享连接并且抓取NTLM handshake

- 触发一次SSH连接然后抓取认证凭据。

原文:https://portswigger.net/burp/

首发:https://www.91ri.org/

Burpsuite之Burp Collaborator模块介绍的更多相关文章

- Burp Suite使用介绍

Burp Suite使用介绍(一) 22人收藏 收藏 2014/05/01 19:54 | 小乐天 | 工具收集 | 占个座先 Getting Started Burp Suite 是用于攻击web ...

- Burp Suite使用介绍总结

Burp Suite使用介绍(一) 小乐天 · 2014/05/01 19:54 Getting Started Burp Suite 是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些 ...

- 最新Burpsuite Pro v1.7.03 介绍和破解版下载

0x00 介绍 Burp Suite 是用于攻击web 应用程序的集成平台.它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程.所有的工具都共享一个能处理并显示HTTP 消息, ...

- webkit模块介绍

一.Webkit模块 用到的第三方库如下: cairo 一个2D绘图库 casqt Unicode处理用的库,从QT中抽取部分代码形成的 expat 一个XML SAX解析器的库 freety ...

- 【液晶模块系列基础视频】1.2.iM_RGB模块介绍

[液晶模块系列基础视频]1.2.iM_RGB模块介绍(上) [液晶模块系列基础视频]1.2.iM_RGB模块介绍(下) ============================== 技术论坛:http ...

- 【液晶模块系列基础视频】1.1.iHMI43模块介绍

[液晶模块系列基础视频]1.1.iHMI43模块介绍(上) [液晶模块系列基础视频]1.1.iHMI43模块介绍(下) ============================== 技术论坛:http ...

- CSS3_概述、发展史、模块介绍、与浏览器之间的关系

一.CSS3概述和CSS3的发展史: 1.css3概述: CSS3是CSS2的升级版本,3只是版本号,它在CSS2.1的基础上增加了很多强大的新功能. 目前主流浏览器chrome.safari. ...

- 嵌入式系统图形库GUI核心模块介绍

本文转载自:http://blog.csdn.net/xteda/article/details/6575278 (作者 冯青华 信庭嵌入式工作室(www.xteda.com)- CEO Blog:h ...

- IIS7 常用模块介绍说明

1.1.0 IIS常用的功能模块介绍: 1) 静态内容:可发布静态 Web 文件格式,比如 HTML 页面和图像文件. 2) 默认文档:允许您配置当用户未在 URL ...

随机推荐

- Uva796 Critical Links

用tarjan缩点 然后用dfn[u] < low[v]缩点并且保存起来 在sort一遍输出 #include<stdio.h> #include<string.h> # ...

- p1184高手之在一起

P1184 题目背景 高手是可以复活的,这点我们大家都知道. 题目描述 高手列出了一个详尽的日程表,这次他要追求的则是一个心灵纯洁的小萝莉.他和她都是要上课的,但是也会有时间空闲,于是高手决定无时无刻 ...

- eclipse 设置

修改工作空间默认编码:Window --> Preferences --> General --> Workspace --> Text file encoding --> ...

- 通过WebChannel/WebSockets与QML中的HTML交互

来源:通过WebChannel/WebSockets与QML中的HTML交互 GitHub:八至 作者:狐狸家的鱼 本文链接:QML与HTML交互 在查询QML与HTML之间通信交互时资料很少,这篇文 ...

- Lisp经典算法

求平方根 SUCCESSIVE AVERAGING DUE TO HERON OF ALEXANDRIA ** TO FIND AN APPROXIMATION TO SQRT(X) ** MAKR ...

- HTML学习笔记Day9

一.宽高自适应 网页布局中经常要定义元素的宽和高:但很多时候我们希望元素的大小能够根据窗口或父元素自动调整,这就是自适应,元素自适应在网页布局中非常重要,tanenggou它能够使网页显示更灵活,可以 ...

- Luogu P4306 [JSOI2010]连通数 传递闭包

正解其实是\(Tarjan\) + \(拓扑拓扑\),但是却可以被\(O(N^3 / 32)\)复杂度的传递闭包水过去.心疼一下写拓扑的小可爱们. 学到一个\(bitset\)优化布尔图的骚操作,直接 ...

- STM32F103 ------ BOOT0 / BOOT1

BOOT0/BOOT1的状态只是在CPU复位之后的4个周期内,被用作启动的依据,系统启动之后,或是取得了复位向量之后,BOOT0/BOOT1的状态可以任意变化,而不影响CPU的运行. 所以只需要保证在 ...

- css3: 基本知识记录

1.transition过渡: 元素从一种样式到另一种样式添加效果: div { transition: width 2s, height 2s, transform 2s; -moz-transit ...

- 2017-12-14python全栈9期第一天第六节之用户交互

9,用户交互.input 1,等待输入, 2,将你输入的内容赋值给了前面变量. 3,input出来的数据类型全部是str 10,基础数据类型初始.数字:int 12,3,45 + - * / ** % ...