通过JBoss反序列化(CVE-2017-12149)浅谈Java反序列化漏洞

前段时间学校学习J2EE,用到了jboss,顺便看了下jboss的反序列化,再浅谈下反序列化漏洞。

Java序列化,简而言之就是把java对象转化为字节序列的过程。而反序列话则是再把字节序列恢复为java对象的过程,然而就在这一转一变得过程中,程序员的过滤不严格,就可以导致攻击者恶意构造的代码的实现。

举个简单的例子,jboss的反序列化漏洞出现在jboss\server\all\deploy\httpha-invoker.sar\invoker.war\WEB-INF\classes\org\jboss\invocation\http\servlet目录下的ReadOnlyAccessFilter.class文件中的doFilter中。

public void doFilter(ServletRequest request,ServletResponse response,FilterChain chain)

throw IOException,ServletException

{

HttpServletRequest httpRequest=(HttpServletRequest)request;

Principal user=httpRequest.getUserPrincipal();

if((user=null)&&(this.readOnlyContext!=null))

{

ServletInputStream sis=request.getInputStream();

ObjectInputStream ois=new ObjectInputStream(sis);

MarshalledInvocation mi=null;

try

{

mi=(MarshalledInvocation)ois.readObject();

}

catch(ClassNotFountException e)

{

throw new ServletException("Failed to read MarshalledInvocation",e);

}

request.serAttribute("MarshalledInvocation",mi);

mi.setMethodMap(this.namingMethodMap);

Method m=mi.getMethod();

if(m!=null){

validateAccess(m,mi)

}

}

chain.doFilter(request,response);

}程序获取http数据保存到了httpRequest中,序列化后保存到了ois中,然后没有进行过滤操作,直接使用了readObject()进行了反序列化操作保存到了mi变量中,这其实就是一个典型的java反序列化漏洞。

复现jboss反序列化漏洞(CVE-2017-12149)

靶机 xp_sp3 10.10.1.34

CVE-2017-12149的主要影响范围是jbossas 5.x和6.x,下载jboss5.1.0 GA并安装(需要有java环境)。运行时如果发现只能通过localhost或者127.0.0.1进行访问,可以通过运行时增加命令 run.bat -b 0.0.0.0 ,或新建start.bat 内容run.bat -b 0.0.0.0

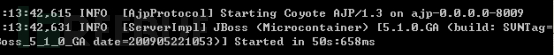

当出现这个的时候说明已经部署好了,可以进行访问了

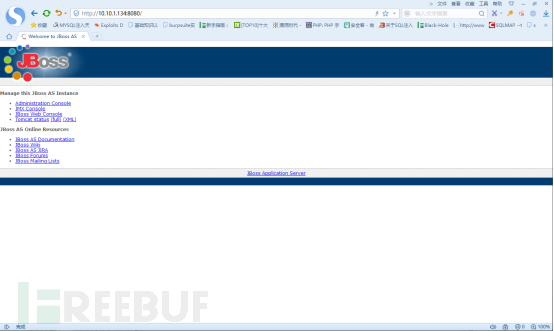

可以访问到页面,

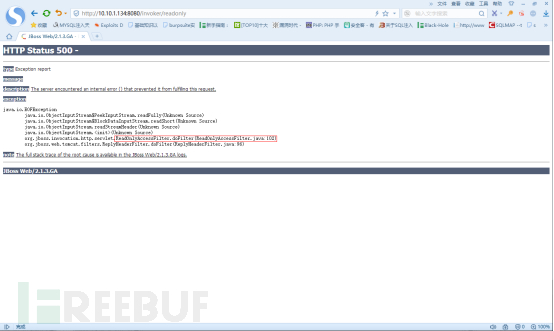

访问10.10.1.134:8080/invoker/readonly

出现此页面则可以判断含有java反序列化漏洞

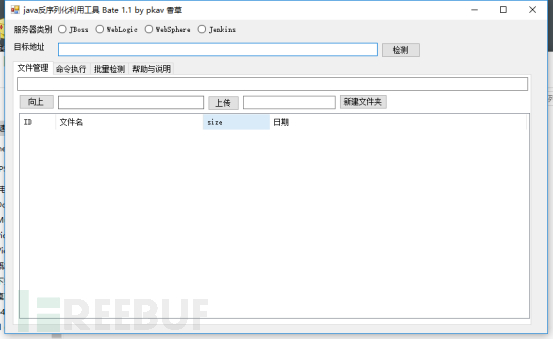

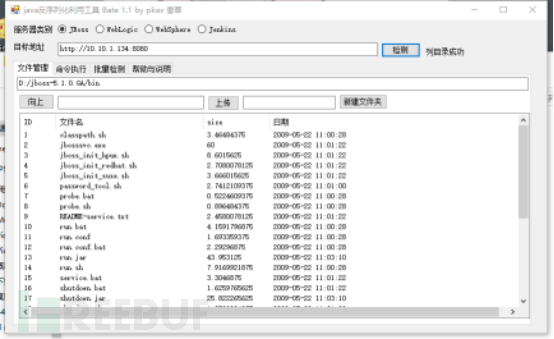

进行漏洞利用,我使用的是香草反序列化工具,网上还有很多工具,包括ysoserial,都可以进行漏洞利用

列出了文件目录

关于修复漏洞,建议如果不使用此组件,可以删除。或添加代码,进行监控。

通过JBoss反序列化(CVE-2017-12149)浅谈Java反序列化漏洞的更多相关文章

- 浅谈java反序列化工具ysoserial

前言 关于java反序列化漏洞的原理分析,基本都是在分析使用Apache Commons Collections这个库,造成的反序列化问题.然而,在下载老外的ysoserial工具并仔细看看后,我发现 ...

- 浅谈 Java 主流开源类库解析 XML

在大型项目编码推进中,涉及到 XML 解析问题时,大多数程序员都不太会选用底层的解析方式直接编码. 主要存在编码复杂性.难扩展.难复用....,但如果你是 super 程序员或是一个人的项目,也不妨一 ...

- 浅谈Java的throw与throws

转载:http://blog.csdn.net/luoweifu/article/details/10721543 我进行了一些加工,不是本人原创但比原博主要更完善~ 浅谈Java异常 以前虽然知道一 ...

- 浅谈Java中的equals和==(转)

浅谈Java中的equals和== 在初学Java时,可能会经常碰到下面的代码: 1 String str1 = new String("hello"); 2 String str ...

- 浅谈Java中的对象和引用

浅谈Java中的对象和对象引用 在Java中,有一组名词经常一起出现,它们就是“对象和对象引用”,很多朋友在初学Java的时候可能经常会混淆这2个概念,觉得它们是一回事,事实上则不然.今天我们就来一起 ...

- 浅谈Java中的equals和==

浅谈Java中的equals和== 在初学Java时,可能会经常碰到下面的代码: String str1 = new String("hello"); String str2 = ...

- 浅谈JAVA集合框架

浅谈JAVA集合框架 Java提供了数种持有对象的方式,包括语言内置的Array,还有就是utilities中提供的容器类(container classes),又称群集类(collection cl ...

- 浅谈java性能分析

浅谈java性能分析,效能分析 在老师强烈的要求下做了效能分析,对上次写过的词频统计的程序进行分析以及改进. 对于效能分析:我个人很浅显的认为就是程序的运行效率,代码的执行效率等等. java做性能测 ...

- 浅谈Java中的深拷贝和浅拷贝(转载)

浅谈Java中的深拷贝和浅拷贝(转载) 原文链接: http://blog.csdn.net/tounaobun/article/details/8491392 假如说你想复制一个简单变量.很简单: ...

随机推荐

- rxjs的世界

rxjs学习了几个月了,看了大量的东西,在理解Observable的本文借鉴的是渔夫的故事,原文,知识的主线以<深入浅出rxjs>为主,动图借鉴了rxjs中文社区翻译的文章和国外的一个动图 ...

- Codeforces Round #386 (Div. 2) 746G(树的构造)

大体题意 一棵树有n个结点,告诉你每层深度上有a[i]个结点,以及有多少叶子结点 让你生成这棵树 题解:考虑一颗树,如果满足每层深度上有a[i]结点,最多能有多少叶子结点 那么答案很简单,就是对(a[ ...

- POJ 1236 Networks of School Tarjan 基础

题目大意: 给一个有向图,一个文件可以从某个点出发传递向他能连的边 现在有两个问题 1.至少需要多少个放文件可以让整个图都有文件 2.可以进行一个操作:给一对点(u,v)连一条u->v的有向边, ...

- Codeforces Round #281 (Div. 2) B 模拟

B. Vasya and Wrestling time limit per test 2 seconds memory limit per test 256 megabytes input stand ...

- javascript 中 click 和onclick有什么区别呢

<script type="text/javascript"> $(function(){ $("#btn4").click(function(){ ...

- pagination用法

pagination用法: 1.html 要用两层div <script src="${app }/pc/js/media/pagination.js"></s ...

- python Error Message: command 'gcc' failed with exit status 1

参考:[ CSDN ] 解决方法 yum install gcc libffi-devel python-devel openssl-devel

- Flash Builder 4.7 完美破解

1. 准备安装文件和序列号生成器1Adobe Flash Builder 4.7 的安装文件可以从以下两个连接下载到:•32bit:http://trials3.adobe.com/AdobeProd ...

- matlab默认字体设置

Monospaced Plain 10 SansSerif Plain 10 这是默认设置.希望能帮到你!

- hdu 1546(dijkstra)

Idiomatic Phrases Game Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/O ...