Django之csrf防御机制

1、csrf攻击过程

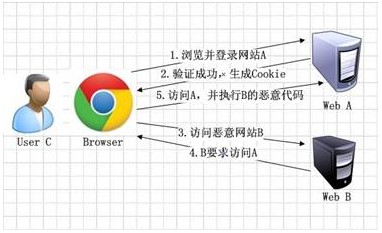

csrf攻击说明:

1.用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A; 2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A; 3.用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B; 4.网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A; 5.浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

注意:

csrf的攻击之所以会成功是因为服务器端身份验证机制可以通过Cookie保证一个请求是来自于某个用户的浏览器,但无法保证该请求是用户允许的。因此,预防csrf攻击简单可行的方法就是在客户端网页上添加随机数,在服务器端进行随机数验证,以确保该请求是用户允许的。

Django也是通过这个方法来防御csrf攻击的。

2、在django防御csrf攻击

2.1 原理

在客户端页面上添加csrftoken, 服务器端进行验证,服务器端验证的工作通过'django.middleware.csrf.CsrfViewMiddleware'这个中间层来完成。在django当中防御csrf攻击的方式有两种,:

- 在表单当中附加csrftoken

- 通过request请求中添加X-CSRFToken请求头。

注意:Django默认对所有的POST请求都进行csrftoken验证,若验证失败则403错误侍候。

2.2 在表单中附加csrftoken

后端

from django.shortcuts import render

from django.template.context_processors import csrf def ajax_demo(request):

# csrf(request)构造出{‘csrf_token’: token}

return render(request, 'post_demo.html', csrf(request))

前端

$('#send').click(function(){

$.ajax({

type: 'POST',

url:'{% url 'ajax:post_data' %}',

data: {

username: $('#username').val(),

content: $('#content').val(),

'csrfmiddlewaretoken': '{{ csrf_token }}' 关键点

},

dataType: 'json',

success: function(data){

},

error: function(){

}

});

});

2.3 通过request请求中添加X-CSRFToken请求头

后端

该方式需要借助于Cookie传递csrftoken, 设置Cookie的方式有两种。

ps:经测试即便什么都不做,也会设置Cookie,不过官方文档说,不保证每次都有效

1.表单中添加{%csrf_token%}这个模板标签

<form id="comment_form" action="#"></form>

{% csrf_token %} 就是这个

<p>姓名: <input type="text" name="useranme" id="username"></p>

<p>内容: <textarea name="content" id="content" rows="" cols=""></textarea></p>

<p><input type="button", id="send" value="提交"></p>

2.ensure_csrf_cookie装饰器。

from django.shortcuts import render

from django.views.decorators.csrf import ensure_csrf_cookie @ensure_csrf_cookie

def ajax_demo(request):

return render(request, 'ajax_demo.html')

前端

前端要做的事情,在进行post提交时,获取Cookie当中的csrftoken并在请求中添加X-CSRFToken请求头, 该请求头的数据就是csrftoken。通过$.ajaxSetup方法设置AJAX请求的默认参数选项, 在每次ajax的POST请求时,添加X-CSRFToken请求头

<script type="text/javascript">

$(function(){ function getCookie(name) {

var cookieValue = null;

if (document.cookie && document.cookie != '') {

var cookies = document.cookie.split(';');

for (var i = 0; i < cookies.length; i++) {

var cookie = jQuery.trim(cookies[i]);

// Does this cookie string begin with the name we want?

if (cookie.substring(0, name.length + 1) == (name + '=')) {

cookieValue = decodeURIComponent(cookie.substring(name.length + 1));

break;

}

}

}

return cookieValue;

} <!--获取csrftoken-->

var csrftoken = getCookie('csrftoken');

console.log(csrftoken); //Ajax call

function csrfSafeMethod(method) {

// these HTTP methods do not require CSRF protection

return (/^(GET|HEAD|OPTIONS|TRACE)$/.test(method));

} $.ajaxSetup({

crossDomain: false, // obviates need for sameOrigin test

//请求前触发

beforeSend: function(xhr, settings) {

if (!csrfSafeMethod(settings.type)) {

xhr.setRequestHeader("X-CSRFToken", csrftoken);

}

}

}); $('#send').click(function(){

console.log($("#comment_form").serialize()); $.ajax({

type: 'POST',

url:'{% url 'ajax:post_data' %}',

data: {

username: $('#username').val(),

content: $('#content').val(),

//'csrfmiddlewaretoken': '{{ csrf_token }}'

},

dataType: 'json',

success: function(data){ },

error: function(){ } });

}); });

</script>

3、取消csrftoken验证

通过csrf_exempt, 来取消csrftoken验证,方式有两种。

1 .在视图函数当中添加csrf_exempt装饰器

from django.views.decorators.csrf import csrf_exempt @csrf_exempt

def post_data(request):

pass

2 .在urlconf当中

from django.views.decorators.csrf import csrf_exempt

urlpatterns = [

url(r'^post/get_data/$', csrf_exempt(post_data), name='post_data'), ]

Django之csrf防御机制的更多相关文章

- django下的csrf防御机制

CSRF 1.什么是CSRF? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写 ...

- Django与CSRF 、AJAX

CSRF(Cross-site request forgery)跨站请求伪造,是一种常见的网络攻击手段,具体内容和含义请大家自行百度. Django为我们提供了防范CSRF攻击的机制. 一.基本使用 ...

- Django 的 CSRF 保护机制

转自:http://www.cnblogs.com/lins05/archive/2012/12/02/2797996.html 用 django 有多久,我跟 csrf 这个概念打交道就有久了. 每 ...

- Django 的 CSRF 保护机制(转)

add by zhj:假设用户登录了网站A,而在网站B中有一个CSRF攻击标签,点击这个标签就会访问网站A,如果前端数据(包括sessionid)都放在本地存储的话, 当在网站B点击CSRF攻击标签时 ...

- Python自动化之Django的CSRF

什么CSRF? CSRF, Cross Site Request Forgery, 跨站点伪造请求.举例来讲,某个恶意的网站上有一个指向你的网站的链接,如果 某个用户已经登录到你的网站上了,那么当这个 ...

- Django之CSRF 跨站请求伪造

一.简介 1.点我了解什么是跨站请求伪造 2.django为用户实现防止跨站请求伪造的功能,通过中间件 django.middleware.csrf.CsrfViewMiddleware 来完成.而对 ...

- 详解Django的CSRF认证

1.csrf原理 csrf要求发送post,put或delete请求的时候,是先以get方式发送请求,服务端响应时会分配一个随机字符串给客户端,客户端第二次发送post,put或delete请求时携带 ...

- django之CSRF

在POST请求到达views之前,csrf帮我们进行一层验证 <!DOCTYPE html> <html lang="en"> <head> & ...

- 关于Django Ajax CSRF 认证

CSRF(Cross-site request forgery跨站请求伪造,也被称为“one click attack”或者session riding,通常缩写为CSRF或者XSRF,是一种对网站的 ...

随机推荐

- 编写ROS程序--HelloROS

<机器人操作系统浅析>ch3学习记录 A Gentle Introduction to ROS 3.1 创建工作区(工作空间)和功能包 创建工作空间 ~/ros 我们称之为工作区目录 在工 ...

- Triplet Loss(转)

参考:https://blog.csdn.net/u013082989/article/details/83537370 作用:用于对差异较小的类别进行区分

- 学习 razor pages 指南

这是一个系列,我打算把此人的系列翻译一下,学习技术的同时,顺便提高一下英文水平. 原文地址:https://www.learnrazorpages.com/ 前言 欢迎来学习 razor pages ...

- RCNN论文学习

[Rich feature hierarchies for accurate object detection and semantic segmentation] Abstract 论文的方 ...

- eclipse中jetty插件安装

注:本文来源于:<eclipse中jetty插件安装> 一.eclipse中jetty插件安装: 打开eclipse,依次点击菜单Help->Eclipse Marketplace, ...

- 八 ip和子网详解

IP和子网掩码我们都知道,IP是由四段数字组成,在此,我们先来了解一下3类常用的IP A类IP段 0.0.0.0 到127.255.255.255 B类IP段 128.0.0.0 到191.255. ...

- 软件工程---作业(one)

(1) 回顾你过去将近3年的学习经历 1.1 有序列表项一当初你报考的时候,是真正喜欢计算机这个专业吗? 自己填写来着,对这个专业也不是特别了解:导致后续学习很差 1.2 有序列表项二你现在后悔选择了 ...

- webDriver基本运用

import time from selenium import webdriver import unittest import HTMLTestRunner # webDriver基本应用 cla ...

- 2018-2019-3 20165314《网络对抗技术》Exp2 后门原理与实践

1.实验内容 任务一:使用netcat获取主机操作Shell 1.在Windows下使用ipconfig查看本机IP: 2.使用ncat.exe程序监听本机的5314端口: 3.在Kali环境下,使用 ...

- 使用JMeter的HTTP代理服务器录制app脚本

1.添加一个线程组 2.添加一个HTTP代理服务器 3.设置手机网络连接 4.手机安装证书 a.进入jmeter安装目录,在bin目录下找到ApacheJMeterTemporaryRootCA.cr ...