CTF show 信息收集篇

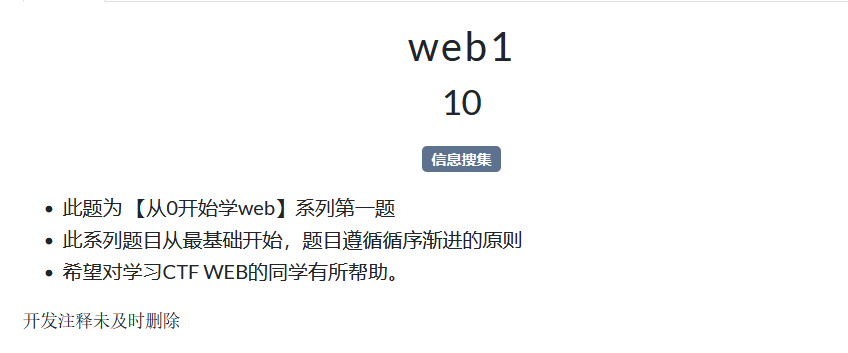

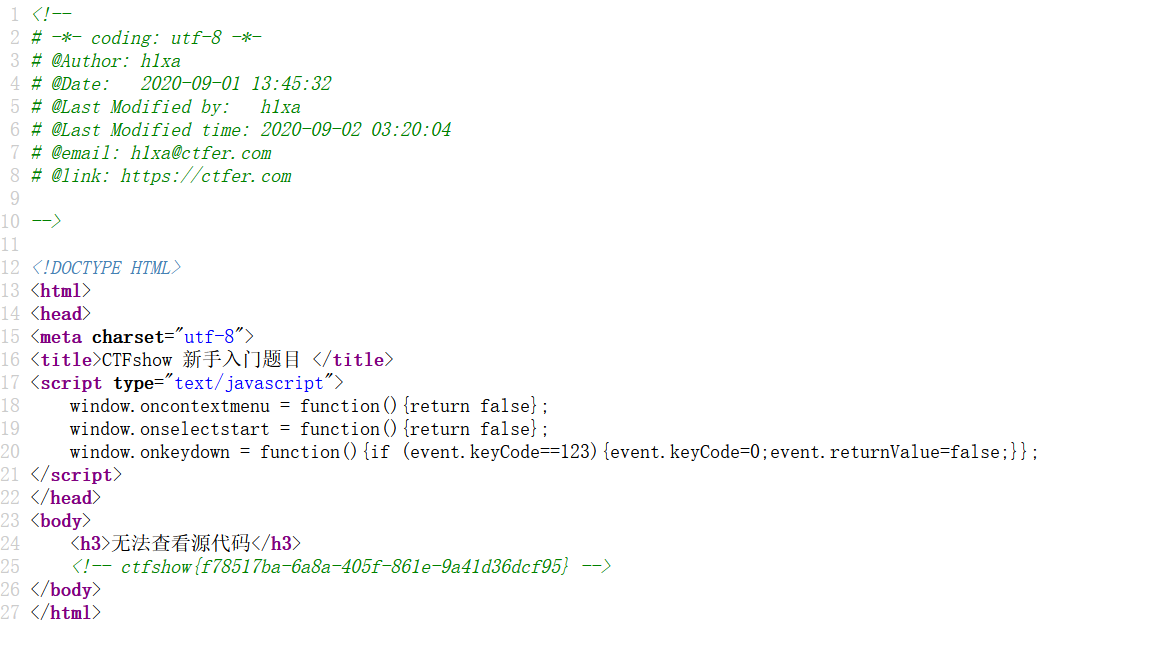

web1

f12查看网页源代码

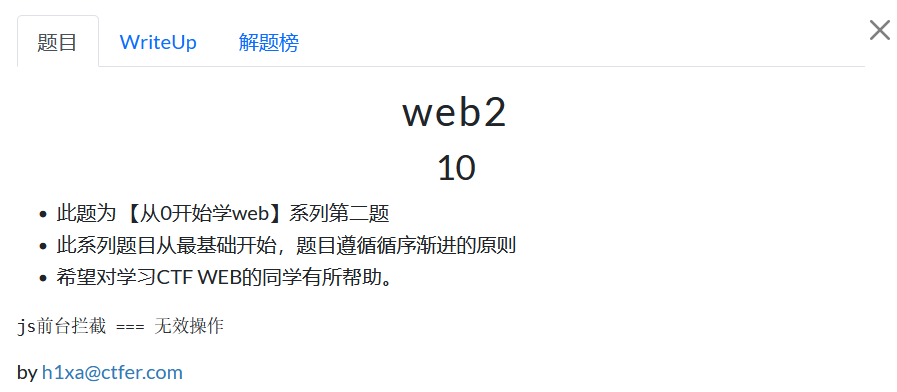

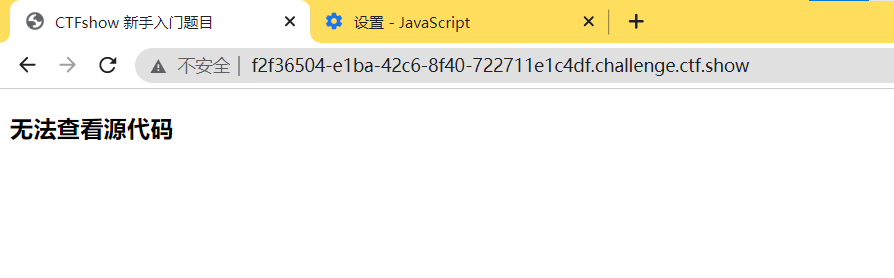

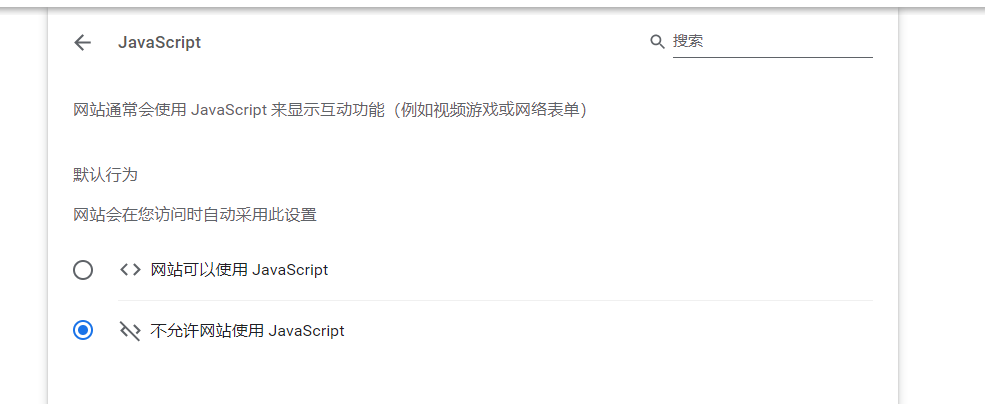

web2

打开发现无法f12查看源代码

方法1:禁用js

方法2:打开空白网页提前f12查看源代码然后复制url打开

方法3:Ctrl+u查看

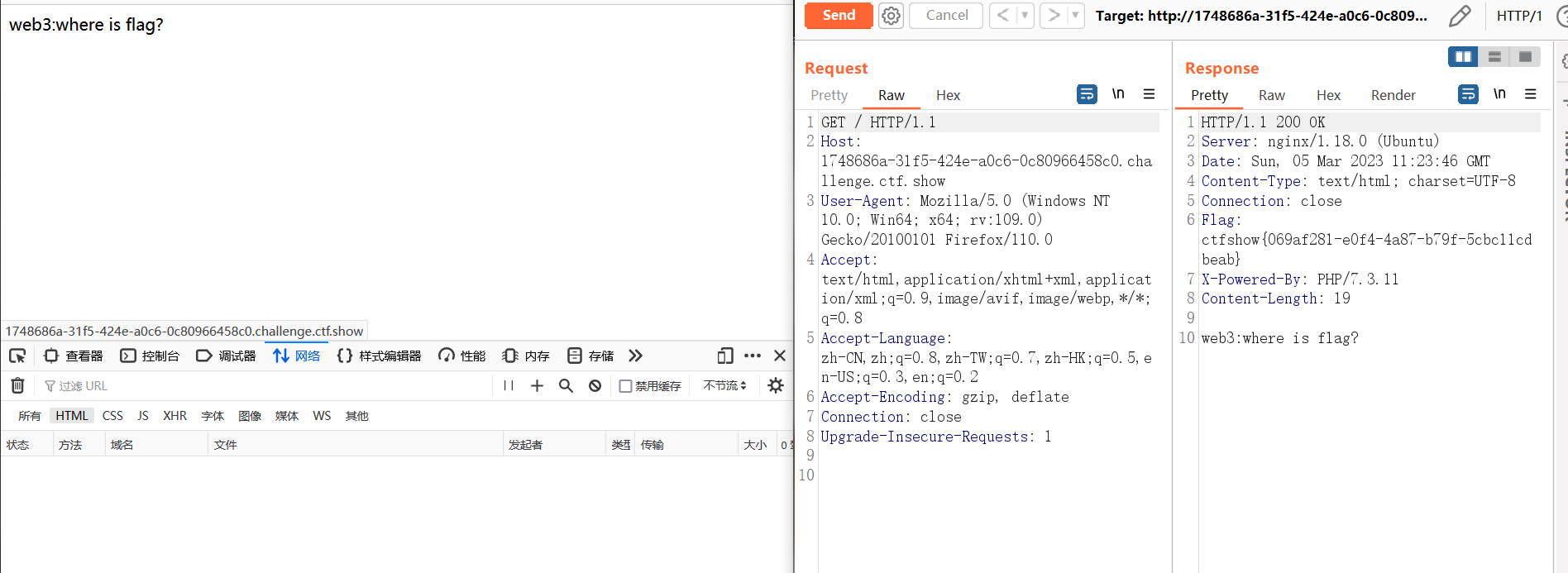

web3

burp抓包

web4

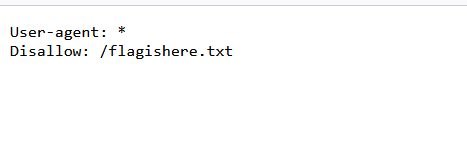

打开网页访问robots.txt文件

根据robots.txt内容访问flagishere.txt文件

robots.txt是一个文本文件,位于网站根目录下,用于告诉搜索引擎爬虫哪些网页可以被爬取,哪些网页不可以被爬取。该文件包含了一些指令,告诉爬虫哪些页面可以访问、哪些页面不可以访问,以及爬虫的访问频率等信息。

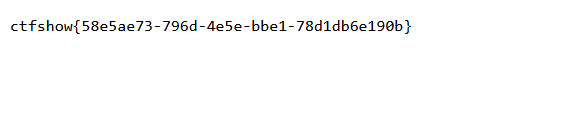

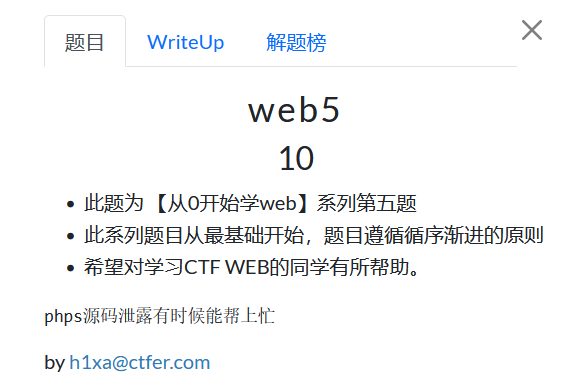

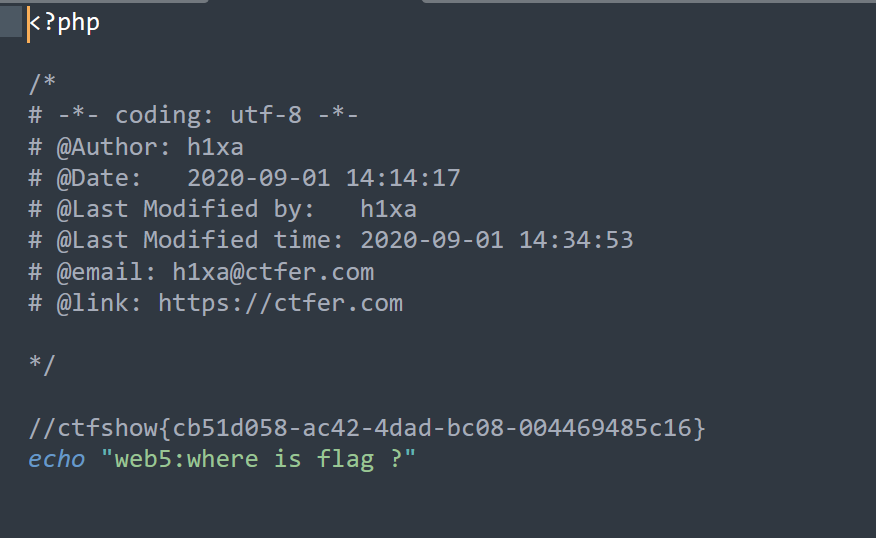

web5

.phps" 后缀,这是 PHP 源码文件的一种特殊形式,它会将代码高亮显示并以只读方式呈现。在一些 web 服务器的配置中,如果访问的是 PHP 源码文件而不是已解析的 PHP 文件,可以通过在文件扩展名后添加 "s" 来强制以只读方式显示代码,从而避免源代码泄露。

访问index.phps

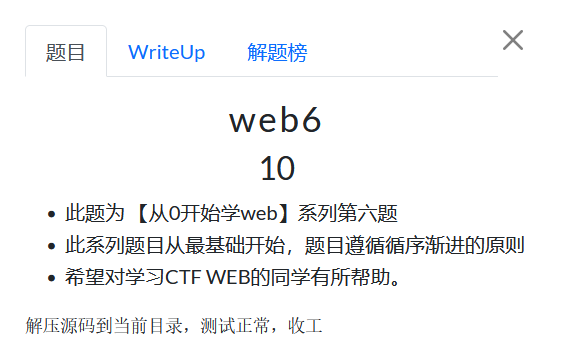

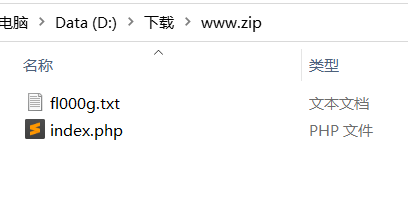

web6

题目描述解压源码,通常来说源码会打包成www.zip所以直接访问下载zip

打开txt文档得到flag

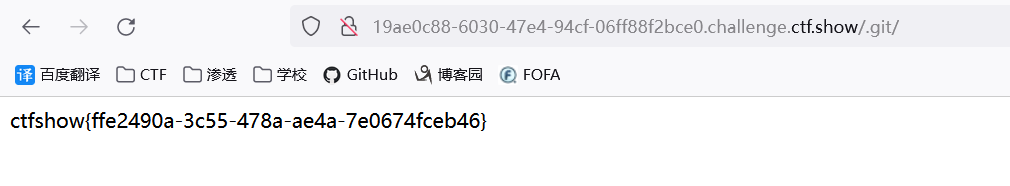

web7

版本控制常用的有git和svn,访问.git获得flag

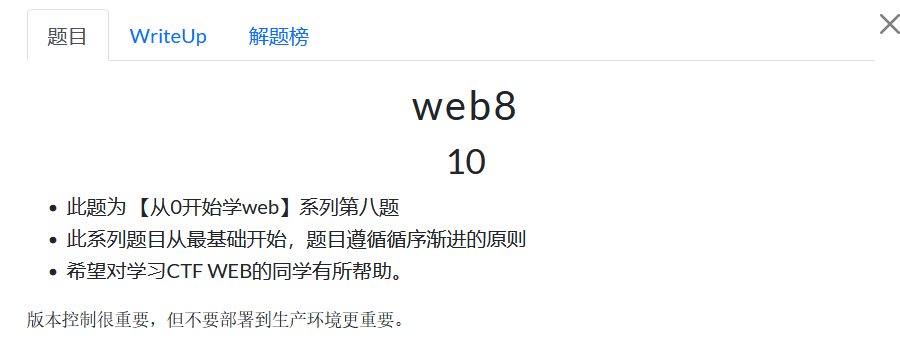

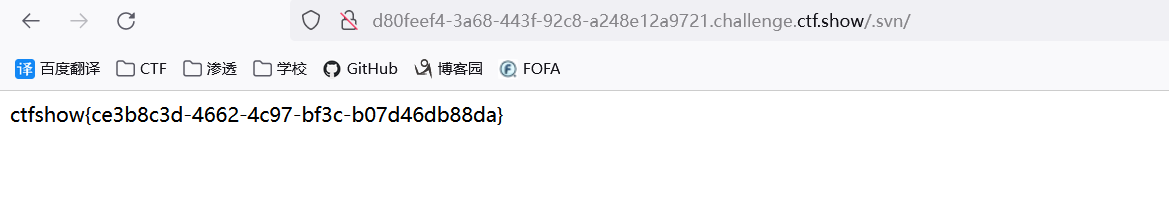

web8

访问/.svn

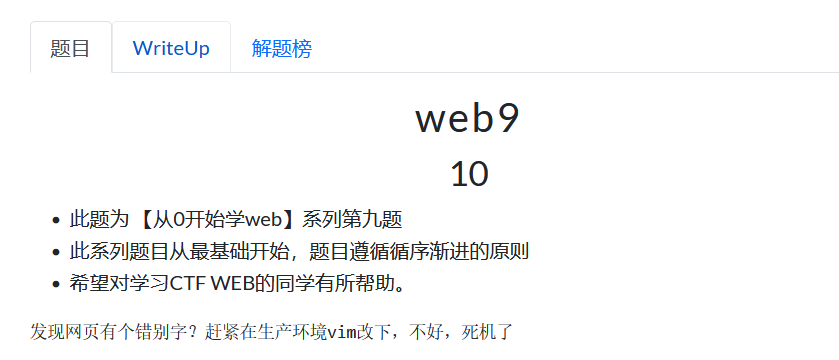

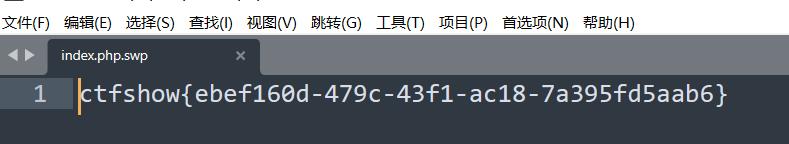

web9

在Linux中使用vim编辑时,如果出现编辑器崩溃或系统崩溃,则会自动备份,如果开发环境没有删除则会导致泄露

可能的备份文件(index.php为例):

.index.php.swp

.index.php.swo

index.php~

index.php.bak

index.php.txt

index.php.old

访问index.php.swp

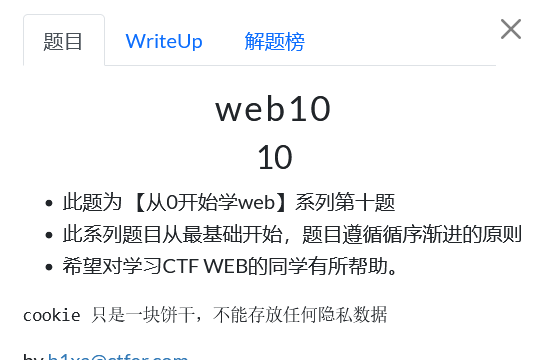

web10

f12-》网络-》查看cookie

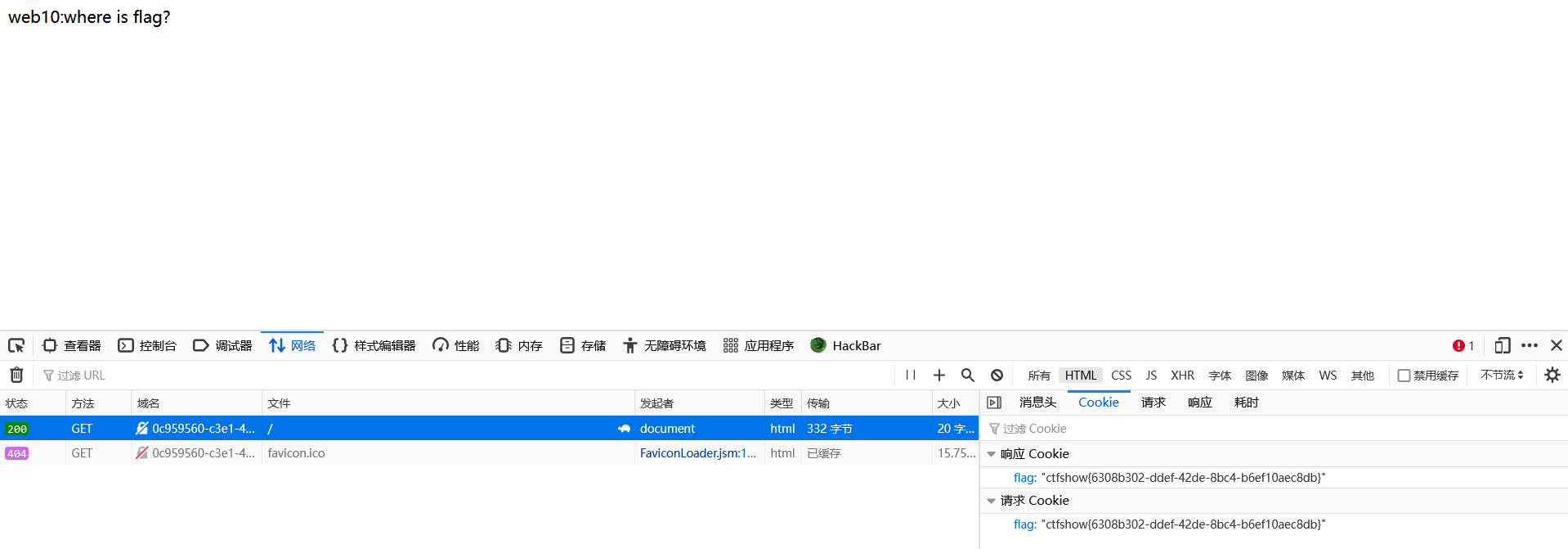

web11

DNS中也会存在信息

域名解析网站

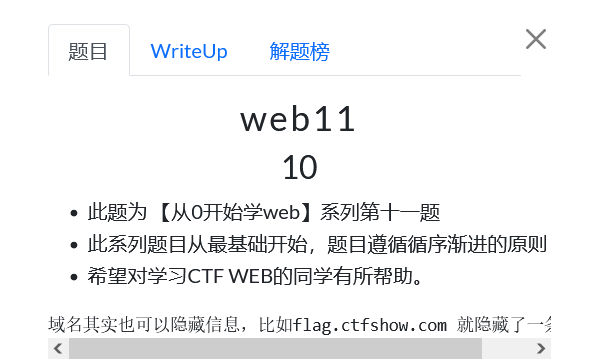

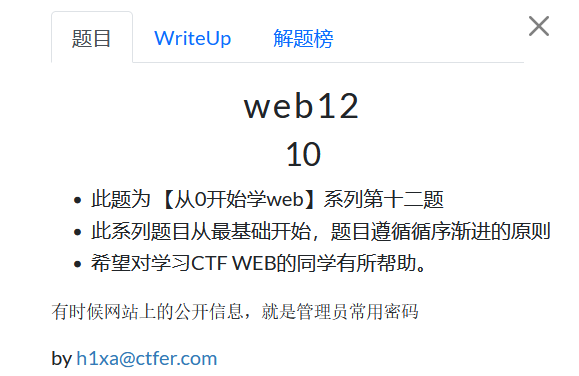

web12

打开网页进行查看

没有什么有效信息,考虑搜索其他可能存在泄露信息的网页

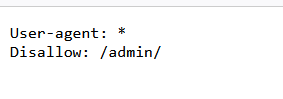

搜索robots.txt

得到一个不允许访问的网页,那么访问一下

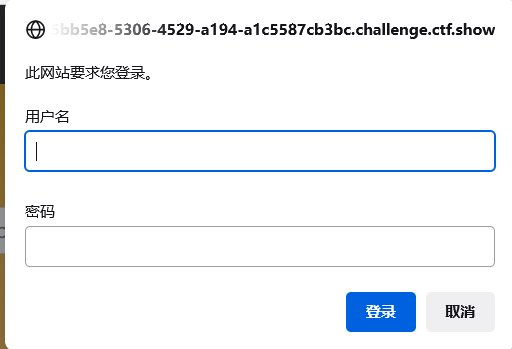

需要登录

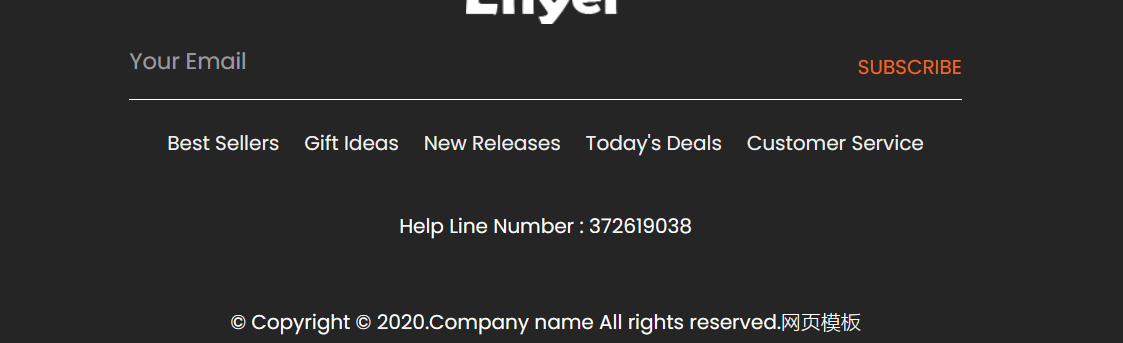

再结合题目提示网上公布的信息就是密码

滑到最后有一串数字,进行登录

获取到flag

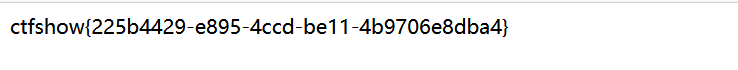

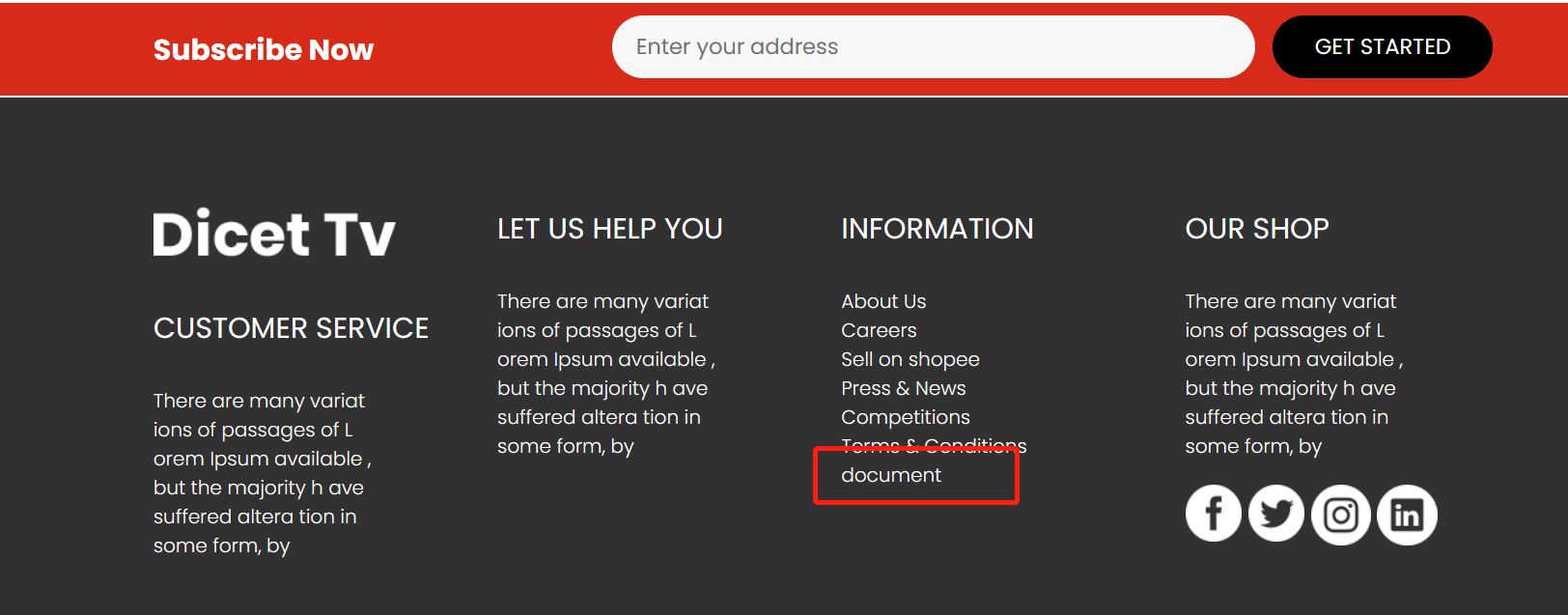

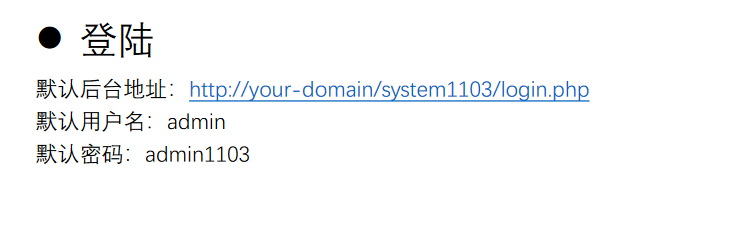

web13

根据题目在页面内查找技术文档

打开文档后可以获取后台登录地址以及账号密码

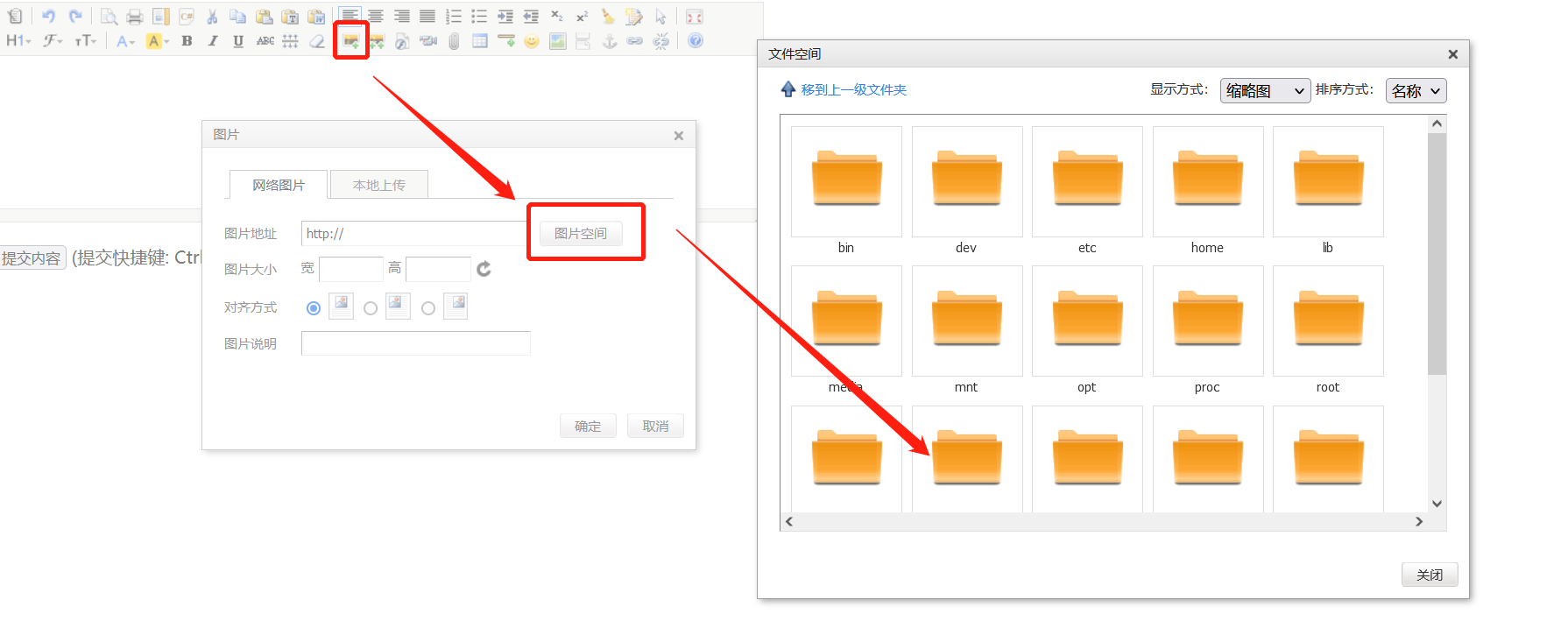

web14

editor目录遍历

按照题目提示访问/editor目录

提示编辑器有遍历目录的漏洞

上传图片-》图片空间-》查找flag

flag在/var/www/html/nothinghere/fl000g.txt

直接URL上访问/nothinghere/fl000g.txt

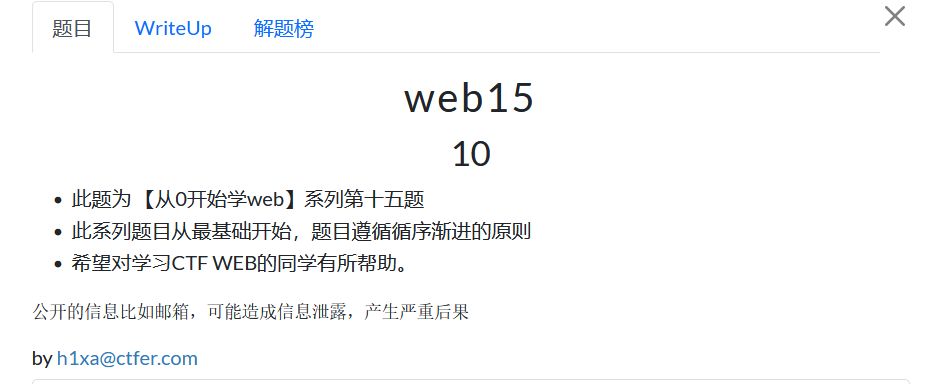

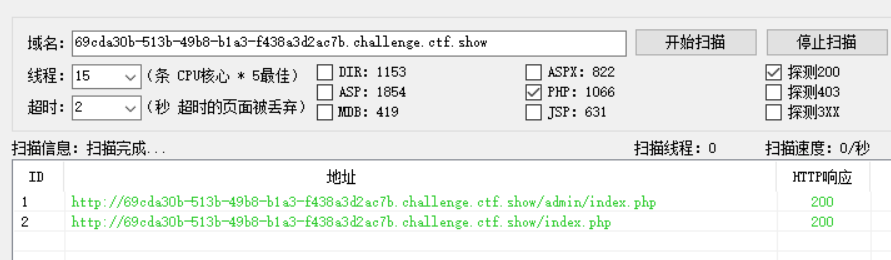

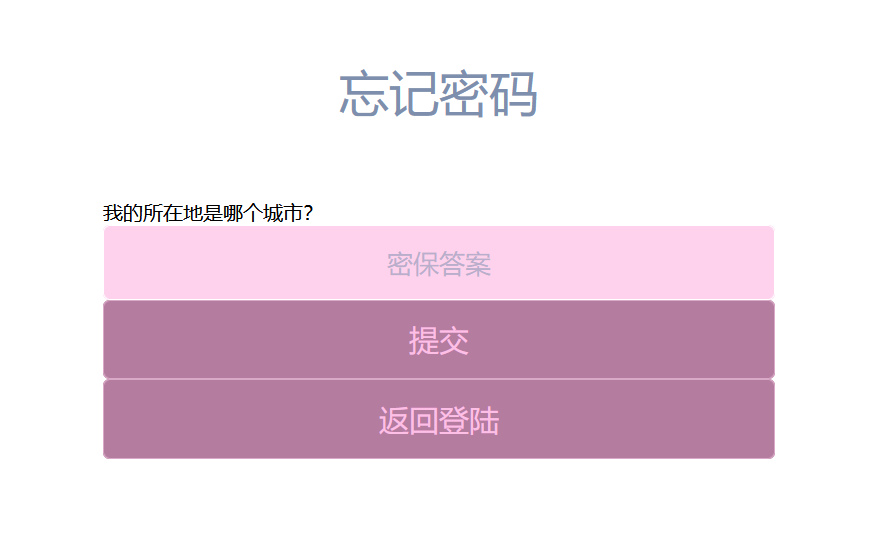

web15

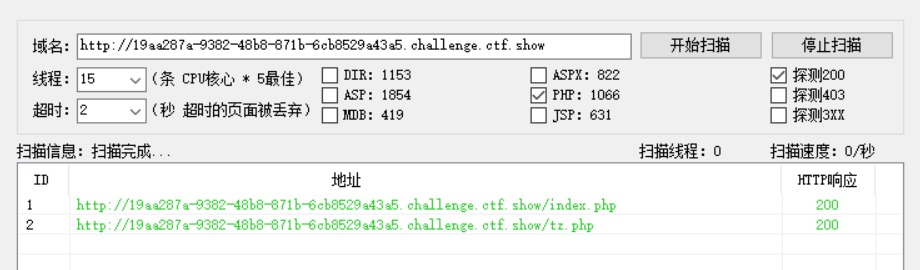

先拿御剑扫一下后台看看有没有什么可以访问的目录

扫到一个后台登录界面,点进去有一个忘记密码

再根据题目所说的邮箱的信息泄露,返回页面查看是否有邮箱

搜索QQ号是,获取到城市信息

选择重置密码,然后进行登录

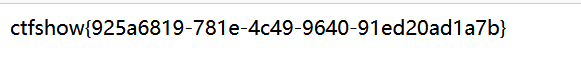

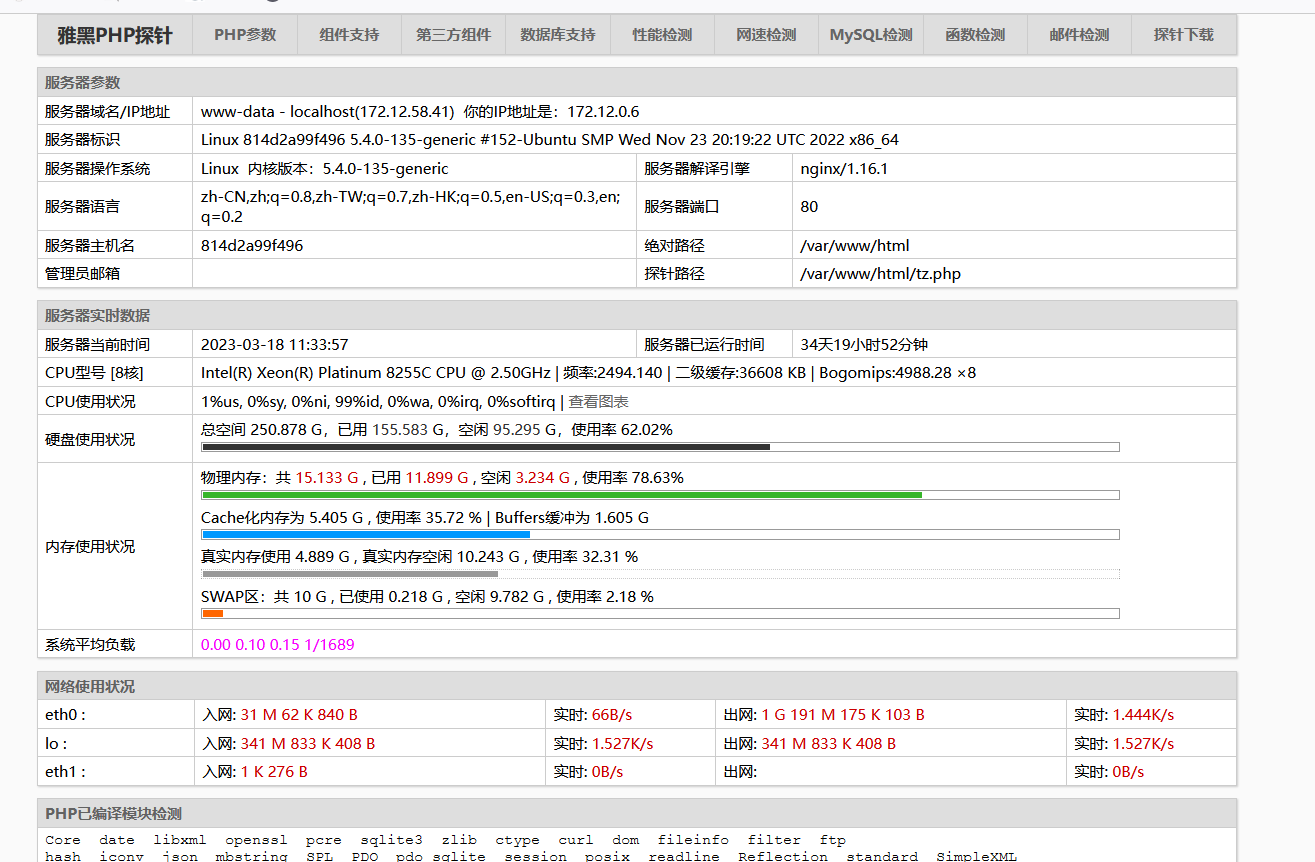

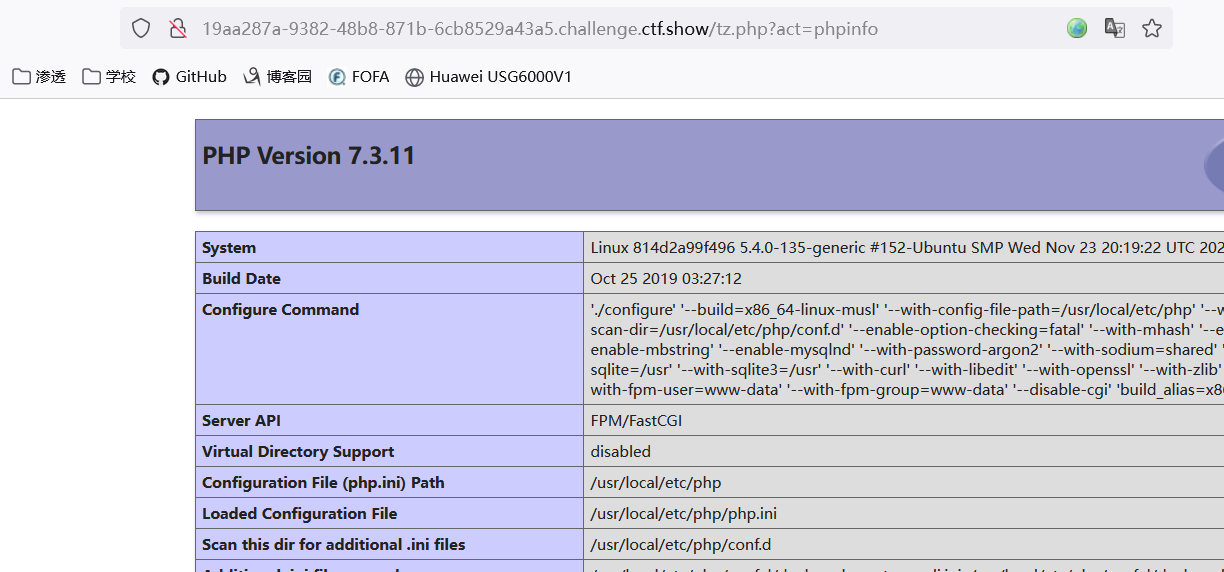

web16

常用的探针有PHPinfo探针,雅黑探针,UPUPW PHP探针(基于web服务端的探针)

既然是信息泄露还是老样子先扫描后台文件

tz.php就是雅黑探针直接访问

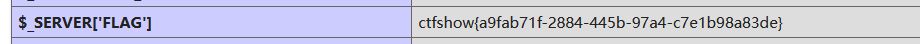

全局搜索ctfshow没有发现,并且雅黑探针的系统参数相对来说没有那么全,那么在php参数页面可以看到phpinfo,访问

全局搜索ctfshow

web17

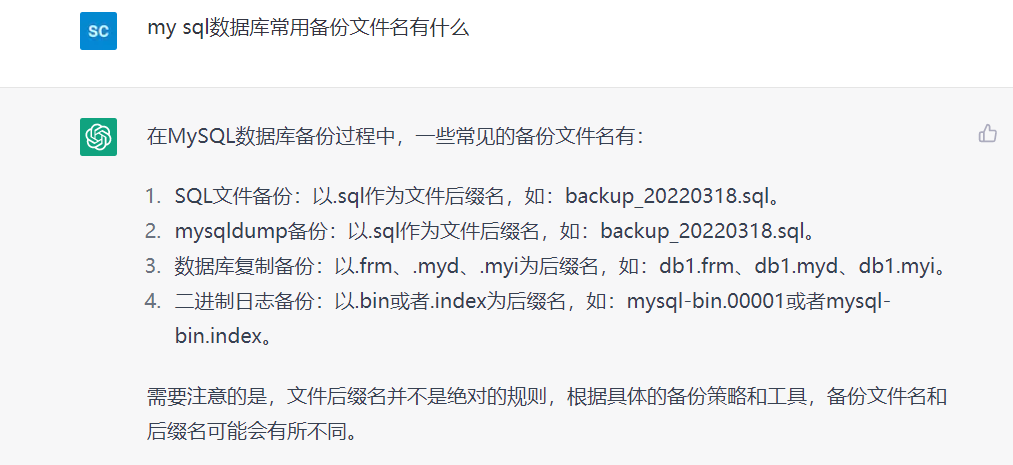

根据题目搜索以及网站语言类型判断数据库可能是mysql数据库,所以直接搜索MySQL数据库的备份文件名

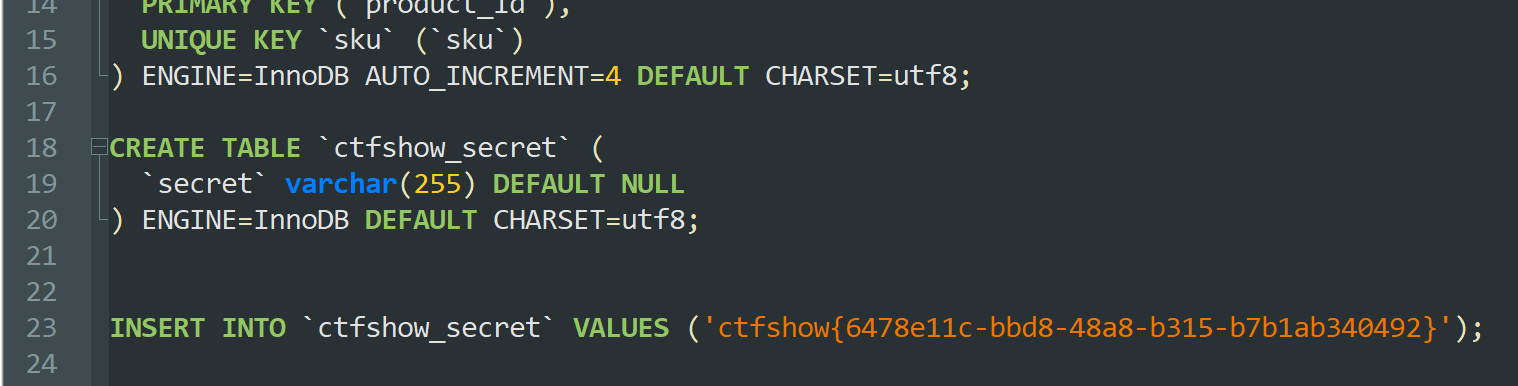

猜测题目的备份文件名为backup.sql,访问后直接下载

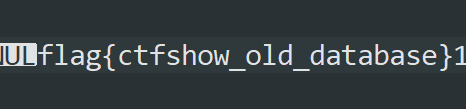

打开文件就可以看到flag

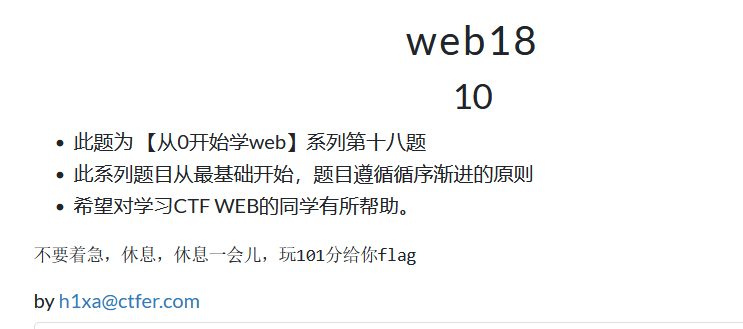

web18

打开是个小游戏,直接f12看js源代码,查看判断逻辑

分数大于100分就会弹出一句话,这是用Unicode编写的,解码得到

访问110.php得到flag

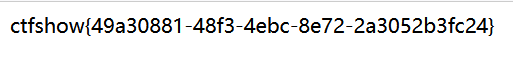

web19

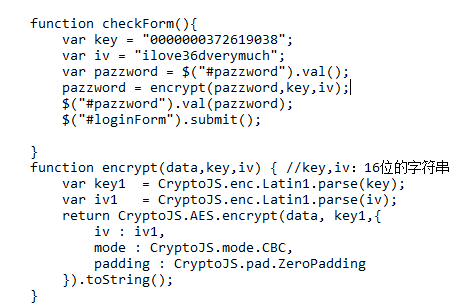

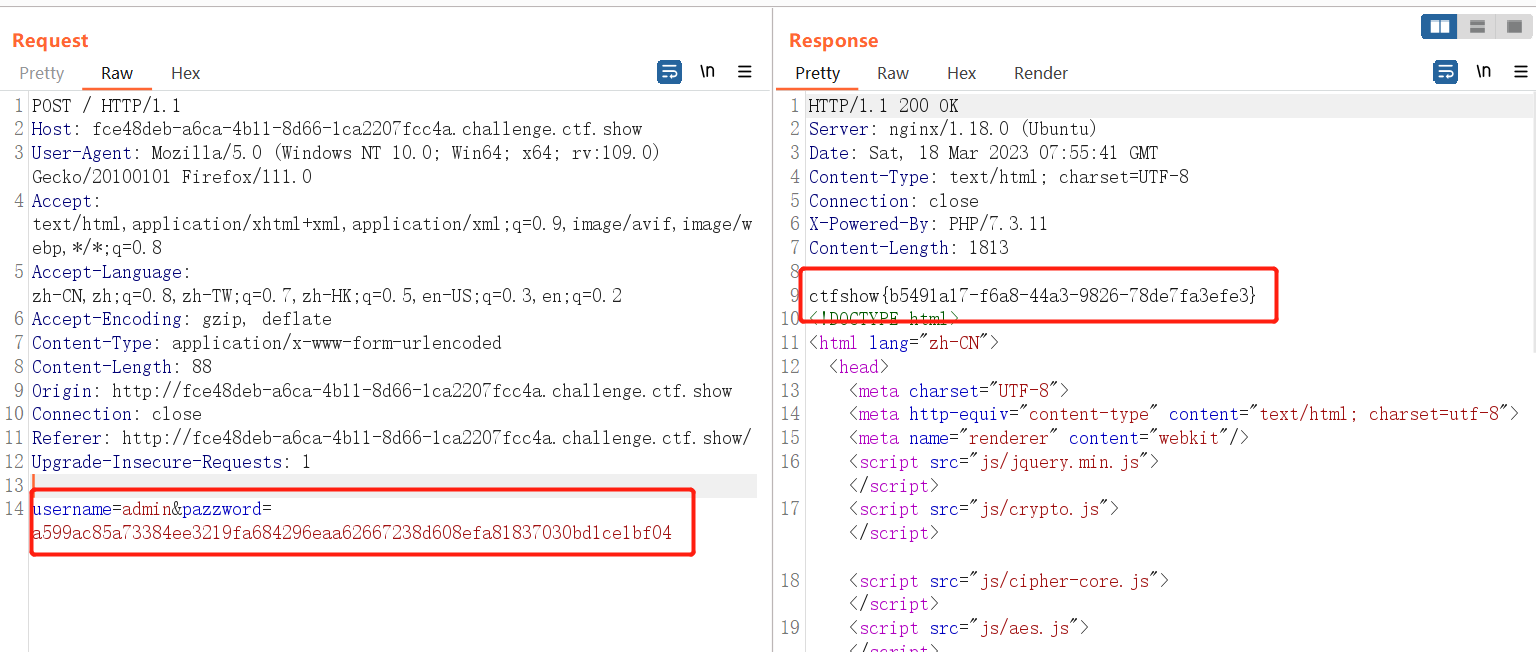

f12查看源代码,可以看到题目的一个判断思路

将账号密码以post的方式复制给u和$p,当u和p等于特定值就输出flag

然后根据抓包或网页源代码可以看出,密码在客户端会经过aes加密然后传给服务器

使用burp抓包修改username和pazzword的值就可以得到flag

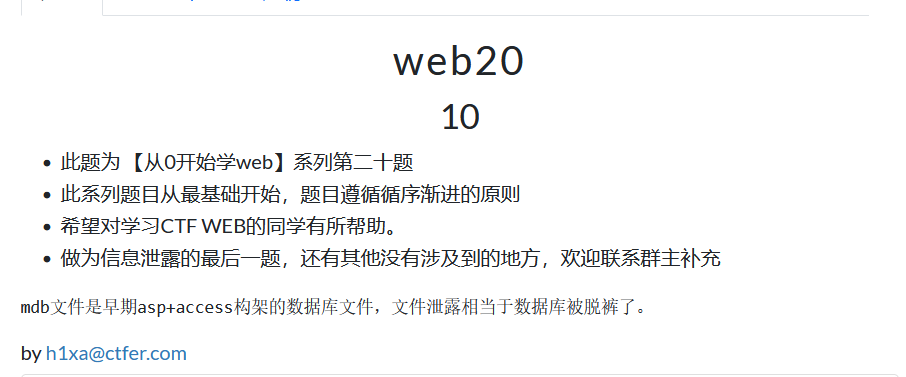

web20

关键词db,访问/db网页显示403,说明可能存在文件。

再访问db.mdb就可以下载数据库文件

全局搜索flag

CTF show 信息收集篇的更多相关文章

- web安全之信息收集篇

信息收集 1.网络信息 网络信息就包括网站的厂商.运营商,网站的外网出口.后台.OA. 2.域名信息 通过域名可以查洵网站的所有人.注册商.邮箱等信息 --->Whois 第三方查询,查询子域网 ...

- linux信息收集篇之sosreport

sosreport是一个类型于supportconfig 的工具,sosreport是python编写的一个工具,适用于centos(和redhat一样,包名为sos).ubuntu(其下包名为sos ...

- 网络安全-主动信息收集篇第二章SNMP扫描

SNMP扫描: snmp在中大型企业中可以用来做网络管理和网络监控的使用,当开启了snmp简单网络管理后,那么客户机就可以通过这个协议向该设备发送snmp协议内容可以轻松查询到目标主机的相关信息. 以 ...

- 网络安全-主动信息收集篇第二章-三层网络发现之ping

第三层网络扫描基于TCP/IP.ICMP协议. 优点:可路由.速度比较快 缺点:相对于二层网络扫描较慢,容易被边界防火墙过滤 所有扫描发现技术,都会有相应的对抗办法,所以无论是来自二层的网络扫描还是来 ...

- 网络安全-主动信息收集篇第二章-二层网络扫描之nmap

nmap是网络层.传输层最重要的扫描工具之一,可以结合脚本对应用层的扫描和对网络弱点发现. 网络层发现nmap使用: Usage: nmap [Scan Type(s)] [Options] {tar ...

- 网络安全-主动信息收集篇第二章-三层网络发现之nmap和fping和Hping

nmap IP -sn nmap当目标IP在同一网段时,nmap会发送ARP包,当目标IP不在同一网段时nmap会发送ICMP的包. fping IP fping -g 参数支持对IP地址起始和结 ...

- 网络安全-主动信息收集篇第二章-二层网络扫描之scapy

scapy是python第三方库文件,可以使用python进行调用也单独进行使用. 非常强大可以用于抓包.分析.创建.修改.注入网络流量. 使用scapy 详细使用方式可以查看github:https ...

- 网络安全-主动信息收集篇第二章-二层网络扫描之Netdiscover

专用于二层发现 可用于无限和交换网络环境 主动和被动探测 主动模式:netdiscover –i 网卡名 –r IP/网络位 / netdiscover –l IPList.txt 被动 net ...

- 网络安全-主动信息收集篇第二章-二层网络扫描之arping

arping二层网络发现 介绍工具:arping arping主要查看IP的MAC地址 缺点:工具本身只能ping一个IP地址,不能ping一个IP段.但是可以通过脚本将整个网络中的IP进行扫描. 脚 ...

- Bugku-CTF社工篇之简单的个人信息收集

随机推荐

- Linux下Jenkins的安装和启动(war包)

1.下载Jenkins war包 Jenkins jar 下载 或者使用在线地址下载如下 wget http://mirrors.jenkins-ci.org/war/latest/jenkins.w ...

- HCIA-ICT实战基础08-访问控制列表ACL原理与配置

HCIA-ICT实战基础-访问控制列表ACL原理与配置 目录 ACL技术概述 ACL的基本概念及其工作原理 ACL的基础配置及应用 ACL技术概述 技术背景: 需要一个工具实现流量过滤 ACL是由一系 ...

- mybatis-generator 生成实体类,表字段类型有text,longtext,生成**WithBLOBs解决办法

modeType="flat" 其他参数请查询文档http://www.youbiji.cn/doc/mybatis/xml-table.html

- 网页制作02--banner制作

样本: 第一步:先做一个超大的通栏banner盒子. 第二步:在通栏盒子里面做一个版心的盒子 第三部:版心盒子里面在分左边盒子和右边盒子 1号盒子是通栏的大盒子banner,不给宽度,给高度.给一个蓝 ...

- Django练习过程中的错误即解决方案

问题1 这个问题是当我们跟着书上做完后,没有按照规定输入 python manage.py makemigrations learning_logs 然后输入: python manage.py mi ...

- org.apache.catalina.LifecycleException: Error in resourceStart()

ssh项目,tomcat7,又一个月没运行这个项目,再次运行就给我报tomcat7无法启动错误.看了其他博客基本分为三类: 1.情work目录的,https://blog.csdn.net/iteye ...

- Apache HTTPD 多后缀解析漏洞复现(Kali)

通过vulhub靶场进行复现操作 1.首先搭建靶场环境(采用Kali) cd /vulhub/httpd/apache_parsing_vulnerability //进入对应漏洞目录,具体 ...

- pycharm的安装与使用

官网下载最新版本,然后用激活码,激活,注意是专业版. 方法找到后更新在这里. 进入软件之后创建新的文件夹,可以自定义,建议自定义在系统盘以外, 1.新建文件略过 2.ctrl + 鼠标中键, 调节字体 ...

- mysql 参数配置

https://www.jb51.net/article/48082.htm https://www.cnblogs.com/angryprogrammer/p/6667741.html

- docker临时指定时区

如果制作镜像时,未配置时区,默认指向了 UTC ,可使用类似如下方式临时指向北京时间,或上海时间 docker exec -it --user=root gitlab-ce_12.2.4 ln -sf ...