php代码审计10审计会话认证漏洞

挖掘经验:遇到的比较多的就是出现在cookie验证上面,通常是没有使用session来认证,直接将用户信息保存在cookie中

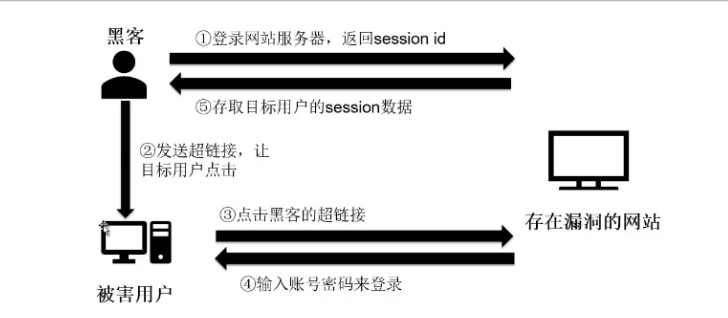

Session固定攻击:

黑客固定住目标用户的session id,所以目标用户使用的session可以由攻击者指定

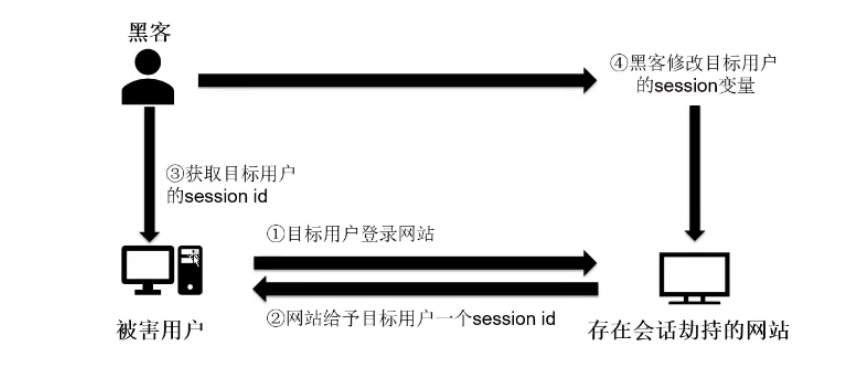

Session劫持攻击:

黑客劫持目标用户的session id俩获取网站服务器上未经许可的存取信息,特别是窃取目标用户的cookie数据,来取得网站的认可

代码:

espcms任意用户登录分析

在文件espcms/upload/memebermain.php的in_center()函数可以看到如下代码:

function in_center() {

if ($this->CON[‘mem_isucenter’]) {

include_once admin_ROOT . ‘public/uc_client/client.php’;

}

parent::start_pagetemplate();

parent::member_purview();

$lng = (admin_LNG == ‘big5’) ? $this->CON[‘is_lancode’] : admin_LNG;

$db_where = “userid=$this->ec_member_username_id AND username=’$this->ec_member_username’ “;

$db_table1 = db_prefix . ‘member AS a’;

$db_table2 = db_prefix . ‘member_value AS b’;

$db_sql = “SELECT a.*,b.mvid,b.value FROM $db_table1 LEFT JOIN $db_table2 ON a.userid = b.userid WHERE a.userid = $this->ec_member_username_id “;

$rsMember = $this->db->fetch_first($db_sql);

$rsMember[‘rankname’] = $this->get_member_purview($rsMember[‘mcid’], ‘rankname’);

$userid = $rsMember[‘userid’];

if (empty($userid)) {

exit(‘user err!’);

}

$db_table = db_prefix . “order”;

$db_where = " WHERE userid=$userid";

$db_where2 = " WHERE userid=$userid and ordertype=1";

$db_where3 = " WHERE userid=$userid and ordertype=3";

$this->pagetemplate->assign('ordernum', $this->db_numrows($db_table, $db_where));

$this->pagetemplate->assign('ordernum2', $this->db_numrows($db_table, $db_where2));

$this->pagetemplate->assign('ordernum3', $this->db_numrows($db_table, $db_where3));

$db_table = db_prefix . "bbs";

$db_where = " WHERE userid=$userid";

在代码中$_userid=$this->ec_member_username_id;这行代码这只当前用户id,随后根据这个$userid变量去直接操作这个id的用户数据。

接下来,根据parent::member_purview()函数跟到espcms/upload/public/class_connector.php文件的member_purview()函数,代码如下:

function member_purview($userrank=false, $url=null, $upurl=false) {

$this->ec_member_username = $this->fun->eccode($this->fun->accept('ecisp_member_username', 'C'), 'DECODE', db_pscode);

$user_info = explode('|', $this->fun->eccode($this->fun->accept('ecisp_member_info', 'C'), 'DECODE', db_pscode));

list($this->ec_member_username_id, $this->ec_member_alias, $this->ec_member_integral, $this->ec_member_mcid, $this->ec_member_email, $this->ec_member_lastip, $this->ec_member_ipadd, $this->ec_member_useragent, $this->ec_member_adminclassurl) = $user_info;

list()函数中使用$user_info数组为$this->ec_member_username_id变量进行赋值,而$user_info数组是从cookie中解密出来的,关于这个算法的加密代码在espcms/upload/public/class_function.php文件的eccode()函数

修复方案:

使用随机而且长度够大的数字或字符串来当做session id

将网页之间传递的数据使用某种形式封装,特别是session id

更改session名称

注销后销毁session的所有数据

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

php代码审计10审计会话认证漏洞的更多相关文章

- 2020/2/4 PHP代码审计之会话认证漏洞

0x00 会话认证漏洞简介 会话认证是个非常大的话题,涉及各种协议和框架,如cookie.session.sso.oauth.openid等. 而其中最常使用的是Cookie和Session,他们都能 ...

- php代码审计5审计命令执行漏洞

命令执行漏洞:通过易受攻击的应用程序在主机操作系统上执行任意命令,用户提供的数据(表单,cookie,http头等)未过滤 挖掘思路:用户能够控制函数输入,存在可执行代码的危险函数 命令执行和代码执行 ...

- php代码审计4审计代码执行漏洞

代码执行漏洞代码执行漏洞是指应用程序本身过滤不严,用户可以通过请求将代码注入到应用中执行,当应用在调用一些能将字符串转化成代码的函数(如php中的eval)时,没有考虑到用户是否能控制这个字符串,造成 ...

- php代码审计3审计sql注入漏洞

SQL注入攻击(sql injection)被广泛用于非法获取网站控制权,在设计程序时,忽略或过度任性用户的输入,从而使数据库受到攻击,可能导致数据被窃取,更改,删除以及导致服务器被嵌入后门程序等 s ...

- PHP Sessions子系统会话固定漏洞

漏洞名称: PHP Sessions子系统会话固定漏洞 CNNVD编号: CNNVD-201308-193 发布时间: 2013-08-22 更新时间: 2013-08-22 危害等级: 中危 漏 ...

- 代码审计之XiaoCms(后台任意文件上传至getshell,任意目录删除,会话固定漏洞)

0x00 前言 这段时间就一直在搞代码审计了.针对自己的审计方法做一下总结,记录一下步骤. 审计没他,基础要牢,思路要清晰,姿势要多且正. 下面是自己审计的步骤,正在逐步调整,寻求效率最高. 0x01 ...

- [代码审计]XiaoCms(后台任意文件上传至getshell,任意目录删除,会话固定漏洞)

0x00 前言 这段时间就一直在搞代码审计了.针对自己的审计方法做一下总结,记录一下步骤. 审计没他,基础要牢,思路要清晰,姿势要多且正. 下面是自己审计的步骤,正在逐步调整,寻求效率最高. 0x01 ...

- php代码审计9审计反序列化漏洞

序列化与反序列化:序列化:把对象转换为字节序列的过程称为对象的序列化反序列化:把字节序列恢复为对象的过程称为对象的反序列化 漏洞成因:反序列化对象中存在魔术方法,而且魔术方法中的代码可以被控制,漏洞根 ...

- php代码审计8审计文件上传漏洞

文件上传漏洞是指用户上传了一个可执行的脚步文件,并通过此脚本文件获得了执行服务器端命令的能力,这种攻击方式是最直接和有效的,文件上传本身是没问题的,有问题的是文件上传后,服务器怎么处理,解释文件,通过 ...

随机推荐

- 爬取github上流行的python项目

# -*- coding:utf-8 -*- __author__ = "MuT6 Sch01aR" import requests from pyquery import PyQ ...

- python's fourteenth day for me 内置函数

locals: 函数会以字典的类型返回当前位置的全部局部变量. globals: 函数会以字典的了类型返回全部的全局变量. a = def func(): b = print(locals()) ...

- 实用webpack-dev-server

webpack-dev-server的作用 文件作出改动之后,保存,立即开始编译文件 编译后的文件是保存在内存中的,在项目文件夹中看不到编译后的文件 编译完成之后立即自动刷新浏览器 测试webpack ...

- leetcode762

class Solution { public: bool IsPrime(int n) { ) { return false; } || n == ) { return true; } ; i &l ...

- 搭建Easyui环境在Myeclipse或Eclipse中

转自:https://www.cnblogs.com/henuyuxiang/p/4283018.html 1.下载Easyui.网址:http://www.jeasyui.com/download/ ...

- MySQL OSC(在线更改表结构)原理

1 OSC介绍 在我们的数据库操作中,更改表结构是一个常见的操作,而当我们的表数据量非常大时,我们更改表结构的时间是非 常的长,并且在跟改期间,会生成一个互斥锁,阻塞对整个表的所有操作,这样,对于我们 ...

- 12个有趣的c语言面试题

1.gets()函数 问:请找出下面代码里的问题: #include int main(void) { char buff[10]; memset(buff,0,sizeof(buff)); gets ...

- 如何搭建自己的SPRING INITIALIZR server

这两天在慕课学Spring boot ,用idea通过spring initializr新建项目 即使用代理连不上.无奈. 参考了 GitHub - spring-io/initializr: A w ...

- Angular26 ng-content和ng-container、投影的使用

1 准备工作 1.1 搭建angular环境 技巧01:本博文基于angular5 1.3 创建一个angular项目 技巧01:根据业务划分模块,每个模块都设定一个主组件 技巧02:利用路由实现模块 ...

- 关于sleep的理解

unix是按时间片轮转调度, windows是抢占式调度 以吃蛋糕为例子,10个人吃蛋糕,如果是unix下, 假设开始时,每个人都处于就绪状态,那么操作系统调度大家排好队,按顺序吃,每个人吃1分钟, ...