jupyterhub nginx proxy pass----ipv6转ipv4实现内网穿透

jupyterhub

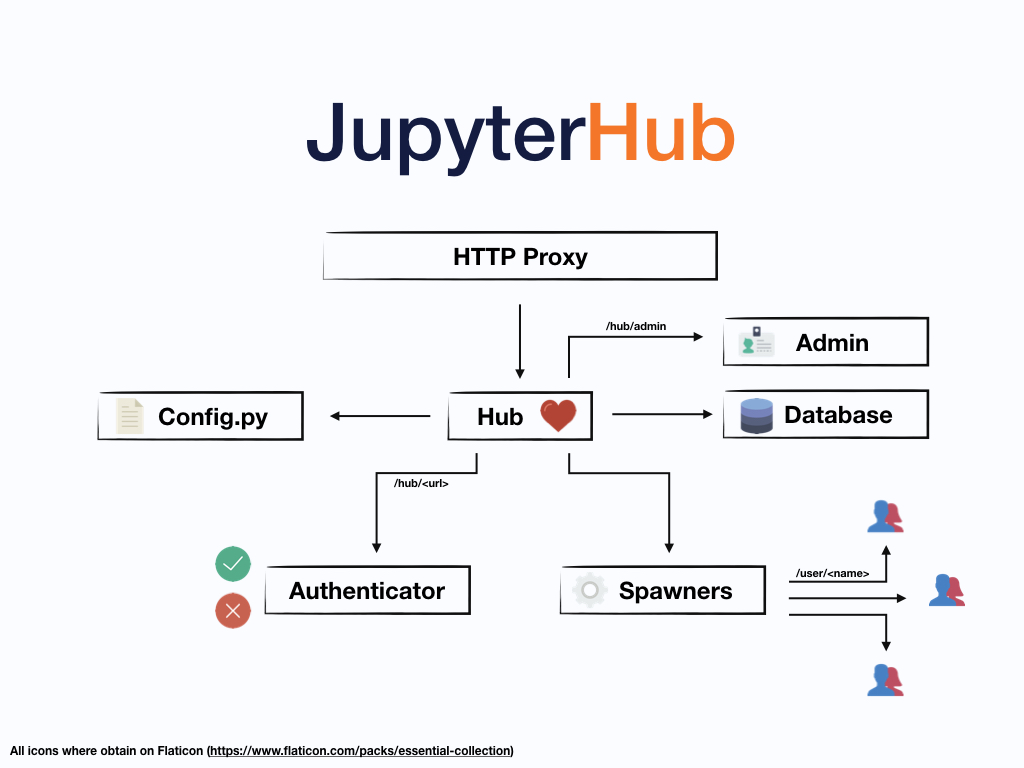

很多人应该已经对jupyter和notebook已经有所了解了。如果是多人共享服务器的话,就需要用到jupyter的多用户版本jupyterhub。jupyterhub架构如图所示。

需求背景

大多数实验室生成环境一般处于学校内网当中,然而一般在学校中,一般只允许内网访问。但是,教育网一般都有原生ipv6的ip。所以就有一个想法,通过云服务器作为中转,给服务器做代理,实现ipv4外网访问。

需求

- 处于内网的实验室服务器一台,具有ipv6公网ip

- 阿里云服务器ECS一台,需要有ipv6的实例

连接架构

- 阿里云ECS-->实验室服务器 ipv6

- 你的电脑-->阿里云ECS nginx端口 ipv4

这样就可以实现随时随地访问实验室服务器的jupyterhub服务。

实现

服务器端

jupyterhub --ip [::0] --port 8888 --NotebookApp.allow_origin='*' --config=./jupyterhub_config.py

其中jupyterhub_config.py 中配置了SSL证书,实现https访问。

上述参数代表所有ipv4和ipv6网段ip均可访问。

ECS端

nginx.conf 配置如下:

server{

listen 8888 ssl http2 default_server;

ssl_certificate xxxxxxxxx.pem;

ssl_certificate_key xxxxxxxxxx.key;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_dhparam /etc/ssl/certs/dhparam.pem;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA:DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA:DHE-RSA-AES256-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA:AES256-SHA:AES:CAMELLIA:DES-CBC3-SHA:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!aECDH:!EDH-DSS-DES-CBC3-SHA:!EDH-RSA-DES-CBC3-SHA:!KRB5-DES-CBC3-SHA';

ssl_session_timeout 1d;

ssl_session_cache shared:SSL:50m;

ssl_stapling on;

ssl_stapling_verify on;

add_header Strict-Transport-Security max-age=15768000;

include /etc/nginx/default.d/*.conf;

index index.php index.html index.htm;

location / {

proxy_pass https://[实验室ipv6 ip]:8888;

#websocket terminal

proxy_next_upstream error timeout invalid_header http_500 http_502 http_503;

proxy_set_header Host $host;

proxy_http_version 1.1;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto https;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_set_header Origin "";

}

# Managing requests to verify letsencrypt host

location ~ /.well-known {

allow all;

}

}

注意事项:

jupyterhub如果配置了https,则nginx也必须配置https。否则会无法set cookie,导致一直卡在login界面。

websocket的配置参考了官网方案。但是没啥用,所以又看了一篇关于nginx转发带websocket应用的文章。综合考虑,终于解决了转发后无法打开terminal的问题。

dhparam.pem文件可能不存在,需要使用openssl生成

jupyterhub nginx proxy pass----ipv6转ipv4实现内网穿透的更多相关文章

- frp + nginx 配置多人共用的http 内网穿透服务

来源:简书 https://www.jianshu.com/p/c9d7527d607b 一. 前言 frp 是一个用Go语言开发的,可用于内网穿透的高性能的反向代理应用,支持 tcp, udp ...

- nginx proxy pass redirects ignore port

nginx proxy pass redirects ignore port $host in this order of precedence: host name from the request ...

- frp+nginx内网穿透

frp+nginx内网穿透 背景:自己有台内网Linux主机,希望被外网访问(ssh.http.https): 准备工作 内网Linux主机-c,可以访问c主机和外网的主机-s(windows/lin ...

- 刚刚研究了下ipv6,尝试配置内网VPS的IPv6地址

刚刚研究了下ipv6,尝试配置内网VPS的IPv6地址是3台设备,分别是客户机Windows系统.核心交换机.PPPoE拨号的路由器 第一步:在PPPoE拨号的路由器上面查看ppp0拨号的地址 ifc ...

- 浏览器 Proxy SwitchyOmega 插件设置代理访问内网服务器

使用Proxy SwitchyOmega 插件通过代理 直接访问到内网网站 一.使用场景 如下图所示,如果在电脑的网络设置中开启代理,每次更换代理就需要进入这里设置改变代理.且我们可能回需求到两个网页 ...

- 基于nginx负载均衡及frp的内网穿透实例3-多用户多网站共用80端口

原文地址:点击跳转 最近frp用户量有点多,而且很多用户都是想把部署于本地或者内网的web服务暴露至公网,之前提到过,暴露到公网之后如果一般都需要用域名:端口的方法来访问,但是没有人会喜欢用这种方式访 ...

- nginx根据项目名实现内网地址转发

nginx根据访问的项目名进行内网地址转发 以下是nginx的配置信息: server { listen 8081; server_name localhost; #charset koi8-r; # ...

- Keepalivaed +Nginx proxy 高可用架构方案与实施过程细节

1.开源产品介绍 1)CMS介绍 官方网站http://www.dedecms.com/,是一个网站应用系统构建平台,也是一个强大的网站内容管理系统,既可以用来构建复杂的体系的企业信息门户或者电子商务 ...

- nginx proxy超时报错 upstream timed out (110: Connec...

环境介绍 服务器:centos6.4服务:nginx proxy 问题描述: 然后查找 /opt/usr/nginx/1.4.0/logs 错误 error.log日志提示如下 2015/01/0 ...

- IPv6 VS IPv4,谈谈升级 IPv6 的必要性

11月26日,中办.国办印发了<推进互联网协议第六版(IPv6)规模部署行动计划>,提出国内要在 5~10 年的时间形成下一代互联网自主技术体系和产业生态,建成全球最大规模的 IPv6 商 ...

随机推荐

- 安装OpenCV时提示缺少boostdesc_bgm.i文件的问题解决方案

安装OpenCV时,会遇到下面的错误 /home/zhang/slam/opencv-3.4.5/opencv_contrib/modules/xfeatures2d/src/boostdesc.cp ...

- 如何查看一个域名所对应的IP地址?

具体步骤如下: 1.点击电脑左下角开始菜单,打开"运行"选项. 2.然后输入"cmd"并打开. 3.在弹出的页面输入ping+你想要查看的域名,比如新浪网,pi ...

- 开源即时通讯IM框架 MobileIMSDK v6.3 发布

一.更新内容简介 本次更新为次要版本更新,进行了若干优化(更新历史详见:码云 Release Nodes).可能是市面上唯一同时支持 UDP+TCP+WebSocket 三种协议的同类开源IM框架. ...

- 【量化读书笔记】【打开量化投资的黑箱】CH.04.风险模型

风险管理不仅仅是规避风险和减少损失,是通过对敞口实施有目的的选择和规模控制来提高收益的质量和稳定性. (注:敞口,一般指金融活动中存在金融风险的部位以及受金融风险影响的程度) 本质上风险模型是为阿尔法 ...

- ATM 管理系统的设计与实现(类似毕业设计,附源代码)

ATM 管理系统的设计与实现 作者前言:本系统通过基本规范化的设计,简单的利用了java基本功能实现了ATM系统,本系统虽然简单,但是逻辑很严密,对于有一定java知识的读者有较大帮助,可以用作参考. ...

- springboot-权限控制shiro

1. 场景描述 (1)权限控制是IT项目特别是企业项目,绕不开的重要模块,接下来结合springboot介绍下权限控制框架shiro. (2)springboot集成shiro的东西有点多,一篇博客完 ...

- Idea创建maven项目流程、修改默认配置、及注意事项

这里所演示的环境: windows7+jdk1.7.0_80+tomcat8.5.41+maven3.0.5+idea2017.3.6 1.idea使用指定maven版本 打开idea,使用快捷键ct ...

- Hutool 实现非对称加密(RSA)

目录 思路 生成RAS密钥 消息公钥加密.私钥解密 代码Demo 生成 A 的密钥 生成 B 的密钥 A 发送消息给 B B 解密 A 消息 对称加密中,我们只需要一个密钥,通信双方同时持有.而非对称 ...

- LeetCode刷题:AddressSanitizer: heap-buffer-overflow问题请教||全局变量和引用传递的区别

在刷 https://leetcode.cn/problems/sudoku-solver/description/ 遇到AddressSanitizer: heap-buffer-overflow的 ...

- tomcat 自启动脚本(普通模式)

tomcat daemon模式启停脚本 https://www.cnblogs.com/wxp100/p/14846331.html tomcat 普通模式启停脚本 vi tomcatServer.s ...