CPNtools协议建模安全分析---实例变迁标记(五)

之前的说了库所的标记,现在我们开始加讲变迁标记

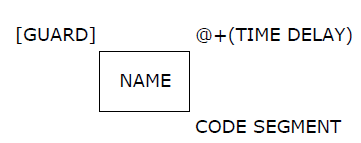

1、描述变迁的标记有四种类型,分别是变迁的标记,门卫的标记,世间的标记,代码片段的标记。

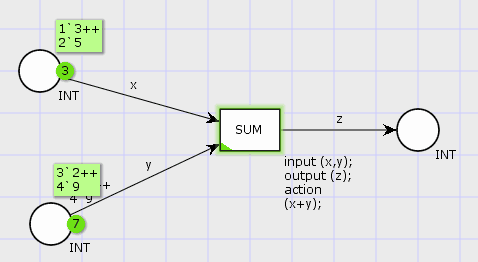

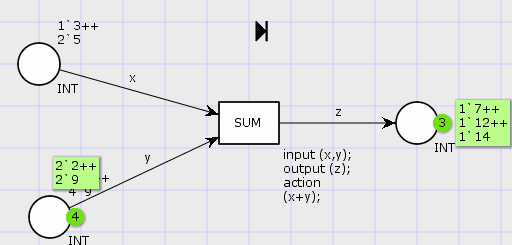

咋变迁中限制更严格的输入token,其中Code Segement(代码片段用来设置过滤参数) ,比方下面的设置两个加书库所,使用变迁的代码片段来过滤输出

2、Petri网中的定时网络和非定时网络

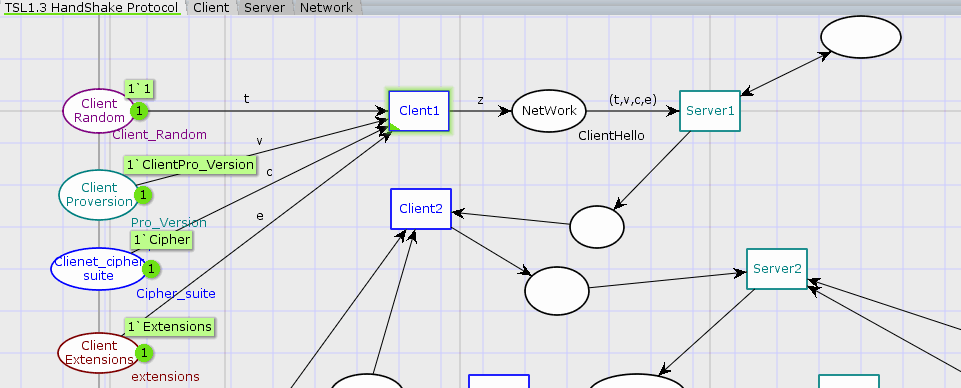

3、TLS协议的建模

首先定义的单颜色集合符合颜色集对应的 token类型,这里我们定义 客户端和服务端的随机数生成函数 为 fun Random()=Client_Ransom.ran(); 其中 Client_Random=int with 1..5;

因为CPN 中其实没有办法形式化 加密解密函数以及一些算法,在设置函数的时候我么使用 乘积类型 :product

下面是我在实验部分将要建模的TLS1.3部分结构图 。天机攻击模型是形式化描述所有协议可能存在的不安全状态,并使用函数的形式化描述协议可能存在的危险状态。然后该工具根据描述的不安全状态去检测协议。验证是否存在这种漏洞。这个在后续添加。

CPNtools协议建模安全分析---实例变迁标记(五)的更多相关文章

- CPNtools 模拟工具适合分析什么样的协议

最近梳理和CPNtools和Scyther之间的性能和差别.方便后面整理使用 1.库所的托肯值是什么? 托肯值也叫作令牌, 即网络系统中的资源,托肯的数目值代表了网络赋予的资源大小.在一个活的网络系统 ...

- 协议解析Bug分析

协议解析Bug分析 源自邮件协议RPC(远程过程调用)处理的Request请求数据包的bug. 一.Bug描写叙述 腾讯收购的Foxmailclient能够作为outlookclient ...

- Ripple 20:Treck TCP/IP协议漏洞技术分析

本文由“合天智汇”公众号首发,作者:b1ngo Ripple 20:Treck TCP/IP协议漏洞技术分析 Ripple20是一系列影响数亿台设备的0day(19个),是JSOF研究实验室在Trec ...

- Oracle dbms_lock.sleep()存储过程使用技巧-场景-分析-实例

<Oracle dbms_lock.sleep()存储过程使用技巧>-场景-分析-实例 摘要:今天是2014年3月10日,北京,雾霾,下午组织相关部门开会.会议的结尾一名开发工程师找到了我 ...

- 分布式一致性协议Raft原理与实例

分布式一致性协议Raft原理与实例 1.Raft协议 1.1 Raft简介 Raft是由Stanford提出的一种更易理解的一致性算法,意在取代目前广为使用的Paxos算法.目前,在各种主流语言中都有 ...

- 【Wyn Enterprise BI知识库】 认识多维数据建模与分析 ZT

与业务系统类似,商业智能的基础是数据.但是,因为关注的重点不同,业务系统的数据使用方式和商业智能系统有较大差别.本文主要介绍的就是如何理解商业智能所需的多维数据模型和多维数据分析. 数据立方体 多维数 ...

- ELK 日志分析实例

ELK 日志分析实例一.ELK-web日志分析二.ELK-MySQL 慢查询日志分析三.ELK-SSH登陆日志分析四.ELK-vsftpd 日志分析 一.ELK-web日志分析 通过logstash ...

- HTTP协议头注射漏洞实例

HTTP 响应头文件中包含未经验证的数据会引发 cache-poisoning.cross-site scripting.cross-user defacement.page hijacking.co ...

- 网络协议图形化分析工具EtherApe

网络协议图形化分析工具EtherApe 在对网络数据分析的时候,渗透测试人员往往只关心数据流向以及协议类型,而不关心具体数据包的内容.因为这样可以快速找到网络的关键节点或者重要的协议类型. Kal ...

- 利用Python进行异常值分析实例代码

利用Python进行异常值分析实例代码 异常值是指样本中的个别值,也称为离群点,其数值明显偏离其余的观测值.常用检测方法3σ原则和箱型图.其中,3σ原则只适用服从正态分布的数据.在3σ原则下,异常值被 ...

随机推荐

- 强化学习从基础到进阶-常见问题和面试必知必答[5]::梯度策略、添加基线(baseline)、优势函数、动作分配合适的分数(credit)

强化学习从基础到进阶-常见问题和面试必知必答[5]::梯度策略.添加基线(baseline).优势函数.动作分配合适的分数(credit) 1.核心词汇 策略(policy):在每一个演员中会有对应的 ...

- C++ CryptoPP使用RSA加解密

Crypto++ (CryptoPP) 是一个用于密码学和加密的 C++ 库.它是一个开源项目,提供了大量的密码学算法和功能,包括对称加密.非对称加密.哈希函数.消息认证码 (MAC).数字签名等.C ...

- 8.6 STARTUPINFO

STARTUPINFO 结构体,可以用来指定新进程的主窗口外观风格.背景颜色.标题等信息,也可以用来实现反调试技术.通常情况下,我们可以将STARTUPINFO结构体中的dwFlags成员设置为STA ...

- 4.9 C++ Boost 命令行解析库

命令行解析库是一种用于简化处理命令行参数的工具,它可以帮助开发者更方便地解析命令行参数并提供适当的帮助信息.C++语言中,常用的命令行解析库有许多,通过本文的学习,读者可以了解不同的命令行解析库和它们 ...

- 遥感图像处理笔记之【FastAI Multi-label image classification】

遥感图像处理学习(4) 前言 遥感系列第4篇.遥感图像处理方向的学习者可以参考或者复刻 本文初编辑于2023年12月15日 2024年1月24日搬运至本人博客园平台 文章标题:FastAI Multi ...

- 苹果打破12年惯例:iPad一整年未更新

1月2日消息,据媒体报道,自2010年首次亮相以来,苹果一直保持着每年至少发布一款新型号的传统. 但是在过去的2023年,苹果没有发布iPad,2023年苹果发布的唯一与iPad相关的产品是USB-C ...

- C语言中如何使两个整型变量计算出浮点型结果

遭遇的问题 在学习时有一个课后题要求计算两个变量的加减乘除以及取余,想到除法可能会计算出小数,就用浮点型接收除法的结果 int a,b: double div; div = a / b; 但是算出来的 ...

- Java并发(八)----使用线程避免cpu占用100%

1.sleep 实现 在没有利用 cpu 来计算时,不要让 while(true) 空转浪费 cpu,这时可以使用 yield 或 sleep 来让出 cpu 的使用权给其他程序 while(true ...

- 关于19c RU补丁报错问题的分析处理

本文演示关于19c RU补丁常见报错问题的分析处理: 1.查看补丁应用失败的原因 2.问题解决后可继续应用补丁 3.发现DB的RU补丁未更新 4.opatchauto应用DB补丁报错解决 1.查看补丁 ...

- 小知识:RMAN基于某个具体时间点的恢复示例

最近帮忙基于某个时间点恢复一个库,说是备份和归档是全的. 好多年没做过这类事情了,不过这算是最基本的DBA技能,下面给出RMAN基于某个具体时间点的恢复示例脚本: run{ allocate chan ...