使用Wireshark完成实验2-TCP

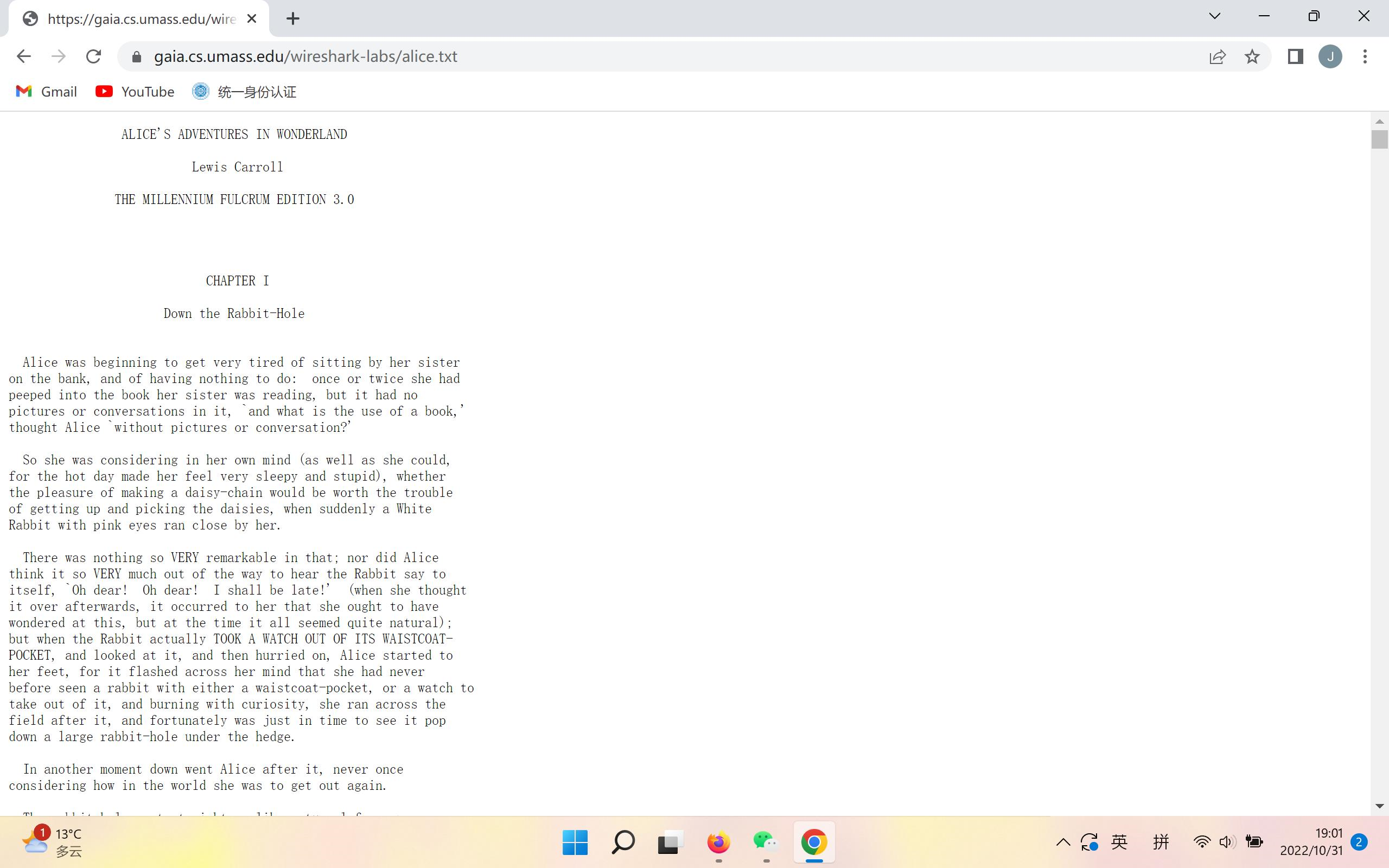

1、打开Google Chorme,进入https://gaia.cs.umass.edu/wireshark-labs/alice.txt

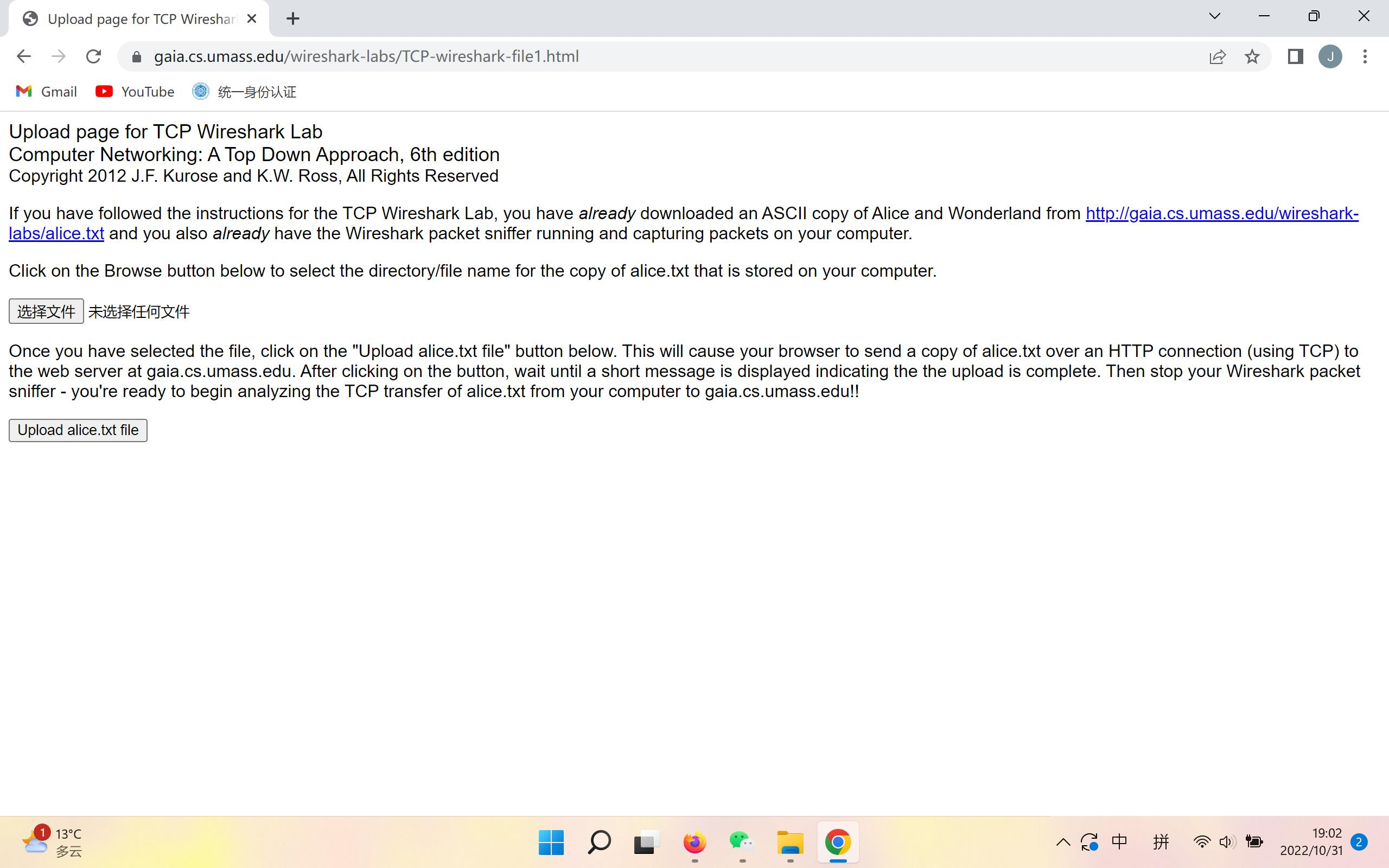

2、将文本保存,进入https://gaia.cs.umass.edu/wireshark-labs/TCP-wireshark-file1.html

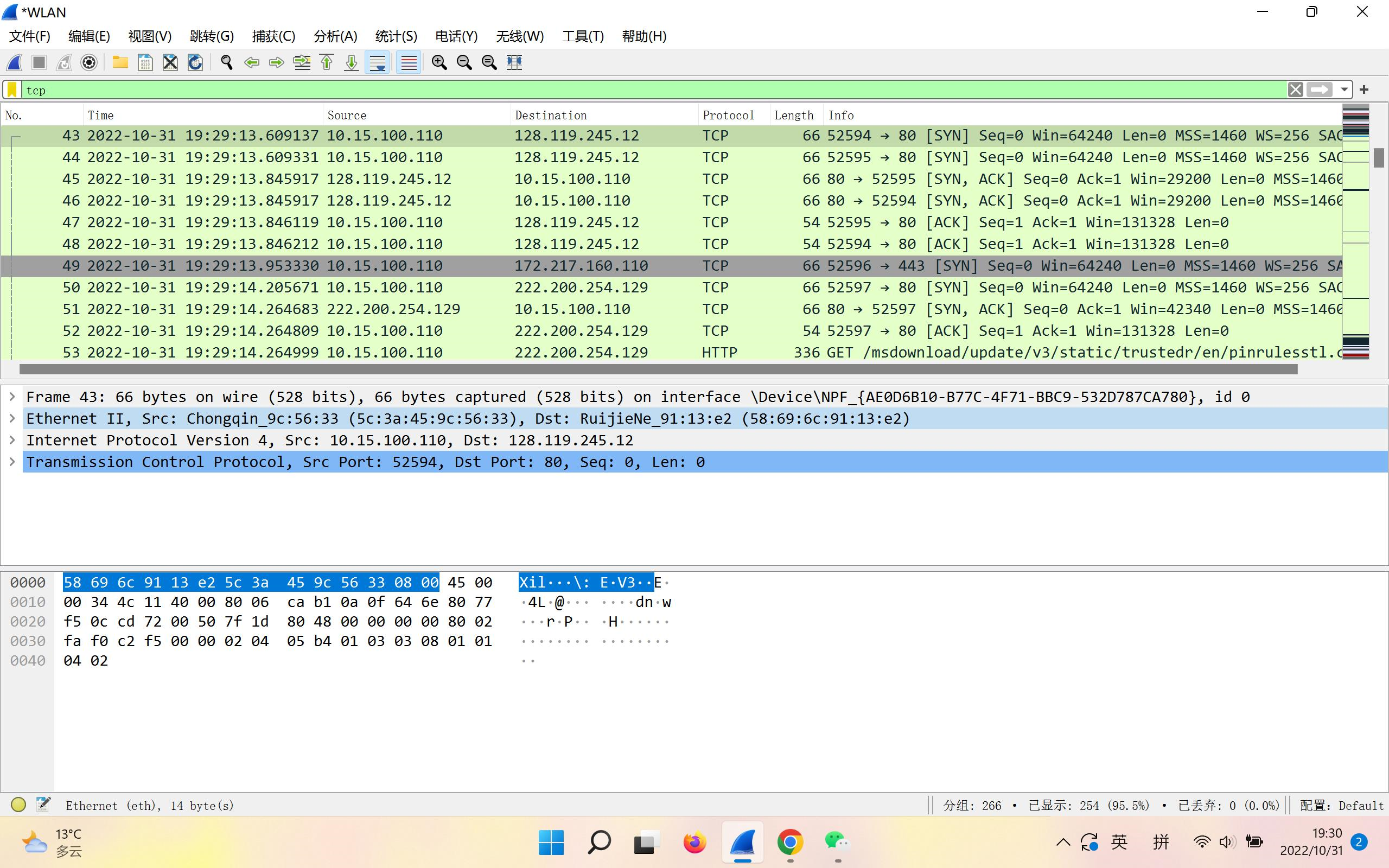

3、打开Wireshark,开始抓包,并上传保存的文本,可以看到TCP建立的过程

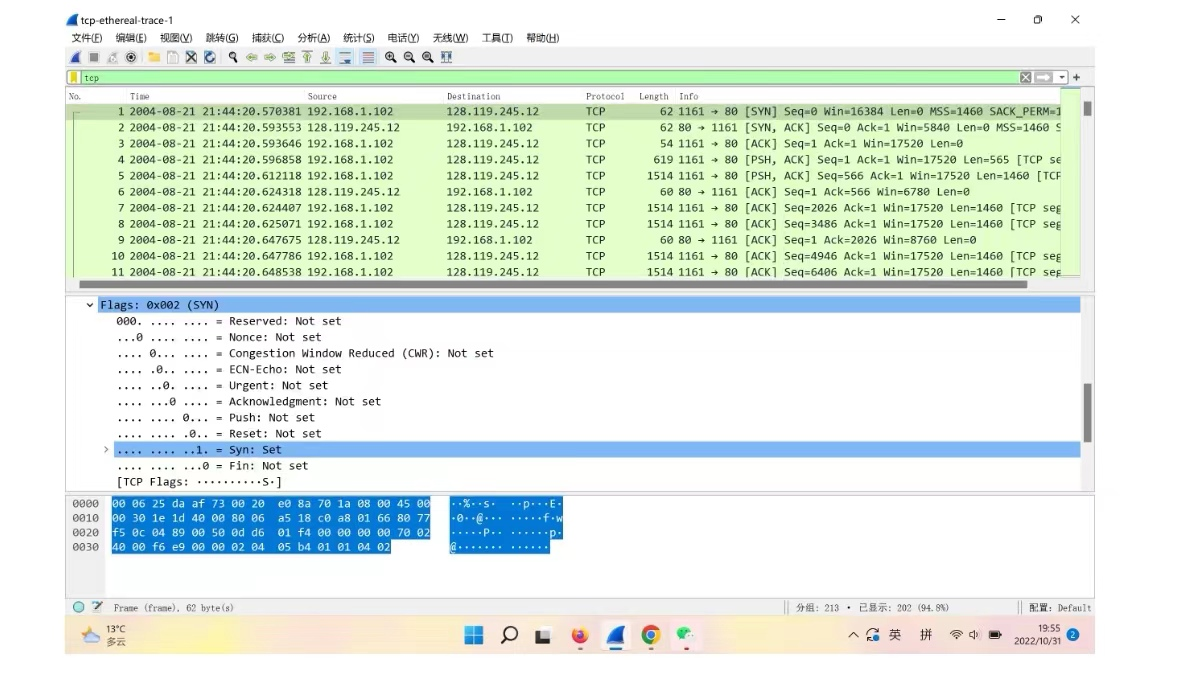

问题1:由图可知,客户的IP地址为192.168.1.102,端口号为1161

问题2:由图可知,服务器的IP地址为128.119.245.12,端口号为80

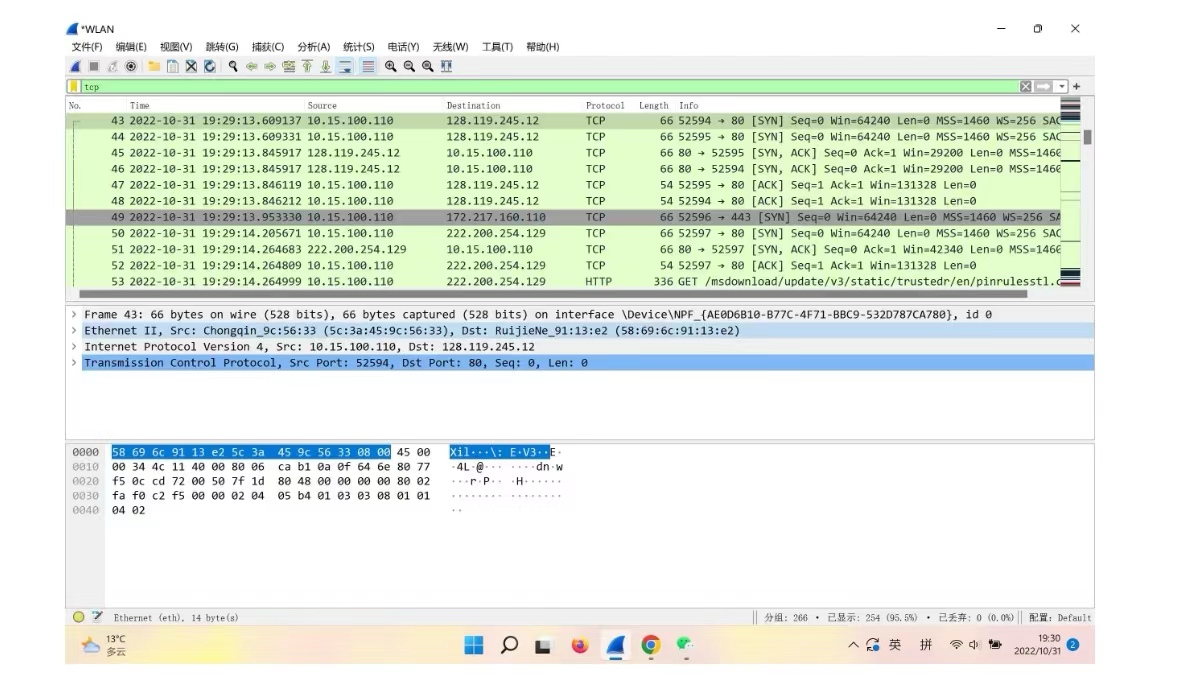

问题3:如图所示,我的电脑的IP地址为10.15.100.110,端口号为52594

问题4:如图,创建TCP连接的包的序号为0;包中的Flags字段表明这个包的SYN=1

问题5:SYNACK的包的序号为0;其中的Acknowledgement值为1

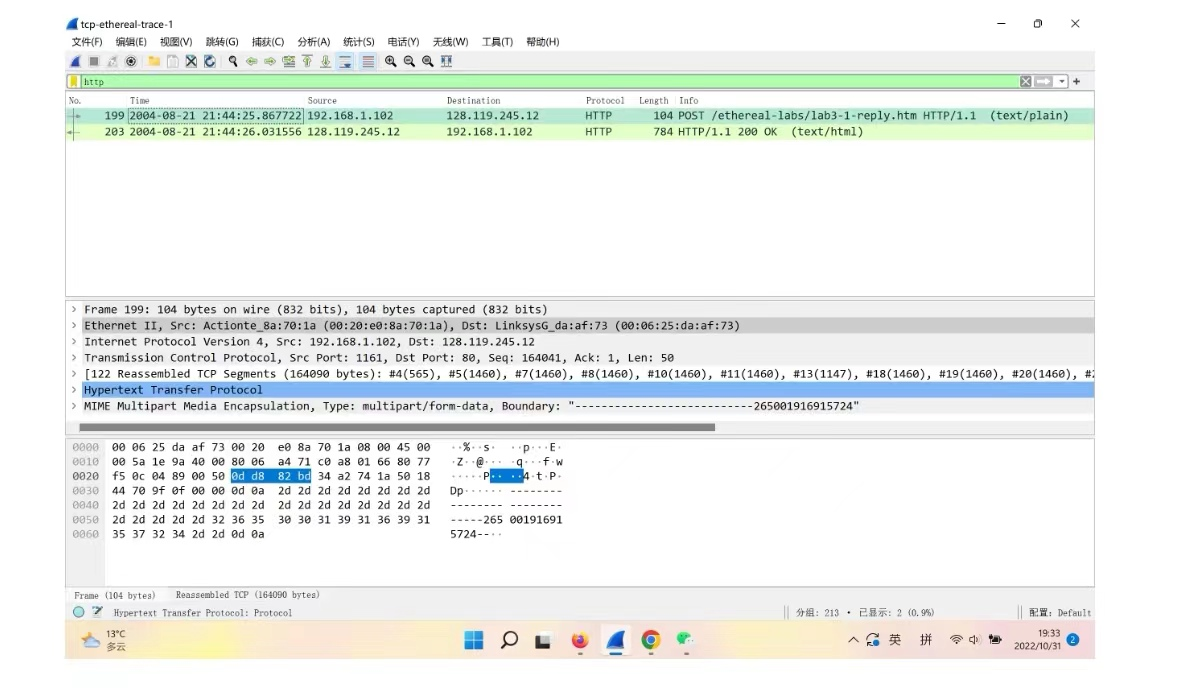

问题6:包含HTTP POST命令的TCP包序号为1,下方窗口中显示"POST"字段

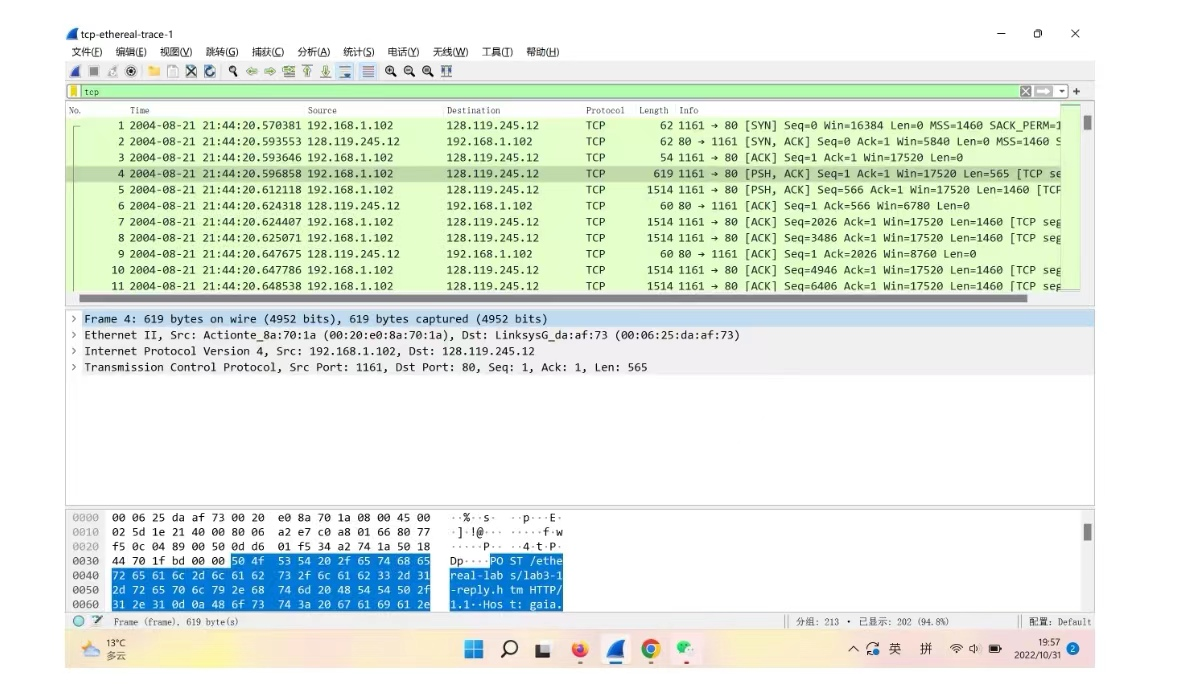

问题7:将携带HTTP POST的TCP包看作第一个包,则前六个包的序号分别为1,566,2026,3486,4946,6406;

发送时间分别为21:44:20.596858, 21:44:20.612118, 21:44:20.624407, 21:44:20.625071, 21:44:20.647786, 21:44:20.648538;

每个包对应的ACK接收的时间为21:44:20.624318, 21:44:20.647675, 21:44:20.694466, 21:44:20.739499, 21:44:20.787680, 21:44:20.838183;

RTT分别为:0.027460000s, 0.035557000s, 0.070059000s, 0.114428000s, 0.139894000s, 0.189645000s

EstimatedRTT分别为:0.027460000s,

0.028472125s, 0.033670484s, 0.043765174s, 0.055781277s,

0.0725142443s(第一个EstimateRTT为第一个包的RTT)

EstimatedRTT=0.875*旧的RTT+0.125*新的RTT

问题8:这六个包的长度分别为565, 1460, 1460, 1460, 1460, 1460

问题9:接收端窗口最小值为6780(序号为6的包)

问题10:不存在重传的包;重传报文可以通过Packet List面板的Info栏观察到,报文呈现黑色背景红色字体,这个报文的SEQ/ACK Analysis截面告诉我们这可能是一个快速重传帧

问题11:为1460字节

问题12:吞吐量为:(1460+20)/0.023265000=63614B/s

问题13:慢开始在0时刻开始,在0.1242s结束;拥塞控制在0.305s开始

实验2完成

如图为实验整体内容

使用Wireshark完成实验2-TCP的更多相关文章

- Wireshark抓包分析TCP 3次握手、4次挥手过程

Wireshark简介 更多有关Wireshark的教程.软件下载等,请见:http://www.52im.net/thread-259-1-1.html,本文只作简要介绍. 1Wireshark 是 ...

- Wireshark抓包分析TCP建立/释放链接的过程以及状态变迁分析

Wireshark抓包分析TCP建立/释放链接的过程以及状态变迁分析 一.介绍计算机网络体系结构 1.计算机的网络体系结构 在抓包分析TCP建立链接之前首先了解下计算机的网络通信的模型,我相信学习过计 ...

- Wireshark抓包工具--TCP数据包seq ack等解读

1.Wireshark的数据包详情窗口,如果是用中括号[]括起来的,表示注释,在数据包中不占字节 2.在二进制窗口中,如“DD 3D”,表示两个字节,一个字节8位 3.TCP数据包中,seq表示这个包 ...

- Wireshark基本介绍和TCP三次握手

转自:http://www.cnblogs.com/TankXiao/archive/2012/10/10/2711777.html 之前写过一篇博客:用 Fiddler 来调试HTTP,HTTPS. ...

- wireshark抓包分析——TCP/IP协议

本文来自网易云社区 当我们需要跟踪网络有关的信息时,经常会说"抓包".这里抓包究竟是什么?抓到的包又能分析出什么?在本文中以TCP/IP协议为例,简单介绍TCP/IP协议以及如何通 ...

- wireshark捕获到的TCP包图示

wireshark抓到的包与对应的协议层如下图所示: wireshark捕获到的TCP包中的每个字段如下图所示:

- wireshark使用教程及TCP三次握手实例

安装后,选择对应访问网络的网卡,即可看到下面的主界面 具体说下封包详细信息 (Packet Details Pane) 这个面板是我们最重要的,用来查看协议中的每一个字段. 各行信息分别为 Frame ...

- [转]Wireshark抓包工具--TCP数据包seq ack等解读

原文: http://blog.csdn.net/wang7dao/article/details/16805337/ ---------------------------------------- ...

- WireShark简单使用以及TCP三次握手

最近一直在用C#编写服务器端的程序,苦于一直找不到合适的方法来测试网络程序,这篇文章很好的解释了网络程序的底层实现. WireShark是最好的学习网络协议最好的工具. wireshark介绍 wir ...

- 用wireshark抓包分析TCP三次握手、四次挥手以及TCP实现可靠传输的机制

关于TCP三次握手和四次挥手大家都在<计算机网络>课程里学过,还记得当时高超老师耐心地讲解.大学里我遇到的最好的老师大概就是这位了,虽然他只给我讲过<java程序设计>和< ...

随机推荐

- StarRC 转XRC flow

抽取寄生参数是我们工作中经常做的事情,目前来说三家EDA 都有抽取工具,分别是StarRC, XRC,QRC,其中QRC现在有个升级版本Quantus,但是由于calibre在DRC 和LVS方面太强 ...

- C++ CLI string

String^ to std::string ` include <msclr\marshal_cppstd.h> marshal_as(String^) `

- vue3 门户网站搭建8-字体

浏览器默认的可选字体比较少,如果没有合适的则需要额外下载并引入. 一般使用 开源字体即可,商用需要花钱~ 将下载好的 ttf 格式字体放入项目下文件夹: 样式文件中增加配置:(main.css) 即可 ...

- 3、app自动化:使用appium定位元素的方式及元素的常用操作

前提: 没有的包,要先进行对应包的安装 如:pip install Appium-Python-Client 一.定位元素,包括属性定位和xpath定位方式 a\属性定位 属性 定位方式 示例 ...

- go 使用mysql

package main /* 下划线(如:import _ hello/imp)的作用:当导入一个包时,该包下的文件里所有init()函数都会被执行, 然而,有些时候我们并不需要把整个包都导入进来, ...

- uniapp 中获取微信小程序的原生导航栏高度

const custom = wx.getMenuButtonBoundingClientRect() // console.log(custom) that.yuansheng= custom.he ...

- DOS批处理命令,自动获取本机系统及硬件配置信息

可以配合域策略自动下发执行, 批量收集域内电脑配置; 手动执行亦可; 如下保存成.bat批处理文件执行即可. /*&cls&echo off&cd /d "%~dp0 ...

- VS2019+ Intel Fortran (oneAPI)+HDF5库的安装+测试

最近需要读取hdf5文件(*.h5),处于对速度的追求,兼具VS调试程序的需要,使用Fortran+HDF5进行读写. 注意: 此处为动态库连接方式,静态库类似,差异主要为头文件有所差异. 参考网址: ...

- Unity UGUI --- Text组件预先获取文本的宽度和高度

转自:https://blog.csdn.net/u010180140/article/details/104049958 原作者是用lua写的.明白用什么接口就好,什么语言不重要. 给定文本内容给T ...

- 解决 ant design vue Carousel 图片不能点击的问题

pointer-events: none 的作用如下: // 阻止用户的点击动作产生任何效果 // 阻止缺省鼠标指针的显示 // 阻止CSS里的hover和active状态的变化触发事件 // 阻止J ...