攻防世界MISC进阶区—48-51

48.Become_a_Rockstar

得到无类型文件,010 Editor打开为几段话,看到标示性的NCTF{),怀疑是用脚本加密后的结果,网上查了一下,得知Rockstar是一种语言,用rockstar.py解密

(引用一下github上的py:https://github.com/yyyyyyyan/rockstar-py)

运行后得到转化为的python

Leonard_Adleman = "star"

Problem_Makers = 76

Problem_Makers = "NCTF{"

def God(World):

a_boy = "flag"

the_boy = 3

def Evil(your_mind):

a_girl = "no flag"

the_girl = 5

Truths = 3694

Bob = "ar"

Adi_Shamir = "rock"

def Love(Alice, Bob):

Mallory = 13

Mallory = 24

Everything = 114514

Alice = "you"

def Reality(God, Evil):

God = 26

Evil = 235

Ron_Rivest = "nice"

def You_Want_To(Alice, Love, Anything):

You = 5.75428

your_heart = input()

You = 5

your_mind = input()

Nothing = 31

if Truths * Nothing == Everything:

RSA = Ron_Rivest + Adi_Shamir + Leonard_Adleman

if Everything / Nothing == Truths:

Problem_Makers = Problem_Makers + Alice + Bob

print(Problem_Makers)

the_flag = 245

the_confusion = 244

print(RSA)

Mysterious_One = "}"

print(Mysterious_One)

This = 4

This = 35

This = 7

This = 3

This = 3

This = 37

运行即可得到flag(但是在运行时需要先输入1和2)

49.小小的PDF

打开后,扔入kali中,binwalk一下,发现有隐藏文件,foremost分离,得到额外的一张图片,上面就是flag

50.intoU

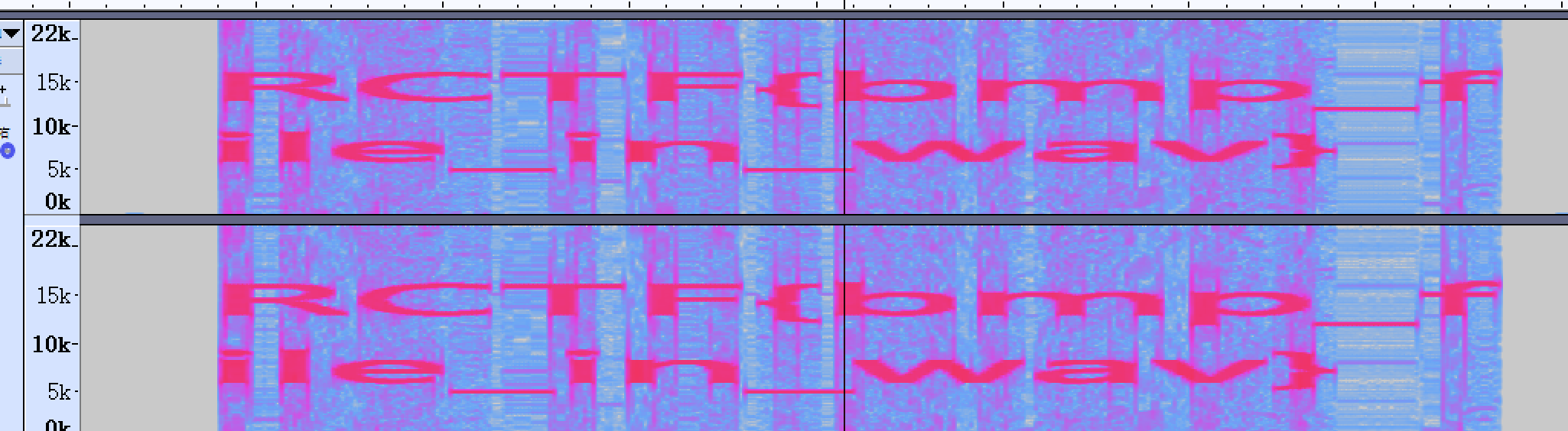

得到一个wav,直接放入Audacity中先看一下

查看频谱图,缩放到合适大小后就可以在末尾看到flag

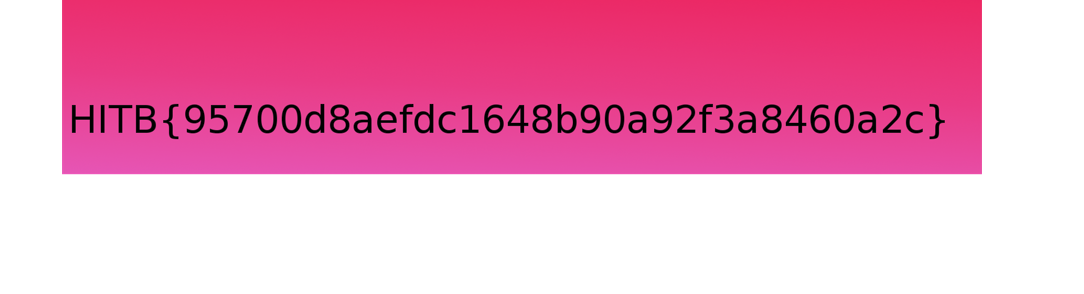

51.Cephalopod

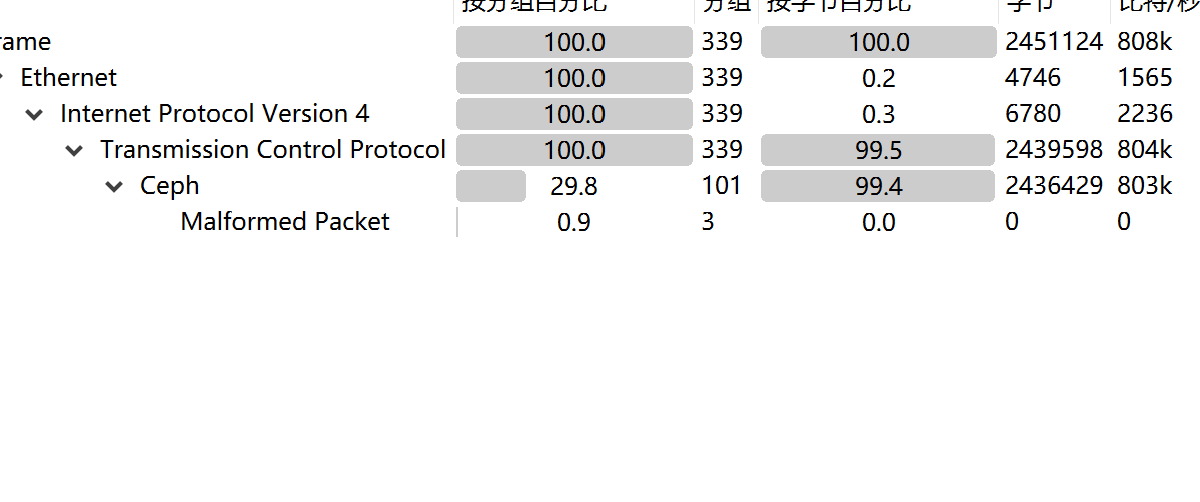

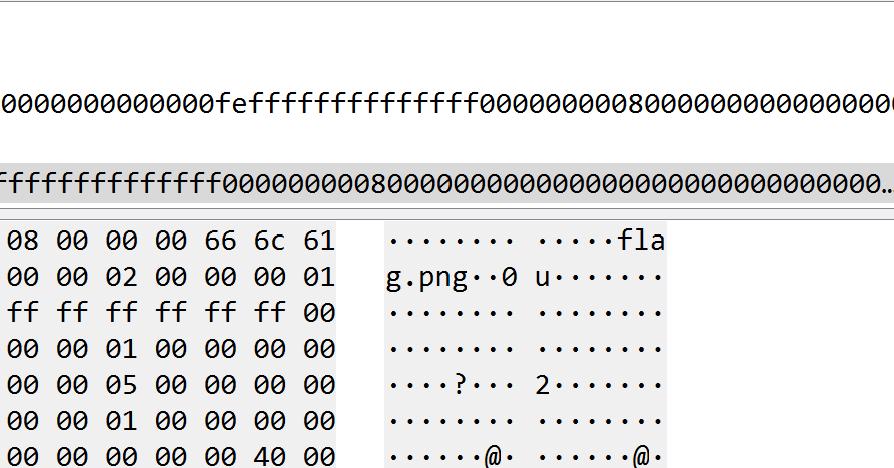

得到pcap文件,协议分级统计,大部分为tcp

搜索关键字,flag得到png

NetworkMiner跑一下什么都没找到,foremost也什么都没有,binwalk 一下确实是有png的数据,需要使用tcpxtract

安装方法:sudo apt-get install tcpxtract

提取数据:tcpxtract -f 文件名.pcap

得到两张图片,其中一张在颜色断层处有flag

攻防世界MISC进阶区—48-51的更多相关文章

- 攻防世界MISC进阶区 61-63

61.肥宅快乐题 得到swf文件,但是用PotPlayer打不开,用浏览器应该可以打开,打开后可以在npc的对话中看到一段base64 解密后就可以得到flag 62.warmup 得到一张png和一 ...

- 攻防世界MISC进阶区 52-55

52.Excaliflag 得到一张png,扔进stegsolve中查看,找到flag 53.Just-No-One 得到一个exe,运行后居然是一个安装程序,看了一下没什么问题,扔进ida pro中 ...

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 攻防世界MISC进阶区---41-45

41.Get-the-key.txt 得到无类型文件,扔进kali中,strings一下,得到了一堆像flag的内容 扔进010 Editor中,搜索关键字,发现一堆文件,改后缀为zip 打开,直接得 ...

- 攻防世界MISC—进阶区32—37

32.normal_png 得到一张png,扔进kali中binwalk 和 pngcheck一下,发现CRC报错 尝试修改图片高度,我是把height的2改为4,得到flag 33.很普通的数独 得 ...

- 攻防世界MISC—进阶区21-30

21.easycap 得到一个pcap文件,协议分级统计,发现都是TCP协议 直接追踪tcp流,得到FLAG 22.reverseMe 得到一张镜面翻转的flag,放入PS中,图像-图像旋转-水平翻转 ...

- 攻防世界MISC—进阶区11-20

11.János-the-Ripper 得到未知类型的文件,010 Editor打开后看到pk,得知是真加密的zip文件. 密码在文件中没有提示,根据题目名字,János-the-Ripper Ján ...

- 攻防世界MISC—进阶区1-10

1.something_in_image zip中的文件用010 Editor打开后直接搜索flag,即可找到flag 2.wireshark-1 zip内是pcap文件,打开后根据题目知道要寻找登录 ...

- 攻防世界_MISC进阶区_Get-the-key.txt(详细)

攻防世界MISC进阶之Get-the-key.txt 啥话也不说,咱们直接看题吧! 首先下载附件看到一个压缩包: 我们直接解压,看到一个文件,也没有后缀名,先用 file 看一下文件属性: 发现是是L ...

随机推荐

- python学习-Day20

目录 今日内容详细 作业讲解 re模块补充说明 findall的优先级查询 通过索引的方式单独获取分组内匹配到的数据 分组之后还可以给组起别名 split的优先级查询 collections模块 具名 ...

- 测试必会 Docker 实战(一):掌握高频命令,夯实内功基础

在 Dokcer 横空出世之前,应用打包一直是大部分研发团队的痛点.在工作中,面对多种服务,多个服务器,以及多种环境,如果还继续用传统的方式打包部署,会浪费大量时间精力. 在 Docker 出现后,它 ...

- ucore lab3 虚拟内存管理 学习笔记

做个总结,这节说是讲虚拟内存管理,大部分的时间都在搞SWAP机制和服务于此机制的一些个算法.难度又降了一截. 不过现在我的电脑都16G内存了,能用完一半的情景都极少见了,可能到用到退休都不见得用的上S ...

- ReadWriteLock 接口详解

ReadWriteLock 接口详解 这是本人阅读ReadWriteLock接口源码的注释后,写出的一篇知识分享博客 读写锁的成分是什么? 读锁 Lock readLock(); 只要没有写锁,读锁可 ...

- clion 预编译文件的查看

看了一圈网上也没有我能一下就能看的懂的配置教程 我就手打一篇给在用clion的同学来参考一下 本文适用于g++编译 cmake Ninja生成器 clion 默认使用的是CMAKE来构建程序 生成器用 ...

- Swift初探03 字符串操作

字符串操作 01 获取长度 var a = "he l lo" print(a.count) // 计算空格,输出7 02 String.Index类型 String.Index类 ...

- 2.0 vue2+tinymce实现图片上传与回显

1.效果 2.配置 2.1 在init中添加图片上传函数 // 图片上传 images_upload_handler: (blobInfo, success, failure) => { // ...

- MySQL基准测试工具

一.基准测试 基准测试(benchmark)是针对系统设计的一种压力测试. 基准测试是简化了的压力测试. 1.1 常见指标 TPS QPS 响应时间 并发量 1.2 收集与分析数据脚本 收集数据的sh ...

- 【工程应用七】接着折腾模板匹配算法 (Optimization选项 + no_pregeneration模拟 + 3D亚像素插值)

在折腾中成长,在折腾中永生. 接着玩模板匹配,最近主要研究了3个课题. 1.创建模型的Optimization选项模拟(2022.5.16日) 这两天又遇到一个做模板匹配隐藏的高手,切磋起来后面就还是 ...

- Python使用EasyOCR库对行程码图片进行OCR文字识别介绍与实践

关注「WeiyiGeek」点我,点我 设为「特别关注」,每天带你在B站玩转网络安全运维.应用开发.物联网IOT学习! 希望各位看友[关注.点赞.评论.收藏.投币],助力每一个梦想. 文章目录 0x00 ...