拒绝后门程序-Alibabaprotect和AliPaladin

详细参考帖子及评论区:流氓进程AlibabaProtect的删除【程序员吧】_百度贴吧

首先打开服务找到AlibabaProtect,然后找到他的位置(C:\Program Files (x86)\AlibabaProtect,这个目录下有个uninstall的可执行文件,但是双击无反应,应该是一个带参数的命令行程序,如果能确定它的卸载参数,那就能轻松无残留搞定了,当然我没去找....),

把AlibabaProtect目录设置权限和拥有者,

再用火绒强制删除AlibabaProtect的下一级目录

然后火绒设置添加自定义保护——把Alibabaprotect路径加入保护(读写执行保护全部都选)

然后注册表

\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\

\HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\Services\

\HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\services\

下删除AliPaladin和AlibabaProtect “目录” 如果有的注册表项下没找到也没关系

再火绒强制删除"C:\Windows\System32\drivers\AliPaladin64.sys"

再把虾米音乐安装目录下的两个AlibabaProtectCon.cfg AlibabaProtectCon.exe后缀名加上任意字符如kdsl

这些后门程序真恶心,占用又高,感觉是监控程序?又或许是挖矿的?

删除之后计算机快了很多,占用也低了

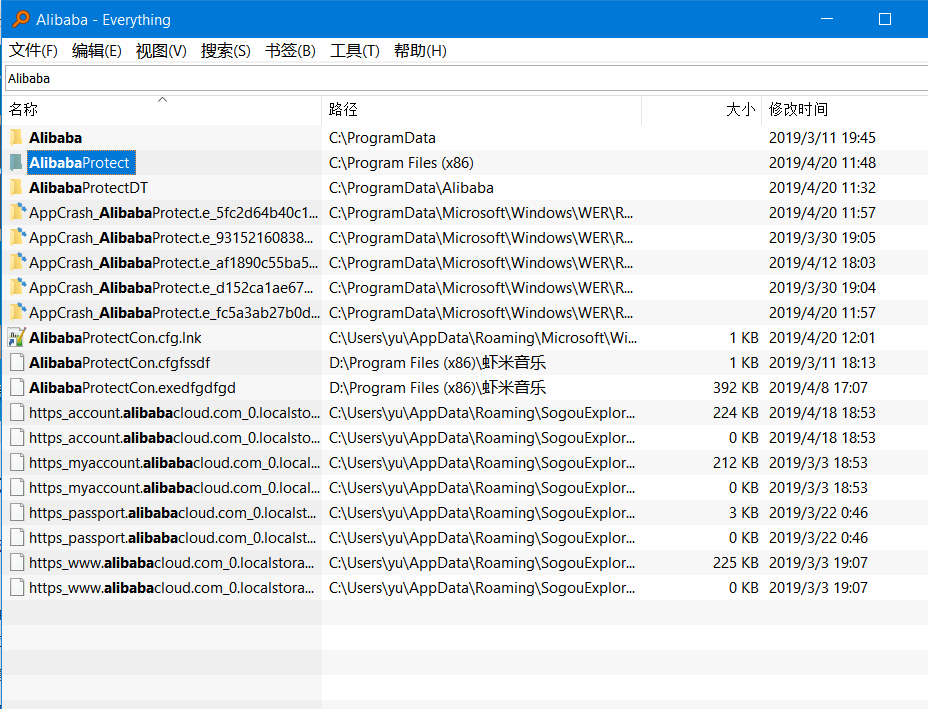

如果怕删不干净,可以用Everything搜索全盘文件,关键字用

Alibaba 及 AliPa

拒绝后门程序-Alibabaprotect和AliPaladin的更多相关文章

- 一个Shift的后门程序,可以让你可以进入你不知道密码的电脑

1.前提 你可以在平时亲身接触状态电脑,哪怕是在电脑主人不在的时候(虽然主人不在,或者关机了,进入电脑是要密码的). 2.原理 利用电脑连续按5次Shift会触发粘滞键,它会运行c:\winows\s ...

- 实现后门程序以及相应的rootkits,实现对后门程序的隐藏

iptables的一些命令: a. a) 使用规则实现外网不能访问本机,但是本机主动发起的连接正常进行. sudo iptables –A INPUT -p tcp —tcp —syn -j D ...

- 一个简单的Linux后门程序的实现

该程序实质是一个简单的socket编程,在受害方上运行攻击代码(后门进程),通过socket打开一个预设端口,并监听,等待攻击方的链接.一旦攻击方通过网络链接工具试图链接该socket,那么后门进程立 ...

- WinPipe后门程序代码示例(仅限技术交流)

具体怎么编译,生成执行程序,不懂得先学习C++程序代码编译和集成开发环境. 多的不说了,只有两个代码文件,一个头文件,一个源文件.不多说了,直接上干货. (恶意使用,或者商用,后果自负,与本人无关.) ...

- perl 简单后门程序

#!/usr/bin/env perl use warnings; use strict; use Socket; my $HOST='localhost'; ; socket(S,PF_INET,S ...

- rootkit——一种特殊的恶意软件,它的功能是在安装目标上隐藏自身及指定的文件、进程和网络链接等信息,一般都和木马、后门等其他恶意程序结合使用

Rootkit是指其主要功能为隐藏其他程式进程的软件,可能是一个或一个以上的软件组合:广义而言,Rootkit也可视为一项技术. 目录 1 rootkit是什么 2 rootkit的功能 root ...

- python植入后门backdoor程序的方法?

后门程序 from gevent.backdoor import BackdoorServer server = BackdoorServer((), banner="Hello from ...

- Linux OpenSSH后门的添加与防范

引言:相对于Windows,Linux操作系统的密码较难获取.不过很多Linux服务器配置了OpenSSH服务,在获取root权限的情况下,可以通过修改或者更新OpenSSH代码等方法,截取并保存其S ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- linux基础学习路线&review

linux基础学习网址: https://www.runoob.com/linux/linux-tutorial.html 比较重点的是这个启动过程的介绍学习:https://www.runoob.c ...

- 爬虫常用正则、re.findall 使用

爬虫常用正则 爬虫经常用到的一些正则,这可以帮助我们更好地处理字符. 正则符 单字符 . : 除换行以外所有字符 [] :[aoe] [a-w] 匹配集合中任意一个字符 \d :数字 [0-9] \D ...

- 机器学习(十一)-------- 异常检测(Anomaly Detection)

异常检测(Anomaly Detection) 给定数据集

- Tomcat 简单容器化

Tomcat 容器化 思考 问题1 , Tomcat 容器化,Tomcat 如何配置 APR 连接器 Tomcat 的基础镜像已经是开启了 APR. 问题2, Tomcat 是每次都需要重新构建. 一 ...

- yield return,yield break

转自, http://www.cnblogs.com/kingcat/archive/2012/07/11/2585943.html yield return 表示在迭代中下一个迭代时返回的数据,除此 ...

- java的数据类型相关知识点

总结就是八个字: 数据2型,四类八种 (个人理解,仅供参考) 解析图如下: 基本数据类型: 1.逻辑类:boolean 布尔类型,它比较特殊,布尔类型只允许存储true(真)或者false(假),不可 ...

- iconfont采坑

1. iconfont采坑 1.1. 前言 使用iconfont过程中踩过坑特此记录 不知道iconfont的这里也简单介绍一笔,阿里开放的一个图标素材库,用来快速找图标下载使用图标 iconfont ...

- HTTP Protocol

HTTP协议 1 HTTP请求状态码 当用户试图通过 HTTP 访问一台正在运行 Internet 信息服务 (IIS) 的服务器上的内容时,IIS 返回一个表示该请求的状态的数字代码.状态 ...

- Android培训准备资料之UI一些相似控件和控件一些相似属性之间的区别

这一篇博客主要收集五大布局中的一些相似控件和控件一些相似属性之间的区别 ImageView ImageButton Button 三者有啥区别? (1)Button继承自TextView,ImageV ...

- Android输出日志Log类并保存到文件中

android.util.Log常用的方法有以下5个: Log.v() Log.d() Log.i() Log.w() 以及 Log.e().根据首字母分别对应VERBOSE,DEBUG,INFO,W ...