在web中使用HTTPS

背景

目前网上流行的是HTTP协议,HTTPS协议还在逐步推广的过程中。

HTTP协议以明文发送内容,容易被攻击者窃听。HTTPS在HTTP的基础上加入了SSL协议,SSL依靠证书来验证服务器的身份,并为浏览器和服务器之间的通信加密。

HTTP协议和HTTPS协议的默认端口是不一样的,前者使用80端口,后者使用443端口。

服务器的证书需要到CA申请。CA本身也有自己的证书,客户端浏览器信任CA的证书,从而信任它颁发给其他服务器的证书。

本文介绍的内容是在局域网中使用https,CA是自己生成的。作为服务器的web是基于spring-boot搭建的。

证书的生成是在linux上使用openssl相关命令实现的。

使用了https协议,就不能再使用http协议。想要同时支持两种协议需要额外的编程来实现,而且两者的端口应该是不一样的。比如在浏览器访问http://www.baidu.com会重定向到https://www.baidu.com,但是前者使用的80端口,后者使用的443端口。

兼顾任务的复杂程度和必要程度,我选择没有再集成http协议的支持。

证书生成

流程介绍

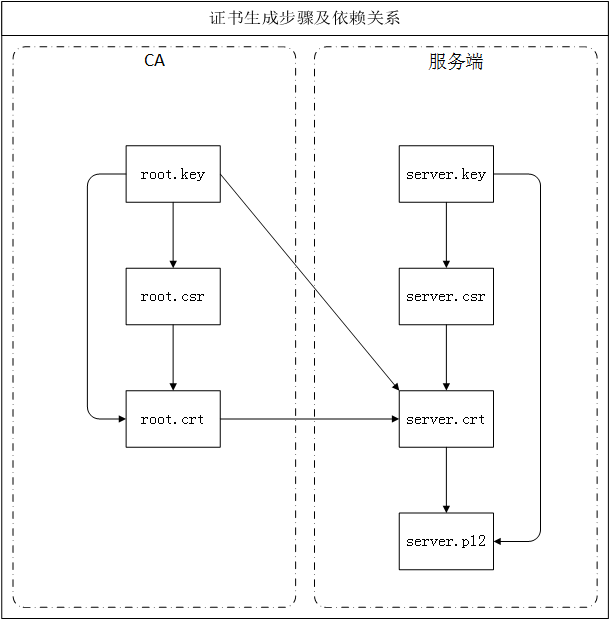

证书的生成分为CA部分和服务端部分,因为是在局域网内使用,可以由自己来模拟CA的角色。

步骤之间的连接线表示依赖关系,比如指向root.crt的2条连接线表示生成root.crt需要用到root.key和root.csr。

各文件解析

- .key

秘钥文件 - .csr

证书申请文件 - .crt

证书文件 - .p12

证书文件导出的PKCS12格式,在配置web服务器的时候需要用到

在linux新建一个目录,比如demo-ca,然后开始生成证书吧。

CA端证书生成

root.key

[root@master66 demo-ca]# openssl genrsa -des3 -out root.key 2048

Generating RSA private key, 2048 bit long modulus

.......................................+++

......+++

e is 65537 (0x10001)

Enter pass phrase for root.key: <- 输入密码(root)

Verifying - Enter pass phrase for root.key: <- 输入密码(root)

[root@master66 demo-ca]# ll

total 4

-rw-r--r-- 1 root root 1751 Sep 25 11:26 root.key <- 生成的文件

root.csr

[root@master66 demo-ca]# openssl req -new -key root.key -out root.csr

Enter pass phrase for root.key: <- 输入key的密码(root)

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:ZheJiang

Locality Name (eg, city) [Default City]:HangZhou

Organization Name (eg, company) [Default Company Ltd]:hikvisioin

Organizational Unit Name (eg, section) []: <- 可以不输入

Common Name (eg, your name or your server's hostname) []: <- 此时不输入(根证书自己验证自己)

Email Address []:shouzheng.hz@qq.com <- 电子邮箱,可随意填写

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []: <- 可以不输入

An optional company name []: <- 可以不输入

[root@master66 demo-ca]# ll

total 8

-rw-r--r-- 1 root root 1009 Sep 25 11:30 root.csr <- 生成的文件

-rw-r--r-- 1 root root 1751 Sep 25 11:26 root.key

root.crt

[root@master66 demo-ca]# openssl x509 -req -days 3650 -sha256 -extensions v3_ca -signkey root.key -in root.csr -out root.crt

参数-days设置有效期,上述生成的是10年有效期的证书。

Signature ok

subject=/C=CN/ST=ZheJiang/L=HangZhou/O=hikvisioin/emailAddress=shouzheng.hz@qq.com

Getting Private key

Enter pass phrase for root.key: <- 输入key的密码(root)

[root@master66 demo-ca]# ll

total 12

-rw-r--r-- 1 root root 1216 Sep 25 11:33 root.crt <- 生成的文件

-rw-r--r-- 1 root root 1009 Sep 25 11:30 root.csr

-rw-r--r-- 1 root root 1751 Sep 25 11:26 root.key

服务端证书生成

先创建一个子目录,用来存放服务器证书相关文件。

[root@master66 demo-ca]# mkdir server

server.key

[root@master66 demo-ca]# openssl genrsa -des3 -out server/server.key 2048

Generating RSA private key, 2048 bit long modulus

.......+++

...............+++

e is 65537 (0x10001)

Enter pass phrase for server/server.key: <- 输入密码(server)

Verifying - Enter pass phrase for server/server.key: <- 再次输入密码(server)

[root@master66 demo-ca]# ll server/

total 4

-rw-r--r-- 1 root root 1751 Sep 25 12:39 server.key <- 生成的文件

server.csr

[root@master66 demo-ca]# openssl req -new -key server/server.key -out server/server.csr

Enter pass phrase for server/server.key: <- 输入之前的密码(server)

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:ZheJiang

Locality Name (eg, city) [Default City]:HangZhou

Organization Name (eg, company) [Default Company Ltd]:hikvision

Organizational Unit Name (eg, section) []: <- 可以不输入

Common Name (eg, your name or your server's hostname) []:PC-LIJINLONG9 <- 主机名,必须填写正确

Email Address []:shouzheng.hz@qq.com

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

[root@master66 demo-ca]# ll server/

total 8

-rw-r--r-- 1 root root 1041 Sep 25 12:43 server.csr <- 生成的文件

-rw-r--r-- 1 root root 1751 Sep 25 12:39 server.key

注意

在要求输入Common Name (eg, your name or your server's hostname)时,需要输入服务器的主机名,后续生成的证书是绑定在这个主机名上的。换言之,客户端使用其他的主机名或者ip来访问服务器,证书是不起作用的。

server.crt

[root@master66 demo-ca]# openssl x509 -req -days 3650 -sha256 -extensions v3_req -CA root.crt -CAkey root.key -CAcreateserial -in server/server.csr -out server/server.crt

Signature ok

subject=/C=CN/ST=ZheJiang/L=HangZhou/O=hikvision/CN=PC-LIJINLONG9/emailAddress=shouzheng.hz@qq.com

Getting CA Private Key

Enter pass phrase for root.key: <- 输入密码(root)

[root@master66 demo-ca]# ll server/

total 12

-rw-r--r-- 1 root root 1249 Sep 25 12:46 server.crt <- 生成的文件

-rw-r--r-- 1 root root 1041 Sep 25 12:43 server.csr

-rw-r--r-- 1 root root 1751 Sep 25 12:39 server.key

server.p12

[root@master66 demo-ca]# openssl pkcs12 -export -in server/server.crt -inkey server/server.key -out server/server.p12 -name "server"

Enter pass phrase for server/server.key: <- 输入密码(server)

Enter Export Password: <- 定义导出密码(server)

Verifying - Enter Export Password: <- 重复导出密码(server)

[root@master66 demo-ca]# ll server/

total 16

-rw-r--r-- 1 root root 1249 Sep 25 12:46 server.crt

-rw-r--r-- 1 root root 1041 Sep 25 12:43 server.csr

-rw-r--r-- 1 root root 1751 Sep 25 12:39 server.key

-rw-r--r-- 1 root root 2538 Sep 25 12:50 server.p12 <- 生成的文件

服务端配置

将上文中生成的服务端p12格式证书文件放到项目的resource目录下。

配置resource/application.properties文件:

server.ssl.key-store: classpath:server.p12

server.ssl.key-store-password: server

server.ssl.key-password: server

server.ssl.keyStoreType: PKCS12

server.ssl.keyAlias: server

完成。

客户端配置

使用浏览器

在hosts文件中配置服务器主机名的映射,注意,主机名必须和上文保持一致(参考server.csr一节),在此处应该是PC-LIJINLONG9。

将上文生成的root.crt导入浏览器。

然后就可以用https协议进行访问了。

使用curl

修改/etc/hosts文件,加入主机PC-LIJINLONG9映射。

在项目根目录执行命令:

curl https://pc-lijinlong9:8080/index --cacert root.crt

参数项--cacert指定CA证书的路径,根据实际情况修改。

参考列表

- Enable HTTPS in Spring Boot

这篇文章介绍了如何以最快的方式实现启用HTTPS,没有涉及CA认证的描述。 - tomcat/apache+https单&双向认证

这篇文字介绍了多种认证方式的证书生成命令,介绍了基于web容器的证书配置和浏览器的数字证书导入。 - howto configure ssl

这是spring-boot官方文档的一小节,介绍了如何配置ssl。

在web中使用HTTPS的更多相关文章

- 在 ASP.NET MVC 中使用 HTTPS (SSL/TLS)

某些安全性较高的网页,如网上支付或用户登陆页面,可能会使用到https(SSL/TLS)来提高安全性.本文介绍了如何在ASP.NET MVC中强制某action使用https和如何进行向https页面 ...

- https大势已来?看腾讯专家如何在高并发压测中支持https

WeTest 导读 用epoll编写一个高并发网络程序是很常见的任务,但在epoll中加入ssl层的支持则是一个不常见的场景.腾讯WeTest服务器压力测产品,在用户反馈中收到了不少支持https协议 ...

- 读《图解HTTP》有感-(确保WEB安全的HTTPS)

写在前面 该章节分析当前使用的HTTP协议中存在的安全性问题,以及采用HTTPS协议来规避这些可能存在的缺陷 正文 1.HTTP的缺点 1.1.由于HTTP不具备加密功能,所以在通信链路上,报文是以明 ...

- 百度地图在web中的使用(一)

百度地图在web中的使用(js) 背景:在公司做一个地理位置的自定义字段,需要用到地图来获取经纬度和地址,在这选择了百度地图 准备工作 注册百度地图开发者,创建应用获取key http://lbsyu ...

- web中集成shiro

Shiro提供了与Web集成的支持,其通过一个ShiroFilter入口来拦截需要安全控制的URL,然后进行相应的控制,ShiroFilter类似于如Strut2/SpringMVC这种web框架的前 ...

- ASP.NET Web配置使用HTTPS实用案例

Step by Step 配置使用HTTPS的ASP.NET Web应用 有关HTTPS.SSL以及SSL证书的工作原理,参见 <HTTPS那些事(一)HTTPS原理> <HTTPS ...

- web中浏览PDF文件

1.在web中浏览pdf文件. 2.支持大多数主流浏览器,包括IE8 3.参考网址: https://pdfobject.com/ http://mozilla.github.io/pdf.js/ & ...

- redis在Web中的使用

redis是一个键值对数据库,用于缓存数据. redis是一个key-value存储系统.和Memcached数据库类似,它支持存储的value类型相对更多,包括string(字符串).list(链表 ...

- web站点启用https (一)

HTTPS技术是现在主流网站都采用的安全加密传输数据的技术,本篇文档将分为2部分讲解PKI的基本原理及在web站点配置https访问. 一.理论知识 1.PKI(public key infrastr ...

随机推荐

- spring的Java配置入门(Spring Boot学习笔记之一)

spring的Java配置 1.创建maven项目 使用idea创建maven项目,这里顺便提一下,idea真的比eclipse好用,早点熟悉吧.然后就是maven是java项目管理最主流的工具,自己 ...

- flannel 的连通与隔离 - 每天5分钟玩转 Docker 容器技术(61)

上一节我们在 flannel 网络中部署了容器,本节讨论 flannel 的连通和隔离特性. flannel 网络连通性 测试 bbox1 和 bbxo2 的连通性: bbox1 能够 ping 到位 ...

- 迈向angularjs2系列(6):路由机制

目录1.angular-seed的路由2.路由机制的探索3.懒加载 一:angular-seed的路由 step1:安装种子项目 $ git clone --depth 1 https://gi ...

- Java GUI学习心得

虽然GUI的应用已经不是特别广泛了,但是如果了解一点,可以做些自己想要的工具,最近做了一个工具(是什么就不提了),当然碰到很多的问题,都意义解决了,现在分享出来. 1.关于窗体面板的显示问题 可能会遇 ...

- Python学习笔记5

1.关于global声明变量的错误例子 I ran across this warning: #!/usr/bin/env python2.3 VAR = 'xxx' if __name__ == ' ...

- spring事务详解

详见:http://blog.yemou.net/article/query/info/tytfjhfascvhzxcyt122 Spring事务机制主要包括声明式事务和编程式事务,此处侧重讲解声明式 ...

- vue中数据双向绑定的实现原理

vue中最常见的属v-model这个数据双向绑定了,很好奇它是如何实现的呢?尝试着用原生的JS去实现一下. 首先大致学习了解下Object.defineProperty()这个东东吧! * Objec ...

- Project 1 :创建链表与显示链表

目标:创建一个链表,并将链表输出.结构体中包括学号与分数.链表以输入学号为0作为结束.输出模版为 No.学号 Score:分数 输入样例: 10101 98 10102 97 10103 100 10 ...

- none,hidden和opacity="0"设置元素不可见的区别

none,hidden和opacity="0"均可设置元素为不可见的状态.其中none属于display的属性值,hidden属于visibility的属性值.使用none时元素不 ...

- jQuery插件——ajax

一.ajax请求 1.load(url, [data], [callback]) 概述:加载远程的HTML文件代码,并插入到指定的DOM节点中. 参数:url:待装入 HTML 网页网址. data: ...