metasploit联动beef启动

(温馨提示:请按照步骤来,否则beef到后面会启动不了)

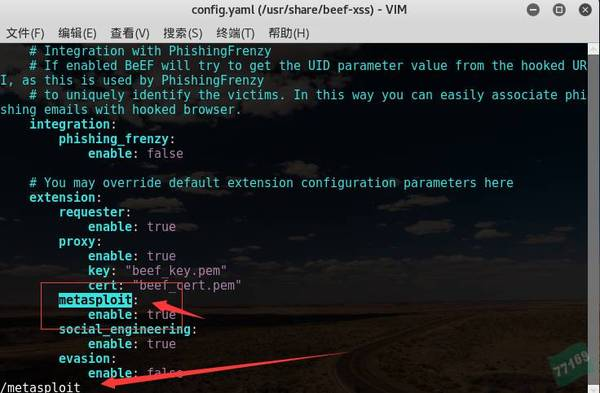

我们首先进入vim /usr/share/beef-xss/config.yaml

找到metasploit把它改为启动

把false改为true

:wq!保存退出

进入beef下的extensions/metasploit目录,并用vim打开config.yaml配置文件

把host那改为本地ip

在这里填入metasploit-framework路径。

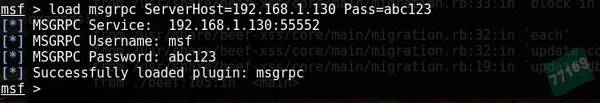

现在我们来启动msfconsole

在msf输入:oad msgrpc ServerHost=本机ip Pass=abc123

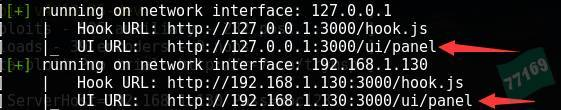

然后我们进入beef目录

cd /usr/share/beef-xss

./beef

后台地址

然后我们可以看到metasoloit模块变成了500多个

上面步骤做完后就可以在左边框框上打开beef-xss (如果没做完打开beef会报错的)

metasploit联动beef启动的更多相关文章

- CobaltStrike 和 Metasploit 联动

出品|MS08067实验室(www.ms08067.com) 本文作者:掉到鱼缸里的猫(Ms08067内网安全小组成员) 个人觉得CobaltStrike图形化的界面和丰富的功能,是一个超强的后渗透框 ...

- CobaltStrike与Metasploit联动配合

利用CobaltStrike内置Socks功能 通过Beacon内置的Socks功能在VPS上开启代理端口,打通目标内网通道,之后将本地Metasploit直接带入目标内网,进行横向渗透. 首先,到已 ...

- CobaltStrike + Metasploit 联动使用

本节的知识摘要: 通过 beacon内置的 socks功能将本地 Msf直接代入目标内网 借助 CobaltStrike的外部 tcp监听器通过 ssh隧道直接派生一个 meterpreter到本地 ...

- Metasploit自动攻击和选择模块攻击详解

Author:魔术@Freebuf.com 0×1自动攻击 终端启动Metasploit,因为我现在Source Code,所以这样启动! 连接数据库 安装方法,执行以下命令即可(请用ROOT执行). ...

- Beef的使用

应用普遍转移到B/S架构,浏览器成为统一客户端程序 通过注入JS脚本,利用浏览器攻击其他网站 ruby编写 攻击手段 利用网站XSS漏洞实现攻击 诱使客户端访问含有hook的伪造站点 结合中间人攻击注 ...

- Metasploit

1.启动Metasploit 声明:本次渗透测试的主机是我自己在自己的攻击主机上搭建的另一个操作系统,为了真实性设置了常见的IP地址,如有重合但绝对不是任何实体公司或者单位的IP地址. 所以不承担任何 ...

- beef + msf 实现内网渗透

在内网渗透方面,最为大众所知道的就是xp系统的ms08067漏洞,通过这个漏洞可以对未打上补丁的xp系统实现getshell, 但是经过笔者发现,这种漏洞攻击在被攻击机开上windows防火墙的时候是 ...

- metasploit msfconsole 命令

metasploit msfconsole 命令 msf > help db_autopwn Commands =================== Command Description - ...

- xss之渗透测试

跨站脚本攻击:cross site script execution(通常简写为xss,因css与层叠样式表同名,故改为xss),是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用 ...

随机推荐

- 《TCP-IP详解卷3:TCP 事务协议、HTTP、NNTP和UNIX域协议》【PDF】下载

TCP-IP详解卷3:TCP 事务协议.HTTP.NNTP和UNIX域协议>[PDF]下载链接: https://u253469.pipipan.com/fs/253469-230062539 ...

- 【CSS3】边框

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- 串String(1):串的实现(定长顺序存储结构)

前言 PS:本文相关头文件.预编译以及typedef如下,阅读一遍以便于下面的理解: #include <stdio.h> #include <stdlib.h> #inclu ...

- iOS 内存泄漏排查以及处理

使用Xcode7的Instruments检测解决iOS内存泄露 文/笨笨的糯糯(简书作者)原文链接:http://www.jianshu.com/p/0837331875f0作为一名iOS开发攻城 ...

- 单源最短路径(1):Dijkstra 算法

一:背景 Dijkstra 算法(中文名:迪杰斯特拉算法)是由荷兰计算机科学家 Edsger Wybe Dijkstra 提出.该算法常用于路由算法或者作为其他图算法的一个子模块.举例来说,如果图中的 ...

- Java I/O---序列化接口Serializable

1.JDK API 中关于Serializable的描述 public interface Serializable 类通过实现 java.io.Serializable 接口以启用其序列化功能.未实 ...

- Swift学习第二天--面向对象

//: Playground - noun: a place where people can play import UIKit var str = "Hello, playground& ...

- JavaBean转Map方法

Map<String, Object> fieldMap =new HashMap<String, Object>(); BeanInfo beanInfo = Introsp ...

- [经验分享]WebApi+SwaggerUI 完美展示接口

不喜欢说废话,直接上干货. 第一步: 打开VS IDE ,新建一个WebAPI项目 选择Web .Net FrameWork (如果喜欢使用.Net Core的可以使用.Net Core) 选择Web ...

- 根据图片的路径(绝对路径/相对路径都可以),生成base64的

根据图片的路径(绝对路径/相对路径都可以),生成base64的 <!DOCTYPE html> <html> <head> <meta charset=&qu ...