20155302《网络对抗》Exp7 网络欺诈防范

20155302《网络对抗》Exp7 网络欺诈防范

实验内容

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

实验过程

简单应用SET工具建立冒名网站:

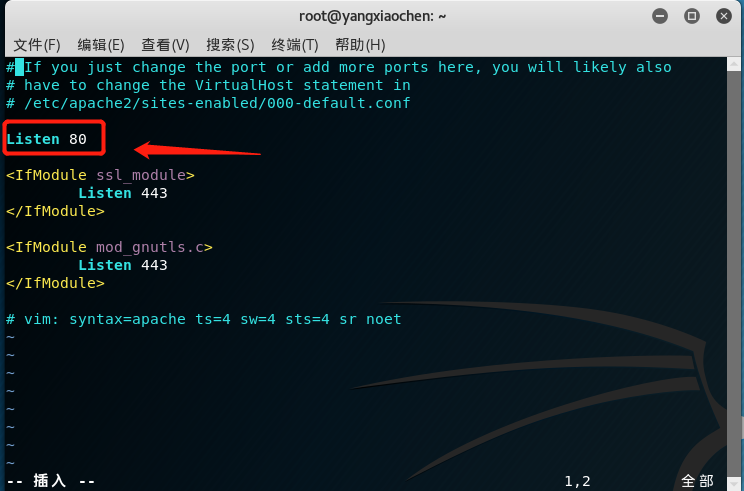

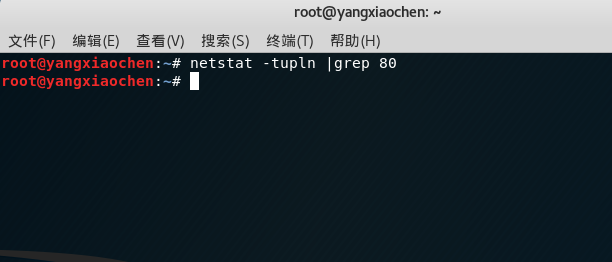

由于钓鱼网站需要在别的主机也能看到,所以需要开启本机的Apache服务,并且需要将Apache服务的端口号改成80,所以需要现在Kali中使用netstat -tupln |grep 80指令查看80端口是否被占用。若被占用则使用kill+进程ID杀死该进程。

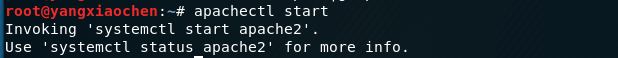

使用命令apachectl start开启Apache服务

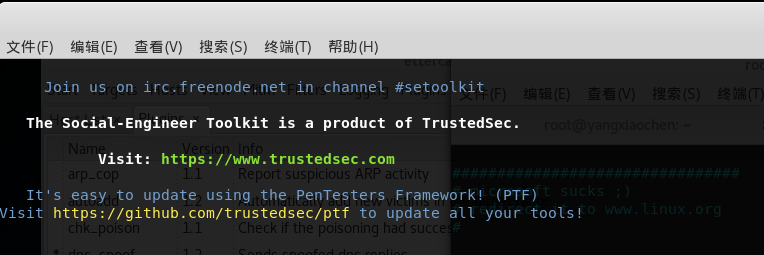

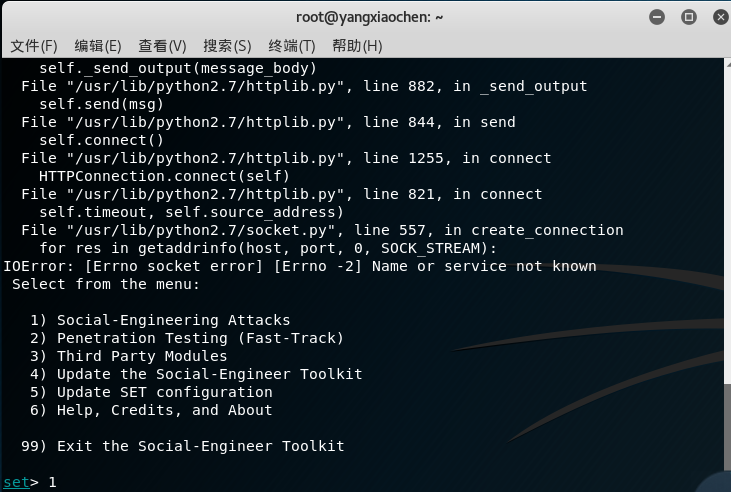

输入setoolkit打开SET工具

选择1进行社会工程学攻击:

接着选择2即钓鱼网站攻击向量:

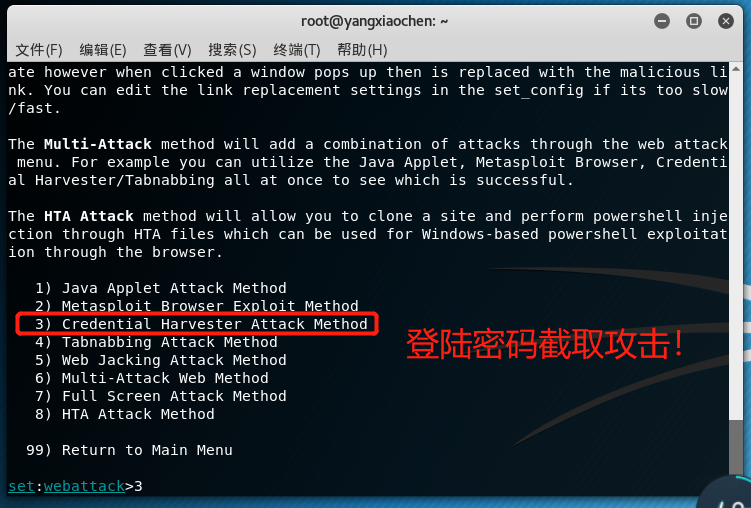

选择3即登录密码截取攻击:

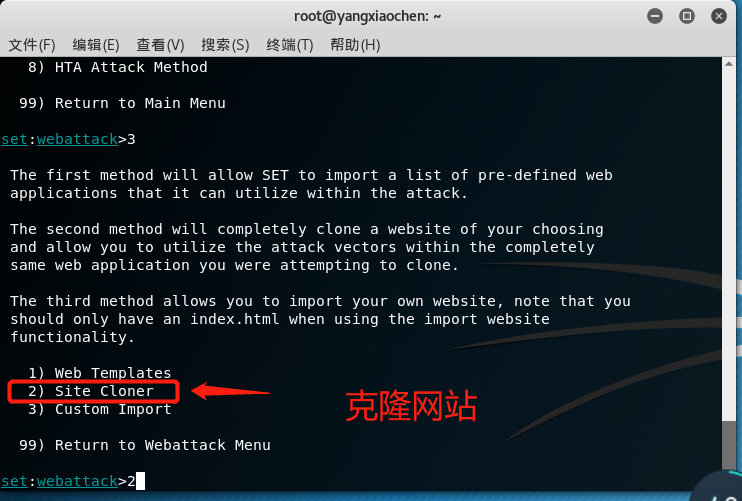

选择2进行克隆网站:

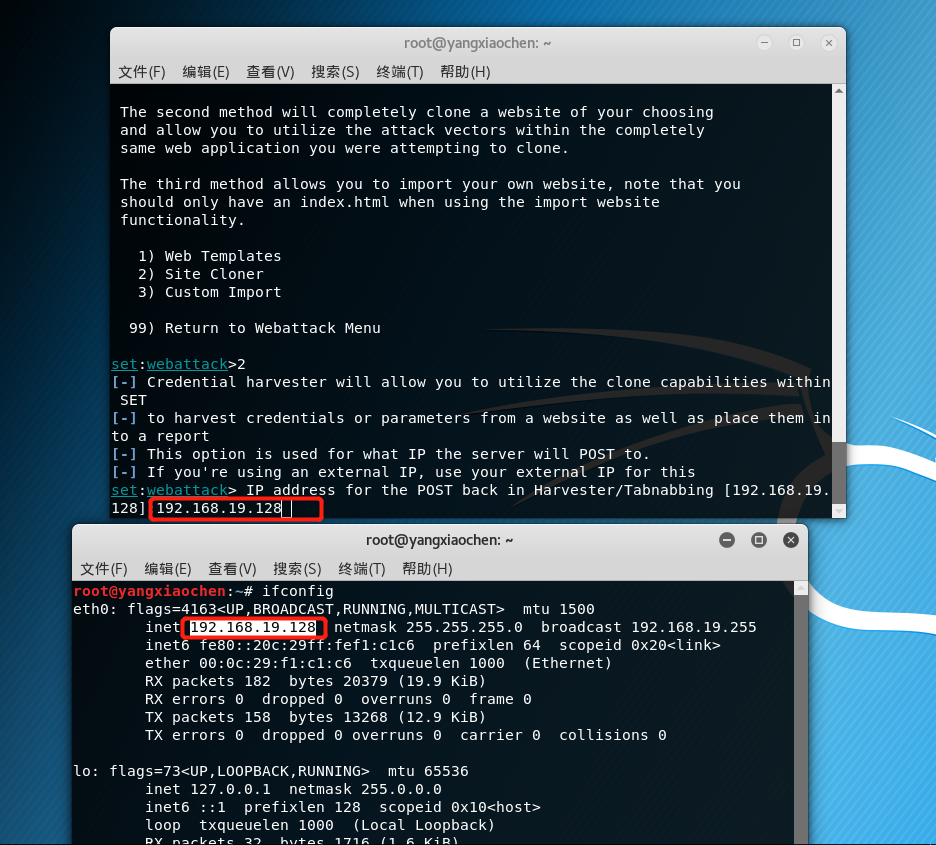

然后输入攻击机kali的ip地址:

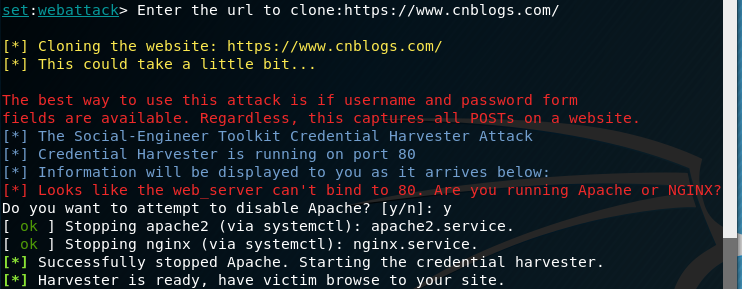

输入被克隆的url,先选择博客园试试:

通过在kali的浏览器中键入172.0.0.1来进行回环连接,发现可以转到设置的url中,代表钓鱼网站生成成功:

再在浏览器中键入kali机的IP地址发现让能登陆博客园:

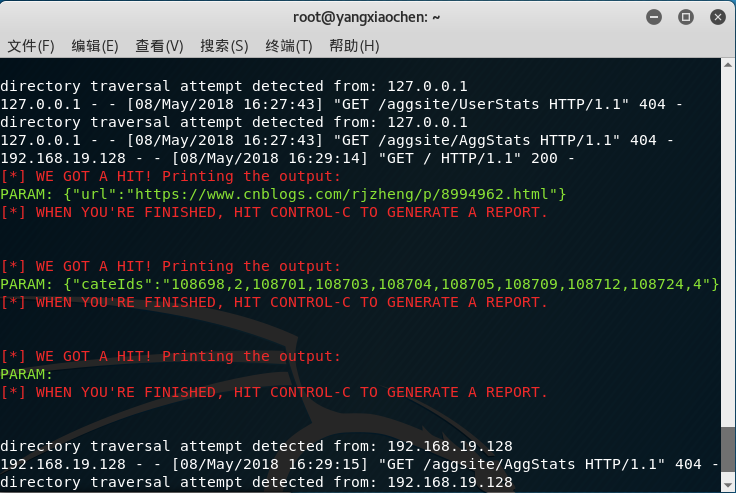

虽然可以看到连接信息,却看不到登陆名密码等重要信息,说明博客园还是很安全的:

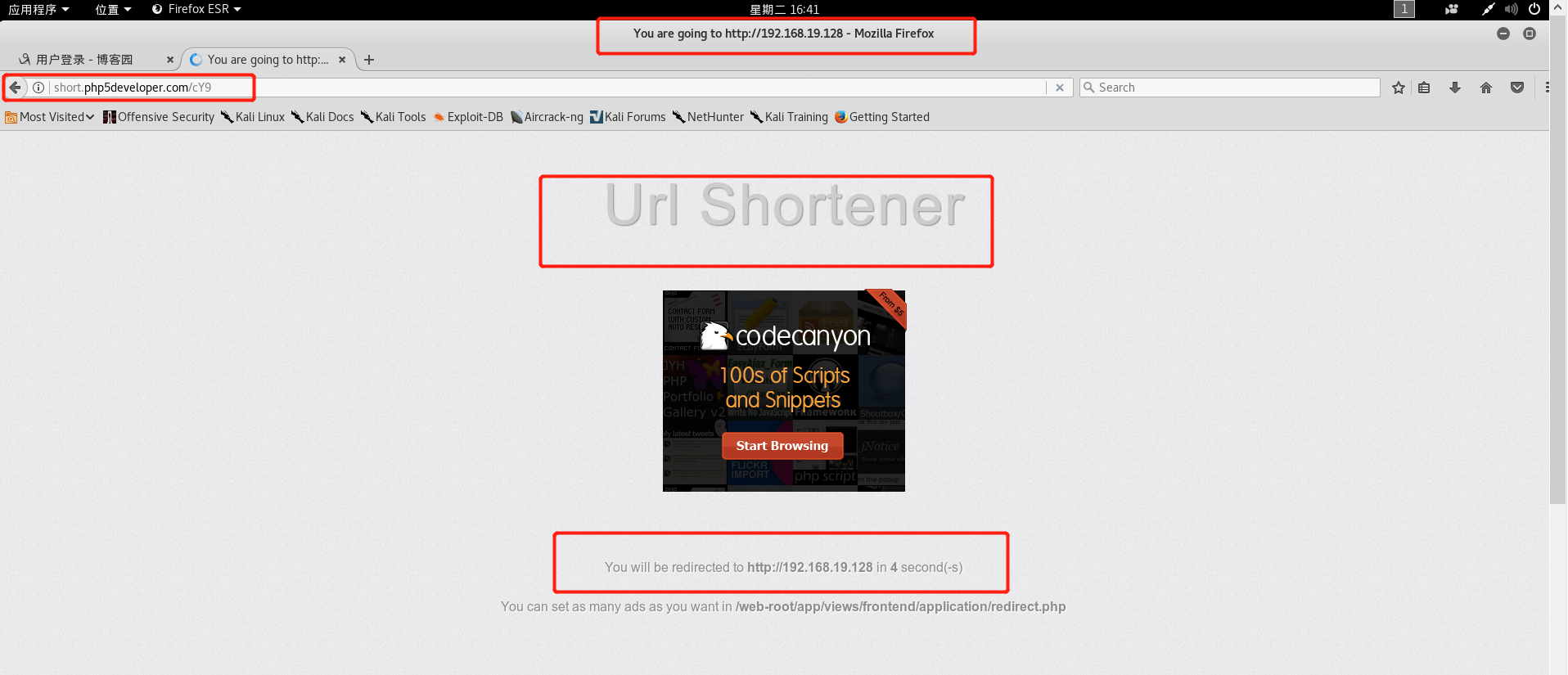

登陆网站http://short.php5developer.com可以给我们的ip地址进行包装加工,使其伪装成一个较为正常的域名骗人点击,并把生成的ip输入浏览器:

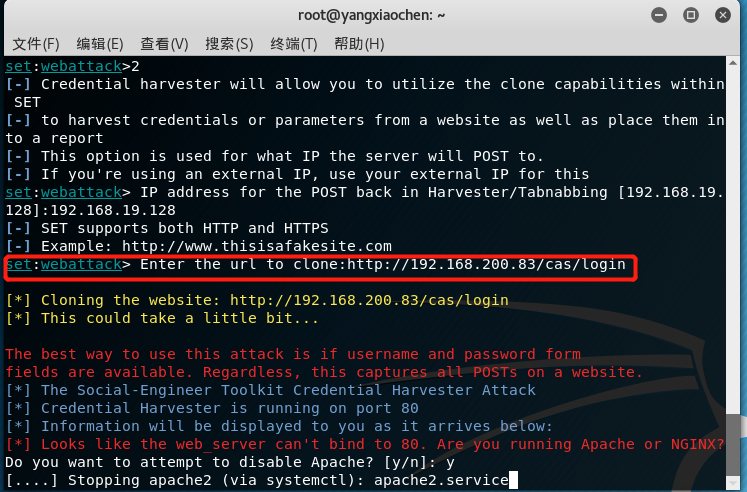

经过跳转提示后仍会转回博客园,不过这对于窃取别人的登陆账号及密码好像并没有太大的帮助,于是果断放弃攻击成熟的大型网站,转而攻击我们的教务系统网站:

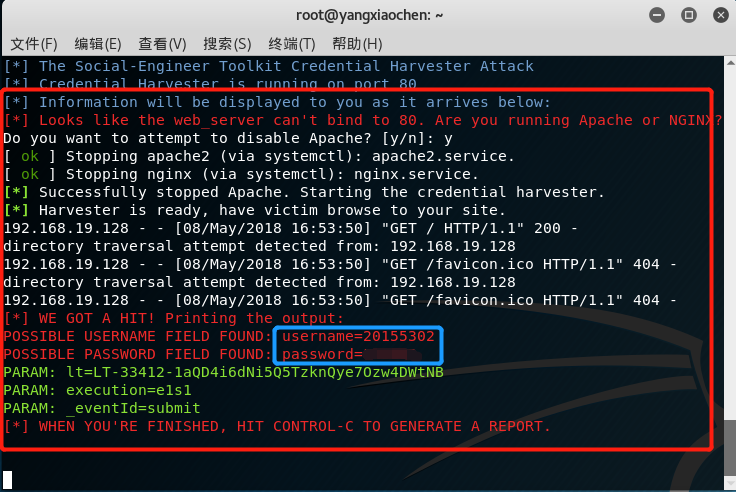

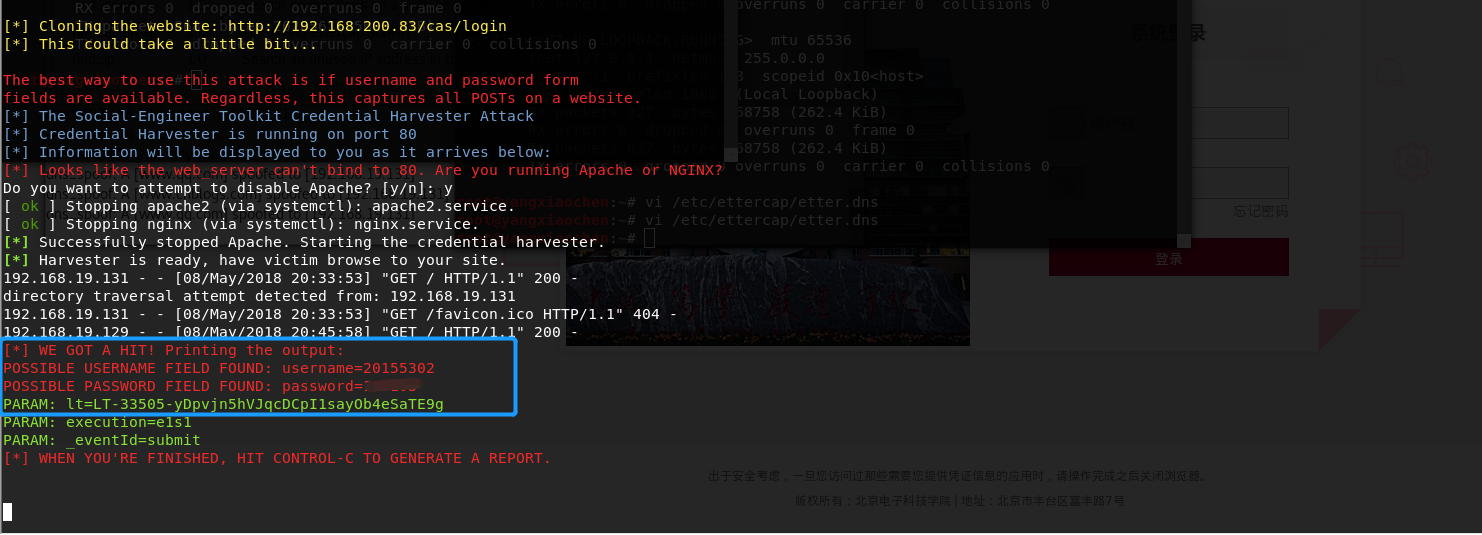

终于成功!可以看到登陆的用户名以及密码了!

ettercap DNS spoof

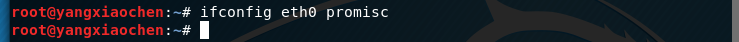

首先使用指令ifconfig eth0 promisc将kali网卡改为混杂模式

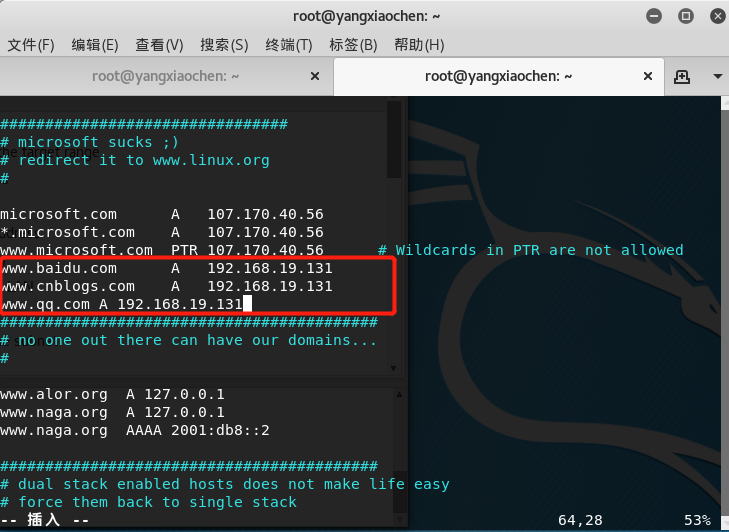

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP(实验二由于换网了,所以导致kali机的IP地址与实验一不同!)

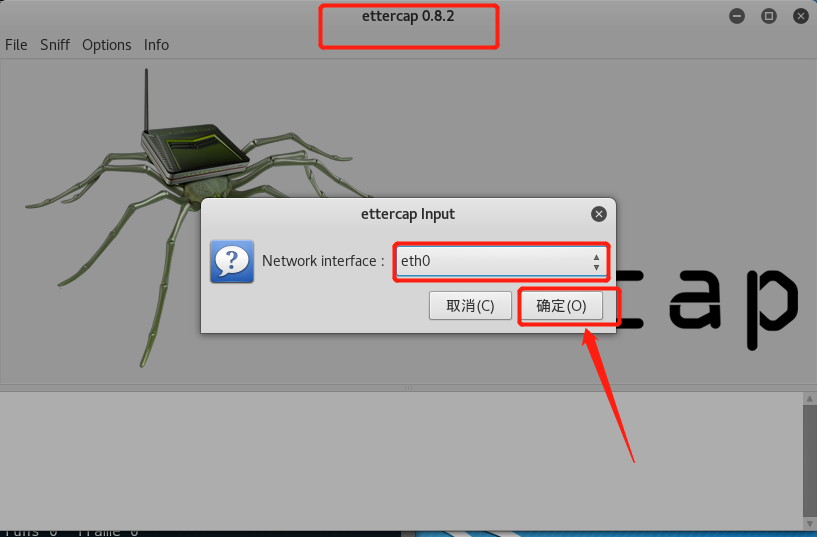

输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择确定eth0,即监听eth0网卡

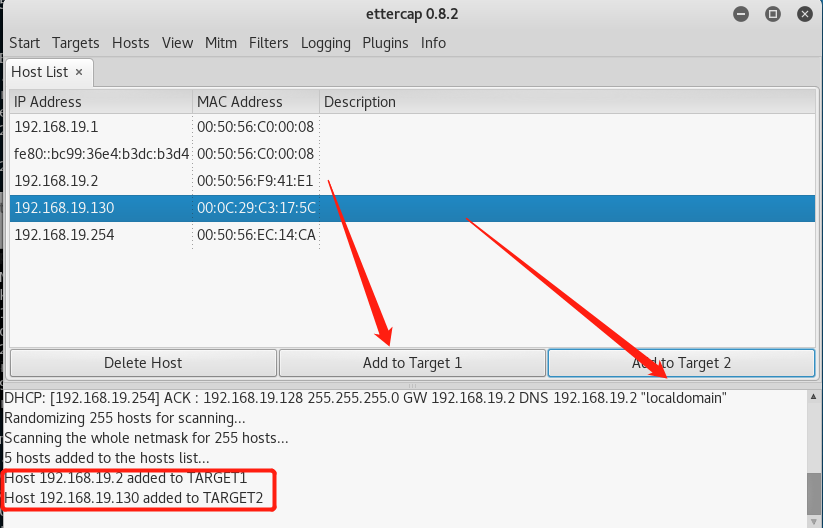

接下来扫描子网来查看存活主机,点击工具栏Hosts下的Scan for hosts扫描存活主机,再点击工具栏Hosts下的Hosts list查看有哪些存活主机,并将kali网关的IP添加到target1,靶机IP添加到target2

选择Plugins—>Manage the plugins,选择dns_spoof

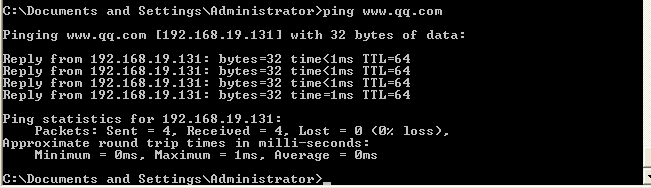

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.qq.com会发现解析的地址是kali的IP地址

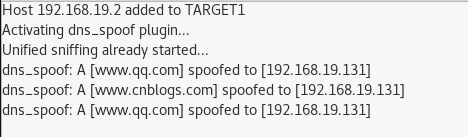

而在ettercap上也有相关的历史记录

ettercap DNS spoof

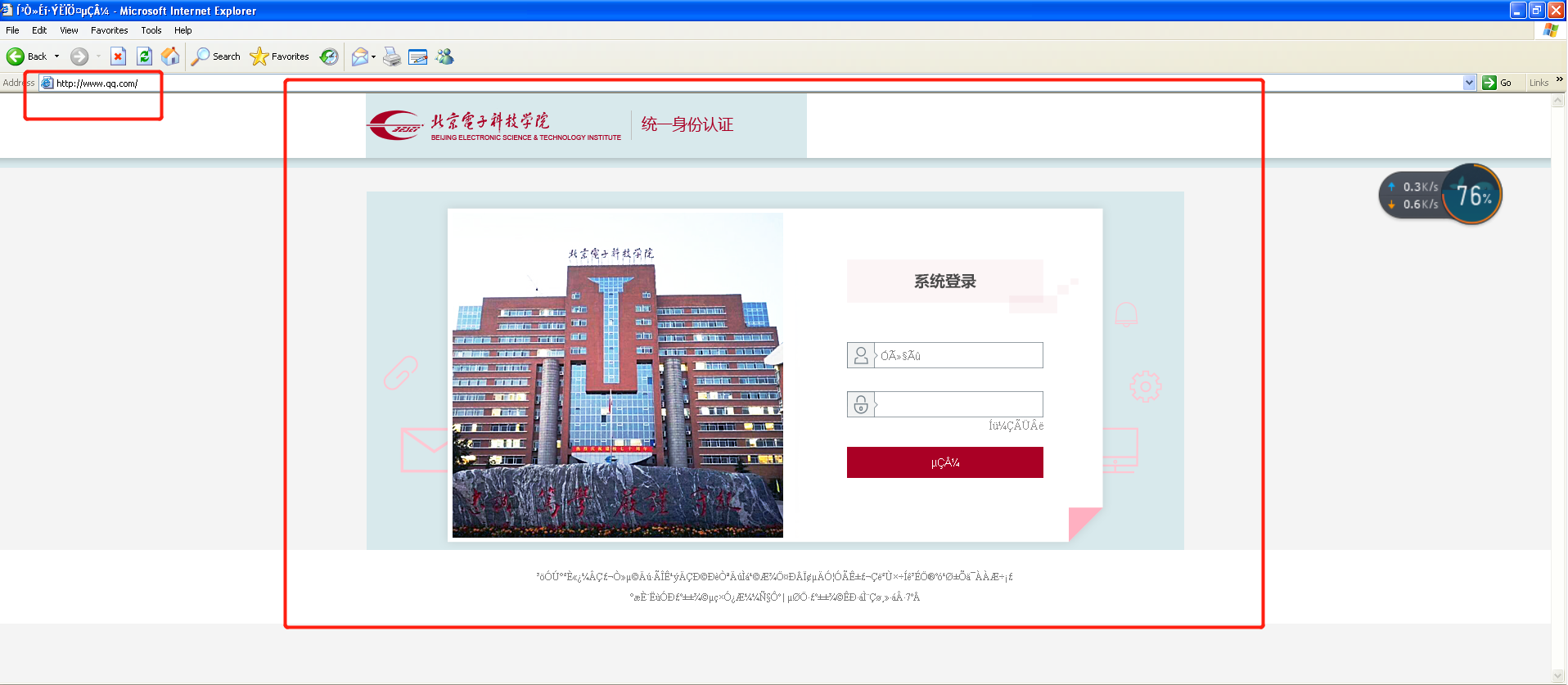

此试验其实就是以上两个实验的综合,完全就是在不关闭实验二的前提下,进行实验一的操作,并在靶机验证是否在访问实验二的特定IP时可以转到自己设置的钓鱼网站上并且成功获取登陆信息

靶机中输入的用户名和密码成功获取

基础问题

1.通常在什么场景下容易受到DNS spoof攻击?

同一局域网,另外公共场合的免费wifi等也容易受攻击。

2.在日常生活工作中如何防范以上两攻击方法?

•钓鱼网站大家都有一定的防范意识,不点击来路不明的网址,比如在QQ实时通讯中,即使网址相同,官方网站一般都会有“对勾”,而自定义的前面是“?”,这时就要小心了。还有在浏览网页、或者下载软件时弹出的各种窗口,抑或类似QQ中奖、重大补丁什么的不能点击。涉及身份信息的http网站不可以点击。

•DNS欺骗比较难防范,毕竟是被动的。但是我们可以,保护内部设备、使用DNSSEC等。日常生活的话,就需要登陆公共WiFi要谨慎。

实验总结与体会

本次实验较为简单轻松,希望后两次困难实验能够一帆风顺!

20155302《网络对抗》Exp7 网络欺诈防范的更多相关文章

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

随机推荐

- VS2017写代码时几个常用的快捷键

说明:组合键是同时按,非组合键是按住Ctrl依次按后面的键1.格式化 格式化全部代码 Ctrl+A+K+F 格式化选中的代码 Ctrl+K+F 2.注释代码 注释代码 ...

- AIDL安卓接口定义语言

Android Interface Definition Language简称AIDL翻译为 :安卓 接口 定义 语言 AIDL:进程间通信.Android ...

- Spring Boot系列学习文章(一) -- Intellij IDEA 搭建Spring Boot项目

前言: 最近做的一个项目是用Spring Boot来做的,所以把工作中遇到的一些知识点.问题点整理一下,做成一系列学习文章,供后续学习Spring Boot的同仁们参考,我也是第一次接触Spring ...

- Group by 分组查询 实战

实战经历,由于本人在共享单车上班,我们的单车管理模块,可以根据单车号查询单车,但是单车号没有设置unique(独一无二约束),说以这就增加了单车号可能重复的风险,但是一般情况下,单车号是不会重复的,因 ...

- [Android] TableLayout

public class TableLayout extends LinearLayout 查过文档,整理下要点: 一个 TableLayout 包含一些 TableRow 对象,每个对象代表一行.除 ...

- CSS 小结笔记之BFC

BFC 即为Block formatting context 的缩写,BFC 主要用来将一个盒子设置为一个隔离的容器,不管盒子内部的元素具有什么属性,都不会影响到盒子的外面. 1.哪些元素能产生BFC ...

- .NET(C#)如何遍历Dictionary

我们知道.NET中的Dictionary是键/值对的集合,使用起来也是比较方便,Dictionary也可以用KeyValuePair来迭代遍历,具体如下: using System; using Sy ...

- 大于2t的磁盘分区,并格式化ext4挂载

1:MBR分区表:(MBR含义:主引导记录) 所支持的最大卷:2T (T; terabytes,1TB=1024GB) 对分区的设限:最多4个主分区或3个主分区加一个扩展分区. 2:GPT分区表:(G ...

- [python]关于列表增加元素的几种操作

1.insert方法,该方法包含两个参数,第一个参数为插入的位置参数,第二个参数为插入内容 a = [0,0,0] b = [1,2,3] a.insert(0,b) print a 输出: [[1, ...

- Android学习之——自己搭建Http框架(1)

一.前言 近期学习http框架. 眼下写的这个框架临时仅仅适用于学习之用,实际用于项目之中还须要不断的优化. 要从server或者网络获取数据.显示到U ...