湖湘杯2020_ReMe

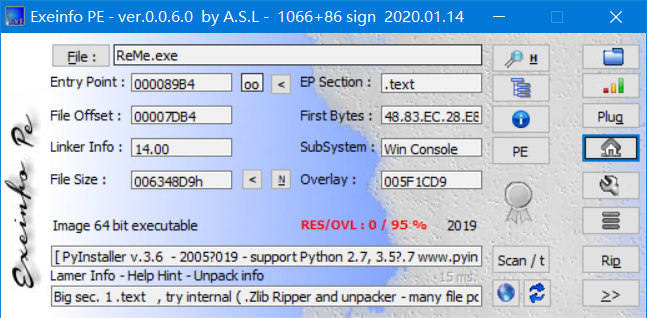

查壳后发现是由Python2.7环境下编译得到的exe可执行文件

由此想到可将exe转为pyc文件再反编译成py文件

且该方法只适用于py2 无混淆 因为py3的字节码结构有些许变化

step1:

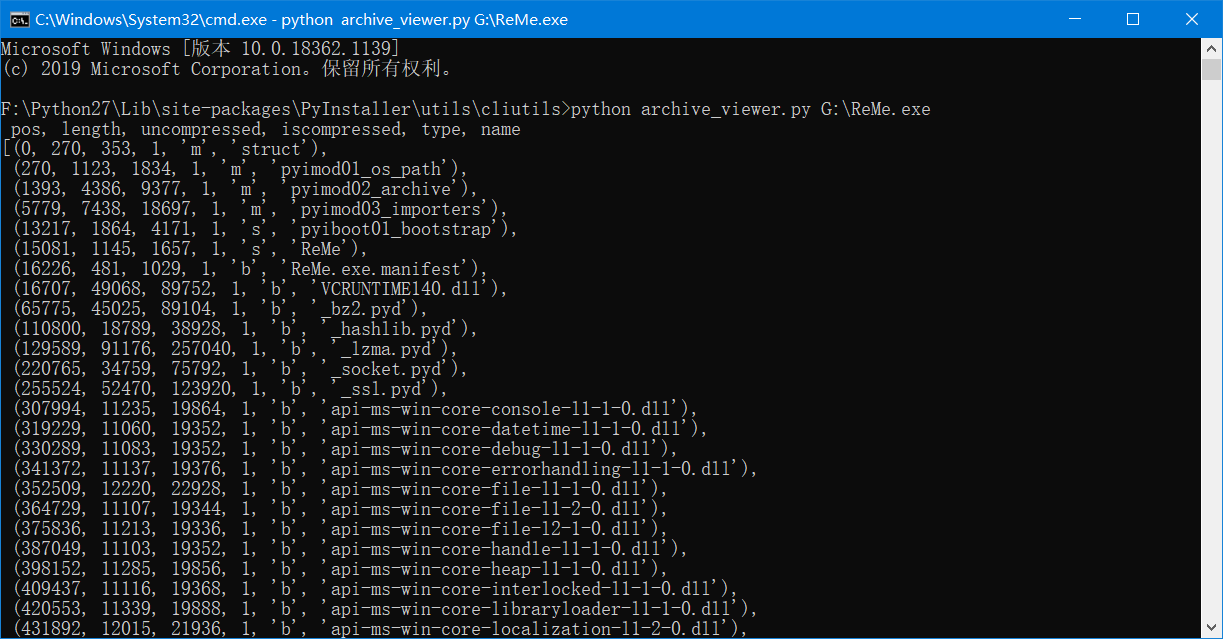

在该目录下启动archive_viewer.py程序操作该可执行文件

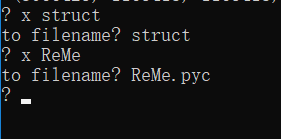

后分别使用x struct和x ReMe语句提取struct和生成的pyc文件 文件保存在当前目录中

step2:

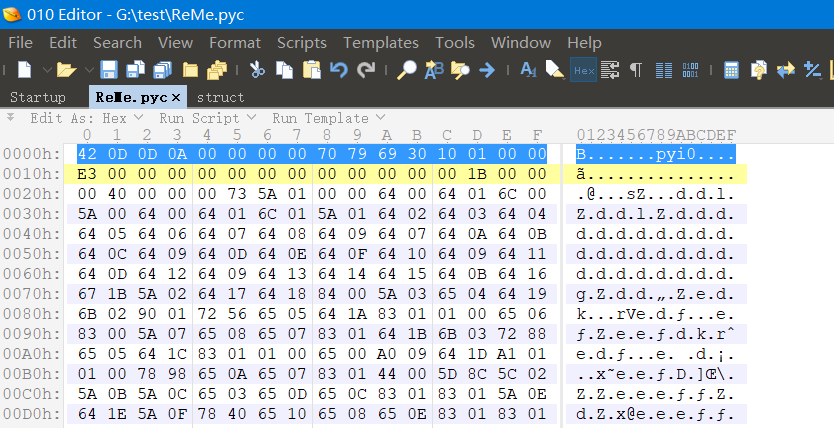

后来发现ReMe缺少部分文件头 后使用工具010editor将struct作为模板 把struct的头添加到ReMe中并保存

step3:

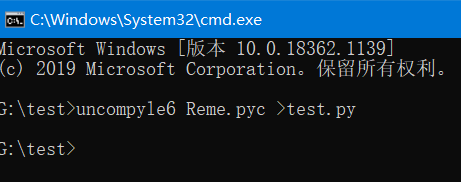

使用神器uncompyle6将pyc文件反编译为py文件

uncompyle6 ReMe.pyc >test.py

uncompyle6安装命令(pip install uncompyle6)

后得到完整源码

import sys, hashlib

check = [

'e5438e78ec1de10a2693f9cffb930d23',

'08e8e8855af8ea652df54845d21b9d67',

'a905095f0d801abd5865d649a646b397',

'bac8510b0902185146c838cdf8ead8e0',

'f26f009a6dc171e0ca7a4a770fecd326',

'cffd0b9d37e7187483dc8dd19f4a8fa8',

'4cb467175ab6763a9867b9ed694a2780',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'cffd0b9d37e7187483dc8dd19f4a8fa8',

'fd311e9877c3db59027597352999e91f',

'49733de19d912d4ad559736b1ae418a7',

'7fb523b42413495cc4e610456d1f1c84',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'acb465dc618e6754de2193bf0410aafe',

'bc52c927138231e29e0b05419e741902',

'515b7eceeb8f22b53575afec4123e878',

'451660d67c64da6de6fadc66079e1d8a',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'fe86104ce1853cb140b7ec0412d93837',

'acb465dc618e6754de2193bf0410aafe',

'c2bab7ea31577b955e2c2cac680fb2f4',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'f077b3a47c09b44d7077877a5aff3699',

'620741f57e7fafe43216d6aa51666f1d',

'9e3b206e50925792c3234036de6a25ab',

'49733de19d912d4ad559736b1ae418a7',

'874992ac91866ce1430687aa9f7121fc']

def func(num):

result = []

while num != 1:

num = num * 3 + 1 if num % 2 else num // 2

result.append(num)

return result

if __name__ == '__main__':

print('Your input is not the FLAG!')

inp = input()

if len(inp) != 27:

print('length error!')

sys.exit(-1)

for i, ch in enumerate(inp):

ret_list = func(ord(ch))

s = ''

for idx in range(len(ret_list)):

s += str(ret_list[idx])

s += str(ret_list[(len(ret_list) - idx - 1)])

md5 = hashlib.md5()

md5.update(s.encode('utf-8'))

if md5.hexdigest() != check[i]:

sys.exit(i)

md5 = hashlib.md5()

md5.update(inp.encode('utf-8'))

print('You win!')

print('flag{' + md5.hexdigest() + '}')直接修改代码爆破flag

import sys, hashlib

check = [

'e5438e78ec1de10a2693f9cffb930d23',

'08e8e8855af8ea652df54845d21b9d67',

'a905095f0d801abd5865d649a646b397',

'bac8510b0902185146c838cdf8ead8e0',

'f26f009a6dc171e0ca7a4a770fecd326',

'cffd0b9d37e7187483dc8dd19f4a8fa8',

'4cb467175ab6763a9867b9ed694a2780',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'cffd0b9d37e7187483dc8dd19f4a8fa8',

'fd311e9877c3db59027597352999e91f',

'49733de19d912d4ad559736b1ae418a7',

'7fb523b42413495cc4e610456d1f1c84',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'acb465dc618e6754de2193bf0410aafe',

'bc52c927138231e29e0b05419e741902',

'515b7eceeb8f22b53575afec4123e878',

'451660d67c64da6de6fadc66079e1d8a',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'fe86104ce1853cb140b7ec0412d93837',

'acb465dc618e6754de2193bf0410aafe',

'c2bab7ea31577b955e2c2cac680fb2f4',

'8e50684ac9ef90dfdc6b2e75f2e23741',

'f077b3a47c09b44d7077877a5aff3699',

'620741f57e7fafe43216d6aa51666f1d',

'9e3b206e50925792c3234036de6a25ab',

'49733de19d912d4ad559736b1ae418a7',

'874992ac91866ce1430687aa9f7121fc']

def func(num):

result = []

while num != 1:

num = num * 3 + 1 if num % 2 else num // 2

result.append(num)

return result

if __name__ == '__main__':

inp = [10]*27

if len(inp) != 27:

print('length error!')

sys.exit(-1)

flag = ''

for i, ch in enumerate(inp):

for each_num in range(30,128):

ret_list = func(each_num)

print(ret_list)

s = ''

for idx in range(len(ret_list)):

s += str(ret_list[idx])

s += str(ret_list[(len(ret_list) - idx - 1)])

print(s)

md5 = hashlib.md5()

md5.update(s.encode('utf-8'))

if md5.hexdigest() != check[i]:

continue

else:

flag += chr(each_num)

print(flag)

break

inp = flag

md5 = hashlib.md5()

md5.update(inp.encode('utf-8'))

print('You win!')

print('flag{' + md5.hexdigest() + '}')

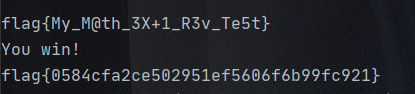

最后得到flag

湖湘杯2020_ReMe的更多相关文章

- CTF 湖湘杯 2018 WriteUp (部分)

湖湘杯 2018 WriteUp (部分),欢迎转载,转载请注明出处! 1. CodeCheck(WEB) 测试admin ‘ or ‘1’=’1’# ,php报错.点击登录框下面的滚动通知,URL ...

- 2017湖湘杯复赛writeup

2017湖湘杯复赛writeup 队伍名:China H.L.B 队伍同时在打 X-NUCA 和 湖湘杯的比赛,再加上周末周末周末啊,陪女朋友逛街吃饭看电影啊.所以精力有点分散,做出来部分题目,现在 ...

- 2019 湖湘杯 Reverse WP

0x01 arguement 下载链接:https://www.lanzous.com/i7atyhc 1.准备 获取到信息: 32位的文件 upx加密文件 在控制台打开文件 使用"upx ...

- 【CTF】2019湖湘杯 miscmisc writeup

题目来源:2019湖湘杯 题目链接:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id= ...

- 2017湖湘杯Writeup

RE部分 0x01 Re4newer 解题思路: Step1:die打开,发现有upx壳. Step2:脱壳,执行upx -d 文件名即可. Step3:IDA打开,shift+F12看字符串. 点进 ...

- Bugku Writeup —文件上传2(湖湘杯)

我们先来看下题目,题目说明是文件上传 我们可以尝试通过构造payload来进行测试 php://filter/read=convert.base64-encode/resource=flag 获取到f ...

- 2018湖湘杯web、misc记录

1.题目名 Code Check 打开题目,右键发现有id参数的url,简单base64解码以后发现不是明文,说明利用了其他的加密方式,那么应该会有具体的加密方式给我们,于是试试常见的文件泄露,可以发 ...

- 湖湘杯2020 writeup

这个平台中间卡的离谱,卡完过后交了flag分还掉了 Web 题目名字不重要 也算是非预期吧,赛后y1ng师傅也说了因为要多端口环境必须这样配,预期解很难 NewWebsite 后台弱口令admin a ...

- uaf-湖湘杯2016game_学习

0x00 分析程序 根据分析,我们可以得到以下重要数据结构 0x01 发现漏洞 1.在武器使用次数耗光后,程序会把存储该武器的堆块free,在free的时候没有清空指针,造成悬挂指针 2.commen ...

随机推荐

- Dubbo 成熟度策略.

url: http://dubbo.apache.org/zh-cn/docs/user/maturity.html Dubbo成熟度策略 Feature Maturity Strength Prob ...

- makefile实验三 理解make工作的基本原则

代码简单,但测试花样多,若能回答对本博客的每个步骤的预期结果,可以说对makefile的基础掌握是扎实的. 一,当前的makefile代码 root@ubuntu:~/Makefile_Test# r ...

- P2947 Look Up S

题目描述: 约翰的N(1≤N≤10^5)头奶牛站成一排,奶牛i的身高是Hi(l≤Hi≤1,000,000).现在,每只奶牛都在向右看齐.对于奶牛i,如果奶牛j满足i<j且Hi<Hj,我们可 ...

- SQL实战——03. 查找各个部门当前(to_date='9999-01-01')领导当前薪水详情以及其对应部门编号dept_no

查找各个部门当前(to_date='9999-01-01')领导当前薪水详情以及其对应部门编号dept_noCREATE TABLE `dept_manager` (`dept_no` char(4) ...

- Python中字符串有哪些常用操作?纯干货超详细

- Oracle缓存表与Oracle缓存的区别

一.Oracle缓存表 与 Oracle缓存 的概念 Oracle 缓存:是把Oracle近期查询的语句放置在Oracle设定的缓存当中. Oracle 缓存表:是把某个表放置在缓存当中,缓存是Ora ...

- ansible-playbook简介

1. ansible-playbook简介 • Playbooks 与 adhoc 相比,是一种完全不同的运用 ansible 的方式,是非常之强大的. • 简单来说,playbooks 是一种简单的 ...

- python进程开启的两种方式

一.进程 1.1.方式一 from multiprocessing import Process import time #方式一 def task(name): print(f"my na ...

- 【C++入门学习笔记】函数和对象!你需要这一篇文章入门C++!

一.本篇要学习的内容和知识结构概览 二.知识点逐条分析 1. 混合型语言 C++源文件的文件扩展名为.cpp, 也就是c plus plus的简写, 在该文件里有且只能有一个名为main的主函数, ...

- ValidatorException-异常

Java在发送Https请求的时候,不可避免的会发生SSL证书认证失败 错误信息:sun.security.validator.ValidatorException: PKIX path buildi ...