android脱壳之DexExtractor原理分析

导语:

资源地址:

DexExtractor脱壳原理

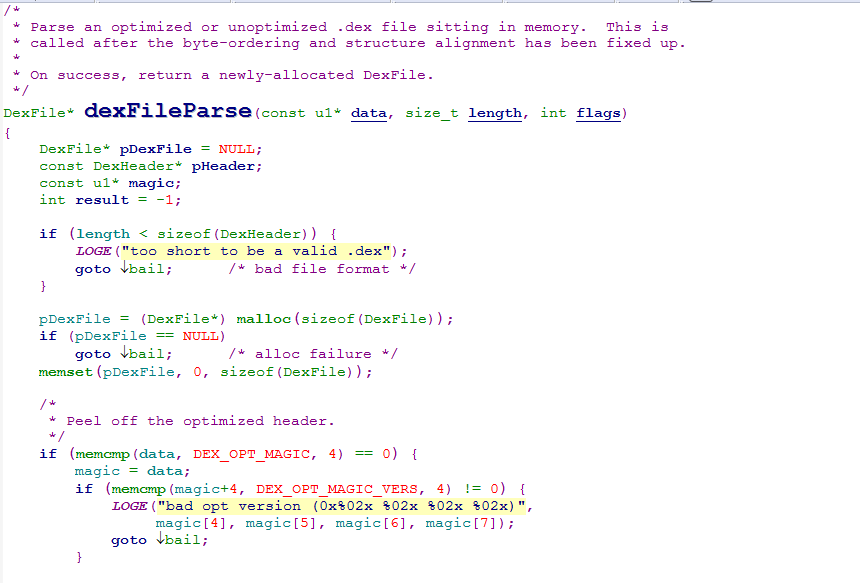

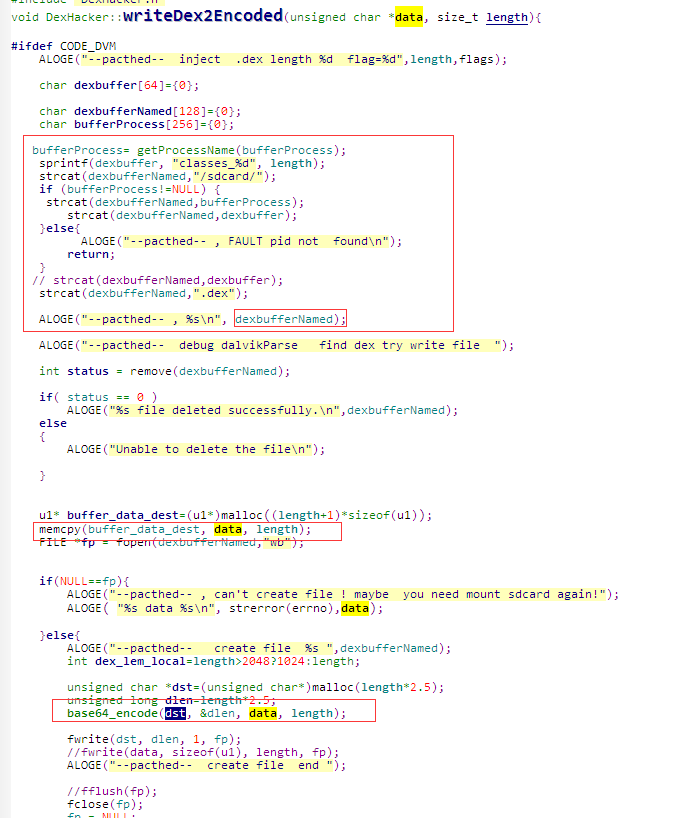

原理分析:

<uses-permission android:name=”android.permission.WRITE_EXTERNAL_STORAGE”/>

DexExtractor脱壳法的脱壳步骤

- 在Android源码(AOSP)中,添加DexExtractor功能, 然后编译生成system.img,但是这个system.img 只使用余google手机和模拟器(你如果不想编译,这里给出了一个修改之后的system.img下载地址:https://pan.baidu.com/s/1jG3WQMU,这个文件是Android4.4系统的)

- 你如果没有google手机,也不想使用模拟器, 你可以替换手机系统的libdvm.so,DexExtractor的github 有提供(ARM, X86两个版本)

- 你使用你的手机支持 CM/LineageOS/TheMuppets 系统, 你可以下载他们源码,然后使用DexExtractor源码重写函数dexFileParse,然后编译,刷机。 (笔者支持这么干, 不过笔者还没弄过, 这么干,主动权全在我们手里)

关于笔者

android脱壳之DexExtractor原理分析的更多相关文章

- android脱壳之DexExtractor原理分析[zhuan]

http://www.cnblogs.com/jiaoxiake/p/6818786.html内容如下 导语: 上一篇我们分析android脱壳使用对dvmDexFileOpenPartial下断点的 ...

- (转)Android 系统 root 破解原理分析

现在Android系统的root破解基本上成为大家的必备技能!网上也有很多中一键破解的软件,使root破解越来越容易.但是你思考过root破解的 原理吗?root破解的本质是什么呢?难道是利用了Lin ...

- Android 系统 root 破解原理分析 (续)

上文<Android系统root破解原理分析>介绍了Android系统root破解之后,应用程序获得root权限的原理.有一些网友提出对于root破解过程比较感兴趣,也提出了疑问.本文将会 ...

- Android手机一键Root原理分析

图/文 非虫 一直以来,刷机与Root是Android手机爱好者最热衷的事情.即使国行手机的用户也不惜冒着失去保修的风险对Root手机乐此不疲.就在前天晚上,一年一度的Google I/O大会拉开了帷 ...

- Android 系统 root 破解原理分析

现在Android系统的root破解基本上成为大家的必备技能!网上也有很多中一键破解的软件,使root破解越来越容易.但是你思考过root破解的 原理吗?root破解的本质是什么呢?难道是利用了Lin ...

- Android系统root破解原理分析

http://dengzhangtao.iteye.com/blog/1543494 root破解过程的终极目标是替换掉系统中的su程序.但是要想替换掉系统中su程序本身就是需要root权限的,怎样在 ...

- DexHunter在Dalvik虚拟机模式下的脱壳原理分析

本文博客地址:http://blog.csdn.net/qq1084283172/article/details/78494671 在前面的博客<DexHunter的原理分析和使用说明(一)&g ...

- drizzleDumper的原理分析和使用说明

https://blog.csdn.net/qq1084283172/article/details/53561622 版权声明:本文为博主原创文章,未经博主允许不得转载. https://blog. ...

- android 脱壳 之 dvmDexFileOpenPartial断点脱壳原理分析

android 脱壳 之 dvmDexFileOpenPartial断点脱壳原理分析 导语: 笔者主要研究方向是网络通信协议的加密解密, 对应用程序加固脱壳技术很少研究, 脱壳壳经历更是经历少之甚少. ...

随机推荐

- spark优化系列一:参数介绍

1 spark on yarn常用属性介绍 属性名 默认值 属性说明 spark.yarn.am.memory 512m 在客户端模式(client mode)下,yarn应用master使用的内存数 ...

- 【TRICK】[0,n)中所有大小为k的子集的方法

<< k) - ; <<n)) { int x = comb & -comb, y = comb + x; comb = (((comb & ~y)/x)> ...

- C++11中default的使用

In C++11, defaulted and deleted functions give you explicit control over whether the special member ...

- php杂记——2(数组的使用)

1.建立升序数组:range(); $numarr1 = range(1,4); //(1,2,3,4) $numarr2 = range(1,10,2); //(1,3,5,7,9) $letter ...

- cgi、fastcgi、php-cgi、php-fpm的关系

1. CGI CGI全称是"公共网关接口"(Common Gateway Interface),HTTP服务器与你的或其它机器上的程序进行"交谈"的一种工具,其 ...

- ExtJs工具篇(2)——Aptana Studio 3 汉化

本身用的是中文版本的,但是输入一些中文后,竟然有乱码,所以就想把它汉化.在网上搜索了一下,把步骤记录如下: 首先到这个网站去 http://aptana.com/support 选择View Docu ...

- spring boot 中文文档地址

spring boot 中文文档地址 http://oopsguy.com/documents/springboot-docs/1.5.4/index.html Spring Boot 参考指 ...

- LeetCode题目解答

LeetCode题目解答——Easy部分 Posted on 2014 年 11 月 3 日 by 四火 [Updated on 9/22/2017] 如今回头看来,里面很多做法都不是最佳的,有的从复 ...

- ios下 active 演示激活

document.body.addEventListener('touchstart', function () { });

- Linux环境搭建系列之sorl服务器的安装部署

http://blog.csdn.net/upxiaofeng/article/details/51425732