20169221 2016——2017《网络攻防》SQL注入

准备知识

1.SQL语言

结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统;同时也是数据库脚本文件的扩展名。

2.SQL注入

SQL注入:SQL注入能使攻击者绕过认证机制,完全控制远程服务器上的数据库。SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令,这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

3.SQL注入危害

1)非法读取、篡改、添加、删除数据库中的数据。

2)盗取用户的各类敏感信息,获取利益。

3)通过修改数据库来修改网页上的内容。

4)私自添加或删除账号。

5)注入木马等等。

环境搭建

1.启动mysql:sudo mysqld_safe

2.启动Apachesudo service apache2 start

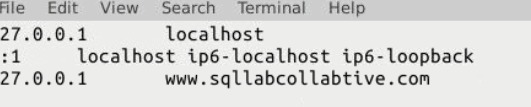

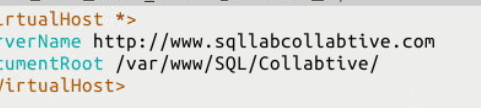

3.配置DNS:sudo vim /etc/hosts

4.配置网站文件:sudo vim /etc/apache2/conf.d/lab.conf

5.输入 sudo service apache2 restart 重启服务

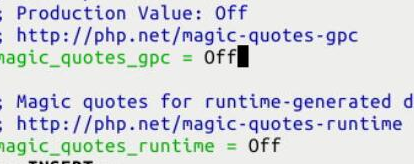

6.关闭php配置策略:sudo vim /etc/php5/apache2/php.ini

- 把magic_quotes_gpc=On 改为 magic_quotes_gpc = Off

实验内容

1.lab1 select语句的sql注入

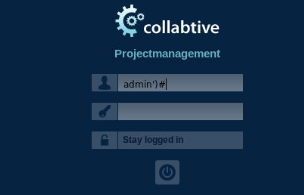

访问:www.sqllabcollabtive.com;当我们知道用户而不知道到密码的时候,可以怎么登陆?

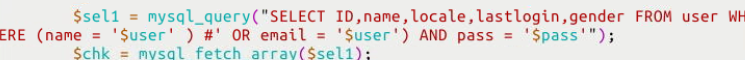

查看登陆验证文件:·sudo vim /var/www/SQL/Collabtive/include/class.user.php·

修改第375行

重启一下

重启一下

在$user后面加上) # 这样就会只验证用户名,后面的会被#注释

2.lab2 update语句的sql注入

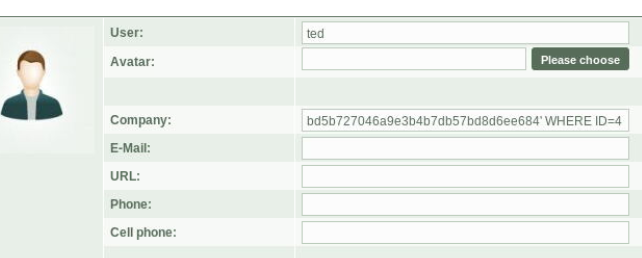

Collabtive平台中可以更新用户信息,我们要实现通过自己的用户去修改别人的用户信息

访问用户编辑链接:http://www.sqllabcollabtive.com/manageuser.php?action=editform&id=1

在Collabtive web应用程序中,如果用户想更新他们的个人资料,他们可以去我的帐户,单击编辑链接,然后填写表格以更新资料信息。在用户发送更新请求到服务器,一个UPDATE SQL语句将建造在include/class.user.php。这句话的目的是修改用户表中的当前用户的配置信息。有一个在这个SQL语句中的SQL注入漏洞;sudo vim /var/www/SQL/Collabtive/include/class.user.php

我们会发现sql语句为:SELECT ID WHERE name='$user',并且company的位置是存在注入漏洞,原理同lab1。这样我们就可以越权来修改其他用户的信息及密码;我们使用任意用户,如: bob bob 进行登录;在编辑用户的位置:user 填 ted 用户;

Company 处填:

',

pass= '9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684' WHERE ID = 4 # '

注:这里的 9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684 就是pass的md5值;

修改后退出当前用户,使用ted用户登录,这个时候ted用户的密码就是pass。

防御策略

1.SQL注入漏洞的根本问题是数据与代码的分离失败,因此我们可以针对这个原因进行防御

2.防御转义特殊字符使用,默认开启magic_quotes_gpc,将magic_quotes_gpc值设为On。

3.避免使用特殊字符

MySQL提供一个函数 mysql_real_escape_string(),这个函数可以用来过滤一些特殊字符;如\x00, \n, \r, , ', " and \x1a;

防御策略3--数据与sql语句的分离

通过SQL逻辑分离来告诉数据库到底是哪部分是数据部分,哪一部分是SQL语句部分;

提供以新的new mysqli()函数, 将这个函数写入config/standary/config.php文件

20169221 2016——2017《网络攻防》SQL注入的更多相关文章

- web应用程序安全攻防---sql注入和xss跨站脚本攻击

kali视频学习请看 http://www.cnblogs.com/lidong20179210/p/8909569.html 博文主要内容包括两种常见的web攻击 sql注入 XSS跨站脚本攻击 代 ...

- 2017-2018-2 20179205《网络攻防技术与实践》第十一周作业 SQL注入攻击与实践

<网络攻防技术与实践>第十一周作业 SQL注入攻击与实践 1.研究缓冲区溢出的原理,至少针对两种数据库进行差异化研究 缓冲区溢出原理 在计算机内部,输入数据通常被存放在一个临时空间内, ...

- 20169214 2016-2017-2 《网络攻防实践》第十一周实验 SQL注入

20169214 2016-2017-2 <网络攻防实践>SQL注入实验 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表 ...

- 2017-2018-2 20179204《网络攻防实践》第十一周学习总结 SQL注入攻击与实践

第1节 研究缓冲区溢出的原理,至少针对两种数据库进行差异化研究 1.1 原理 在计算机内部,输入数据通常被存放在一个临时空间内,这个临时存放的空间就被称为缓冲区,缓冲区的长度事先已经被程序或者操作系统 ...

- 《网络攻防》 第十二周作业 SQL注入

SQL注入实践 1.打开seed虚拟机,使用命令sudo service apache2 start启动apache,发现一条提示,意思就是不能可靠地确定域名,如图 即使右下角标着OK,但我还是不放心 ...

- SQL注入攻防入门详解

=============安全性篇目录============== 本文转载 毕业开始从事winfrm到今年转到 web ,在码农届已经足足混了快接近3年了,但是对安全方面的知识依旧薄弱,事实上是没机 ...

- SQL注入攻防入门详解(2)

SQL注入攻防入门详解 =============安全性篇目录============== 毕业开始从事winfrm到今年转到 web ,在码农届已经足足混了快接近3年了,但是对安全方面的知识依旧薄弱 ...

- [转]SQL注入攻防入门详解

原文地址:http://www.cnblogs.com/heyuquan/archive/2012/10/31/2748577.html =============安全性篇目录============ ...

- 【渗透攻防WEB篇】SQL注入攻击初级

前言不管用什么语言编写的Web应用,它们都用一个共同点,具有交互性并且多数是数据库驱动.在网络中,数据库驱动的Web应用随处可见,由此而存在的SQL注入是影响企业运营且最具破坏性的漏洞之一,这里我想问 ...

随机推荐

- CF 914G Sum the Fibonacci——子集卷积

题目:http://codeforces.com/contest/914/problem/G 第一个括号可以子集卷积:第三个括号可以用 FWT 异或卷积:这样算出选两个数组成 x 的方案数:三个部分的 ...

- mac下执行 appium-doctor 出现 “Could not detect Mac OS X Version from sw_vers output: '10.12 '” 解决方法

You can config file by this command: grep -rl "Could not detect Mac OS X Version from sw_vers ...

- Java 获取字符串长度 length()

Java 手册 实例: public class Length { public static void main(String[] args) { String str = "hgdfas ...

- C++ is-a关系

首先举一个例子: 在日常生活中,我们所说的眼镜大都是带框的眼镜,但是当提起隐形眼镜时,我们想一下它属不属于眼镜呢?答案肯定是属于的.这里的隐形眼镜和眼镜就是属于 is-a 的关系. 在面向对象编程过程 ...

- Python基础之文件

输出一行一行的,效率更高 一个任务: 主函数:

- 利用spring的ApplicationListener监听某一类事件的发生

1.ApplicationListener在使用过程中可以监听某一事件的发生,可以做出相应的处理,这个方式不常用,但是在特殊情况下面还是有用的. 2.导包pom.xml <project xml ...

- undo表空间居高不下和enq: US - contention

这几天遇到一个错误,我也不知道算不算错误吧,因为没有报错,只是在那突然的短短2分钟内表的操作突然降低了,导致了该软件重新启动.查看alert日志没有报错,而是在ASH里找到了TOP SQL框有一个这样 ...

- 基于SOA的编程模型

1.webservice是SOA架构的一种实现 ============================================================================ ...

- IOS上架(九) AppStore编译生成ipa文件并上传

IOS上架上传ipa文件 AppStore https://itunesconnect.apple.com delphi project>option里的CFBundleVersion 上传的版 ...

- 少走弯路,给Java 1~5 年程序员的建议

参考:https://www.jianshu.com/p/5681a1f0aad6 今天LZ是打算来点干货,因此咱们就不说一些学习方法和技巧了,直接来谈每个阶段要学习的内容甚至是一些书籍.这一部分的内 ...