Vulnhub-Troll-1靶机-ftp匿名登录+流量包分析+hydra爆破+ssh登录脚本提权

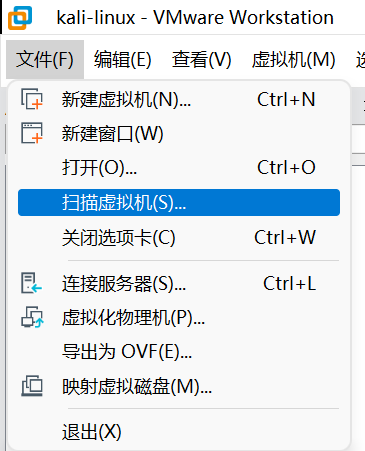

一、靶机搭建

选择扫描虚拟机

选择路径即可

二、信息收集

扫ip

靶机ip:192.168.108.144

扫开放端口

开放了ftp服务

扫版本服务信息

信息如下

21/tcp open ftp vsftpd 3.0.2

22/tcp open ssh OpenSSH 6.6.1p1 Ubuntu 2ubuntu2 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.7 ((Ubuntu))

指纹探测

nmap 192.168.108.144 -p 21,22,80 -sV -sC -O --version-all

开启了ftp服务

信息如下:

运行系统:linux 3.x|4.x

操作系统CPE:cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4

操作系统:linux 3.2-4.9

目录扫描

dirb扫描发现一个爬虫协议

dirsearch扫描

三、Web渗透

查询官网看看可用信息

翻译一下

Tr0ll的灵感来自OSCP实验室内机器的不断拖动。

目标很简单,获取root并从/root目录获取Proof.txt。

不适合容易受挫的人!公平的警告,前方有巨魔!

难度:初学者;类型:boot2root

访问web页面,没有什么可用信息

看看robots.txt页面

访问 /secret,没有什么可用利用的

ftp匿名登陆

这里想到了之前开放的21端口,开放着ftp服务,利用一下,成功登录

ftp匿名登录的几种方式

用户名:anonymous 密码:Email或者为空

用户名:FTP 密码:FTP或者为空

用户名:USER 密码:pass

输入help可用查看可以使用的命令

ls查看一下,发现一个lol.pcap文件

利用get命令下载下来

查看一下

流量包分析

wirshark分析一下

追踪TCP流,在第一个流中发现下面的信息,存在一个secret_stuff.txt文件

第二个流,翻译过来看看

好吧,好吧,你难道不是一个聪明的小恶魔吗,你差点就找到那个sup3rs3cr3tdirlol?哈哈:-P

哎呀,你离得太近了。。。必须更加努力!

web信息收集

访问页面,是一个页面,需要下载,不过下载下来是乱码

在kali试试,wget下载,应该是一个c语言文件

strings查看一下,发现地址

访问一下

找找可用信息

这个应该是密码

下载下来

hydra爆破+ssh登录

hydra爆破一下,拿到账户密码

login: overflow

password: Pass.txt

ssh登录

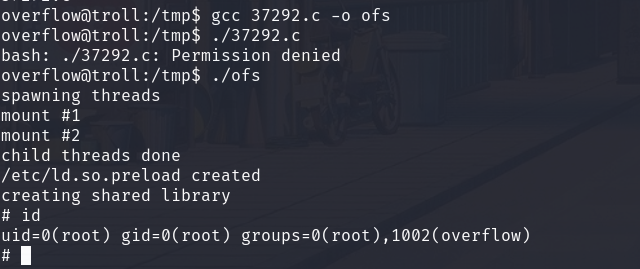

四、提权

先切换为交互界面

python -c 'import pty; pty.spawn("/bin/bash")'

看看内核版本

查找该漏洞

下载下来查看

看来使用方法也给我们了,开启监听

exp利用

进入tmp目录并下载脚本

编译并执行

提权成功

Vulnhub-Troll-1靶机-ftp匿名登录+流量包分析+hydra爆破+ssh登录脚本提权的更多相关文章

- TLS握手协议分析与理解——某HTTPS请求流量包分析

https://xz.aliyun.com/t/1039 HTTPS简介 HTTPS,是一种网络安全传输协议,在HTTP的基础上利用SSL/TLS来对数据包进行加密,以提供对网络服务器的身份认证,保护 ...

- Wireshark数据抓包分析——网络协议篇

Wireshark数据抓包分析--网络协议篇 watermark/2/text/aHR0cDovL2Jsb2cuY3Nkbi5uZXQvZGF4dWViYQ==/ ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub:maskcrafter-1.1靶机

kali:192.168.111.111 靶机:192.168.111.187 信息收集 端口扫描 nmap -A -v -sV -T5 -p- --script=http-enum 192.168. ...

- 发放福利:原价135元/年的阿里云CDN流量包(500GB)免费送

不少朋友看过本站推荐的两篇文章:1. <阿里云全民云计算活动:云服务器ECS二折起>2. <阿里云双11优惠活动-爆款云服务器> 大部分人都说不错,很快下单购买了服务器,后续使 ...

- FTP协议的粗浅学习--利用wireshark抓包分析相关tcp连接

一.为什么写这个 昨天遇到个ftp相关的问题,关于ftp匿名访问的.花费了大量的脑细胞后,终于搞定了服务端的配置,现在客户端可以像下图一样,直接在浏览器输入url,即可直接访问. 期间不会弹出输入用户 ...

- aircrack-ng破解wlan无线流量包

记录一下新的知识点. 无线协议里最关键的就是EAPOL协议了,这个里面保存着密钥,所以破解无线流量包也应该从这里入手. 用到的工具是aircrack-ng,这个在kali自带,也可以下载windows ...

- 运营商手机视频流量包业务日志ETL及统计分析

自己做过的项目在这里做一个记录,否则就感觉不是自己的了.一是因为过去时间已经很长了,二是因为当时做得有点粗糙,最后还不了了之了. 话不多说,先大致介绍一下项目背景.以前各大手机视频 App 一般都有运 ...

随机推荐

- 记一个注意事项:从 forEach argument 返回的 Promise 被忽略

举例说明: const arr = [1, 2, 3] arr.forEach(async item => { // ... }) 上面的代码校验会出一个警告,从 forEach argumen ...

- [Mybatis Plus]lambdaQueryWrapper和QueryWrapper的选择

结论 更推荐使用:LambdaQueryWrapper QueryWrapper:灵活但是不够类型安全 LambdaQueryWrapper:安全 分析 在MyBatis-Plus中,QueryWra ...

- Table flags are 0 in the data dictionary but the flags in file ./ibdata1 are 0x4800!

1.问题截图 cat /var/log/mysql/error.log 2019-01-28T09:49:57.076019Z 0 [ERROR] [FATAL] InnoDB: Table flag ...

- Docker非root用户修改/etc/hosts文件

本文会讲解在Docker容器环境下,非root用户如何编辑修改/etc/hosts文件. 1.背景和需求描述 环境:Docker 运行用户:非root用户,如普通用户1001 需求:应用运行在容器内, ...

- Qt数据库应用19-图片转pdf

一.前言 用户的需求真的是千奇百怪,刚做完不同页面横向纵向排版的需求,又来个需要图片转pdf的需求,提供静态函数直接使用. 经过这么些年的社会的毒打,我的原则是:用户是上帝和大爷,尽量站在用户的角度换 ...

- Qt编写可视化大屏电子看板系统14-标准曲线图

一.前言 近期将可视化大屏电子看板系统重新规划和调整项目结构代码,几个重大改变是新增启动窗体选择,可选大屏系统.控件演示.模块演示三种,其中控件演示是专门针对本系统中用到的各种自定义控件单独做的使用d ...

- 某苏人社异步JS逆向加解密分析(sm2+sm3+sm4)

前期准备 网址:aHR0cHM6Ly9ycy5qc2hyc3MuamlhbmdzdS5nb3YuY24vaW5kZXgv 目标: 接口请求内容加密和响应内容解密 请求头加密参数 Web-Encrypt ...

- Harbor 共享后端高可用-简单版

1. 主机配置 主机地址 主机配置 主机角色 软件版本 192.168.1.60 CPU:4C MEM:4GB Disk: 100GB Harbor+Keepalived Harbor 2.1.3 K ...

- 我的新书《C#上位机开发实战指南》出版了

-Begin- 大家好!我是付工. 2022年的时候,我萌生了编写一本上位机书籍的想法,希望能给更多的上位机学习者提供一些帮助,经历了2年多的时间,今年的8月份,这本书终于出版了. 初衷 十年前,我也 ...

- Solution -「CF 1290F」Making Shapes

\(\mathscr{Description}\) 给定平面向量集 \(\newcommand{\vct}[1]{\boldsymbol{#1}}\{\vct v_n\}\),求从 \((0,0) ...